La criptografía de curva elíptica (ECC) es una técnica de criptografía de clave pública basada en la teoría de la curva elíptica, que ayuda a crear una criptografía más rápida, más pequeña y más fuerte. ECC genera cifrados a través de las propiedades de ecuaciones de curvas elípticas en lugar del método tradicional de utilizar números primos grandes. Esta tecnología se puede utilizar junto con la mayoría de los métodos de cifrado públicos , como RSA y Diffie-Hellman.

Según algunos investigadores, ECC alcanza este nivel de seguridad con sólo 164 bits, mientras que otros sistemas requieren 1024 bits para alcanzar el mismo nivel. Dado que ECC ayuda a establecer la seguridad con poca potencia informática y uso de batería, se aplica ampliamente a las aplicaciones móviles.

ECC fue desarrollado por Certicom, un proveedor de sistemas de seguridad móviles para comercio electrónico, y recientemente obtuvo la licencia de Hifn, un fabricante de circuitos integrados y productos de ciberseguridad. RSA también está desarrollando actualmente su propio ECC. Muchas empresas, incluidas 3COM, Cylink, Motorola, Pitney Bowes, Siemens, TRW y VeriFone, admiten ECC en sus productos.

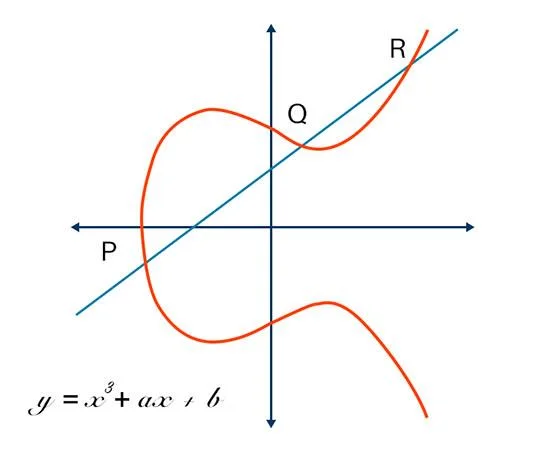

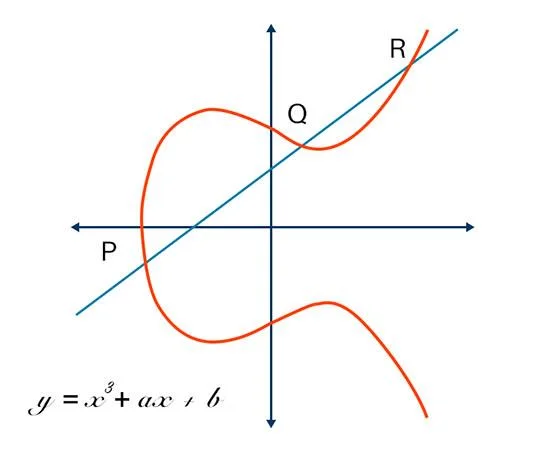

Ecuación y gráfica de curva elíptica.

Las propiedades y funciones de las curvas elípticas se estudian en matemáticas desde hace 150 años. Su uso como criptografía fue introducido por primera vez en 1985 por Neal Koblitz de la Universidad de Washington y Victor Miller de IBM (estos son dos estudios independientes).

Una curva elíptica no es una elipse (óvalo), sino que se representa como un círculo que corta dos ejes. ECC se basa en las propiedades de un tipo específico de ecuación creada a partir de un grupo (un conjunto de elementos con una operación binaria que combina dos elementos cualesquiera del conjunto en un tercer elemento). La gráfica proviene de los puntos donde se cruzan la curva y los dos ejes. Multiplica ese punto por un número para encontrar el siguiente punto, pero es difícil saber por qué número multiplicar aunque el resultado y el siguiente punto ya estén dados.

Las ecuaciones de curvas elípticas tienen la propiedad de ser extremadamente valiosas para fines criptográficos, ya que son fáciles de implementar pero extremadamente difíciles de invertir.

Sin embargo, el uso de curvas elípticas todavía tiene algunas limitaciones en esta industria. Nigel Smart, investigador de Hewlett Packard, ha encontrado algunos defectos en esta curva que la hacen muy fácil de descifrar. Sin embargo, dice Philip Deck de Certicom, aunque estas curvas son vulnerables, los desarrolladores de ECC saben cómo clasificarlas para su uso. Él cree que ECC es una tecnología única que puede explotarse globalmente y usarse en todos los dispositivos. Según Deck, "lo único que hace eso es la curva elíptica".