Es posible que haya oído hablar de DoS y DDoS . La idea detrás de tal ataque es destruir los servidores de cualquier organización, impidiéndoles así brindar servicios a sus usuarios. A menudo, el servidor principal de una organización es bombardeado con tantas solicitudes de acceso que falla, negando el servicio a cualquiera.

La denegación de servicio de rescate (RDoS) es similar, excepto que los piratas informáticos actúan como chantajistas. Veamos qué es la Denegación de Servicio de Ransom (RDoS) y cómo prevenirlo tomando las precauciones adecuadas.

¿Qué es la denegación de servicio de rescate (RDoS)?

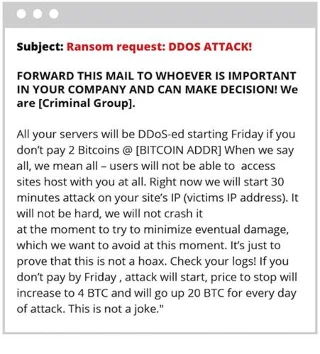

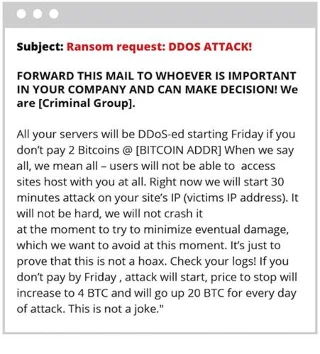

La denegación de servicio de rescate ocurre cuando los piratas informáticos le piden que les pague una cantidad de dinero, amenazando con lanzar un ataque de denegación de servicio distribuido (DDoS) si no paga antes de una fecha y hora determinadas.

Para demostrar que se toman en serio los ataques RDoS, los piratas informáticos también pueden lanzar un ataque DDoS durante un breve período de tiempo contra la organización por la que están rescatando. Es posible que también hayas oído hablar del ransomware : los piratas informáticos exigen dinero después de cifrar todos los datos en los servidores de cualquier organización.

En el caso del ransomware, los piratas informáticos primero cifran los datos de una organización y luego envían un mensaje de rescate indicando que descifrarán los datos una vez que obtengan el dinero. Con RDoS, se envía una nota antes de cualquier acción, indicando claramente que el hacker tiene acceso a los servidores de la empresa y exigiendo una determinada cantidad en criptomonedas para una fecha específica. Si los fondos no se transfieren a los piratas informáticos, estos pueden proceder a cifrar los datos de esa organización.

Aviso de rescate por denegación de servicio (RDoS)

RDoS se aprovecha del miedo a la pérdida de datos y obliga a las personas a pagar para evitar ataques DDoS.

¿Se debe pagar el rescate?

Los expertos dicen que no deberías pagar el rescate. Afirman que si una organización acepta pagar a los piratas informáticos extorsionadores, otros piratas informáticos también se interesarán en ganar dinero de esta manera. Esto alentará a otros piratas informáticos a cometer chantaje.

Los expertos también dicen que no hay garantía de que no habrá un ataque DDoS o un ataque de Ransomware incluso si se ha pagado el rescate. Además, tales actos alentarán a otros piratas informáticos a llevar a cabo actos de extorsión similares.

¿Deberías dejar que los chantajistas te asusten para que pagues el dinero que te exigen? La respuesta es no. Es mejor tener un plan para combatir tal escenario. La siguiente sección trata sobre cómo prepararse para un ataque DDoS. Si tiene un plan en marcha, ya no tendrá que temer DDoS, RDoS, ransomware o problemas de piratería similares.

Medidas de prevención de ataques RDoS

![¿Qué es la denegación de servicio por rescate? Cómo prevenir RDoS ¿Qué es la denegación de servicio por rescate? Cómo prevenir RDoS]()

Estar preparado es la clave para manejar la situación con facilidad.

Si se produce un ataque DDoS después de que los piratas informáticos exijan un rescate, la preparación es la clave para manejar la situación con facilidad. Por eso es importante contar con un plan de protección contra ataques DDoS. Cuando planifique protegerse contra un ataque DDoS, asuma que puede ocurrir varias veces. De esa manera, podrá crear un mejor plan.

Algunas personas crean un plan de recuperación ante desastres y lo utilizan para recuperarse de un ataque DDoS. Pero éste no es el objetivo principal del artículo. Debe minimizar el tráfico al sitio web de su empresa o sus servidores.

Para un blog "amateur", un tiempo de inactividad de 1 hora puede no tener un gran impacto. Pero para los servicios de procesamiento en tiempo real (bancos, tiendas en línea y similares) cada segundo importa. Eso es algo que debe tener en cuenta al crear un plan de respuesta a ataques DDoS en lugar de un plan de recuperación posterior al ataque.

Algunos puntos importantes a considerar cuando se produce un ataque RDoS o DDoS son:

1. ¿Qué puede hacer por usted su proveedor de servicios de Internet?

2. ¿Puede su proveedor de hosting ayudarle sacando su sitio web del host por un tiempo (hasta que cese el ataque DDoS)?

3. ¿Tiene proveedores de seguridad externos, como Susuri, Akamai o Ceroro, que puedan detectar ataques DDoS tan pronto como comienzan? Estos servicios también pueden bloquear ataques identificando varios factores como la geografía, etc.

4. ¿Cuánto tiempo llevará cambiar la dirección IP del servidor para que se detenga el ataque?

5. ¿Ha considerado un plan basado en la nube que pueda aumentar el ancho de banda cuando ocurre un DDoS? Un mayor ancho de banda significa que los piratas informáticos tendrán que esforzarse más para llevar a cabo ataques. Los ataques DDoS se detendrán rápidamente porque los piratas informáticos tendrán que disponer de más recursos para derribar los servidores de la empresa.

Ver más: