En el campo de los antivirus, una firma de virus es un algoritmo o función hash (un número derivado de una cadena de texto) que identifica de forma única un virus específico.

¿Cómo aparecen las firmas de virus?

Dependiendo del tipo de escáner que se utilice, la firma del virus puede ser un hash estático (el valor numérico calculado de un fragmento de código exclusivo del virus) o, menos comúnmente, el algoritmo puede estar basado en el comportamiento. Por ejemplo, si este archivo intenta hacer algo inusual, se marcará como sospechoso y se le pedirá al usuario que tome una decisión. Dependiendo del proveedor de software antivirus , una firma de virus puede denominarse firma, archivo de definición o archivo DAT.

Una firma puede coincidir con una gran cantidad de virus. Esto permite que el escáner detecte un virus completamente nuevo que nunca antes había visto. Esta capacidad suele denominarse detección heurística o genérica (identificar un programa o archivo con características o comportamiento similar a programas dañinos conocidos, como troyanos , puertas traseras o exploits ).

Las firmas de virus pueden ser funciones hash estáticas o algoritmos basados en el comportamiento.

Esto es menos efectivo contra virus completamente nuevos, pero es más efectivo para detectar nuevos miembros de una familia de virus conocida (una familia de virus es una colección de virus que comparten muchas características comunes y el código es el mismo).

Esta capacidad es muy importante, ya que la mayoría de los escáneres actuales incluyen más de 250.000 firmas y el número de nuevos virus descubiertos sigue aumentando considerablemente con cada año que pasa.

Necesita actualizaciones periódicas

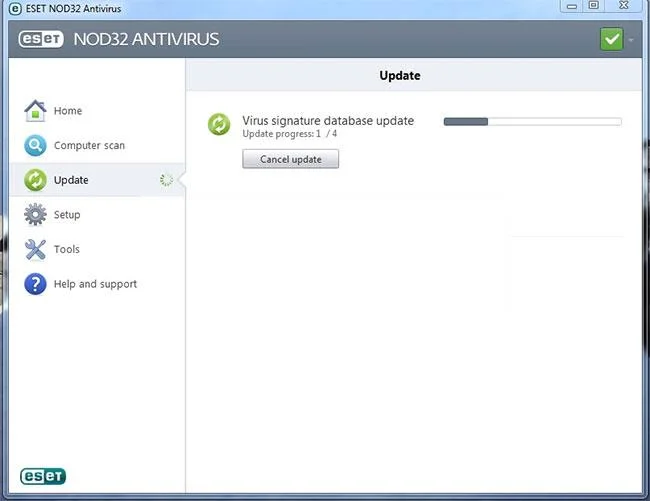

Cada vez que se descubre un nuevo virus que la firma actual no puede detectar, o es detectable pero no se puede eliminar adecuadamente, porque su comportamiento no coincide completamente con las amenazas establecidas y conocidas previamente, es necesario crear una nueva firma.

Una vez que el proveedor de antivirus genera y verifica la nueva firma, se entrega al cliente como una actualización de firma. Estas actualizaciones agregan capacidades de detección al motor de escaneo. En algunos casos, las firmas proporcionadas previamente pueden eliminarse o reemplazarse con firmas nuevas para proporcionar una mejor detección o eliminación general.

![¿Qué es la firma de virus? ¿Qué es la firma de virus?]()

Es necesario actualizar periódicamente la base de datos de firmas.

Dependiendo del proveedor, las actualizaciones se pueden proporcionar cada hora o diariamente, a veces incluso semanalmente. Gran parte de la necesidad de aprovisionamiento de firmas variará según el tipo de escáner, es decir, en qué se centra el escáner en detectar.

Por ejemplo, el adware y el spyware no son tan “proliferativos” como los virus, por lo que normalmente los escáneres de adware/spyware sólo pueden proporcionar actualizaciones de firmas semanalmente (o incluso con menos frecuencia). Por el contrario, un escáner de virus se enfrenta a miles de amenazas recién descubiertas cada mes y, por lo tanto, se deben proporcionar actualizaciones de firmas al menos todos los días.

Por supuesto, no sería práctico publicar una firma separada para cada virus recién descubierto, por lo que los proveedores de antivirus tienden a publicar en un cronograma establecido, cubriendo todo el nuevo malware descubierto durante ese período de tiempo. Si una amenaza es particularmente frecuente o se detecta entre actualizaciones programadas periódicamente, el proveedor normalmente analizará el malware, creará una firma, lo probará y lo publicará fuera del programa de actualización normal.

Para mantener el nivel más alto de protección, configure su software antivirus para buscar actualizaciones periódicamente. Mantener las firmas actualizadas no garantiza que nunca se pase por alto un nuevo virus, pero hace que sea menos probable que esto suceda.