La huella digital del navegador es una técnica que ayuda a los sitios web a saber quién los visita. La huella digital del tráfico del sitio web o la huella digital del tráfico es un método similar. Permite que terceros te espíen y vean lo que haces en Internet. El siguiente artículo explicará esto con más detalle.

Huellas digitales del tráfico del sitio web

La huella dactilar del tráfico del sitio web es un método para determinar cuándo y qué hacen los usuarios en Internet. El usuario en cuestión puede estar utilizando un proxy seguro o un túnel VPN , cifrado, etc. Sin embargo, aún es posible determinar su uso de Internet mediante el seguimiento de los paquetes de datos que regresan a Internet.

La huella digital del tráfico del sitio web es un método para determinar cuándo y qué hacen los usuarios en Internet.

Incluso TOR Network (The Onion Router) dice que los delincuentes pueden descifrar lo que hacen los usuarios. En su blog, TOR dijo que, cuando los datos se cifran y envían, todos sabemos que hay muchos nodos en la red TOR para que terceros no puedan rastrear a los usuarios.

Pero entonces aparecieron las huellas dactilares de sitios web. Lo mismo ocurre con TOR, los paquetes de datos son vulnerables hasta que llegan al primer nodo de la red TOR . Esta información se puede obtener fácilmente. Si las autoridades o los delincuentes configuran varios nodos en la red TOR, existe una alta probabilidad de que los datos pasen a través de ellos. Cuando suceden tales cosas, quedará expuesta la información sobre hacia dónde van los paquetes de datos.

Pero la huella dactilar del tráfico del sitio web no es sólo un problema del navegador TOR. También tiene que ver con cómo la gente husmea para ver lo que estás haciendo en Internet y cómo usan esa información.

¿Qué impulsa la toma de huellas dactilares del tráfico del sitio web?

Según TorProject, el motivo exacto de este esfuerzo a menudo no está claro, pero parece haber tres posibilidades:

1. El adversario está interesado en bloquear patrones específicos de tráfico de sitios web censurados, mientras deja libre el resto del tráfico tipo Tor.

NOTA : Puede reemplazar TOR con cualquier otro tráfico cifrado.

2. El adversario está interesado en identificar a todos los usuarios que visitan un conjunto pequeño y específico de páginas.

3. El adversario está interesado en reconocer cada sitio web que visita el usuario.

¿Cómo funciona la huella digital del tráfico del sitio web?

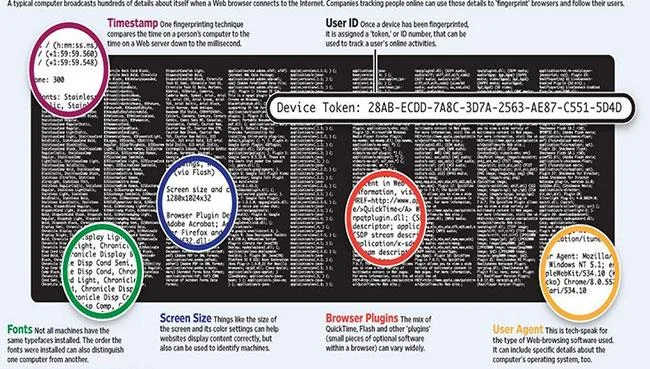

La huella digital del tráfico del sitio web, o simplemente la huella digital del tráfico, funciona en el lado del cliente. Los fisgones estudian los paquetes de datos que entran y salen de un sitio web. Como se dijo anteriormente, podría ser simplemente un especialista en marketing interesado en saber qué tipo de sitio web obtiene más visitas, o podría ser alguna organización que quiera rastrear sus movimientos de inmediato, incluso si usa un proxy, VPN u otra forma de navegación segura.

![¿Qué es la huella digital del tráfico del sitio web? ¿Es peligroso? ¿Qué es la huella digital del tráfico del sitio web? ¿Es peligroso?]()

La forma en que los datos entran y salen de un sitio web dice mucho sobre lo que se ve

La forma en que los datos entran y salen de un sitio web dice mucho sobre lo que se ve, se almacena en el búfer o se descarga. Si los paquetes de datos son grandes y el intervalo de tiempo entre rebotes es demasiado alto, indica que el usuario se encuentra en algún sitio de vídeos.

Asimismo, si los paquetes de datos son bastante pequeños y el usuario abandona el sitio después de un período de tiempo muy corto, podría ser un sitio de correo electrónico o alguien simplemente leyendo una página web.

A partir de esto se puede entender lo que está pasando. Pero a menos que rompan el cifrado, no pueden saber qué datos específicos se están transfiriendo.

Peligros de tomar huellas dactilares del tráfico del sitio web

El único peligro fatal es que las huellas dactilares del tráfico del sitio web puedan revelar su identidad. No robará datos de ninguna manera, si está utilizando una VPN u otras formas de cifrado. El objetivo principal es conocer información sobre los usuarios y sus preferencias en Internet.

Este método se utiliza principalmente para que los paquetes de cifrado comprueben si se está haciendo algo ilegal. Es difícil pensar que se pueda utilizar para otra cosa. Por lo tanto, no hay necesidad de preocuparse si utiliza conexiones cifradas.

Ver más: