La Ciberseguridad es el acto de proteger computadoras, servidores, dispositivos móviles, sistemas electrónicos, redes y datos de ataques maliciosos. La ciberseguridad también se conoce como garantizar la seguridad de la tecnología o la información electrónica. Esta frase se aplica a todo, desde los negocios hasta la informática y se puede dividir en muchas categorías comunes.

- Seguridad de red es un término que describe la protección de las redes informáticas contra intrusos, ya sean ataques dirigidos o malware disruptivo.

- La seguridad de aplicaciones se centra en evitar que el software o los dispositivos sufran amenazas externas. Una aplicación de baja seguridad aumenta el riesgo de que los datos se vean comprometidos. Garantizar la seguridad de las aplicaciones debe implementarse desde los primeros pasos.

- La seguridad de la información protege la seguridad y privacidad de los datos, incluso durante el almacenamiento y la conversión.

- La seguridad operativa incluye los procesos y decisiones de procesamiento para abordar y proteger los activos de datos. Los derechos de acceso a la red del usuario, métodos para determinar dónde y cómo se almacenan o comparten los datos dentro de esta zona de permiso.

- La recuperación ante desastres y la continuidad del negocio es la definición de cómo las empresas responden a un incidente de ciberseguridad o cualquier evento que resulte en la pérdida de datos o la imposibilidad de operar. Las políticas de recuperación post-desastre ayudan a las empresas a restaurar las fuentes de información y las operaciones, volviendo a la misma trayectoria de trabajo que antes de que ocurriera el incidente. La continuidad del negocio es el plan que debe elaborar una empresa cuando intenta operar sin ciertos recursos.

- La educación del usuario final aborda el elemento más impredecible de la ciberseguridad: las personas. Cualquiera puede introducir accidentalmente un virus en un sistema informático simplemente por no seguir las medidas de seguridad. Mostrar a los usuarios cómo eliminar correos electrónicos que contienen archivos adjuntos sospechosos , o no insertar unidades USB de origen desconocido, es una de las muchas lecciones importantes que ayudan a garantizar la ciberseguridad para todas las organizaciones e individuos.

Escala de amenazas a la seguridad cibernética

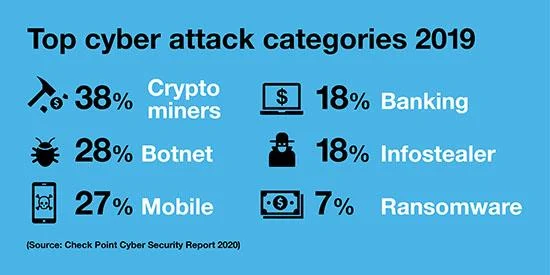

Las amenazas globales a la seguridad cibernética continúan creciendo rápidamente con más filtraciones de datos cada año. El informe de RiskBased Security muestra que en los primeros 9 meses de 2019, se registraron 7.900 millones de violaciones de datos. Esta cifra es más del doble (112%) en comparación con el mismo período de 2018.

La atención sanitaria, el comercio minorista y las entidades públicas son los sectores más expuestos a las infracciones, y los delincuentes más sofisticados atacan estos sectores. La razón por la que atraen a los delincuentes es porque los datos financieros y médicos se pueden recopilar fácilmente en línea, con fines de espionaje o ataques a clientes.

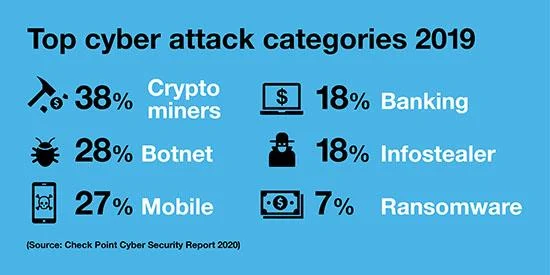

Principales objetivos cibernéticos en 2019 (moneda virtual, botnet, dispositivos móviles, banca, información, rescate)

Debido a que la escala de las amenazas a la seguridad cibernética está aumentando, la Corporación Internacional de Datos predice que para 2022, todo el mundo tendrá que afrontar enormes cantidades de dinero para resolver las violaciones: 133,7 mil millones de dólares estadounidenses. Los gobiernos de todo el mundo están intentando ayudar a las empresas a crear el sistema de seguridad cibernética más eficaz.

Amenazas a la ciberseguridad

Las amenazas a la ciberseguridad provienen de tres componentes principales:

- Cibercrimen : incluye individuos o grupos de delincuentes que tienen un objetivo financiero o quieren derribar un sistema (a veces ambos).

- Ciberataque : a menudo relacionado con motivos políticos.

- Ciberterrorismo : el objetivo suele ser dañar los sistemas electrónicos y provocar pánico y miedo.

A continuación se detallan métodos que pueden amenazar la seguridad de la red:

Malware: software malicioso

El malware es una de las amenazas más comunes. Es un software creado por ciberdelincuentes para bloquear o destruir la máquina de un usuario. El malware a menudo se distribuye como archivos adjuntos de correo electrónico o software "parecido seguro". Los delincuentes utilizan el malware por motivos monetarios o políticos, con el objetivo de crear ciberataques.

![¿Qué es la seguridad de la red? ¿Qué es la seguridad de la red?]()

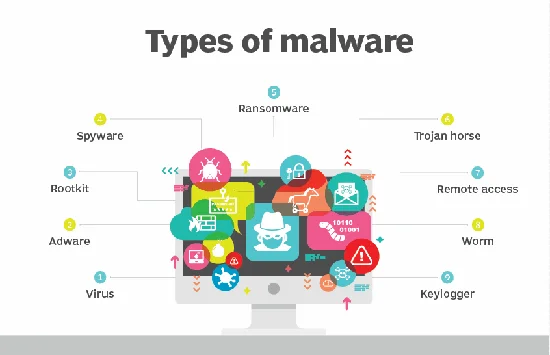

Tipos de malware

Algunos tipos diferentes de malware incluyen:

- Virus : programa autorreplicante que se adjunta a archivos limpios y se propaga a todo el sistema informático, lo que hace que los archivos contengan código malicioso.

- Troyanos : un tipo de malware disfrazado de software seguro. Los ciberdelincuentes engañan a los usuarios para que inyecten troyanos en sus sistemas y luego destruyan y recopilen datos.

- Spyware : programa que registra en secreto las actividades informáticas de un usuario. Los ciberdelincuentes pueden aprovechar esta información para inyectar virus o troyanos en los ordenadores.

- Ransomware : este es un software que bloquea los archivos o datos de los usuarios y les exige que paguen un rescate para desbloquearlos.

- Adware : Adware utilizado para distribuir malware.

- Botnets : Redes de computadoras infectadas con malware que los piratas informáticos utilizan para operar en línea sin el permiso del usuario.

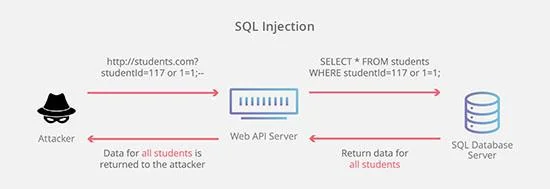

Inyección SQL

La inyección SQL permite a los atacantes controlar y robar datos de la base de datos. Los piratas informáticos explotan las vulnerabilidades basándose en los datos de las aplicaciones, insertando código malicioso a través de declaraciones SQL en el sistema. Pueden acceder a información confidencial contenida en la base de datos de esta manera.

![¿Qué es la seguridad de la red? ¿Qué es la seguridad de la red?]()

Ataque a la base de datos

Ataque de suplantación de identidad

Un ataque de phishing es un método mediante el cual los delincuentes envían correos electrónicos falsos de empresas acreditadas pidiendo a los clientes que proporcionen información confidencial. Los ataques de phishing se utilizan a menudo para engañar a los datos de tarjetas bancarias u otra información personal.

![¿Qué es la seguridad de la red? ¿Qué es la seguridad de la red?]()

Ataque de suplantación de identidad

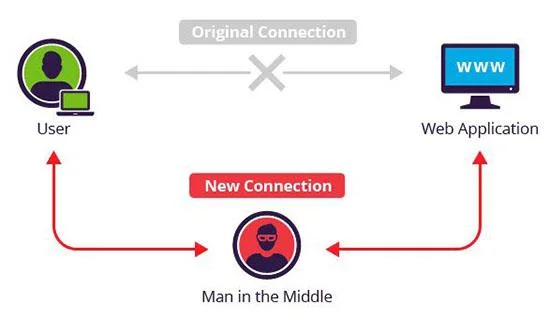

Ataque en el medio

Los ataques de intermediario son delitos que impiden la comunicación entre dos personas con el fin de robar datos. Por ejemplo, en una red WiFi no segura, un atacante puede robar datos mientras se transmiten entre dos dispositivos en esa red.

![¿Qué es la seguridad de la red? ¿Qué es la seguridad de la red?]()

Ataque en el medio

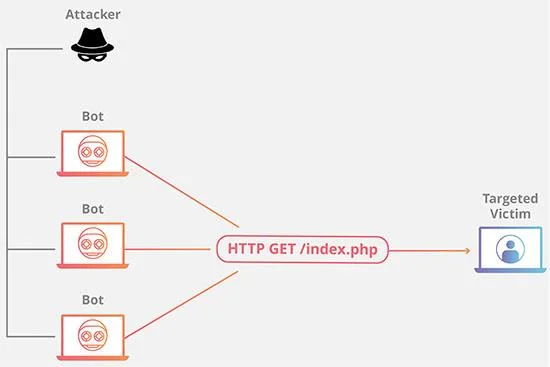

Ataque de denegación de servicio

Los ataques de denegación de servicio impiden que un sistema informático cumpla con solicitudes legítimas al saturar las redes y servidores con tráfico. Esto hace que el sistema sea inutilizable, impidiendo que una organización realice funciones críticas.

![¿Qué es la seguridad de la red? ¿Qué es la seguridad de la red?]()

Ataque de denegación de servicio

Proteger a los usuarios finales

La protección del usuario final o la seguridad de los terminales es un aspecto importante de la ciberseguridad. Después de todo, una amenaza a la ciberseguridad sólo puede ocurrir si un individuo (usuario final) descarga accidentalmente malware u otras formas de código malicioso en su dispositivo.

Entonces, ¿cómo protegen los métodos de ciberseguridad a los usuarios y los sistemas? En primer lugar, la ciberseguridad se basa en protocolos de cifrado para cifrar correos electrónicos, archivos y otros datos importantes. No sólo protege la información durante la transmisión sino que también evita que se pierda o sea robada.

![¿Qué es la seguridad de la red? ¿Qué es la seguridad de la red?]()

El software de protección de seguridad suele funcionar eficazmente

Además, el software de protección del usuario escanea periódicamente las computadoras en busca de códigos maliciosos, los aísla y los elimina del sistema. Estos programas también pueden identificar y eliminar códigos maliciosos ocultos en el Master Boot Record ( MBR ) y están diseñados para cifrar o eliminar datos del disco duro de una computadora.

Los protocolos de seguridad electrónica se centran en detectar malware activo. Analizan el comportamiento y la espontaneidad de un programa y lo manipulan contra virus o troyanos, deformándolos en cada ataque. El software de seguridad también puede limitar los programas potencialmente maliciosos, empujándolos a una burbuja virtual separada de la red del usuario para analizar el comportamiento y detectar códigos maliciosos más rápido.

No solo eso, los programas de seguridad también desarrollan nuevas barreras de seguridad de redes profesionales, lo que ayuda a identificar nuevas amenazas y crear más formas de combatirlas. Para tener el sistema de red más seguro, los usuarios deben estar capacitados sobre cómo usarlos. Más importante aún, actualizar periódicamente las nuevas versiones de las aplicaciones es la forma en que los usuarios se protegen de las últimas amenazas a la ciberseguridad.

Métodos para protegerse de los ciberataques

Las empresas y los particulares deben saber cómo protegerse de las amenazas del mundo virtual. A continuación se muestra una colección de los métodos más efectivos:

- Actualice las aplicaciones y los sistemas operativos con regularidad : esto le ayuda a evitar las últimas vulnerabilidades de seguridad.

- Utilice software antivirus : esta solución de seguridad le ayudará a detectar y destruir amenazas rápidamente. Pero recuerda actualizar periódicamente la nueva versión para estar siempre protegido al más alto nivel.

- Utilice contraseñas seguras : asegúrese de que su contraseña no se pueda adivinar fácilmente.

- No abras correos electrónicos de fuentes desconocidas : esta es la forma más fácil para que el malware se infiltre en tu ordenador.

- No haga clic en ningún enlace de correos electrónicos o sitios web de origen desconocido : los motivos son los mismos que los anteriores.

- Evite el uso de WiFi no seguro en lugares públicos : una red no segura es muy vulnerable a ataques de intermediario.