Shodan es como Google , pero más bien un repositorio de dispositivos de Internet de las cosas (IoT) . Mientras Google indexa los sitios de Internet y el contenido de estos sitios, Shodan indexa todos los dispositivos conectados directamente a Internet .

La información disponible públicamente a través de este motor de búsqueda parece ser inofensiva. Para el usuario medio, las cadenas de direcciones IP y los términos de codificación no significan mucho. Pero para un hacker que busca un dispositivo vulnerable, eso es más que suficiente para causar daño. Pero, ¿qué pasaría si pudiera comprender los datos más importantes y cómo utilizar Shodan para mejorar su ciberseguridad?

¿Qué es exactamente Shodan?

Shodan es un motor de búsqueda cibernético que indexa dispositivos conectados a Internet. Este motor de búsqueda comenzó como un proyecto de John Matherly. Matherly quiere aprender sobre dispositivos conectados a Internet, desde impresoras y servidores web hasta aceleradores de partículas; básicamente cualquier cosa con una dirección IP.

El objetivo es registrar las especificaciones del dispositivo y tener un mapa que muestre la ubicación de los dispositivos y cómo están conectados entre sí. Desde 2009, cuando se hizo pública, el propósito de Shodan se ha mantenido prácticamente sin cambios. Todavía mapea la ubicación exacta de los dispositivos habilitados para Internet, sus especificaciones de software y ubicaciones. De hecho, Shodan ha crecido hasta convertirse en un ojo integral en Internet.

¿Cómo utilizan los hackers Shodan?

Shodan no fue diseñado originalmente para piratas informáticos, pero la información pública que recopila este motor de búsqueda podría ser útil para los piratas informáticos que buscan dispositivos vulnerables.

Encuentre dispositivos IoT con reglas de seguridad

Shodan recopila pancartas digitales de dispositivos IoT. Banner es como un CV que los dispositivos IoT envían a los servidores web al solicitar datos. La lectura del banner es la forma en que el servidor web conoce un dispositivo específico, cómo y qué paquetes de datos enviar al dispositivo. Así como el contenido del CV de cada persona será diferente, también lo serán los banners de los dispositivos IoT.

En general, un banner típico mostrará la versión del sistema operativo del dispositivo, la dirección IP, los puertos abiertos, el número de serie, las especificaciones de hardware, la ubicación geográfica, el proveedor de servicios de Internet y el nombre registrado del propietario, si corresponde.

Gran parte de esta información, si no toda, se ha puesto a disposición del público. Esta información podría ser visible para los piratas informáticos si, por ejemplo, el dispositivo ejecuta un software desactualizado. Más específicamente, los filtros de búsqueda se pueden utilizar para limitar los dispositivos vulnerables dentro de una ciudad específica. Al saber dónde encontrar dispositivos vulnerables, los piratas informáticos pueden utilizar tácticas de Wardriving o realizar ataques de disociación para penetrar su red si no se puede acceder a ellos de forma remota.

Encuentre contraseñas e inicios de sesión predeterminados

La mayoría de los dispositivos, como los enrutadores , se envían con contraseñas predeterminadas o credenciales de inicio de sesión que el usuario debe cambiar después de la configuración. Sin embargo, no mucha gente puede hacer esto. Shodan compila periódicamente una lista de dispositivos activos que aún usan sus credenciales predeterminadas y puertos abiertos. Al realizar una búsqueda con la consulta "contraseña predeterminada", se mostrarán resultados de búsqueda relevantes. Cualquiera que tenga acceso a estos datos y herramientas de piratería puede iniciar sesión en un sistema esencialmente abierto y causar daños.

Es por eso que debes cambiar tu contraseña predeterminada.

Cómo utilizar Shodan para mejorar la ciberseguridad

![¿Qué es Shodan? ¿Cómo puede mejorar la seguridad en línea? ¿Qué es Shodan? ¿Cómo puede mejorar la seguridad en línea?]()

La cantidad de datos disponibles a través de Shodan es asombrosa, pero no es útil si el sistema de seguridad de su dispositivo funciona correctamente. La búsqueda de la dirección IP de un dispositivo en Shodan le indicará si el motor de búsqueda tiene alguna información sobre él. Comencemos con la dirección IP de su enrutador doméstico. Curiosamente, Shodan no tendrá ninguna información sobre su enrutador, especialmente si los puertos de red están cerrados. Luego pase a las cámaras de seguridad, los monitores para bebés, su teléfono y su computadora portátil.

Encuentra y cierra puertos vulnerables

No tiene que preocuparse de que los piratas informáticos encuentren su dispositivo en Shodan y entren en su sistema. La probabilidad de que eso suceda es baja porque Shodan sólo cataloga sistemas con puertos TCP/IP abiertos. Y eso es de lo que hay que tener cuidado: los puertos inseguros están abiertos.

En general, los puertos se abren para que los dispositivos habilitados para Internet puedan atender solicitudes, recibir datos y saber qué hacer con esos datos. Así es como su impresora inalámbrica sabe recibir una solicitud de su PC e imprimir una página, y cómo su cámara web la transmite a la pantalla. Y, lo que es más importante, ¿cómo puede un hacker acceder de forma remota a su dispositivo?

Un puerto abierto es inevitable porque así es como su dispositivo se conecta a Internet. Cerrar todos los puertos de su dispositivo lo desconectará de Internet. Las puertas de enlace se convierten en un riesgo para la seguridad en determinadas circunstancias, como ejecutar software antiguo y desactualizado o configurar mal una aplicación en el sistema. Afortunadamente, puedes gestionar este riesgo de malware y ciberseguridad cerrando los puertos vulnerables.

Utilice una VPN para conectarse a Internet

Puede buscar la dirección IP del dispositivo en Shodan y ver si el banner del dispositivo es público y qué puertos están abiertos para poder cerrarlos. Pero eso todavía no es suficiente. Considere usar una VPN para ocultar su dirección IP cuando navega por la web.

La VPN actúa como el primer muro entre usted y el atacante. El uso de una VPN cifra su conexión a Internet, por lo que las solicitudes de datos y servicios pasan por puertos seguros en lugar de puertos potencialmente no seguros. De esa manera, los atacantes primero deben descifrar el servicio VPN, lo cual no es fácil, antes de poder llegar a usted. Entonces todavía hay otra pared que puedes levantar.

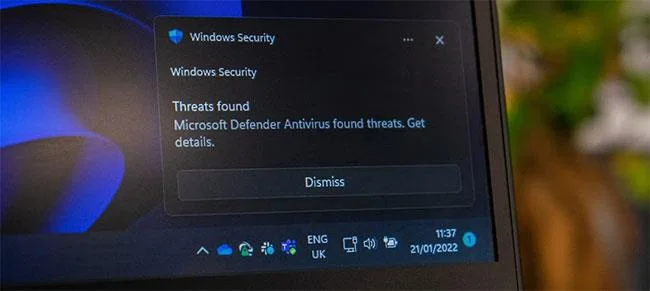

Activar el firewall de Microsoft Defender

![¿Qué es Shodan? ¿Cómo puede mejorar la seguridad en línea? ¿Qué es Shodan? ¿Cómo puede mejorar la seguridad en línea?]()

Algunas VPN, como Windscribe, tienen cortafuegos. Si bien los firewalls de terceros son excelentes, debes usar el firewall que viene con Microsoft Defender, el programa de seguridad nativo en las computadoras con Windows. Consulte: Cómo activar/desactivar el firewall en una computadora con Windows para obtener más detalles.

Su computadora se comunica con otras computadoras en Internet a través de paquetes de datos (bits de datos que contienen archivos multimedia o mensajes). El trabajo del firewall de Microsoft Defender es escanear los paquetes de datos entrantes y evitar cualquier comportamiento que pueda dañar el dispositivo. Habilitar el firewall es todo lo que necesita hacer. De forma predeterminada, los firewalls solo abren los puertos de la computadora cuando una aplicación necesita usar ese puerto. No es necesario que toque las reglas de seguridad avanzadas para la puerta de enlace a menos que sea un usuario avanzado. Incluso entonces, considere configurar un recordatorio para cerrar la puerta después (es fácil olvidarse de hacerlo).

Piense en cómo un firewall actúa como controlador de tráfico en la ciudad y en las carreteras como puertas de entrada a su red. El personal controla y garantiza que sólo puedan pasar vehículos que cumplan con las normas de seguridad. Estos estándares de seguridad cambian constantemente, por lo que sus empleados deben estar al tanto de las últimas reglas y es por eso que debe instalar actualizaciones de software con regularidad. Descuidar las reglas de seguridad de la puerta es como pedir a sus empleados que pasen por alto un punto de control. Muchos vehículos pueden utilizar ese punto ciego para entrar en tu ciudad.

¿Para qué es adecuado Shodan?

Shodan es una enorme base de datos que contiene información de identificación sobre dispositivos conectados a Internet. Lo utilizan principalmente empresas para monitorear vulnerabilidades y fugas de red. Sin embargo, Shodan también le resultará útil para comprobar su estado de seguridad. Una vez que encuentre estas filtraciones, podrá bloquearlas fácilmente y mejorar su ciberseguridad general.