Si cree que el ransomware es el ciberataque más peligroso, piénselo de nuevo. Aunque es extremadamente peligroso, al menos en muchos casos puedes recuperar tus archivos cifrados después de una negociación.

Desafortunadamente, este no es el caso del peligroso malware Wiper, ya que su propósito no es robar dinero sino causar destrucción y daños.

Entonces, ¿cómo se originó este malware mortal? ¿Cuáles son sus diferentes cepas y qué formas existen de combatirlas? ¡Descubrámoslo con Quantrimang.com a través del siguiente artículo!

¿Qué es el malware Wiper?

Wyper es comparado con un huracán que arrasa con todo

Wiper no es un malware típico. Como un huracán, este malware arrasa con todo lo que encuentra a su paso. El único propósito de este malware es causar estragos a las víctimas.

Si bien en última instancia puede causar importantes pérdidas financieras a las partes afectadas, el objetivo principal de Wiper no es robar dinero o vender información a ciberdelincuentes, sino destruir la propia entidad afectada.

Pero ¿por qué este malware es tan destructivo? Si bien los atacantes pueden tener muchas razones para sus acciones, a menudo parecen estar tratando de enviar un mensaje político o simplemente tratando de cubrir sus huellas una vez que ocurre el proceso de intrusión de datos.

Origen del malware Wiper

Los primeros casos de malware Wiper se originaron en Medio Oriente en 2012 y luego aparecieron en Corea del Sur en 2013. Pero el malware pasó desapercibido hasta 2014, cuando varios ty quedaron paralizados por él.

Ese mismo año, se llevó a cabo el primer ataque Wiper en EE. UU. contra Sony Pictures Entertainment junto con varios otros ataques de malware dirigidos al país, lo que llevó al FBI a emitir rápidamente una alerta de emergencia para las empresas.

¿Cómo ataca Wiper?

Los actores de amenazas pueden utilizar diferentes técnicas para activar malware. Tres formas comunes que utilizan incluyen apuntar a archivos o datos, realizar copias de seguridad de sistemas y datos e iniciar el sistema operativo.

De las tres técnicas, la destrucción de archivos es la que tarda más en completarse. Y para evitar perder un tiempo valioso, la mayoría del malware Wiper no sobrescribe todo el disco, sino que escribe pequeñas cantidades de datos aleatorios en intervalos específicos para destruir archivos.

En la mayoría de los casos, Wiper apunta primero a los archivos de recuperación esenciales del sistema para garantizar que no queden opciones de recuperación.

Consejos para protegerse contra el malware Wiper

¿Quiere evitar convertirse en la próxima víctima del malware Wiper? A continuación se ofrecen algunos consejos que le ayudarán a mantenerse protegido de este tipo de ataques.

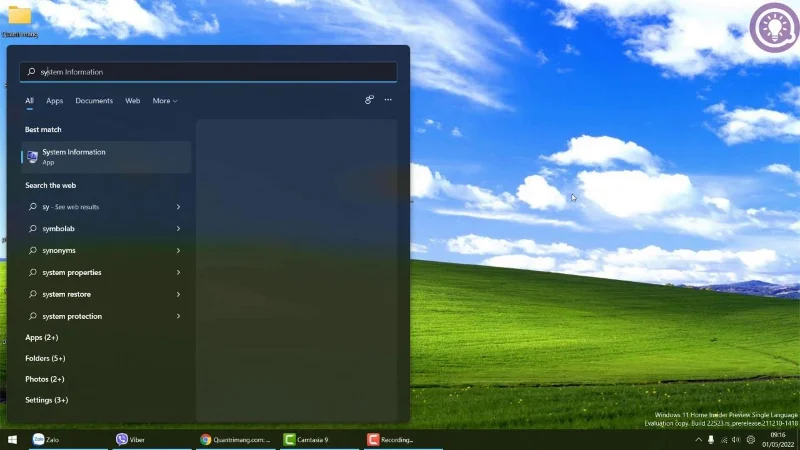

Protección contra malware actualizada

Las amenazas de malware siempre están evolucionando y cambiando todos los días. Por lo tanto, su protección contra malware y seguridad siempre debe estar actualizada.

Para garantizar esto, puede configurar su programa antimalware para actualizar las firmas diariamente. En el caso de los servidores, se requiere una protección más estricta, por lo que lo mejor es configurar actualizaciones cada hora. Su firewall y otras protecciones antimalware también se actualizarán cada 15 minutos, si es posible.

Proporcionar a los usuarios conocimientos sobre ciberataques.

![¿Qué malware es Wiper? ¿Es más peligroso que el ransomware? ¿Qué malware es Wiper? ¿Es más peligroso que el ransomware?]()

Dotarte de buenos conocimientos te ayudará a minimizar los riesgos provocados por el malware.

Los usuarios bien informados pueden ser la mejor forma de defensa contra los ciberataques. Los empleados son el eslabón más débil de cualquier organización, así que infórmeles sobre las estafas de phishing, las URL inusuales, los archivos adjuntos extraños y otros vectores de ataque.

Además, podría considerar desarrollar un firewall humano (una solución de ciberseguridad que tenga en cuenta el factor humano) para capacitar a los empleados sobre las mejores prácticas de seguridad.

Realizar copias de seguridad periódicas

Un plan sólido de recuperación ante desastres puede minimizar tanto la pérdida de datos como el tiempo de inactividad. Al configurar copias de seguridad sólidas, deduplicación de datos e infraestructura de escritorio virtual, puede restaurar sus datos incluso después de un ataque Wiper importante o cualquier ataque de software.

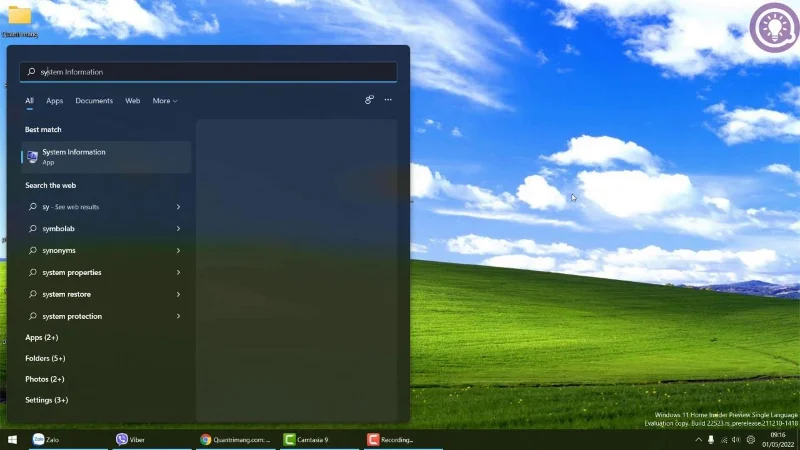

Aplicar parches de software y sistema operativo

Contrariamente a la creencia popular, la mayoría de las actualizaciones del sistema operativo (SO) están relacionadas con la seguridad y no simplemente proporcionan nuevas funciones. Estos parches brindan protección esencial contra las vulnerabilidades identificadas desde el lanzamiento del sistema operativo o software.

Por lo tanto, debe continuar aplicando los parches a medida que estén disponibles. Si bien es malo ser víctima de un ataque de malware, es peor ser afectado por un exploit parcheado , simplemente porque no actualizó su máquina.

No hay nada peor que estar infectado por malware. Y cuando se infectan con el malware Wiper, las víctimas no sólo enfrentan pérdidas financieras y de datos, sino que también sufren las consecuencias de una reputación empresarial empañada.

Sin embargo, aunque la presencia de malware es común, no existe ningún tipo de malware que no pueda mitigarse, especialmente si te mantienes preparado y sigues los consejos mencionados anteriormente. Así que la próxima vez que encuentres malware, no entres en pánico. En su lugar, prepárate para afrontarlo rápidamente.