Internet Key Exchange o IKE es un protocolo de túnel basado en IPSec que proporciona un canal de comunicación VPN seguro y define medios automáticos de conexión y autenticación para enlaces seguros IPSec según la forma en que están protegidos.

La primera versión del protocolo (IKEv1) se introdujo en 1998 y la segunda versión (IKEv2) salió 7 años después. Existen varias diferencias entre IKEv1 e IKEv2, la más destacada de las cuales son los requisitos reducidos de ancho de banda de IKEv2.

Introducción detallada a IKEv2

¿Por qué utilizar IKEv2?

- Cifrado de datos de 256 bits

- Implemente IPSec para mayor seguridad

- Conexión estable y consistente

- El soporte MOBIKE garantiza una mejor velocidad

IKEv2 utiliza autenticación de certificado de servidor

Seguridad

IKEv2 utiliza autenticación de certificado de servidor, lo que significa que no realizará ninguna acción hasta que haya determinado la identidad del solicitante. Esto falla en la mayoría de los ataques DoS y de intermediario .

Fiabilidad

En la primera versión del protocolo, si intentaba cambiar a otra conexión a Internet, por ejemplo de WiFi a Internet móvil, con VPN habilitada , se interrumpiría la conexión VPN y sería necesario volver a conectarse.

Esto tiene ciertas consecuencias no deseadas, como una reducción del rendimiento y el cambio de la dirección IP anterior. Gracias a las medidas de confiabilidad aplicadas en IKEv2, este problema se ha superado.

Además, IKEv2 implementa la tecnología MOBIKE, lo que permite que la utilicen usuarios móviles y muchos otros. IKEv2 es también uno de los pocos protocolos que admite dispositivos Blackberry.

Velocidad

La buena arquitectura de IKEv2 y el eficiente sistema de intercambio de información proporcionan un mejor rendimiento. Además, sus velocidades de conexión son significativamente más altas, especialmente debido a la función transversal NAT incorporada que hace que eludir los firewalls y establecer conexiones sea mucho más rápido.

Características y detalles técnicos.

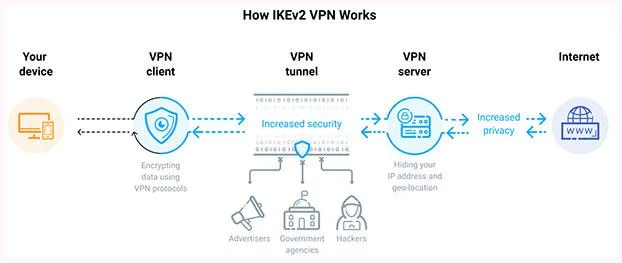

El objetivo de IKE es crear la misma clave simétrica para las partes que se comunican de forma independiente. Esta clave se utiliza para cifrar y descifrar paquetes IP normales, utilizados para transmitir datos entre VPN pares. IKE construye un túnel VPN autenticando a ambas partes y llegando a un acuerdo sobre métodos de cifrado e integridad.

IKE se basa en protocolos de seguridad subyacentes, como la Asociación de seguridad de Internet y el Protocolo de administración de claves (ISAKMP), un mecanismo versátil y seguro de intercambio de claves para Internet (SKEME) y el Protocolo de determinación de claves de Oakley.

![¿Qué son los protocolos VPN IKE e IKEv2? ¿Qué son los protocolos VPN IKE e IKEv2?]()

Cómo funciona IKEv2

ISAKMP especifica un marco para la autenticación y el intercambio de claves, pero no los define. SKEME describe una técnica de intercambio de claves flexible que proporciona capacidades de actualización rápida de claves. Oakley permite a partes autenticadas intercambiar documentos clave a través de una conexión no segura, utilizando el algoritmo de intercambio de claves Diffie-Hellman. Este método proporciona un método de reenvío secreto perfecto para claves, protección de identidad y autenticación.

El protocolo IKE que utiliza el puerto UDP 500 es perfecto para aplicaciones de red donde la latencia percibida es importante, como juegos y comunicaciones de voz y video. Además, el protocolo está asociado a protocolos punto a punto (PPP). Esto hace que IKE sea más rápido que PPTP y L2TP . Con soporte para cifrados AES y Camellia con longitudes de clave de 256 bits, IKE se considera un protocolo muy seguro.

Ventajas y desventajas del protocolo IKEv2

Ventaja

- Más rápido que PPTP y L2TP

- Admite métodos de cifrado avanzados

- Estable al cambiar de red y restablecer conexiones VPN, cuando la conexión se pierde temporalmente

- Proporciona soporte móvil mejorado

- Configuración fácil

Defecto

- Algunos cortafuegos pueden bloquear el uso del puerto UDP 500

- No es fácil de aplicar en el lado del servidor.

Ver más: