En términos tecnológicos, man-in-the-middle (MITM) es un ataque que es interceptado por un tercero (hacker) durante el proceso de comunicación entre el servidor y el usuario. En lugar de que los datos se compartan directamente entre el servidor y el usuario, los enlaces se romperán por otro factor. Luego, el pirata informático cambiará el contenido o agregará algún malware para enviárselo.

1. Ataques de intermediario

En términos tecnológicos, Man-in-the-middle (MITM) es un ataque que es bloqueado por un tercero (hacker) durante la comunicación entre el servidor y el usuario. En lugar de que los datos se compartan directamente entre el servidor y el usuario, los enlaces se romperán por otro factor. Luego, el pirata informático cambiará el contenido o agregará algún malware para enviárselo.

![¿Te pueden robar datos al utilizar Wifi público? ¿Te pueden robar datos al utilizar Wifi público?]()

Los usuarios que utilizan Wifi público tienen más probabilidades de convertirse en "víctimas" de ataques Man-in-the-Middle. El motivo es que la información y los datos no han sido cifrados. Cuando el router esté "comprometido", tus datos también serán atacados, los hackers accederán a tu correo electrónico, nombre de usuario, contraseña y mensajes privados, etc.

Los principales sitios de comercio electrónico como PayPal, eBay o Amazon utilizan sus propias técnicas de cifrado, pero para estar más seguro, no debe realizar transacciones relacionadas con operaciones bancarias, transferencias o compras. Compre en línea mientras utiliza una red Wi-Fi pública.

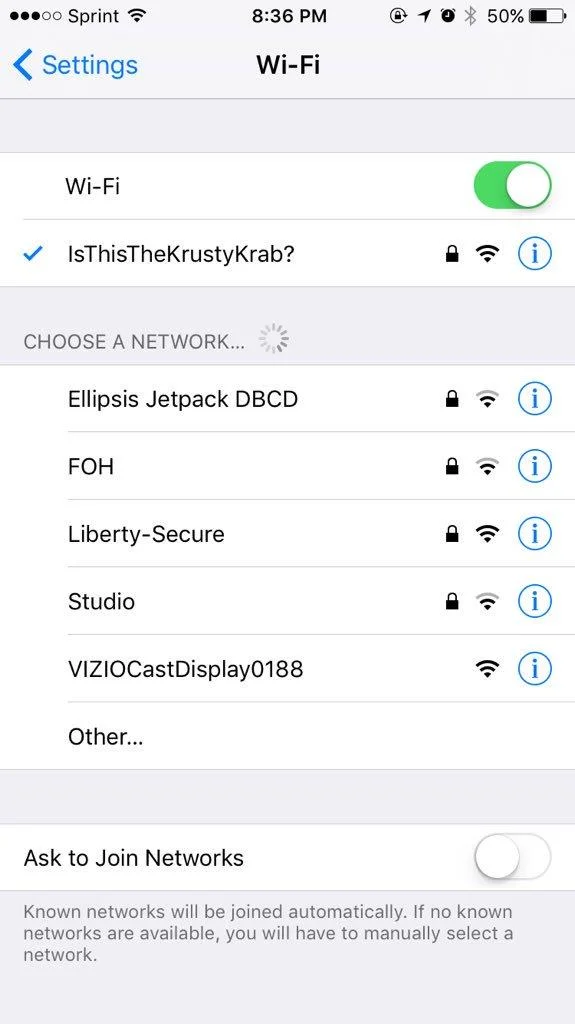

2. Conexión Wifi falsa

Esta variación de un ataque MITM también se conoce como "Evil Twin" . Esta técnica intercepta sus datos durante la transmisión, evitando cualquier sistema de seguridad de un punto de acceso Wi-Fi público.

Hace unos años, Doctor Who mostró a los usuarios los "peligros" de la tecnología, especialmente los problemas causados por conectarse a un enrutador malicioso.

Configurar un punto de acceso (AP) falso no es demasiado difícil, y también es la forma que utilizan los piratas informáticos para "atraer" a los usuarios para que se conecten e intercepten la información del usuario. Los piratas informáticos pueden utilizar cualquier dispositivo que pueda conectarse a Internet, como teléfonos inteligentes, etc., para configurar un punto de acceso a la red (AP) falso. Y cuando los usuarios se conecten a este punto de acceso, los datos enviados serán atacados por piratas informáticos.

Se recomienda que utilice una red privada virtual (VPN) para configurar un nivel de cifrado de toda la transmisión, los datos y la conexión entre el usuario en vivo y el sitio web. Esto evitará en parte que los piratas informáticos ataquen.

Información adicional:

Doctor Who es una serie de televisión de ciencia ficción producida por la BBC británica, que comenzó a transmitirse en 1963. El contenido principal de la película trata sobre las aventuras de un Señor del Tiempo natural, que se hace llamar El Doctor.

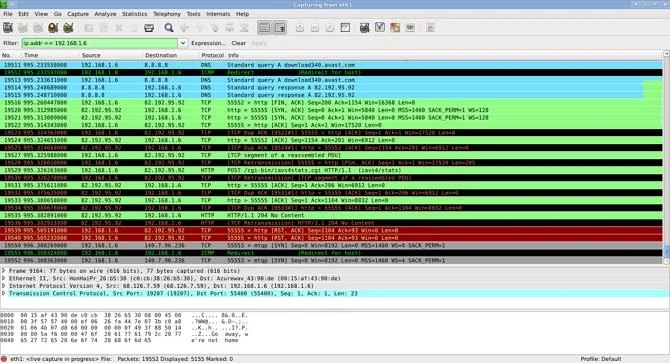

3. Rastreador de paquetes

![¿Te pueden robar datos al utilizar Wifi público? ¿Te pueden robar datos al utilizar Wifi público?]()

Packet Sniffer o Protocol Analyzer son herramientas que se utilizan para diagnosticar y detectar errores del sistema de red y problemas relacionados. Los piratas informáticos utilizan Packet Sniffer con el fin de escuchar a escondidas datos no cifrados y ver la información intercambiada entre las dos partes.

Este método es relativamente sencillo de utilizar y, en algunos casos, no se considera ilegal.

4. Sidejacking (secuestro de sesión)

El sidejacking se basa en la recopilación de información sobre paquetes (packet sniffing). Sin embargo, en lugar de utilizar datos preexistentes, los piratas informáticos pueden utilizarlos in situ. Aún peor es eludir algún nivel de cifrado.

Los datos de inicio de sesión generalmente se envían a través de una red cifrada y se verifican utilizando los detalles de la cuenta proporcionados en el sitio web.

Luego se responde a esta información utilizando archivos cookie enviados a su dispositivo. Sin embargo, el sistema de red no está cifrado y, por lo tanto, los piratas informáticos pueden tomar el control y acceder a cualquier cuenta personal en la que haya iniciado sesión.

Si bien los "ciberdelincuentes " no pueden leer sus contraseñas mediante el secuestro, pueden descargar malware para atacar datos, incluido Skype.

Además, los piratas informáticos pueden robar su información personal. Simplemente visite Facebook y toda su información personal estará " en la palma de la mano de un hacker " .

Los puntos de acceso públicos son la "herramienta" más útil para los piratas informáticos. La razón es que el porcentaje de usuarios es bastante grande. Por lo tanto, para estar más seguro, debes instalar la utilidad HTTPS Everywhere para tu navegador o aplicaciones VPN gratuitas.

Además, si está utilizando Facebook, también debe ir a Configuración => Seguridad => Dónde inició sesión y cerrar sesión en su cuenta de forma remota.

![¿Te pueden robar datos al utilizar Wifi público? ¿Te pueden robar datos al utilizar Wifi público?]()

Consulte algunos artículos más a continuación:

- ¿Cómo saber si tu computadora está siendo "atacada" por hackers?

- Cómo establecer una contraseña de iPhone súper segura que haga que incluso los piratas informáticos se "rindan"

- 50 trucos de registro que le ayudarán a convertirse en un verdadero "hacker" de Windows 7/Vista (Parte 1)

¡Buena suerte!