Al configurar el modo de contraseña en su computadora, si desea usarlo, debe ingresar la contraseña correcta. Sin embargo, si el usuario apaga y enciende el ordenador muchas veces en un mismo día, introducir la contraseña a veces nos quita mucho tiempo. Si desea acortar el proceso de desbloqueo de la computadora sin necesidad de ingresar una contraseña, puede usar algún software para convertir el USB en una herramienta de desbloqueo de la computadora.

En el artículo siguiente, LuckyTemplates sintetizará una serie de programas que ayudarán a convertir el USB en un dispositivo de desbloqueo de computadora para ayudar a los usuarios a iniciar sesión rápidamente en la computadora.

1. Herramienta Predator para Windows:

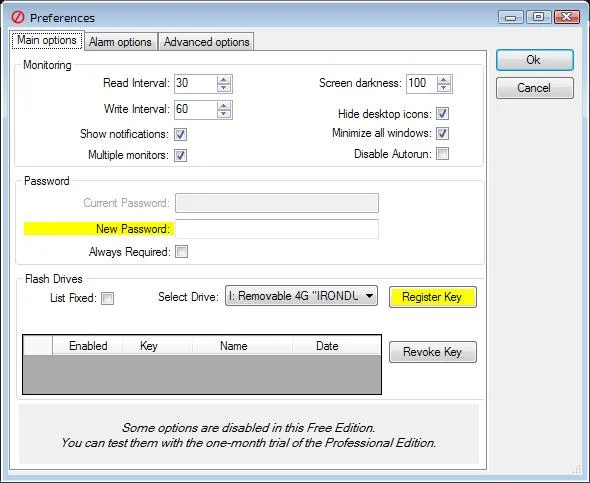

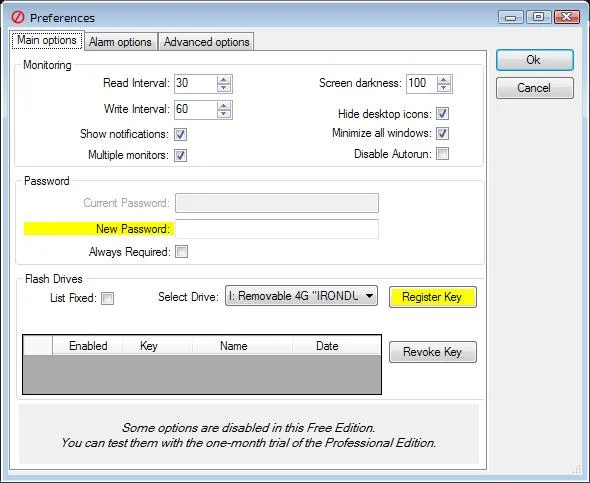

Predator es una herramienta popular que se utiliza para convertir el USB en una llave para abrir una computadora. Después de instalar el programa, cuando conectamos el USB al ordenador, podremos utilizar el ordenador sin tener que introducir la contraseña del ordenador como es habitual. Y aún podemos almacenar datos en la unidad USB como de costumbre. Sin embargo, los usuarios no pueden eliminar ni editar contenido, solo pueden copiar datos.

Esta herramienta es gratuita para los usuarios, pero si desea funciones profesionales para su negocio, puede pagar la versión Predator por $30.

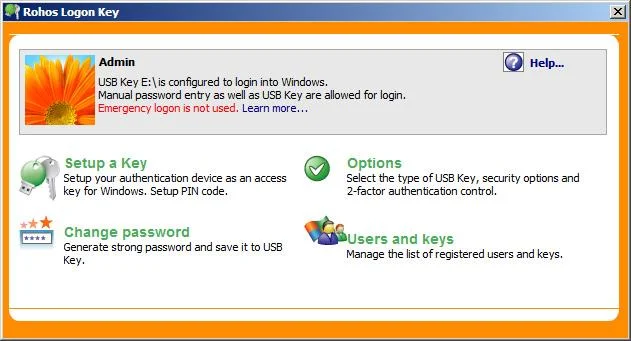

2. Software de clave de inicio de sesión de Rohos:

Rohos Logon Key tiene versiones para los sistemas operativos Windows y Mac. La herramienta ayudará a los usuarios a utilizar unidades USB como códigos de seguridad para computadoras y, por supuesto, a iniciar sesión en Windows y Mac de forma rápida y sencilla.

![3 software que convierte el USB en una herramienta de desbloqueo de computadora 3 software que convierte el USB en una herramienta de desbloqueo de computadora]()

Cuando instalamos software en la computadora, toda la información de inicio de sesión se guardará automáticamente y cuando conectemos el USB a la computadora, esa información se importará. Por lo tanto, no necesita ingresar una contraseña cuando desee utilizar la computadora. Además, Rohos Logon Key también permite a los usuarios desbloquear y usar computadoras Windows y Mac con teléfonos inteligentes.

Usar Rohos Logon Key es relativamente simple porque la interfaz no es demasiado complicada. No necesitamos ingresar toda la información de inicio de sesión en la pantalla de bloqueo de Windows o Mac, solo necesitamos conectar el dispositivo para desbloquearlo.

![3 software que convierte el USB en una herramienta de desbloqueo de computadora 3 software que convierte el USB en una herramienta de desbloqueo de computadora]()

3. Herramienta de bloqueo USB para Mac:

USB Lock es una herramienta similar a los dos programas anteriores, que utiliza una unidad USB para desbloquear la computadora. USB Lock es específicamente para Mac. Cuando retire la unidad USB, el dispositivo se bloqueará inmediatamente. Sólo cuando conectamos el USB al Mac podremos utilizar la máquina. Mientras usamos una unidad USB, aún podemos copiar y almacenar archivos y datos. El único punto negativo de USB Lock es que tendrás que pagar más de 3 USD para tener esta útil aplicación para tu Mac.

![3 software que convierte el USB en una herramienta de desbloqueo de computadora 3 software que convierte el USB en una herramienta de desbloqueo de computadora]()

Arriba hay 3 herramientas para convertir una unidad USB en una clave de inicio de sesión para computadoras Windows y Mac, sin tener que realizar el paso habitual de importación. Recuerda dejar una toma USB en tu computadora para que puedas utilizar los 3 programas anteriores, simplificando la operación de apertura del dispositivo.

Consulte los siguientes artículos para obtener más información:

¡Espero que el artículo anterior te sea útil!