La protección del servidor es una de las mayores preocupaciones de los equipos de seguridad en la actualidad. Una protección débil puede abrir la puerta para que los atacantes obtengan acceso no autorizado al servidor a través de algunos tipos de malware. Hoy los ciberdelincuentes son más agresivos que nunca. ¡Configure la protección del servidor con estos pasos básicos para evitar ataques!

Clave SSH: Un elemento imprescindible para proteger el servidor

También conocidas como Secure Shell , las claves SSH son un protocolo de red criptográfico. Las claves SSH proporcionan un mayor nivel de seguridad que las contraseñas normales.

Esto se debe a que las claves SSH pueden resistir mucho mejor un ataque de Fuerza Bruta . ¿Por qué? Porque es casi imposible decodificar. Por el contrario, una contraseña normal se puede descifrar en cualquier momento.

Cuando se generan claves SSH, existen dos tipos de claves: clave privada y clave pública. El administrador guarda la clave privada, mientras que la clave pública se puede compartir con otros usuarios.

A diferencia de las contraseñas tradicionales del servidor, las claves SSH tienen una larga cadena de bits o caracteres. Para descifrarlos, un atacante dedicará algún tiempo a intentar descifrar el acceso probando diferentes combinaciones. Esto sucede porque las claves (pública y privada) deben coincidir para desbloquear el sistema.

La clave SSH es un elemento imprescindible para proteger el servidor

Configurar un cortafuegos

Disponer de un firewall es una de las medidas básicas para garantizar la protección del servidor. Un firewall es fundamental porque controla el tráfico entrante y saliente en función de una serie de parámetros de seguridad.

Estos parámetros de seguridad se aplican según el tipo de firewall que utilice. Hay tres tipos de firewalls según su tecnología: filtrado de paquetes, filtrado de proxy y firewalls con estado. Cada uno de estos servicios proporciona una forma diferente de acceder al servidor.

Por ejemplo, un firewall de filtrado es uno de los mecanismos más simples para proteger un servidor. Básicamente, verifica la dirección IP, el puerto de origen, la dirección IP de destino, el puerto de destino y el tipo de protocolo: IP, TCP, UDP, ICMP. Luego compare esta información con los parámetros de acceso especificados y, si coinciden, se permitirá el acceso al servidor.

Se coloca un filtro proxy como intermediario entre las dos partes que se comunican. Por ejemplo, una computadora cliente solicita acceso a un sitio web. Este cliente debe crear una sesión con el servidor proxy para autenticar y verificar el acceso del usuario a Internet antes de crear una segunda sesión para acceder al sitio web.

En cuanto al firewall con estado, combina la tecnología de proxy y filtro de paquetes. De hecho, es el firewall más utilizado para proteger servidores, ya que permite aplicar reglas de seguridad mediante firewalls UFC, nftables y firewalls CSF.

En resumen, utilizar un firewall como herramienta de protección del servidor le ayudará a proteger el contenido, autenticar el acceso y controlar el tráfico entrante y saliente a través de parámetros de seguridad preestablecidos.

Configurar VPN

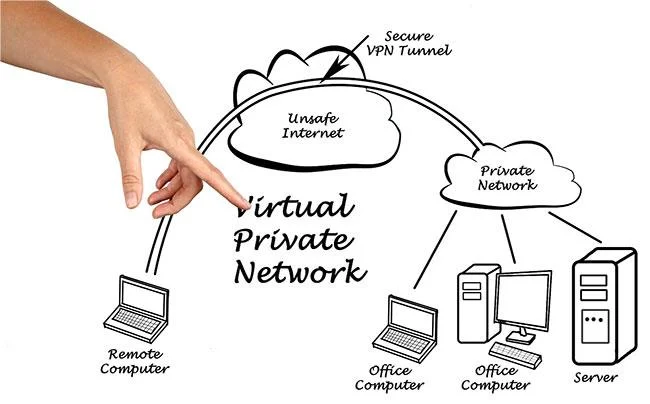

Configurar una VPN (red privada virtual) es fundamental para acceder a la información de servidores remotos según los parámetros de seguridad de la red privada. En términos básicos, una VPN funciona como un cable virtual entre la computadora y el servidor.

Este cable virtual crea un túnel por el que pasa la información cifrada. De esta forma, la información intercambiada entre el servidor y el ordenador autorizado quedará protegida de cualquier intrusión.

![4 mejores consejos para proteger tu servidor 4 mejores consejos para proteger tu servidor]()

Las VPN crean protocolos de seguridad para filtrar los datos entrantes y salientes

La protección del servidor se ve reforzada por VPN, ya que controla el acceso a puertos específicos a través de una red privada. Esto significa que el acceso público al servidor permanece bloqueado y sólo los usuarios con acceso a la red privada pueden intercambiar información con el servidor.

En resumen, las VPN proporcionan protocolos de seguridad para proteger la información que pasa por el servidor y crear una conexión segura mediante el cifrado de datos.

Cifrado mediante SSL y TLS

El cifrado SSL y TSL es una alternativa si no desea utilizar un túnel VPN. SSL (Secure Sockets Layer) es un certificado digital que protege la transmisión de información.

Por otro lado, TSL (Transport Layer Security) es la segunda generación después de SSL. TLS establece un entorno seguro entre el usuario y el servidor para intercambiar información. Lo hace utilizando los protocolos HTTP, POP3, IMAP, SMTP, NNTP y SSH.

Utilizando SSL y TSL a través de KPI (Infraestructura de clave pública), puede crear, administrar y validar certificados. También puede definir sistemas con usuarios específicos para cifrar la comunicación.

En otras palabras, cuando configura un certificado de autorización, puede rastrear la identidad de cada usuario conectado a su red privada y cifrar su tráfico para evitar que las comunicaciones sean interceptadas, atacadas y fortalecer la protección de su servidor.