Trollear a amigos y familiares es divertido si son bromas inofensivas. Hoy en día, con el desarrollo de la tecnología, siempre estamos conectados a computadoras portátiles, tabletas y teléfonos inteligentes. Así que no hay nada más divertido que trollear a tus amigos destruyendo sus discos duros con un virus falso.

Aunque los virus falsos parezcan peligrosos, son completamente inofensivos para los sistemas informáticos. Así que siéntete libre de usarlos, será divertido.

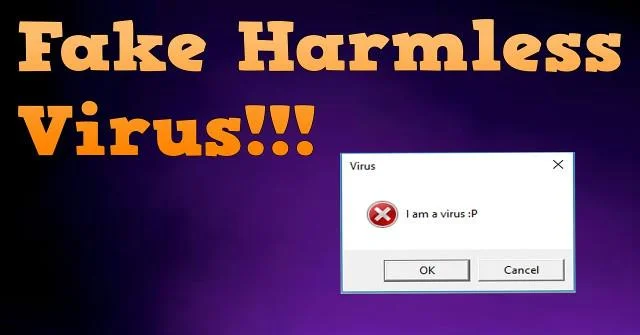

1. Cree un archivo de virus Bat falso

Un archivo bat se puede programar fácilmente para extraer un largo flujo de comandos sin sentido o aparentemente maliciosos, que se muestran en la pantalla de la computadora de un amigo. Esta es una de las bromas más efectivas porque induce a error a los usuarios haciéndoles creer que hay un cambio importante en el sistema.

Abra el código preparado y luego haga clic derecho y seleccione Guardar como. En la sección Guardar como tipo , seleccione Todos los archivos. Luego, dale a tu archivo un nombre atractivo para que tu amigo sienta curiosidad y abra este archivo. Luego agrega la extensión “ .bat” (sin comillas). Esta extensión convertirá un documento de texto estándar en un archivo bat que contiene comandos que se ejecutarán cuando la víctima abra el archivo.

![4 virus falsos que trolean a tus amigos por diversión 4 virus falsos que trolean a tus amigos por diversión]()

El archivo bat mostrará los mensajes en orden y luego iniciará la secuencia de apagado automático. Puede detener el apagado automático presionando la combinación de teclas Windows + R y luego escribiendo apagado /a.

Crea una pantalla azul falsa de la muerte

Otra broma consiste en crear una pantalla azul de la muerte falsa (BSOD). Una pantalla BSOD falsa simula un fallo total del sistema que termina en una pantalla azul.

Para crear un archivo virtual de pantalla azul de la muerte, solo necesita descargar bsod.txt , cambiar el nombre del archivo y agregar la extensión " .bat" (sin comillas).

- Cómo crear una pantalla azul de la muerte (BSOD) para "bromear" a tus amigos

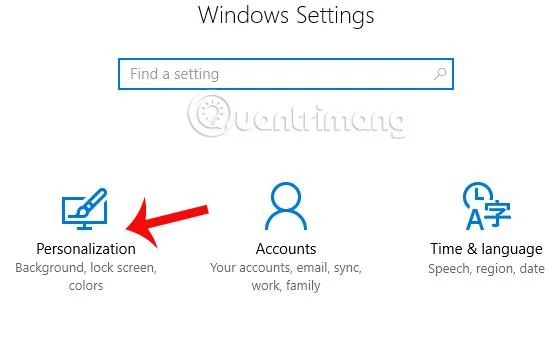

Cambiar iconos de archivos

Para agregar realismo a los archivos falsos, puede cambiar los íconos de archivos predeterminados para los archivos bat. El icono "cog" (en forma de engranaje) estimula la curiosidad, pero una persona sensible lo detectará y no hará clic en ese archivo.

Cambiar el ícono del archivo por el ícono del navegador Chrome, una sugerencia completamente confiable.

Haga clic derecho en el archivo bat del virus virtual y seleccione Enviar a > Escritorio ( crear acceso directo) . Ahora, regrese a la pantalla de su computadora, haga clic derecho en el acceso directo recién creado, seleccione Propiedades > Cambiar icono . Aparece una ventana, seleccione Buscar en la carpeta de Google Chrome. Luego seleccionará Aplicación, hará clic en Chrome.exe y presionará Aceptar para confirmar.

![4 virus falsos que trolean a tus amigos por diversión 4 virus falsos que trolean a tus amigos por diversión]()

Ahora verá algunos íconos de Chrome. Utilice el icono "estándar" de Chrome, haga clic en Aceptar, luego en Aplicar y en Aceptar. Cuando tu amigo abra Chrome desde su escritorio, se ejecutará el programa BSOD falso e imaginará la expresión de sus caras.

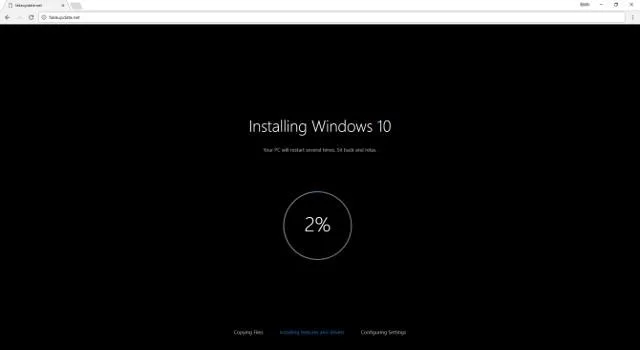

2. Archivo de virus de prueba EICAR

Este archivo es completamente inofensivo, activará la mayoría de los paquetes antivirus y recordará a los usuarios que tomen medidas preventivas.

![4 virus falsos que trolean a tus amigos por diversión 4 virus falsos que trolean a tus amigos por diversión]()

El archivo de virus EICAR Test es una muestra de virus que prueba software antivirus reconocido internacionalmente. Por lo tanto, el programa antivirus resolverá rápidamente las "amenazas" del sistema. Desafortunadamente, también notificará inmediatamente a la víctima de una firma de virus que coincide con el "virus de prueba EICAR", lo que significa que anunciará que el virus de prueba EICAR es un virus real cuando en realidad no lo es. Tiene que ser así.

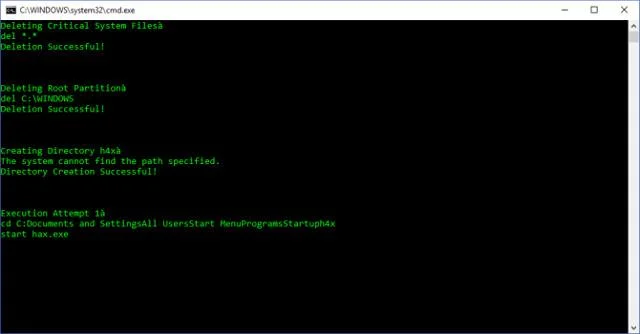

3. Actualización falsa

Windows 10 tardó un poco en superar la "mala fama" del sistema de actualizaciones automáticas. Antes de Windows 10, los usuarios podían elegir cuándo y dónde actualizar. Windows 10 cambió todo eso y, en los primeros días del nuevo sistema operativo, muchos usuarios encontraron que sus sistemas se actualizaban automáticamente sin previo aviso.

![4 virus falsos que trolean a tus amigos por diversión 4 virus falsos que trolean a tus amigos por diversión]()

Las presas de FakeUpdate le permiten cambiar el navegador de la víctima a una pantalla lenta de actualización de Windows 10. Vaya a la página vinculada, seleccione la pantalla de actualización que desee (vea cuál es su sistema operativo), luego presione F11 para ingresar al modo de pantalla completa.

¡Será divertido si tu amigo se queja de que esta actualización está tardando mucho y le aconsejas que presione Enter para acelerar el proceso de actualización y eso activará una pantalla BSOD falsa!

El sitio también incluye versiones antiguas de Windows y algunas pantallas de ransomware comunes.

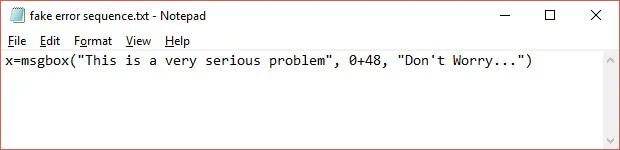

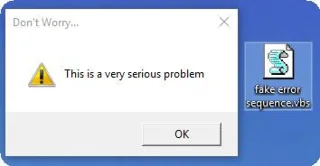

4. Crea tu propia secuencia de mensajes de error

Finalmente, puedes generar manualmente una cadena de mensaje de error para tus víctimas. Primero, abra el Bloc de notas.

Escriba el siguiente comando:

x=msgbox("TU MENSAJE AQUÍ", Botón+Icono, "TU TÍTULO AQUÍ")

Reemplaza TU MENSAJE AQUÍ con un mensaje divertido, aterrador o lo que quieras y "TU TÍTULO AQUÍ" con un título para el diálogo.

![4 virus falsos que trolean a tus amigos por diversión 4 virus falsos que trolean a tus amigos por diversión]()

Estos botones son opcionales para las víctimas, elige uno de ellos:

- 0-OK

- 1 — Aceptar y cancelar (Aceptar y cancelar)

- 2 — Abortar, reintentar e ignorar (Abortar, reintentar e ignorar)

- 3 — Sí, No y Cancelar (Sí, no y cancelar)

- 4 — Sí y No (Sí y No)

- 5 — Reintentar y cancelar (Reintentar y cancelar)

Además, puedes elegir el ícono que aparece junto a los mensajes de error:

- 0 — Sin icono (sin icono)

- 16 — Icono crítico (icono de advertencia de peligro)

- 32 — Icono de signo de interrogación (icono de signo de interrogación)

- 48 — Icono de advertencia (icono de advertencia)

- 64 — Icono de información (icono de información)

Ahora, si desea agregar otro mensaje de error en orden, agregue otra línea al archivo del Bloc de notas, cambiando el texto del mensaje y el título del diálogo según sea necesario.

![4 virus falsos que trolean a tus amigos por diversión 4 virus falsos que trolean a tus amigos por diversión]()

Cuando termine, vaya a Archivo > Guardar como y asigne un nombre al archivo. Reemplace la extensión del archivo .txt con " .vbs" (sin las comillas). Luego cambie Guardar como tipo a Todos los archivos y presione Guardar .

![4 virus falsos que trolean a tus amigos por diversión 4 virus falsos que trolean a tus amigos por diversión]()

Además, puede consultar este artículo para crear virus virtuales en el Bloc de notas.