Los números de tarjetas SIM son una "presa lucrativa" para los ciberdelincuentes. Con esta simple cadena de números, los piratas informáticos pueden vaciar rápidamente su cuenta bancaria.

Lo más aterrador es que los ciberdelincuentes ni siquiera necesitan robar el teléfono para obtener acceso al número de la tarjeta SIM y a la información personal. Esta tendencia de piratería ha aparecido recientemente y se llama intercambio de tarjeta SIM.

¡Echemos un vistazo más de cerca a qué es el intercambio de tarjetas SIM y cómo puedes evitar esta estafa en el siguiente artículo!

¿Qué es la estafa de intercambio de SIM? ¿Como prevenir?

¿Cómo funciona la tarjeta SIM?

Antes de sumergirse en la estafa del intercambio de SIM, necesitará saber cómo funcionan las tarjetas SIM. ¿Recuerdas la última vez que compraste un teléfono? Es posible que hayas notado que uno de los representantes del operador te ayudó a cambiar tu tarjeta SIM de tu teléfono antiguo al nuevo.

Lo creas o no, ese pequeño chip de este teléfono almacena toda la información necesaria de la cuenta. Cuando el número ICCID (20 dígitos) caiga en manos de un criminal experto, usted estará en problemas.

¿Qué es el cambio de tarjeta SIM?

El intercambio de tarjetas SIM implica muchas estafas. El hacker se pone en contacto con su proveedor de servicios y espera hablar con un empleado especialmente fiable. Se harán pasar por ti para conseguir lo que quieren: los datos de tu tarjeta SIM.

Si esta estafa tiene éxito, los datos de su tarjeta SIM se transferirán a la tarjeta SIM del pirata informático. No les importan los mensajes de texto o las llamadas telefónicas de tus amigos. Su objetivo es recibir mensajes de autenticación de dos factores (2FA) de cuentas que contienen información valiosa.

La mayoría de los bancos requieren 2FA cuando inicia sesión en su cuenta en línea. Pero no eres tú, es el hacker quien recibirá la contraseña de un solo uso (OTP) por SMS, si eres víctima de un ataque de intercambio de tarjeta SIM.

Consejos para protegerse de los ataques de intercambio de tarjetas SIM

Aunque una vez que un pirata informático obtiene la información de la tarjeta SIM, no hay mucho que pueda hacer, pero los métodos siguientes se pueden utilizar para evitar que eso suceda. Estas son algunas de las formas más efectivas de detener a los piratas informáticos:

1. Cambiar el método 2FA

Obtener 2FA (autenticación de 2 factores) a través de un mensaje de texto es conveniente, pero puede empeorar la situación si es víctima de una estafa de intercambio de tarjeta SIM.

Elija utilizar una aplicación de autenticación como Authy o Google Authenticator, que vincula la OTP a un teléfono real, en lugar de un número de teléfono. Simplemente conecte la aplicación a sus cuentas más importantes y recibirá un código de seguridad a través de la aplicación.

2. Configure un PIN con su proveedor de servicios móviles

Agregar un PIN a su cuenta dificulta el ataque de los piratas informáticos. Los piratas informáticos que quieran intercambiar tarjetas SIM deberán proporcionar un PIN o una contraseña secreta cuando intenten cambiar de cuenta. Por eso los códigos PIN son tan importantes.

Afortunadamente, puedes agregar un PIN a tu cuenta visitando el sitio web de tu operador de telefonía móvil.

3. Separe los números de teléfono de las cuentas

¿Alguna vez has usado tu teléfono para cambiar tu contraseña? Cuando los piratas informáticos roban datos de la tarjeta SIM, también pueden hacerlo.

Una vez que los piratas informáticos lo hayan "bloqueado" fuera de su cuenta principal, recopilarán tanta información como sea posible. Los delincuentes no dudarán en sacar dinero de su cuenta bancaria o, peor aún, vender su información personal en la web oscura.

Eliminar los números de teléfono de sus cuentas en línea más importantes puede evitar que tenga que preocuparse por los ataques de intercambio de tarjetas SIM. Si la traducción requiere un número de teléfono vinculado a una cuenta, obtenga un número VoIP con Google Voice .

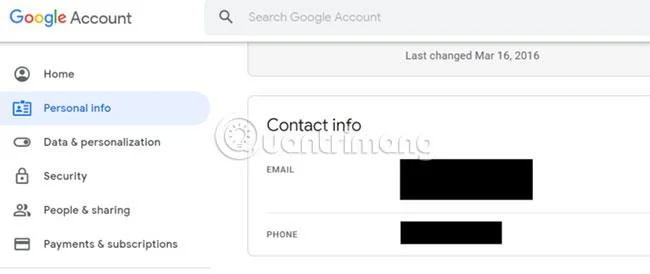

Para eliminar un número de teléfono de Google, inicie sesión en la página de la cuenta de Google y vaya a la sección Información personal. Si ve su número de teléfono allí, elimínelo.

![5 consejos para prevenir estafas de intercambio de SIM 5 consejos para prevenir estafas de intercambio de SIM]()

En la sección Seguridad, desplácese hacia abajo y elimine el número de teléfono de la opción Formas en que podemos verificar que es usted .

![5 consejos para prevenir estafas de intercambio de SIM 5 consejos para prevenir estafas de intercambio de SIM]()

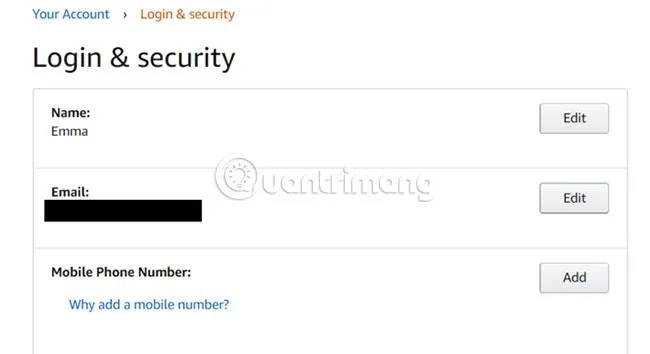

Para Amazon, haga clic en Su cuenta y luego navegue hasta Inicio de sesión y seguridad . Elimine el número de teléfono existente o agregue el número VoIP allí.

![5 consejos para prevenir estafas de intercambio de SIM 5 consejos para prevenir estafas de intercambio de SIM]()

También puede eliminar un número de teléfono de PayPal haciendo clic en el ícono de ajustes en la esquina del sitio web. Luego cambie el número en la sección Teléfono.

![5 consejos para prevenir estafas de intercambio de SIM 5 consejos para prevenir estafas de intercambio de SIM]()

También debes eliminar tu número de teléfono en las principales redes sociales, sitios minoristas en línea y, especialmente, cuentas bancarias en línea.

4. Utilice mensajes cifrados

Los SMS no admiten cifrado, lo que significa que los piratas informáticos pueden espiar fácilmente los mensajes y robar sus códigos 2FA. El uso de una aplicación de mensajería cifrada como iMessage, Signal o WhatsApp puede evitar ataques de piratas informáticos.

Siempre debes eliminar los correos electrónicos que soliciten información personal. Los bancos o cualquier otra organización nunca solicitarán información confidencial por correo electrónico. Este tipo de correos electrónicos son siempre "trabajo" de piratas informáticos que intentan robar la información de los usuarios.

¿Es usted víctima de una estafa de intercambio de SIM?

Muchas víctimas no se dan cuenta de que lo son hasta que ya es demasiado tarde.

Algunos bancos y operadores de telefonía móvil tienen medidas de seguridad que impiden que se realice el intercambio de tarjetas SIM. Su proveedor de servicios puede informarle si se vuelve a emitir la tarjeta SIM, mientras que los bancos suelen enviarle una alerta si detectan actividad inusual en la cuenta.

Adjuntar su número de teléfono móvil a su cuenta simplifica el inicio de sesión. Sin embargo, los números de teléfono no están seguros para siempre. El intercambio de tarjetas SIM plantea demasiadas amenazas a su privacidad.

Tenga cuidado con los correos electrónicos de phishing, ya que responder a correos electrónicos maliciosos puede facilitar que los piratas informáticos le ataquen.