Ya sea que Windows te esté espiando o que tu navegador esté comprometiendo tu privacidad, existen muchas razones para tener cuidado con tus datos personales. Afortunadamente, existe una solución que le ayudará a gestionar y almacenar sus datos personales en forma de software y herramientas de código abierto. Este artículo presentará algunas herramientas de código abierto para ayudar a mantener sus datos seguros.

1. Mónica

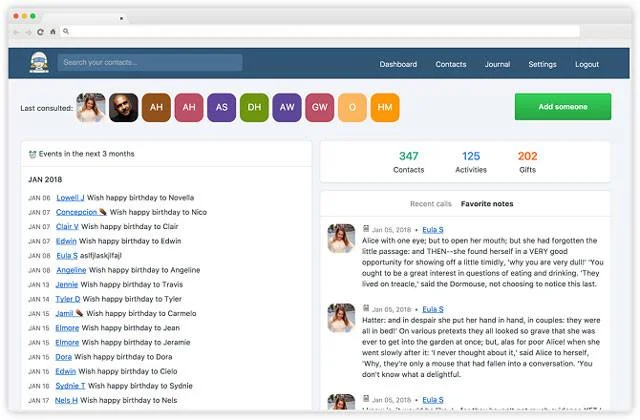

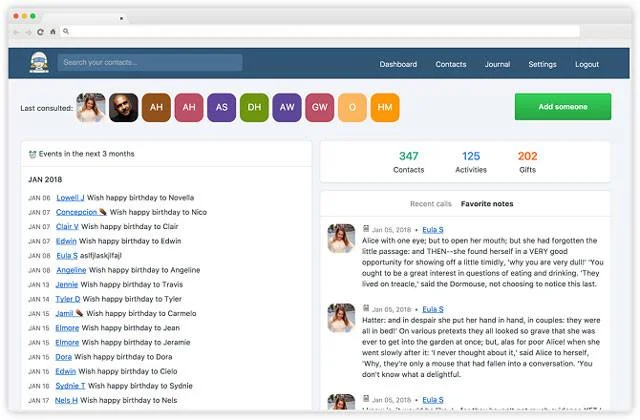

Hace muchos años, las empresas crearon un software de gestión de relaciones con los clientes (Customer Relationship Management - CRM) para registrar la información de los clientes, ayudando a brindar un mejor servicio. Pero, ¿qué pasaría si existiera un software CRM personal que le ayudara a mejorar sus relaciones y tomar el control de sus datos confidenciales?

Monica es un software CRM personal de código abierto, diseñado para ayudarte a realizar un seguimiento de las personas en tu vida. Con la aplicación basada en web, puede agregar notas sobre la familia de una persona, realizar un seguimiento de la frecuencia con la que se comunica con ella, programar recordatorios e incluso realizar un seguimiento de los regalos que ha compartido con ella.

La página del panel lo mantiene actualizado con una descripción general de los eventos planificados y las tareas relacionadas con sus contactos. Además, Monica tiene una función de diario para que puedas registrar tu vida diaria (e incluso mejorar tu salud mental). Las aplicaciones para iOS y Android te dan acceso a datos mientras viajas. Si comparte muchos de estos datos con sus servidores, puede optar por alojarlos usted mismo.

2. AbiertoSSL

Antes de 2014, Secure Socket Layers (SSL) y Transport Layer Security (TLS) no eran ampliamente conocidas por todos, excepto por los desarrolladores y expertos en seguridad. Entonces se descubrió una de las vulnerabilidades de seguridad importantes: Heartbleed. Afecta aproximadamente al 17% de los servidores que ejecutan OpenSSL y que proporcionan conexiones seguras a sitios web.

Aunque Heartbleed recibió una amplia cobertura en las noticias, la vulnerabilidad se corrigió el mismo día en que se descubrió. El rápido tiempo de aplicación del parche impresiona a muchas personas, pero lo que es más impresionante es el tamaño del equipo de desarrollo de OpenSSL: solo tienen 13 personas y 10 de ellas son voluntarias.

OpenSSL se fundó por primera vez en 1998 como una bifurcación del ya desaparecido proyecto de código abierto SSLeay. Desde sus humildes orígenes, ha crecido hasta convertirse en el estándar de cifrado de servidores web. Poco después del descubrimiento de Heartbleed, Google bifurcó OpenSSL para crear BoringSSL. Aunque este proyecto es de código abierto, advierten a los usuarios que no lo utilicen en OpenSSL porque los han separado para su uso por separado.

3. Compartir cebolla

![5 excelentes herramientas de código abierto que mantienen seguros tus datos personales 5 excelentes herramientas de código abierto que mantienen seguros tus datos personales]()

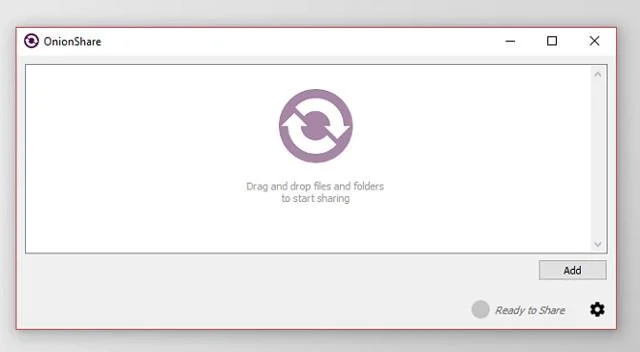

Enviar archivos grandes a través de Internet sigue siendo un desafío para la privacidad. Los servicios de almacenamiento en la nube hacen que compartir archivos en línea sea más fácil que nunca, pero a menudo dejan a los usuarios con preocupaciones sobre la privacidad. Si bien existen opciones para compartir archivos sin software adicional, también requieren que cargue datos en un servidor de terceros.

Puede utilizar un servicio como Takeafile, que permite compartir archivos sin cargarlos en ningún servidor de terceros. Pero si el anonimato y la alta seguridad son sus principales prioridades, OnionShare es una herramienta que vale la pena utilizar. Además de ser de código abierto, también utiliza la red TOR para compartir archivos de forma segura y anónima. El software crea un servidor web en la red TOR y está disponible para Linux, macOS y Windows.

El uso es muy simple, solo necesita arrastrar el archivo a la ventana para crear una URL .onion única para compartir con los destinatarios. Puedes consultar el artículo Compartir archivos de cualquier tamaño con Onionshare . Los archivos se almacenan en su computadora, por lo que terceros no pueden ver sus datos. Para descargar el archivo, el destinatario debe abrir el enlace en el navegador TOR, por lo que puede que esta no sea una opción para muchas personas. Sin embargo, si desea proteger sus archivos, esta es la opción correcta.

4. AbiertoWRT

En mayo de 2018, investigadores del equipo de inteligencia Talos de Cisco descubrieron evidencia de malware VPNFilter dirigido a enrutadores de todo el mundo. Se ha encontrado malware que explota el firmware en muchos enrutadores populares que todavía usan credenciales predeterminadas.

Por supuesto, esta no es la primera vez que los enrutadores presentan riesgos de seguridad. El firmware del enrutador suele ser la causa de estas vulnerabilidades; está desarrollado pero no es compatible con sus proveedores de servicios móviles.

OpenWRT es un software de código abierto basado en Linux desarrollado para dispositivos integrados como enrutadores. Tiene una interfaz web incorporada y se considera más estable que la mayoría de los demás firmware de enrutadores.

OpenWRT lo ayuda a monitorear el tráfico de la red, puede ejecutar un cliente BitTorrent, configurar VPN en la red, etc. Aunque actualmente no hay evidencia de que OpenWRT lo proteja definitivamente de VPNFilter, al menos lo hace. Asegúrese de no estar usando el nombre de usuario predeterminado y contraseña.

5. OpenVPN

Las redes privadas virtuales (VPN) han sido un elemento vital de los sistemas de TI de las empresas durante décadas. En el pasado, la gente rara vez conocía las VPN, pero ahora se utilizan como herramientas de protección de la privacidad, lo que nos ayuda a luchar contra la censura y mantener los datos alejados de miradas indiscretas. El aumento del interés en las VPN ha provocado una explosión de nuevos proveedores de servicios. Hay servicios gratuitos, proveedores premium y VPN disponibles para Netflix.

OpenVPN, lanzado por primera vez en 2002, es un protocolo VPN de código abierto. Es compatible con todas las plataformas principales, incluidas Linux , macOS y Windows, con aplicaciones móviles disponibles para Android e iOS . Si bien muchos proveedores de VPN tienen sus aplicaciones nativas, estas no siempre están disponibles en todas las plataformas, lo que convierte a OpenVPN en una alternativa ideal. También puede configurar VPN para el trabajo, el hogar y otras aplicaciones, almacenamiento y conectividad específicos a través de OpenVPN.

OpenVPN utiliza cifrado de 256 bits a través de OpenSSL para proteger los datos en tránsito. Un uso típico de las VPN es eludir los cortafuegos , como el Gran Cortafuegos de China, y OpenVPN también destaca en esta tarea. Al enmascarar sus datos para que parezcan tráfico normal de Internet, puede eludir la inspección de paquetes. Debido a que OpenVPN es de código abierto, anima a los desarrolladores a enviar informes de errores para mejorar el protocolo.

Código abierto para todos

Si conocieras a alguien en la calle y le prometieras mantener tu dinero seguro, probablemente no se lo darías. Sin embargo, las empresas de tecnología continúan convenciéndonos de que les entreguemos nuestros datos a pesar de los repetidos recordatorios de que no confiemos en ellos, pero lo estamos haciendo de todos modos. El software de código abierto no es una panacea para todas las amenazas a los datos, pero al menos es un lugar en el que puedes "poner tu fe".

El código abierto es más que solo compartir archivos, como puede ver, Linux es uno de los proyectos de código abierto más exitosos de todos los tiempos con muchas distribuciones para elegir. No es necesario que cambie el sistema operativo; existen muchos software y herramientas de código abierto que puede explorar y elegir según sus necesidades.

Ver más: