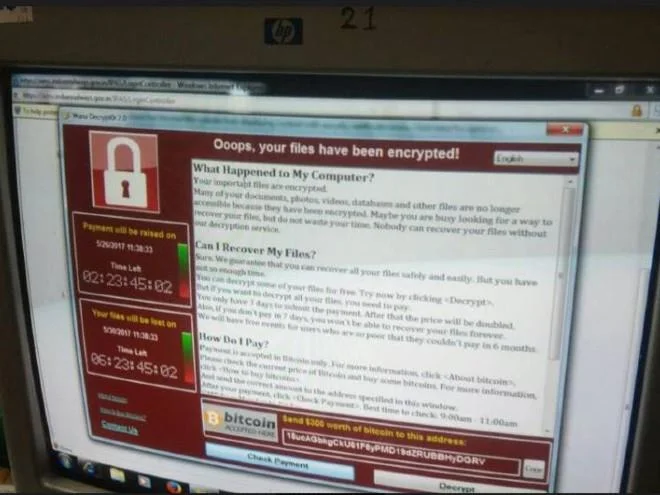

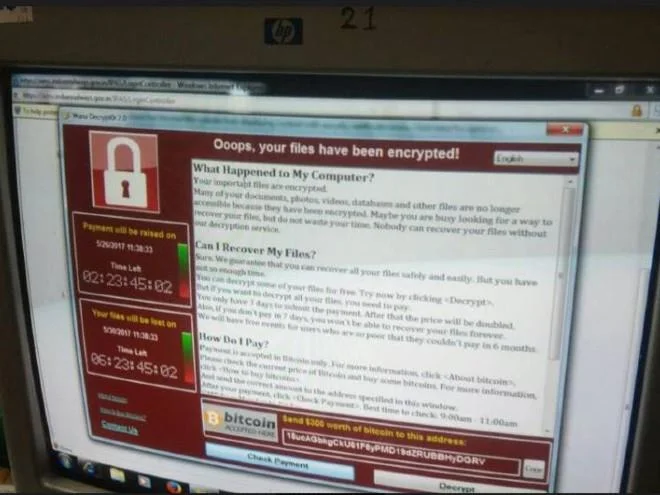

Cualquiera corre el riesgo de ser atacado por piratas informáticos. Incluso las personas más cuidadosas y preocupadas por la seguridad tendrán momentos de distracción o harán clic accidentalmente en un enlace que contenga código malicioso.

Según una investigación reciente, el número de ataques de ransomware se duplicó en 2020. Incluso en 2021, se estima que se producirá un ataque de ransomware cada 11 segundos.

Nadie quiere que su computadora esté infectada con ransomware. Sin embargo, si usted se infecta accidentalmente, ¿qué debe hacer? A continuación se detallan cinco cosas importantes que debe hacer de inmediato cuando esté infectado con ransomware para minimizar el daño a usted mismo y a su familia, agencia o empresa.

1. Aislar y apagar las computadoras infectadas

Lo primero que debe hacer es aislar rápidamente las computadoras infectadas con ransomware de la red de su hogar, agencia o empresa y apagarlas. Cuanto más rápido actúe, menor será el riesgo de que el ransomware ingrese a las bases de datos de agencias o empresas y menos computadoras se infectarán.

Normalmente, las agencias y empresas desconectarán Internet y apagarán todo su sistema cuando estén infectadas con ransomware porque este es el método más eficaz para evitar que se propague.

2. Implementar planes de contingencia para asegurar el avance del trabajo.

Cuando se infecta con ransomware, su trabajo y su agencia o negocio se estancarán si no hay alternativa. Por lo tanto, usted, sus agencias y empresas deben contar con planes de respaldo para garantizar que todo el trabajo, los planes comerciales y el servicio al cliente no se vean afectados.

3. Informar a las autoridades encargadas de hacer cumplir la ley.

Muchas agencias y empresas no están dispuestas a denunciar ataques cibernéticos o ransomware a las autoridades por temor a exponer datos confidenciales. Sin embargo, esta información es necesaria y también ayuda a las fuerzas del orden a encontrar rápidamente al culpable y prevenir nuevos ataques.

En algunos países, las fuerzas del orden permiten a las empresas informar sobre ataques a datos en un plazo de 72 horas.

![5 pasos extremadamente importantes a seguir inmediatamente después de haber sido infectado con ransomware 5 pasos extremadamente importantes a seguir inmediatamente después de haber sido infectado con ransomware]()

4. Restaurar el sistema a partir de copias de seguridad.

La mejor medida de protección de datos es la copia de seguridad. Sin embargo, para las empresas globales, la recuperación de datos puede llevar mucho tiempo debido al gran volumen de datos que es necesario restaurar.

Esto muestra aún más la necesidad de la primera acción porque cuanto antes se detecte y prevenga la infección por ransomware, menos computadoras y datos deberán restaurarse.

5. Solución de problemas, parches y monitoreo

En este paso final, las empresas deben superar las consecuencias que provoca el ransomware. Después de eso, las agencias y las empresas deben coordinarse con otras partes para encontrar agujeros de seguridad que los piratas informáticos exploten. Si no se corrigen las vulnerabilidades, las agencias y empresas se enfrentarán al riesgo de sufrir continuos ataques de ransomware incluso si han solucionado o pagado el rescate de los datos.

Las agencias y empresas necesitan fortalecer el seguimiento de las actividades en sus redes. También deberían aplicarse otras medidas de seguridad, además de concienciar a los empleados sobre la seguridad.