¿Ha protegido sus datos para que nadie pueda robarlos de su computadora o dispositivo de red? Si es así, fantástico porque acaba de resolver el peor problema de seguridad que afecta a las corporaciones de todo el mundo.

La verdad es que la seguridad de los datos es un tema complejo y difícil. Si cree que sus datos están completamente seguros, es posible que existan vulnerabilidades que no conoce. Por eso es importante saber cómo se roban los datos de las computadoras o dispositivos de red para tener las contramedidas adecuadas.

1. memoria USB

Los USB compactos son adecuados para guardarlos en un bolsillo o colgarlos de un llavero. Son pequeñas, fáciles de ocultar e incluso pueden disfrazarse, pero estas memorias USB están plagadas de altos riesgos de seguridad.

Por ejemplo, pueden perderse o ser robadas, aunque parezca que estas unidades USB no tienen datos, con el software de recuperación se puede descubrir la información confidencial que guarda en ellas. También hay malware USB que envía gusanos y troyanos para infectar computadoras, esperando robar credenciales de inicio de sesión y datos confidenciales.

Las memorias USB tienen una apariencia similar, por lo que pueden confundirse fácilmente, especialmente en un entorno de trabajo. Un colega puede fácilmente llevarse su unidad USB a casa por error.

Si una computadora se puede desbloquear, entonces con solo una memoria USB, cualquiera puede robar datos de la computadora conectándola, transfiriendo datos al USB, quitándola y saliendo. Este proceso es muy sencillo, incluso más sencillo que robar documentos en papel.

El gigante tecnológico IBM adoptó una nueva política de seguridad en 2018: prohibir el uso de dispositivos de almacenamiento extraíbles como memorias USB, tarjetas SD y unidades flash, pero parece que ya es demasiado tarde.

2. Teléfono inteligente o tableta

![5 tipos de robo de datos que debes conocer para prevenir 5 tipos de robo de datos que debes conocer para prevenir]()

Aunque ha prohibido el uso de dispositivos de almacenamiento USB, IBM aún no ha limitado el uso de otros medios de almacenamiento portátiles populares, como los teléfonos móviles. Cuando se configura en modo de almacenamiento masivo, un teléfono puede convertirse en un disco duro portátil o una unidad USB.

También se pueden utilizar tabletas y reproductores de MP3 del mismo modo. Para los usuarios de IBM, esta puede ser la solución a no poder utilizar una unidad USB. Quizás la empresa se dio cuenta de que podía detectar qué datos se transferían desde qué dispositivo y conocer la identidad del usuario del teléfono de una manera que las unidades USB no podían.

De cualquier manera, cualquiera puede copiar datos desde una computadora desbloqueada y desatendida usando un teléfono y un cable USB.

3. Tarjeta de memoria flash

![5 tipos de robo de datos que debes conocer para prevenir 5 tipos de robo de datos que debes conocer para prevenir]()

Las tarjetas de memoria flash son más pequeñas que una memoria USB, por lo que pueden usarse para robar datos en secreto. Hoy en día, muchos dispositivos cuentan con lectores de tarjetas, que a menudo activan la inserción de medios en el borde del lector, lo que dificulta su detección.

Con un dispositivo flash USB, estas pequeñas tarjetas de memoria se pueden guardar fácilmente en el bolsillo, pero la computadora debe estar abierta y desatendida para que puedan robar datos. Por ejemplo, un amigo usa su computadora para ver fotografías desde la tarjeta de memoria de una cámara. Aunque es posible que no tengan la intención de robar datos, el malware puede pasar de la tarjeta al ordenador. Y todos los riesgos de las memorias USB pueden ocurrir con las tarjetas de memoria flash.

4. Dispositivo NAS o HDD portátil

![5 tipos de robo de datos que debes conocer para prevenir 5 tipos de robo de datos que debes conocer para prevenir]()

Algunos otros riesgos del robo de datos informáticos provienen de los discos duros portátiles (HDD). Se pueden conectar fácilmente mediante USB. Sin embargo, existe otro tipo de unidad que plantea riesgos aún mayores para sus datos.

El almacenamiento conectado a la red es cada vez más popular como medio para almacenar datos en una red local, a menudo en casa. Las cajas NAS son asequibles y pueden proporcionar capacidades de recuperación de datos, e incluso puedes construir las tuyas propias usando una Raspberry Pi .

El problema es que si almacena todos sus datos importantes en una caja NAS, existe el riesgo de que estos datos sean robados. Es más pequeño que una computadora personal, puede conectarse fácilmente desde la red doméstica y realizar robo de datos. Por suerte, aquí tienes una solución que es mantener la caja NAS fuera de tu alcance, preferiblemente cerrada con llave.

5. Otros medios de almacenamiento extraíbles

![5 tipos de robo de datos que debes conocer para prevenir 5 tipos de robo de datos que debes conocer para prevenir]()

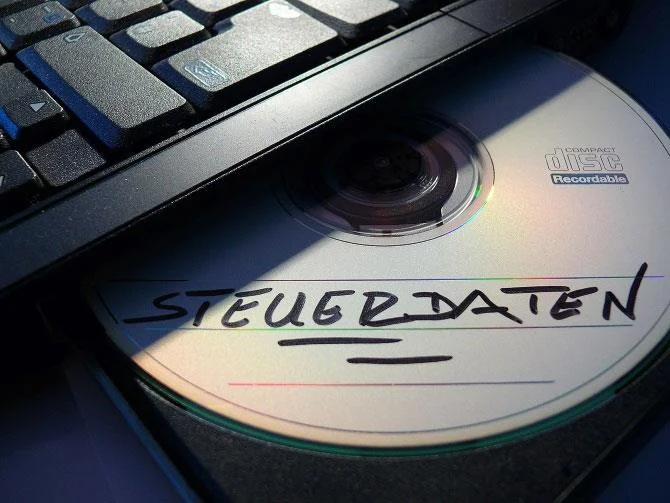

Arriba hemos analizado los medios de almacenamiento compactos más populares en la actualidad, pero hay muchos otros, como CD, DVD, ZIP y REV. Este tipo de discos son más pequeños que los discos duros portátiles y se ocultan fácilmente.

Aunque no se utilizan ampliamente, los medios de cinta se utilizan para almacenamiento masivo, copia de seguridad y recuperación de datos en empresas y algunos servidores domésticos. Estos medios deben guardarse en un lugar seguro porque a menudo guardan una copia de todo el contenido del servidor.

Cómo asegurar y proteger los datos

¿Qué datos suele almacenar en su computadora: videojuegos, obras de arte, una novela en progreso o información más valiosa, como datos de clientes, información comercialmente sensible o información que, si se expone, podría perder su trabajo?

Si le preocupa que le roben esta información de la computadora de su casa o de su computadora portátil del trabajo, es importante saber cómo se roban los datos para poder tomar las precauciones adecuadas. Como se mencionó anteriormente, sus datos correrán el riesgo de ser robados de:

- Memoria USB.

- Smartphones, tablets y reproductores MP3 (conectados vía USB).

- Tarjeta de memoria flash.

- Dispositivos NAS y HDD portátiles.

- Medios extraíbles: discos ópticos, discos duros portátiles, dispositivos de almacenamiento en cinta magnética.

Si desea seguridad de los datos, podría considerar utilizar el cifrado de disco . Si su jefe requiere trabajo remoto con datos almacenados centralmente, debe configurar una VPN , lo que mejorará significativamente la seguridad de los datos.

Una última cosa: aunque estos dispositivos pueden usarse para robar datos de su computadora, también pueden usarse para inyectar troyanos y malware en su computadora. Asegúrese de que su software antivirus y de seguridad de Internet esté actualizado.

Ver más: