Al descargar archivos en línea, se le proporcionará un código hash de archivo para verificar la integridad del archivo. La mayoría de las personas omiten verificar el código hash del archivo, asumiendo que si el archivo es malicioso, el propietario del sitio web lo notará y lo eliminará. Su software antivirus evitará la descarga de archivos sospechosos antes de su ejecución.

¿Se pregunta cómo verificar el código hash del archivo? A continuación se muestran 6 herramientas que puede utilizar para verificar si el archivo descargado es seguro.

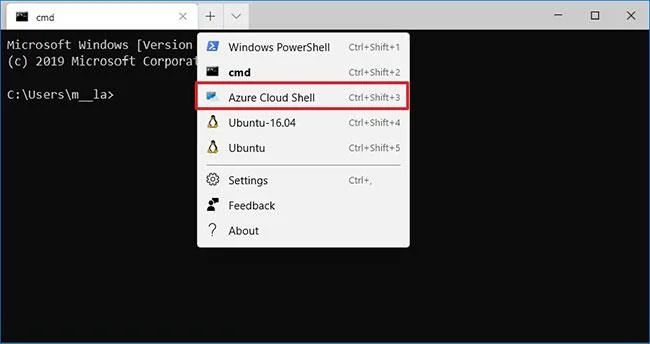

1. Verifique el código hash del archivo usando PowerShell

Windows viene con un verificador de hash de archivos incorporado. Esta es una función de PowerShell y es muy fácil de usar. La función de verificación del código hash de archivos de PowerShell admite la verificación de códigos SHA1, SHA256, SHA384, SHA512, MACTripleDES, MD5 y RIPEMD160.

Así es como se verifica el código hash del archivo usando PowerShell.

Primero, presione la tecla Winy luego ingrese a PowerShell . Seleccione la mejor combinación para abrir PowerShell. El comando para verificar el código hash del archivo básico es:

get-filehash FILEPATH

FILEPATH : es la ruta del archivo

Por ejemplo, get-filehash c:\test.txt le dará el siguiente resultado:

La salida hash predeterminada está en SHA256. Si desea un valor hash diferente para el archivo, use el siguiente comando:

get-filehash -Algorithm [HASH TYPE] FILEPATH

Reemplace [TIPO HASH] con su tipo de código hash y FILEPATH con la ruta del archivo.

Por ejemplo, “get-filehash -Algorithm SHA384 c:\test.txt proporciona el siguiente resultado:

![6 software gratuito de verificación de código hash para verificar la integridad de los archivos 6 software gratuito de verificación de código hash para verificar la integridad de los archivos]()

El tiempo para generar el código hash depende del tamaño del archivo y del algoritmo utilizado.

2. Generador de hash

https://securityxploded.com/getsoftware_direct.php?id=2211

![6 software gratuito de verificación de código hash para verificar la integridad de los archivos 6 software gratuito de verificación de código hash para verificar la integridad de los archivos]()

El generador de hash de SecurityExploded es un generador de hash fácil de usar que contiene muchos algoritmos de hash. Esta herramienta hash gratuita puede generar hashes para MD5 , SHAxxx, Base64, LM, NTLM, CRC32, ROT13, RIPEMD, ALDER32, HAVAL, etc.

Esta es una de las herramientas de generación de hash más completas. Lo mejor de Hash Generator es que puedes usarlo para muchas situaciones. ¿Quiere generar código hash para un fragmento de texto específico? Simplemente copie el texto en el Generador Hash. ¿Quiere generar hashes de archivos en el Explorador de archivos? Utilice la opción Generador de hash en el menú contextual del botón derecho.

También puedes arrastrar y soltar archivos en el Generador Hash y funcionará inmediatamente.

3. HashMyFiles

- Descargar HashMyFiles para Windows (32 bits)

https://www.nirsoft.net/utils/hashmyfiles.zip

- Descargar HashMyFiles para Windows (64 bits)

https://www.nirsoft.net/utils/hashmyfiles-x64.zip

HashMyFiles de Nirsoft es un práctico generador de hash portátil. HashMyFiles permite la generación de hash por lotes. Puede cargar HashMyFiles con la lista de archivos que desea codificar, configurarlo para que funcione y obtener el código hash para toda la lista.

HashMyFiles mostrará hashes para MD5, SHAxxx y CRC32. Al igual que Hash Generator, puede agregar la entrada HashMyFiles al menú contextual del botón derecho. Sin embargo, HashMyFiles le permite agregar carpetas enteras para la generación de hash a través del menú contextual, en lugar de la opción de archivo único de Hash Generator.

4. HashTab

HashTab es otra herramienta para generar hashes de archivos. En lugar de utilizar una interfaz separada para generar hashes de archivos, HashTab agrega una pestaña al menú Propiedades . Luego, en lugar de arrastrar y soltar el archivo en el programa, haga clic derecho en el archivo, seleccione Propiedades y abra la pestaña File Hashes .

HashTab genera hashes para MD5, CRC32 y SHA1 de forma predeterminada. Las opciones de HashTab le permiten agregar hashes para más de 25 hashes adicionales, incluidas las familias SHA, RIPEMD, TIGER y WHIRLPOOL.

Los usuarios pueden agregar múltiples valores hash a la pestaña File Hashes abriendo el menú Propiedades , seleccionando la pestaña File Hashes y seleccionando Configuración . Marque el hash que desea agregar y haga clic en Aceptar .

Otra gran característica de HashTab es el verificador de archivos integrado. Puede hacer una referencia cruzada de cualquier archivo desde la pestaña Hashes de archivos usando la opción de menú Comparar un archivo .

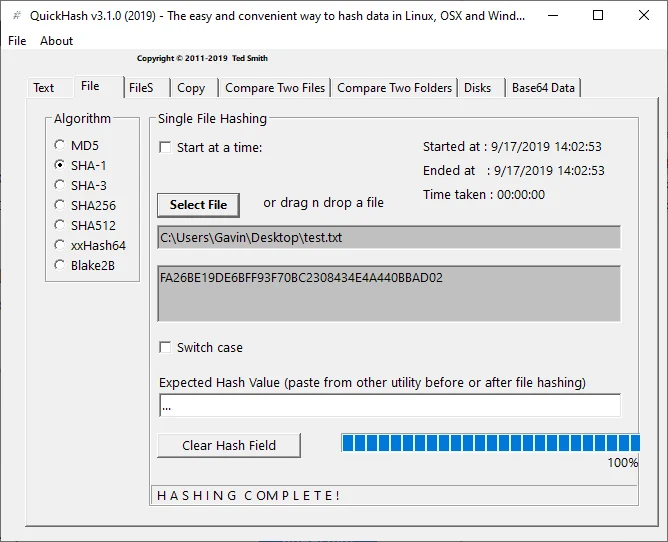

5. QuickHash

https://quickhash-gui.org/downloads/

![6 software gratuito de verificación de código hash para verificar la integridad de los archivos 6 software gratuito de verificación de código hash para verificar la integridad de los archivos]()

QuickHash es un generador de hash de código abierto para Windows, macOS y Linux. También es una de las opciones de verificación y generación de hash con más funciones de esta lista.

Aunque la cantidad de códigos hash utilizados es pequeña, con solo MD5, SHA1, SHA256, SHA512 y xxHash64, QuickHash tiene muchas funciones adicionales.

QuickHash puede generar hashes para carpetas enteras, comparar dos archivos individuales, comparar carpetas enteras o unidades enteras. Por supuesto, la última opción puede llevar una cantidad de tiempo considerable dependiendo del tamaño, pero vale la pena intentarlo. También puedes trabajar con documentos de texto línea por línea.

6. MultiHasher

![6 software gratuito de verificación de código hash para verificar la integridad de los archivos 6 software gratuito de verificación de código hash para verificar la integridad de los archivos]()

MultiHasher presenta a los usuarios una serie de herramientas de verificación y generación de hash en un solo paquete. Como muchos de los mejores programas de generación y comprobación de hash, MultiHasher tiene varias opciones de generación de hash. Puede arrastrar y soltar un archivo o una carpeta completa para verificar o crear un hash para una cadena de texto.

MultiHasher genera valores hash en MD5, SHA1, SHA256, SHA384, SHA512 o RIPEMD-160.

MultiHasher tiene una característica que quizás no hayas visto en ningún otro generador y verificador de hash de archivos. Es decir, integra la base de datos de comprobación de archivos maliciosos de VirusTotal. Puede verificar que el código hash del archivo descargado coincida con la fuente de descarga, así como notificar a VirusTotal sobre cualquier cosa no deseada o maliciosa.

Para utilizar la consulta de VirusTotal, seleccione el hash del archivo de la lista y luego vaya a Herramientas > Consultar VirusTotal .

¿Cómo verificar la integridad de un archivo?

Verificar el código hash de un archivo descargado es una forma rápida y sencilla de verificar la seguridad del archivo. Si el archivo descargado es malicioso o ha sido manipulado de alguna manera, el hash resultante será diferente del hash que le proporciona el sitio web.

Por supuesto, no todos los sitios web proporcionan códigos hash para hacer referencias cruzadas de hash de archivos y garantizar la integridad del archivo.

Para ser honesto, la mayoría de las personas no se toman el tiempo para verificar sus descargas y, por lo tanto, muchos sitios importantes no ofrecen comparaciones de hash de archivos.

Además, muchos sitios web no necesitan proporcionar hashes de archivos específicos porque utilizan la firma de controladores integrada o certificados de autoridad certificadora para firmar su software. En estos casos, el sistema operativo no permitirá que se instale o ejecute software que no coincida con una firma de software reconocida oficialmente.

Sin embargo, el sistema no es perfecto, por lo que a muchas personas les gusta realizar referencias cruzadas de software utilizando generadores de hash de archivos y herramientas de prueba.