Si bien es revolucionaria, la facilidad y conveniencia de difundir información en línea también plantea una serie de amenazas a la seguridad. Muchas personas, sin saberlo, han participado en actividades riesgosas en línea.

De hecho, probablemente esté cometiendo algunos errores graves de seguridad y privacidad en Internet en este momento. ¡Descubrámoslo justo debajo!

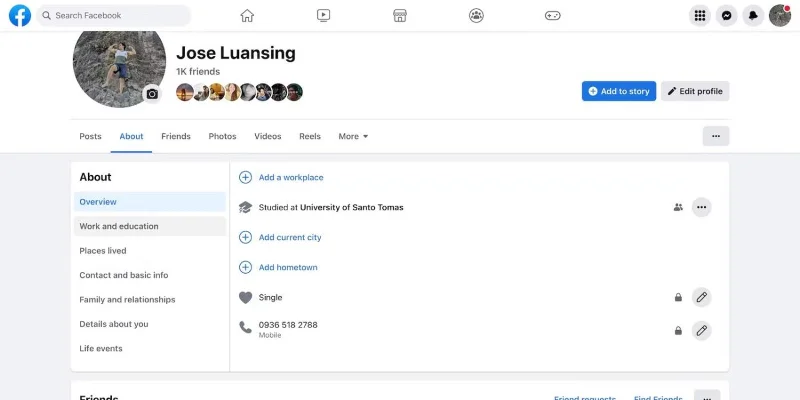

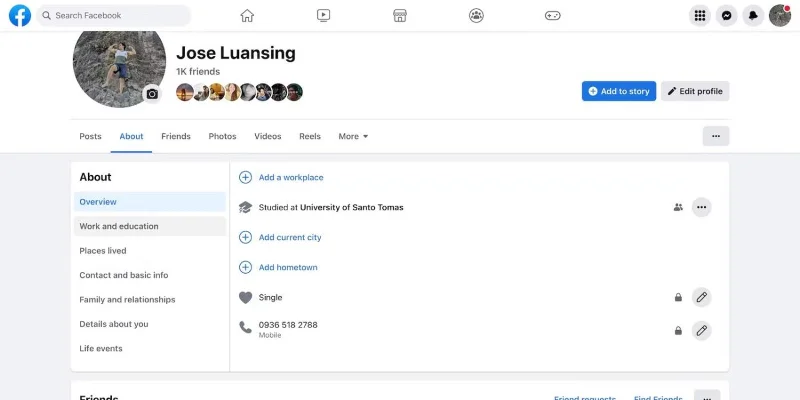

1. Revelar demasiada información en las redes sociales

Página de introducción de la cuenta de Facebook

Para muchas personas las redes sociales juegan un papel sumamente importante. Pueden compartir sus pensamientos internos, publicar experiencias diarias o incluso crear una personalidad en línea completamente diferente. Es una forma divertida y satisfactoria de autoexpresión.

Si bien compartir en las redes sociales le ayuda a encontrar personas con ideas afines, también le pone en riesgo de robo de identidad. Su perfil contiene información confidencial de identificación personal (PII). Los piratas informáticos pueden causar daños importantes con identificadores, como raza, sexo, domicilio, número de contacto o fecha de nacimiento.

No es necesario que dejes de usar las redes sociales por completo, simplemente filtra tus publicaciones. Las buenas prácticas como ocultar su ubicación actual, apagar el GPS, eliminar la biografía de su perfil y publicar con menos frecuencia protegerán sus cuentas de redes sociales de los piratas informáticos.

2. Omita la copia de seguridad de datos en archivos importantes

Mucha gente suele ignorar la copia de seguridad de datos. Encuentran este proceso tedioso y no quieren molestarse en ello en absoluto. La creación de copias de archivos puede llevar desde unos pocos segundos hasta más de una hora, según su tamaño.

Aunque este proceso puede no parecer atractivo, es esencial. Las soluciones de respaldo de datos ayudan a defenderse contra una serie de amenazas a la ciberseguridad, incluidas filtraciones de datos, ataques de ransomware , fallas del sistema de TI y corrupción de datos. Es necesario realizar una copia de seguridad de los archivos personales y laborales.

En lugar de retrasar la copia de seguridad de los datos, explore formas de superar los cuellos de botella y los obstáculos en el proceso. Concéntrese en acelerar la copia y el movimiento de archivos. Puede automatizar las migraciones a través de sistemas seguros de almacenamiento en la nube, utilizar programas de copia de seguridad de datos livianos que se ejecutan en segundo plano y eliminar archivos redundantes.

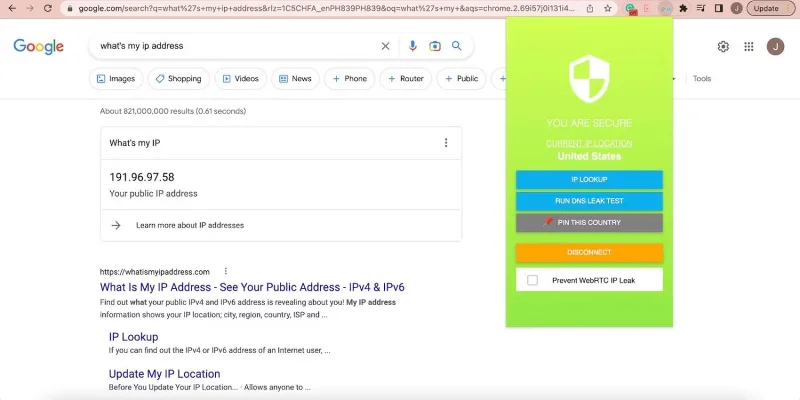

3. Confíe ciegamente en los proveedores de servicios VPN gratuitos

![7 errores de seguridad que cometes frecuentemente 7 errores de seguridad que cometes frecuentemente]()

Dirección IP proporcionada por VPN

La gente suele utilizar VPN gratuitas por motivos de accesibilidad y ahorro de costes. En lugar de pagar por una VPN premium, puedes simplemente descargar e instalar alternativas gratuitas si es necesario. Configurar una cuenta lleva unos minutos. Incluso puedes crear varias cuentas nuevas cada vez que encuentres contenido restringido geográficamente.

Si bien las VPN gratuitas son convenientes, también plantean riesgos de seguridad. Con claves de cifrado relativamente más débiles y direcciones IP sucias reutilizadas, no ocultarán eficazmente su identidad en línea. Los ciberdelincuentes tienen la capacidad de descifrar métodos básicos de cifrado.

Por supuesto, aún puedes utilizar VPN gratuitas confiables y ampliamente confiables, pero conoce sus limitaciones. Son excelentes para eludir las restricciones geográficas. Pero debería considerar opciones premium más sofisticadas para proteger su identidad en línea.

4. Acceso ilimitado a archivos específicos

![7 errores de seguridad que cometes frecuentemente 7 errores de seguridad que cometes frecuentemente]()

Gdrive Prompt restringe el acceso a archivos

La gestión de datos depende en gran medida del control de acceso a archivos. Regule quién accede a sus datos y cómo los modifica para evitar violaciones de datos. Después de todo, las amenazas a la ciberseguridad, como el robo, la apropiación de cuentas y la divulgación accidental de información, a menudo provienen de un acceso no autorizado.

Aunque el control de acceso es sumamente importante, muchas personas tienden a ignorarlo. No son conscientes de la gravedad de la apropiación de cuentas o se sienten incómodos con los pasos necesarios para configurar el proceso de restricción de permisos.

Como regla general, haga que sus documentos sean privados de forma predeterminada. Adquiera el hábito de ajustar el acceso de los usuarios cuando compartan archivos, ya sea con fines laborales o personales. Conceder acceso sólo a usuarios autorizados.

5. Abra software y archivos de trabajo en dispositivos personales.

Como muchos trabajadores remotos, a veces es posible que combine dispositivos personales y proporcionados por la empresa. Esto es extremadamente común pero muy riesgoso. Incluso acciones aparentemente inofensivas, como acceder a Facebook desde su computadora portátil del trabajo o enviar documentos de oficina a través de un teléfono inteligente, plantean algunos riesgos de ciberseguridad.

Deja de abrir archivos de trabajo en tus dispositivos personales y viceversa. Los teléfonos inteligentes o los portátiles no cuentan con sistemas de seguridad complejos como los que instalan las empresas. Si se produce una violación de datos, usted será responsable.

Además, los dispositivos proporcionados por la empresa se escanean periódicamente mediante herramientas de seguimiento del tiempo y de seguimiento de los empleados. Toman capturas de pantalla programadas, rastrean el uso de aplicaciones y comparten la actividad de la pantalla. Es posible que no se sienta cómodo con que su empleador obtenga más información sobre sus problemas personales.

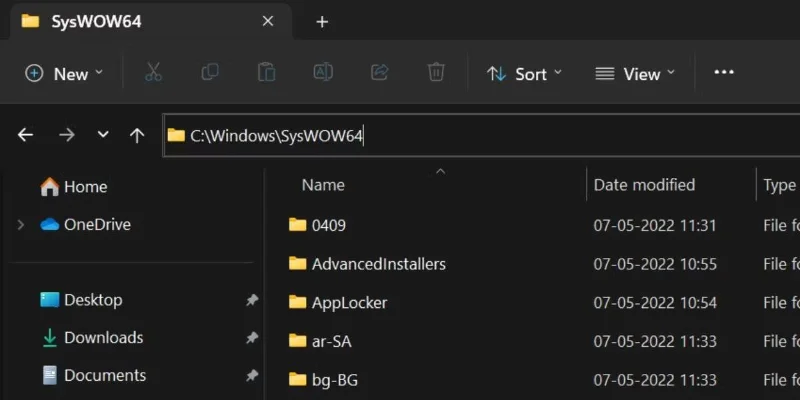

6. Acumular demasiados archivos y programas de software

![7 errores de seguridad que cometes frecuentemente 7 errores de seguridad que cometes frecuentemente]()

Archivos de películas y fotografías en la carpeta reciente

El desorden digital es un problema común hoy en día. Incluso las personas conocedoras de la tecnología tienden a acumular carpetas y archivos antiguos a los que no han accedido en años. Algunos los conservan por motivos sentimentales, mientras que otros no se molestan en clasificar los datos.

De cualquier manera, acumular archivos digitales lo pone en riesgo de sufrir ataques cibernéticos, por lo que debe intentar ordenar su vida digital. Comience con pequeños cambios como eliminar archivos antiguos. Muévalos al sistema de almacenamiento en la nube y luego elimine sus copias originales en sus servidores locales. Incluso puedes cifrarlos para obtener medidas de seguridad adicionales.

7. No realizar un seguimiento del historial y los registros de acceso a archivos

Los usuarios rara vez realizan un seguimiento de su historial de acceso a archivos. Los empleados de hoy en día tienen que lidiar con docenas de archivos; realizar un seguimiento de todos los que acceden a los datos no es una tarea fácil en sí misma.

Aunque revisar el historial de archivos lleva mucho tiempo y es costoso, juega un papel importante en cualquier estrategia de ciberseguridad. La solución de las filtraciones de datos comienza con la prevención del acceso no autorizado. Si alguien se apodera de tus archivos, repórtalo inmediatamente a los canales correspondientes.

La mayoría de las plataformas ofrecen una funcionalidad de registro básica. Por ejemplo, Microsoft 365 (es decir, Office) registra las ediciones de archivos, el sistema de almacenamiento muestra el historial de acceso del usuario y el servidor en la nube rastrea las cargas y descargas de archivos.

Pero si necesita un seguimiento más exhaustivo, utilice aplicaciones de terceros. Opciones como LEO Privacy Guard y FileAudit pueden proporcionar datos de acceso de usuario adicionales en sus servidores locales y en la nube.