En los últimos años, la informática forense se ha convertido en un aspecto particularmente importante en el campo de la informática en general y en la investigación de alta tecnología en particular. Se trata de una ciencia de investigación de alta tecnología basada en datos almacenados en dispositivos informáticos como discos duros , unidades de CD o datos en Internet. La informática forense incluye tareas tales como detectar, proteger y analizar información almacenada, transmitida o generada por una computadora o red informática, con el fin de hacer inferencias razonables para encontrar causas, así como explicaciones de fenómenos durante el proceso de investigación. En otras palabras, la informática forense ayuda a facilitar las actividades de investigación criminal relacionadas con Internet. A diferencia de antes, la influencia de las computadoras se ha expandido a todos los dispositivos relacionados con datos digitales, por lo tanto, la informática forense ayuda a la investigación criminal utilizando datos digitales para encontrar a quienes están detrás de un delito en particular. Quienes realizan este trabajo requieren una amplia experiencia y conocimientos en informática , redes y seguridad.

Para servir en este importante campo, los desarrolladores han creado muchas herramientas informáticas forenses altamente efectivas, que ayudan a los expertos en seguridad a simplificar el proceso de investigación de violaciones relacionadas con datos. Los criterios para elegir la mejor herramienta de informática forense generalmente serán evaluados por agencias de investigación en función de muchos factores diferentes, incluido el presupuesto, las características y el equipo de expertos disponible que puede hacer el trabajo. A continuación se muestra una lista de las 10 principales herramientas informáticas forenses en las que muchas agencias de seguridad digital confían especialmente. Consúltelas de inmediato.

Herramientas informáticas forenses líderes

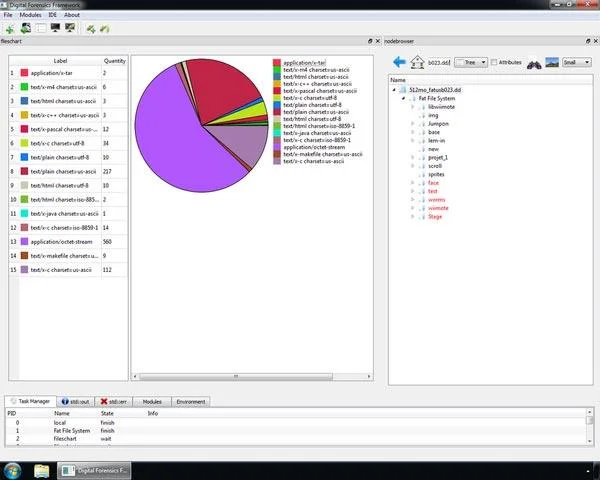

Marco forense digital

Digital Forensics Framework es una herramienta informática forense de código abierto que cumple plenamente con los criterios de la licencia GPL. Es comúnmente utilizado por expertos en informática forense con experiencia sin ningún problema. Además, esta herramienta también se puede utilizar para una cadena de custodia digital, para acceder a dispositivos de forma remota o local, en sistemas operativos Windows o Linux, recuperar archivos perdidos, ocultos o eliminados, búsqueda rápida de archivos de metadatos y muchas otras tareas complejas.

![Analice las filtraciones de datos con las 10 mejores herramientas informáticas forenses Analice las filtraciones de datos con las 10 mejores herramientas informáticas forenses]()

Arquitectura informática forense abierta

Desarrollada por la Agencia de Policía Nacional Holandesa, Open Computer Forensics Architecture (OCFA) es un marco modular de informática forense. El objetivo principal de esta herramienta es automatizar el proceso forense digital, acelerando así el proceso de investigación y al mismo tiempo permitiendo a los investigadores obtener acceso táctico directo a los datos incautados a través de una interfaz de búsqueda y exploración extremadamente fácil de usar.

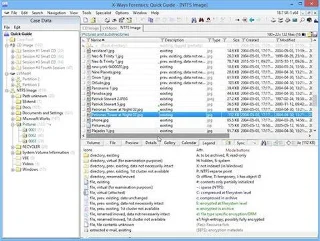

Forense de X-Ways

X-Way Forensics es un entorno de trabajo avanzado para examinadores forenses informáticos. Puede ejecutarse en las versiones de Windows más populares hoy en día, como XP, 2003, Vista, 2008/7/8, 8.1, 2012/10*, 32 bits/64 bits, estándar, PE/FE. Entre todas las herramientas mencionadas anteriormente, se considera que X-Way Forensics tiene la mayor eficiencia práctica y, a menudo, proporciona una velocidad de procesamiento más rápida en tareas como la búsqueda de archivos eliminados, estadísticas sobre resultados de búsqueda y, al mismo tiempo, proporciona muchas funciones avanzadas que muchas otras herramientas no tienen. Además, también se dice que esta herramienta es más confiable y ayuda a ahorrar costos durante el proceso de investigación porque no requiere ninguna base de datos compleja ni requisitos de hardware. X-Way Forensics es completamente portátil y puede ejecutarse en una memoria USB compacta en cualquier sistema Windows.

![Analice las filtraciones de datos con las 10 mejores herramientas informáticas forenses Analice las filtraciones de datos con las 10 mejores herramientas informáticas forenses]()

Registro de reconocimiento

Registry Recon, desarrollado por Arsenal Recon, es una poderosa herramienta informática forense que se usa comúnmente para extraer, recuperar y analizar datos de registro de sistemas Windows. Este producto lleva el nombre de la palabra francesa "reconnaissance" (equivalente a la palabra reconocimiento en inglés) que significa "reconocer, identificar", un concepto militar relacionado con la exploración del territorio enemigo para recopilar información táctica.

Encerrar

EnCase®, desarrollado por la famosa empresa de software OpenText, se considera la herramienta de referencia en seguridad forense. Esta plataforma informática forense de uso general puede proporcionar una visibilidad profunda de la información en todos los puntos finales en varias áreas del proceso forense digital. Además, EnCase también puede "desenterrar" rápidamente pruebas y datos potenciales de muchos dispositivos diferentes, y también crear informes correspondientes basados en la evidencia obtenida. A lo largo de los años, EnCase ha mantenido su reputación como el estándar de oro en lo que respecta a herramientas informáticas forenses utilizadas en investigaciones de delitos de alta tecnología, y también ha sido votada como la mejor solución informática forense durante 8 años consecutivos ( La mejor solución informática forense).

![Analice las filtraciones de datos con las 10 mejores herramientas informáticas forenses Analice las filtraciones de datos con las 10 mejores herramientas informáticas forenses]()

El kit de detective

Sleuth Kit® es una herramienta de seguridad basada en UNIX y Windows que proporciona un análisis forense informático en profundidad. Sleuth Kit® es un conjunto de herramientas de línea de comandos y bibliotecas C que le permiten analizar imágenes de disco y restaurar sistemas de archivos a partir de las propias imágenes de disco. De hecho, Sleuth Kit® se usa comúnmente en Autopsy y realiza análisis en profundidad de muchos sistemas de archivos.

Volatilidad

La volatilidad es una herramienta utilizada para la respuesta a incidentes y el análisis de malware en un marco forense de memoria. Con esta herramienta, puede extraer información de procesos en ejecución, sockets de red, archivos DLL e incluso colmenas de registro. Además, Volatility también admite la extracción de información de archivos de volcado de fallos y archivos de hibernación de Windows. Este software está disponible de forma gratuita bajo la licencia GPL.

Llibforense

Libforensics es una biblioteca para desarrollar aplicaciones forenses digitales. Está desarrollado en Python y viene con varias herramientas de demostración para extraer información de diversos tipos de evidencia.

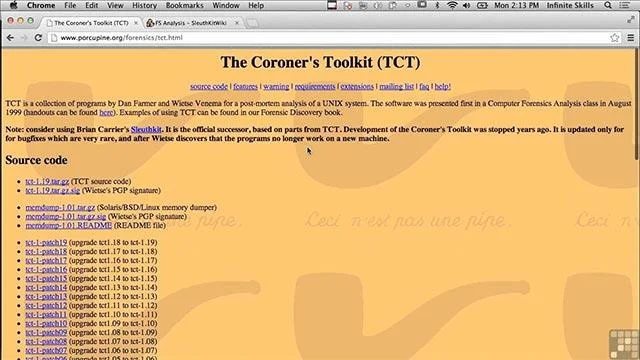

El kit de herramientas del forense

![Analice las filtraciones de datos con las 10 mejores herramientas informáticas forenses Analice las filtraciones de datos con las 10 mejores herramientas informáticas forenses]()

El Coroner's Toolkit o TCT también es una herramienta de análisis forense digital altamente calificada que se ejecuta en varios sistemas operativos relacionados con Unix. El kit de herramientas del forense se puede utilizar para ayudar con el análisis de desastres informáticos y la recuperación de datos. Es esencialmente un conjunto de múltiples herramientas forenses de código abierto que permite a los profesionales de la seguridad realizar análisis posteriores a una infracción en sistemas UNIX.

Extractor a granel

Bulk Extractor es también una de las herramientas forenses digitales más importantes y utilizadas en el mundo. Permite escanear imágenes de disco, archivos o carpetas de archivos para extraer información útil para la investigación. Durante este proceso, Bulk Extractor ignorará la estructura del sistema de archivos, por lo que proporciona una velocidad más rápida que la mayoría de otras herramientas similares disponibles en el mercado. De hecho, Bulk Extractor es utilizado a menudo por agencias de inteligencia y de aplicación de la ley para resolver problemas relacionados con el cibercrimen .

Arriba se muestra una lista de las principales herramientas informáticas forenses más utilizadas en el mundo. ¡Espero que la información del artículo te sea útil!