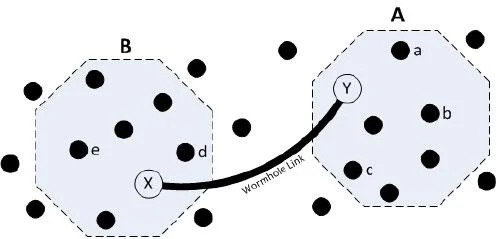

El ataque de agujero de gusano es un tipo de ataque a la capa de red que se lleva a cabo utilizando múltiples nodos maliciosos. Los nodos utilizados para llevar a cabo este ataque son superiores a los nodos normales y son capaces de establecer mejores canales de comunicación a largas distancias.

La idea detrás de este ataque es reenviar datos desde un nodo comprometido a otro nodo malicioso en el otro extremo de la red a través de un túnel. Por lo tanto, se puede engañar a otros nodos en la WSN haciéndoles creer que están más cerca de otros nodos de lo que realmente están, lo que puede causar problemas en el algoritmo de enrutamiento.

Además, los nodos comprometidos pueden interceptar paquetes de datos. Los ataques de agujero de gusano también se pueden combinar con ataques de sumidero para hacerlo más efectivo.

Tipos de ataques de agujeros de gusano

El ataque de agujero de gusano es un tipo de ataque a la capa de red que se lleva a cabo utilizando múltiples nodos maliciosos.

Los ataques de agujeros de gusano se pueden clasificar en tres categorías principales:

1. Ataque de agujero de gusano abierto

En este caso, los paquetes de datos se envían primero desde el origen a un agujero de gusano que los reenvía a otro agujero de gusano y luego al destino. Otros nodos de la red se ignoran y no se utilizan para la transmisión de datos.

2. Ataque de agujero de gusano medio abierto

En este caso, los paquetes de datos se envían desde el origen a un agujero de gusano que los transmite directamente al destino.

3. Ataque de agujero de gusano cerrado

En este caso, los paquetes de datos se transfieren directamente desde el origen al destino en un solo salto, lo que los convierte en vecinos deshonestos.

¿Cómo lidiar con los ataques de Wormhole?

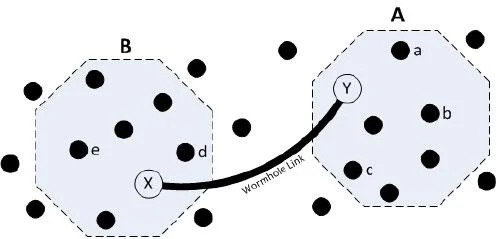

Algunas contramedidas contra los ataques de Wormhole son:

![Ataque de agujero de gusano en redes de sensores inalámbricos Ataque de agujero de gusano en redes de sensores inalámbricos]()

Existen varias contramedidas contra los ataques de Wormhole

1. Modelo de vigilancia

Según el modelo Watchdog, si alguna información se transmite de un nodo a otro a través de un nodo intermedio, el nodo emisor verificará el nodo intermedio. Si el nodo intermedio no envía el paquete de datos dentro del límite de tiempo establecido, se declara manipulado y se crea una nueva ruta al nodo de destino.

Aunque en este método, el nodo Watchdog no siempre es preciso a la hora de detectar agujeros de gusano y puede ser engañado fácilmente si el ataque de Wormhole se combina con un ataque de reenvío selectivo) . La probabilidad de que se produzcan advertencias erróneas también aquí es bastante alta.

2. Técnica Delphi

En este método, se calcula el retraso por salto en WSN y está claro que el túnel será más largo que el camino normal. Por lo tanto, si la latencia por salto de cualquier ruta es significativamente mayor que el promedio, se considera que la red está bajo ataque. Este método no tiene mucho éxito si hay una gran cantidad de agujeros de gusano en la WSN, porque a medida que aumentan los agujeros de gusano, el retraso promedio por salto aumenta significativamente.

3. Técnica híbrida resistente a agujeros de gusano

Este modelo es una combinación de los métodos Watchdog y Delphi y supera sus limitaciones. Este método monitorea tanto la pérdida de datos como la latencia por salto y está diseñado para detectar todo tipo de agujeros de gusano.

4. Explore el algoritmo de ruta distinta

Este algoritmo detecta diferentes caminos entre dos nodos para identificar un ataque de Wormhole. Encuentra todos los vecinos de salto simple y doble, así como la mayoría de las rutas entre nodos. Por lo tanto, se puede comprobar fácilmente si la afirmación de un nodo de ser el camino más corto hacia el destino es correcta o no.

5. Correa de paquetes

Las correas para paquetes evitan la transmisión de paquetes a largas distancias. También se dividen en:

(i) Correa geográfica : garantiza que los datos no se puedan transmitir más allá de una distancia específica en un solo salto.

(ii) Correa temporal : establece un límite a la distancia total que un paquete de datos puede viajar incluso con múltiples saltos.