En este tipo de ataque de reenvío selectivo, los nodos maliciosos niegan las solicitudes para facilitar ciertos paquetes de información y se aseguran de que no se reenvíen más. Un atacante puede descartar paquetes de forma selectiva o aleatoria e intentar aumentar la tasa de pérdida de paquetes en la red.

2 formas de atacar el reenvío selectivo

Dos formas en que los malos pueden atacar las redes son:

La autenticación de los nodos sensores autorizados puede verse comprometida o los malos actores pueden robar algunas claves o información de los nodos y atacar toda la red. Es muy difícil detectar un ataque de este tipo.

Se hace bloqueando la ruta de enrutamiento entre nodos legítimos.

Ataque de reenvío selectivo

Tipos de ataques de reenvío selectivo

Existen muchos tipos de ataques de reenvío selectivo:

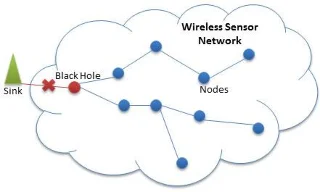

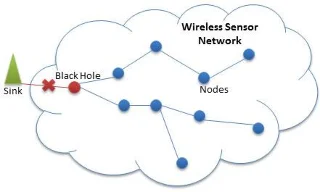

- El nodo malicioso prohíbe el flujo de información desde los nodos autorizados a la estación base, lo que provoca un ataque DoS , que puede convertirse en un ataque de Agujero Negro al atacar toda la red y limitar el flujo de información desde cada nodo a la estación base. sumidero (nodo responsable de interactuar con los nodos sensores).

- Los nodos no autorizados ignoran los retransmisores de información y los descartan aleatoriamente. En cambio, los nodos no autorizados envían sus propios paquetes de información a otros nodos. Uno de esos tipos de ataque se llama Negligencia y Avaricia .

- Otra forma de este ataque es cuando los nodos no autorizados retrasan los mensajes que pasan a través de ellos para distorsionar los datos de enrutamiento entre nodos.

- El último tipo es el ataque Carta Ciega . Cuando un paquete se reenvía desde un nodo legítimo a un nodo malicioso, le garantiza al nodo legítimo que la información se reenviará al siguiente nodo y, finalmente, descarta el paquete sin ser detectado. Esta forma puede atacar varios protocolos de enrutamiento de múltiples saltos, como enrutamiento geográfico, baliza TinyOS, etc.

Detectar y prevenir ataques de reenvío selectivo

La detección y la prevención se clasifican en función de planes de ejecución o en función de planes de defensa:

I. Según la naturaleza del plan de implementación, se divide en 2 pequeñas partes: centralizado y distribuido.

En esquemas centralizados, la cabeza o sumidero de los nodos sensores es la encargada de detectar y prevenir este ataque. En los esquemas distribuidos, tanto la estación base como el cabezal del clúster son responsables de prevenir dicho ataque.

II. Según el plan de defensa, se dividen en las dos partes siguientes: Detección y prevención.

Los esquemas de prevención no son capaces de detectar ataques o nodos defectuosos; en cambio, ignoran los nodos defectuosos y los eliminan de la red. El tipo de detección es lo suficientemente capaz de detectar ataques o nodos fallidos o incluso ambos.

Cómo defenderse de los ataques de reenvío selectivo

Existen varios esquemas para contrarrestar estos ataques:

- Un esquema de seguridad detecta el ataque y eleva el nivel de alerta, utilizando confirmación de múltiples saltos desde diferentes nodos sensores en la red. En este esquema, tanto los nodos fuente como las estaciones base pueden detectar el ataque y tomar decisiones apropiadas incluso si uno de ellos está comprometido.

Esto sigue un enfoque distribuido y puede detectar si algún nodo malicioso intenta descartar el paquete, en lugar de reenviarlo al siguiente nodo. Se afirma que la precisión de este método es de hasta el 95% en la detección de ataques de reenvío selectivo.

- Un sistema de detección de intrusiones (IDS) puede detectar cualquier vulnerabilidad explotada por los atacantes y alertar a la red sobre nodos maliciosos asociados. Los sistemas IDS están diseñados en base a capacidades de detección basadas en especificaciones técnicas.

Esta técnica utiliza el enfoque Watchdog, en el que los nodos vecinos pueden monitorear las actividades del nodo y ver si realmente está reenviando paquetes a otros nodos. Si ignora el paquete real, el contador se incrementa y se genera una alerta cuando este valor alcanza un cierto límite. Si varios nodos de vigilancia generan una alarma, se notificará a la estación base y se eliminará el nodo comprometido.

- Un esquema de prevención distribuido que utiliza confirmación de múltiples saltos para defenderse contra ataques de reenvío selectivo. En este esquema, se supone que todos los nodos sensores conocen su ubicación y que se conoce o estima el número de nodos fallidos y el nivel de potencia de la red.

Todas las transmisiones de datos se infieren mediante una lógica no determinista que tiene en cuenta las limitaciones de energía y la presencia de nodos defectuosos. En los casos en los que el protocolo de enrutamiento multiruta no puede proporcionar información de autenticación, se utiliza un método de limitación de propagación.

- Otro plan utiliza una topología de malla hexagonal. Se aplican algoritmos de enrutamiento para encontrar la mejor ruta de transmisión de paquetes. Los nodos cercanos a la ruta de enrutamiento examinan las transmisiones de los nodos vecinos, determinan la ubicación del atacante y reenvían estos paquetes caídos a donde se cree que son accesibles.

Este método demuestra claramente el ataque de reenvío selectivo, que a su vez advierte a los nodos vecinos sobre la ubicación del atacante y evita el nodo del atacante al reenviar otros mensajes. Este método garantiza una entrega de datos auténtica y al mismo tiempo consume menos energía y espacio.