Incluso si esos servidores están equipados con dispositivos de firewall conocidos, aún pueden ser desactivados si un atacante explota esta técnica.

Puede parecer increíble, pero en lugar de una botnet gigante, solo necesitas una computadora portátil con conexión a Internet para lanzar un poderoso ataque DDoS , derribando importantes servidores de Internet y firewalls existentes.

Investigadores del Centro de Operaciones de Seguridad de TDC han descubierto una nueva técnica de ataque que permite a atacantes solitarios con recursos limitados (en este caso, una computadora portátil con una red de banda ancha con un ancho de banda de al menos 15 Mbps) puede derribar servidores de gran tamaño .

Esta técnica , denominada ataque BlackNurse o ataque de baja velocidad " Ping of Death " , se puede utilizar para lanzar una serie de ataques DoS de bajo volumen mediante el envío de paquetes ICMP o "pings" para inundar los procesadores del servidor.

Incluso los servidores protegidos por firewalls de Cisco , Palo Alto Networks u otras empresas se ven afectados por esta técnica de ataque.

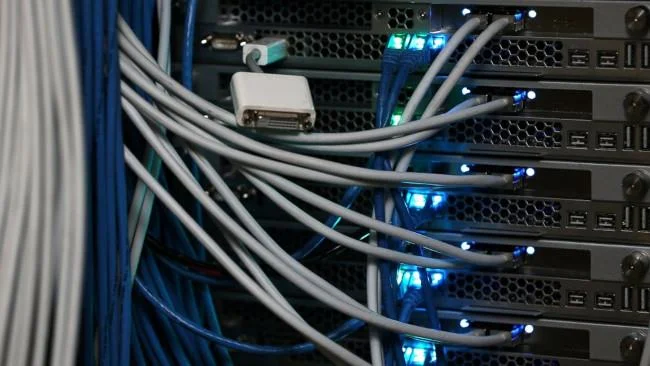

![Black Nurse: la técnica DDoS ayuda a una computadora portátil normal a desactivar todo el sistema del servidor Black Nurse: la técnica DDoS ayuda a una computadora portátil normal a desactivar todo el sistema del servidor]()

ICMP (Protocolo de mensajes de control de Internet) es un protocolo utilizado por enrutadores y otros dispositivos de red para enviar y recibir mensajes de error.

Ping of Death es una técnica de ataque que sobrecarga la red enviando paquetes ICMP que superan los 65.536 bytes de tamaño al objetivo. Debido a que este tamaño es mayor que el tamaño permitido de los paquetes IP, se dividirá en partes más pequeñas y se enviará a la computadora de destino. Cuando alcance el objetivo, se volverá a ensamblar en un paquete completo; debido a su tamaño excesivo, provocará un desbordamiento del búfer y un bloqueo.

Según un informe técnico publicado esta semana, el ataque BlackNurse también se conoce con un nombre más tradicional: " ataque de inundación de ping " y se basa en consultas (o errores) ICMP de tipo 3: destino inalcanzable, código 3 (error de puerto inalcanzable). .

Estas consultas son paquetes de respuesta, que normalmente regresan al ping de origen cuando el puerto de destino del destino es inalcanzable (o Unreachable) .

1. Así es como funciona la técnica de ataque BlackNurse:

Al enviar un paquete ICMP tipo 3 con un código de 3, un pirata informático puede provocar una condición de denegación de servicio (DoS) al sobrecargar las CPU en ciertos tipos de firewalls de servidores, independientemente de la calidad de la conexión a Internet.

El volumen de tráfico que utiliza la técnica BlackNurse es muy pequeño, sólo de 15 Mbps a 18 Mbps (o alrededor de 40.000 a 50.000 paquetes por segundo), especialmente si se compara con el ataque récord de 1 Tbps DDoS dirigido al proveedor francés de servicios de Internet OVH en septiembre. .

Mientras tanto, TDC también dijo que este enorme volumen no es un problema importante cuando simplemente mantener un flujo constante de paquetes ICMP de 40K a 50K que lleguen al dispositivo de red de la víctima puede destruir el dispositivo objetivo.

Entonces, ¿cuáles son las buenas noticias aquí? " Una vez que ocurre el ataque, los usuarios de la LAN ya no podrán enviar ni recibir tráfico hacia y desde Internet", dijeron los investigadores ".

Sin embargo, esto significa que esta técnica de ataque DoS de bajo volumen sigue siendo muy eficaz porque no sólo inunda el firewall con accesos, sino que también obliga a las CPU a una carga elevada, incluso desconectando los servidores si el ataque tiene suficiente capacidad de red.

Los investigadores dicen que BlackNurse no debe confundirse con los ataques de inundación de ping que se basan en paquetes ICMP Tipo 8 Código 0 (o paquetes de ping normales). Los investigadores explican:

" La técnica de ataque BlackNurse atrajo nuestra atención porque al probar la solución anti-DDoS, incluso cuando la velocidad de acceso y el volumen de paquetes por segundo estaban en niveles muy bajos, este ataque también podría detener todas las operaciones de nuestros clientes ".

" Esta técnica de ataque se puede aplicar incluso a empresas equipadas con firewalls y grandes conexiones a Internet. Esperamos que los dispositivos de firewall profesionales puedan manejar estos ataques ".

2. Dispositivos afectados

La técnica de ataque BlackNurse es eficaz con los siguientes productos:

- Dispositivos de firewall Cisco ASA 5506, 5515, 5525 (con la configuración predeterminada).

- Dispositivos firewall Cisco ASA 5550 (generación anterior) y 5515-X (última generación).

- Cisco Router 897 (puede estar degradado).

- SonicWall (la configuración incorrecta se puede cambiar y mitigar).

- Algunos dispositivos desconocidos de Palo Alto.

- Router Zyxel NWA3560-N (ataque inalámbrico desde LAN interna).

- Dispositivo cortafuegos Zyxel Zywall USG50.

![Black Nurse: la técnica DDoS ayuda a una computadora portátil normal a desactivar todo el sistema del servidor Black Nurse: la técnica DDoS ayuda a una computadora portátil normal a desactivar todo el sistema del servidor]()

3. ¿Cómo mitigar el ataque de BlackNurse?

Todavía hay buenas noticias para ti: hay varias formas de defenderte de los ataques de BlackNurse.

TDC recomienda una serie de mitigaciones y reglas IDS SNORT (sistema de detección de intrusiones de código abierto SNORT) que pueden usarse para detectar ataques de BlackNurse. Además, los ingenieros de OVH han publicado en GitHub los códigos PoC (prueba de concepto), que también pueden utilizarse para probar los dispositivos LuckyTemplates con BlackNurse.

Para mitigar los ataques de BlackNurse a firewalls y otros dispositivos, TDC recomienda que los usuarios creen una lista de fuentes confiables a las que se les permite enviar y recibir paquetes ICMP . Sin embargo, la mejor manera de mitigar el ataque es simplemente desactivar los paquetes ICMP Tipo 3 Código 3 en la interfaz WAN.

Palo Alto Networks también emitió un comunicado, diciendo que sus dispositivos sólo se vieron afectados en " escenarios muy específicos, no en configuraciones predeterminadas y en contra de prácticas comunes ". La empresa también ha enumerado algunas recomendaciones para sus clientes.

Mientras tanto, Cisco dijo que no considera que el comportamiento del informe sea un problema de seguridad, pero advirtió que:

" Recomendamos que todos configuren una licencia para paquetes ICMP tipo 3 inalcanzables. Denegar mensajes ICMP inalcanzables ayuda a desactivar el protocolo Path MTU Discovery para paquetes ICMP. Estos pueden impedir IPSec (Seguridad de protocolo de Internet: un conjunto de protocolos para proteger el proceso de transmisión de información). ) y acceso según el protocolo PPTP (Protocolo de túnel punto a punto: protocolo utilizado para transmitir datos entre redes privadas virtuales VPN) ".

Además, el proveedor de software independiente NETRESEC también publicó un análisis detallado de BlackNurse titulado: " La técnica de ataque de inundación de los años 90 ha vuelto ". Además de las advertencias anteriores, el Instituto SANS también anunció un breve memorando sobre el ataque BlackNurse, en el que se analiza el ataque y lo que los usuarios deben hacer para mitigarlo.