En un entorno típico de Active Directory existen muchos tipos diferentes de cuentas. Incluyen cuentas de usuario, cuentas de computadora y un tipo especial de cuenta llamada cuenta de servicio.

Una cuenta de servicio es un tipo especial de cuenta que tiene un propósito específico, brindando servicios y aplicaciones en el entorno. Las cuentas de servicio también son objetivos de los ataques de ciberseguridad de los piratas informáticos.

Entonces, ¿qué es una cuenta de servicio? ¿Qué privilegios tiene en un sistema local? ¿Qué riesgos de ciberseguridad están asociados con las cuentas de servicio? ¿Cómo pueden los administradores de TI encontrar contraseñas débiles y no caducables utilizadas en Active Directory para cuentas de servicio?

En este artículo, Quantrimang responderá las preguntas anteriores con usted.

¿Qué es un servicio de Windows?

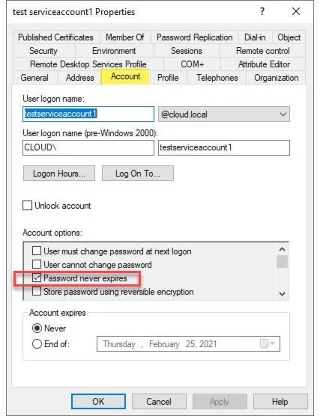

Como se mencionó anteriormente, cuentas específicas de Active Directory tienen diferentes propósitos dentro de los Servicios de dominio de Active Directory (ADDS). Puede asignar una cuenta de Active Directory como cuenta de servicio, un tipo de cuenta de propósito especial que la mayoría de las organizaciones crean y utilizan para ejecutar servicios de Windows que residen en servidores Windows en su entorno.

Para comprender el papel de las cuentas de servicio necesitamos saber qué son los servicios de Windows. Un servicio de Windows es un componente del sistema operativo Microsoft Windows , tanto cliente como servidor, que permite que procesos de larga duración se ejecuten y funcionen mientras el servidor esté funcionando.

A diferencia de las aplicaciones que ejecutan los usuarios finales, los servicios de Windows no los ejecutan los usuarios finales que inician sesión en el sistema. Los servicios se ejecutan en segundo plano y se inician cuando se inicia Windows, según el comportamiento configurado del servicio.

¿Qué es una cuenta de servicio de Windows?

Aunque el usuario final no lo ejecuta de forma interactiva, un servicio de Windows aún requiere una cuenta para permitir que el servicio se ejecute en un contexto específico del usuario con permisos especiales.

Como cualquier otro proceso, un servicio de Windows tiene un identificador de seguridad. Este identificador identifica los derechos y privilegios que hereda en el host local y en toda la red.

Debes recordar que con este identificador de seguridad la cuenta de servicio puede dañar el sistema local donde se ejecuta y en toda la red. Siguiendo una práctica recomendada, privilegios bajos asociados con el servicio, la cuenta garantizará que no se le otorguen permisos excesivos ni en el servidor local ni en toda la red.

Los servicios de Windows se pueden ejecutar con una cuenta de usuario local de Windows, una cuenta de usuario de dominio de Active Directory o una cuenta LocalSystem especial. ¿Cuál es entonces la diferencia entre estos tres tipos de cuentas?

- Cuenta de usuario local de Windows : un usuario local de Windows es un usuario que existe únicamente en la base de datos local SAM del sistema operativo cliente o en el servidor local de Windows. Esta cuenta es sólo para fines locales y no está relacionada con Active Directory de ninguna manera. Cuando se utiliza una cuenta local de Windows para un servicio, existen algunas limitaciones. Estos incluyen la incapacidad de admitir la autenticación mutua en Kerberos y los desafíos cuando el servicio está habilitado para directorio. Sin embargo, la cuenta local del servicio de Windows no puede dañar el sistema Windows local. Los usuarios locales de Windows están limitados cuando se utilizan para una cuenta de servicio.

- Cuentas de usuario de dominio de Active Directory : las cuentas de usuario de dominio ubicadas en ADDS son el tipo de cuenta preferido para el servicio de Windows. Permite aprovechar varias funciones de seguridad incluidas en Windows y ADDS. Un usuario de Active Directory puede asumir todos los permisos locales y de toda la red, así como los permisos otorgados a los grupos a los que pertenece. Además, también admite la autenticación mutua en Kerberos. Debe tener en cuenta que las cuentas de usuario del dominio de Active Directory utilizadas para el servicio de Windows nunca deben ser miembros del grupo administrativo. Cuando se selecciona una cuenta de dominio para ejecutar el servicio de Windows, se le otorgará permiso para iniciar sesión como un servicio directamente en la computadora local donde se inicia el servicio.

- Cuenta LocalSystem : Utilice la cuenta LocalSystem como un arma de doble filo. La ventaja de la cuenta LocalSystem para el servicio Windows es que permite que el servicio tenga acceso ilimitado al sistema Windows, lo que ayuda a prevenir problemas de interacción con los componentes de Windows. Sin embargo, esto también supone una gran desventaja en términos de seguridad, ya que este servicio puede dañar el sistema o convertirse en objeto de un ciberataque. Si lo controla un pirata informático, el servicio de Windows que se ejecuta en LocalSystem tendrá acceso de administrador en todo el sistema.

La cuenta de servicio de Windows es una cuenta importante en un entorno de Active Directory. Elegir la cuenta de usuario correcta para ejecutar el servicio de Windows ayuda a garantizar que los servicios funcionen correctamente y tengan los permisos adecuados. Entonces, ¿qué comportamientos pueden aumentar los riesgos de ciberseguridad en Active Directory?

Comportamientos que aumentan los riesgos de ciberseguridad

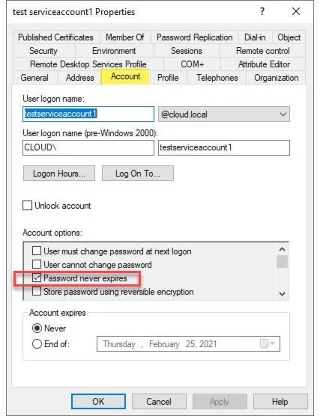

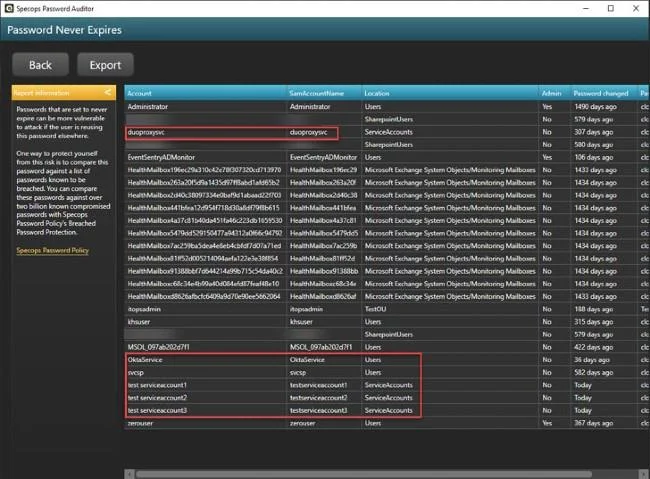

Con el fin de reducir la carga administrativa, las contraseñas de las cuentas de servicio a menudo se configuran para que nunca caduquen. Algunas agencias y organizaciones también utilizan la misma contraseña para muchas cuentas de servicio. Esto les ayuda a no tener que recordar demasiadas contraseñas.

Sin embargo, los dos comportamientos anteriores aumentan los riesgos de seguridad de la red en los entornos de Active Directory. En primer lugar, cuando la contraseña no caduca, el sistema mantendrá la misma contraseña durante mucho tiempo, lo que representa un riesgo muy alto de fuga. En segundo lugar, compartir la misma contraseña hará que todo el sistema sea atacado cuando solo se filtre la contraseña de una cuenta.

Entonces, ¿cómo pueden las organizaciones y las empresas resolver los problemas anteriores?

Administre y mantenga cuentas de servicio con Specops Password Auditor

Specops Password Auditor es una herramienta gratuita que ayuda a resolver problemas de seguridad de cuentas de Active Directory. Puede identificar rápidamente cuentas, incluidas cuentas de servicio, cuyas contraseñas están configuradas para que no caduquen ni se superpongan entre sí.

En la siguiente captura de pantalla puede ver que Specops Password Auditor ha señalado los problemas:

- Contraseña filtrada

- Las contraseñas son idénticas

- Las contraseñas no caducan

![Cómo administrar y proteger las cuentas del servicio Active Directory Cómo administrar y proteger las cuentas del servicio Active Directory]()

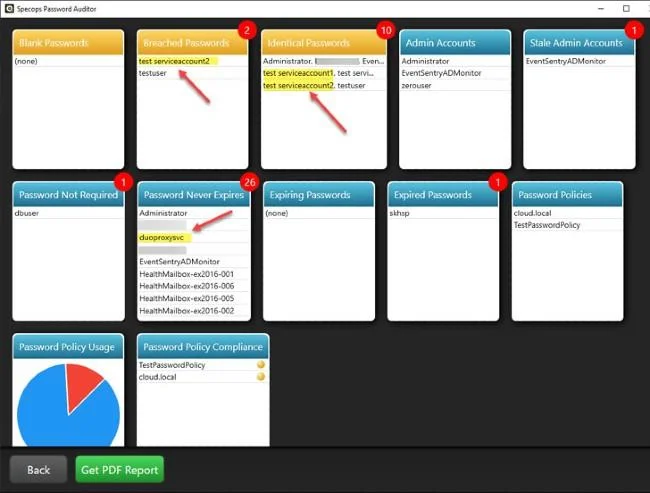

Specops Password Auditor también tiene muchas categorías diferentes, que enumeran los problemas de la cuenta en detalle. A continuación se muestran detalles sobre cuentas con contraseñas que no caducan.

![Cómo administrar y proteger las cuentas del servicio Active Directory Cómo administrar y proteger las cuentas del servicio Active Directory]()

Con Specops Password Auditor puede identificar y resolver fácilmente problemas de seguridad de cuentas de Active Directory. Si desea probarlo, puede descargar Specops Password Auditor en el siguiente enlace:

Deseándole éxito y invitándole a consultar otros excelentes consejos sobre Quantrimang: