Al leer consejos, verá personas que a menudo utilizan archivos de pirateo del registro para personalizar y modificar computadoras con Windows y se preguntan cómo crearlos. Este artículo lo guiará a través de los pasos básicos para crear su propio archivo de pirateo de registro.

Entonces, ¿qué es la piratería del registro?

Siempre que personalice claves o valores en el registro, puede llamar a esta acción un hack de registro, pero en este contexto nos referimos a archivos de hack de registro descargables con la extensión de archivo .reg , que en realidad muestran "magia" en su computadora.

En pocas palabras, un archivo de pirateo del registro es una copia de seguridad de todos los cambios que ha realizado en el registro guardados en un archivo, por lo que puede aplicar los mismos cambios en su computadora si lo reinstala o en otra computadora.

Crear un archivo de pirateo de registro

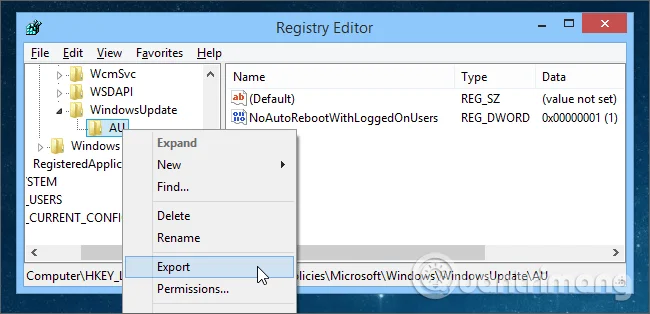

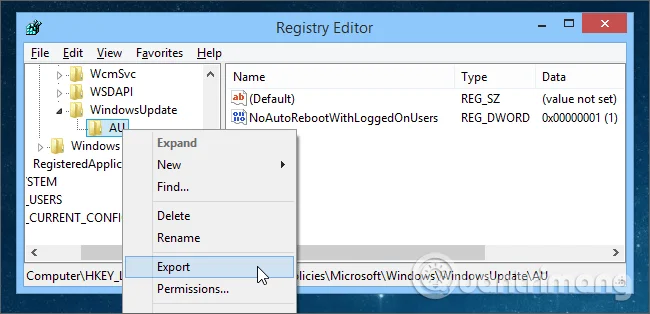

Una vez que haya investigado y cambiado los valores del registro a su gusto, utilizará la función Exportar para guardar todo en un archivo de texto con la extensión .reg (también conocido como archivo de pirateo del registro). Estos archivos siguen un formato estándar, por lo que puedes crearlos desde cero si lo deseas.

Al exportar una clave, debe dejar la clave que desea exportar en una posición adecuada en la pantalla para que cuando haga clic derecho en esa clave a la izquierda, aún pueda ver el valor a la derecha. Seleccione Exportar en el menú contextual y luego guárdelo en algún lugar conveniente para su uso.

Ahora que ha guardado el archivo correctamente, haga doble clic en él para fusionar los valores en el registro o cópielo a otra computadora y fusione los valores en el registro cuando establezca el mismo valor.

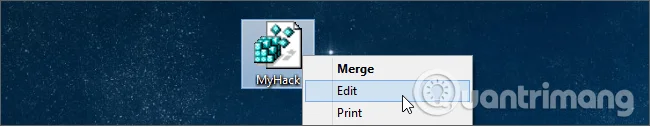

Y en el caso de este archivo de pirateo de registro en particular, puede funcionar bien porque solo hay un valor en el lado derecho, pero en otros casos, es necesario editar el archivo. Para editar, haga clic derecho sobre él y seleccione Editar para abrirlo en el Bloc de notas.

![Cómo crear su propio archivo de hackeo del Registro de Windows Cómo crear su propio archivo de hackeo del Registro de Windows]()

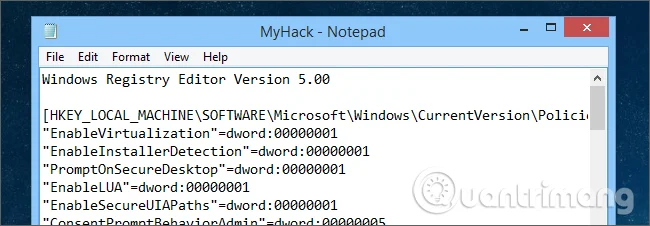

Y ahora puedes ver el formato del archivo de pirateo del registro, es bastante simple. Cada hack de registro contiene la primera línea, cuyo objetivo es identificarlo como un hack de registro. Sin esta línea, el archivo no funcionará.

Editor del Registro de Windows Versión 5.00

Sólo necesitas esta línea una vez en el archivo y debe ser la primera línea. Si combina varios archivos de pirateo del registro, una cosa a tener en cuenta es que solo necesita que aparezca una vez y en la parte superior.

![Cómo crear su propio archivo de hackeo del Registro de Windows Cómo crear su propio archivo de hackeo del Registro de Windows]()

La siguiente sección puede ser larga o corta dependiendo de su archivo de pirateo del registro, que debe organizarse en secciones para la Clave (lado izquierdo del Editor del Registro) y luego el valor establecido para esa clave. Por ejemplo, como se muestra a continuación, si quisiera configurar dos claves, tendría SomeVariableName como valor en el lado derecho de SOMEKEYHERE en el lado izquierdo y SomeValue estaría debajo de OTRA LLAVE.

[HKEY_LOCAL_MACHINE\SOFTWARE\SOMEKEYHERE] "SomeVariableName"=dword:00000000 [HKEY_LOCAL_MACHINE\SOFTWARE\ANOTHERKEY] "SomeValue"=dword:00000001

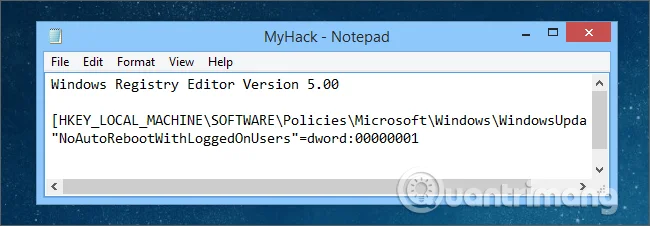

A continuación se muestra un ejemplo para que le resulte más fácil de entender. Primero abra el Editor del Registro y busque la siguiente clave en el lado izquierdo. Esta clave determina si el Control de cuentas de usuario desaparece de la pantalla cuando aparece una ventana.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

![Cómo crear su propio archivo de hackeo del Registro de Windows Cómo crear su propio archivo de hackeo del Registro de Windows]()

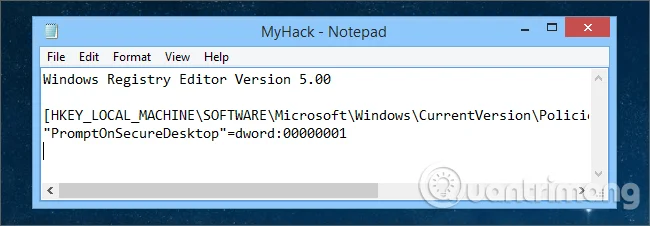

Ahora Exporta desde la tecla Sistema en el lado izquierdo. Abra el archivo de pirateo del registro y verá PromptOnSecureDesktop en el archivo, pero ¿qué pasa con el resto de cosas?

Si lleva este archivo de pirateo del registro a otra computadora y lo importa, todo lo demás debajo de la clave que se configuró en esta computadora se configurará en la nueva computadora. Por ejemplo, en su archivo de pirateo hay una clave EnableLUA que se usa para habilitar o deshabilitar UAC. Si desea establecer el valor de Secure Desktop y no desea cambiar UAC en otra computadora, puede cambiar ese valor junto con todo lo demás en el archivo.

![Cómo crear su propio archivo de hackeo del Registro de Windows Cómo crear su propio archivo de hackeo del Registro de Windows]()

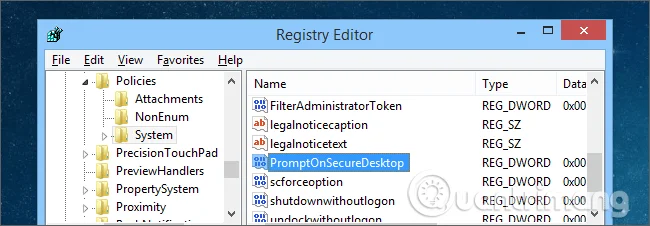

Para hacer esto, solo necesitas un editor de texto, elimina todo lo que no sea el valor que deseas establecer. En este caso, debe eliminar todo excepto el valor de Secure Desktop.

Una cosa a tener en cuenta es que no debe eliminar la primera línea y la línea [HKEY_LOCAL_MACHINE\SOFTW….etc] justo encima del valor porque el Editor del Registro necesita saber dónde colocar el valor.

![Cómo crear su propio archivo de hackeo del Registro de Windows Cómo crear su propio archivo de hackeo del Registro de Windows]()

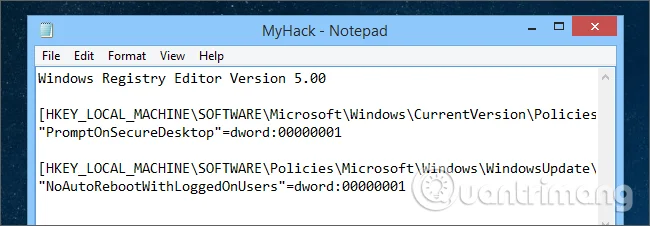

Combina archivos hackeados juntos

Si hay un archivo de pirateo NoAutoReboot que desea agregar al archivo de pirateo de Secure Desktop, la forma de hacerlo es muy simple, solo recuerde la regla: la línea Windows Registry Editor Version 5.00 debe estar en el archivo y en la primera línea. luego copie y pegue los dos archivos juntos.

![Cómo crear su propio archivo de hackeo del Registro de Windows Cómo crear su propio archivo de hackeo del Registro de Windows]()

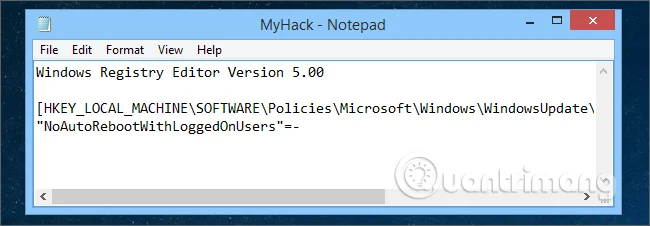

Eliminar un valor de registro

En algunos casos, se requiere el archivo de pirateo del registro para crear una nueva clave que no existía antes, y cambiar la configuración requiere eliminar esta clave de registro. La forma de hacerlo es bastante sencilla, necesitas exportar la clave y cambiar el valor para que sea solo un signo menos.

Por ejemplo:

“NoAutoRebootWithLoggedOnUsers”=dword:00000001

Será

“NoAutoRebootWithLoggedOnUsers”=-

![Cómo crear su propio archivo de hackeo del Registro de Windows Cómo crear su propio archivo de hackeo del Registro de Windows]()

Entonces, ¿qué pasa si desea eliminar claves de registro en lugar de valores? Las claves de registro son las que se encuentran en el lado izquierdo del Editor del Registro. Nuevamente se trata del símbolo menos colocado en un archivo de pirateo del registro. Por lo tanto, si desea eliminar la clave completa como se muestra en la captura de pantalla anterior , debe cambiarla de:

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Micrófono…]

Muro:

[-HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Micrófono…]

¿Ves el signo menos aquí? Le indicará al Editor del Registro que elimine por completo la clave y el valor que se encuentran debajo.

Sin embargo, debe utilizarlo con mucho cuidado porque puede provocar fallos en el sistema.

¡Te deseo éxito!