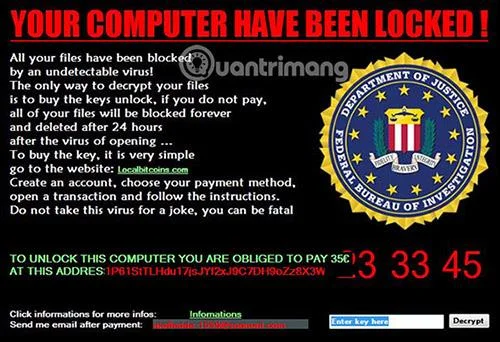

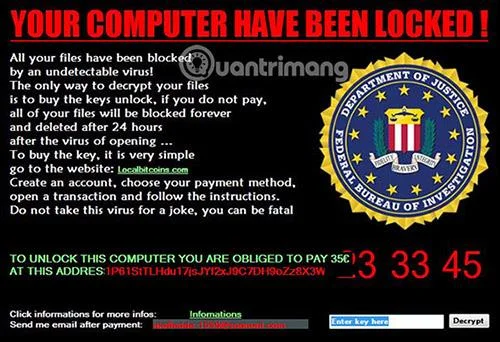

Stupid Ransomware es una familia de ransomware comúnmente utilizada por desarrolladores no capacitados, y muchas variantes de esta familia usan temas basados en películas, cultura popular o avisos falsos de aplicación de la ley. Esta familia de ransomware se creó utilizando un proyecto de código abierto publicado en GitHub.

El punto positivo de esta familia de ransomware es que tienen claves de cifrado estáticas y, por lo tanto, son fáciles de descifrar. Los lectores pueden seguir un ejemplo de la variante Stupid Ransomware en el artículo siguiente.

Michael Gillespie ha creado un descifrador llamado StupidDecryptor que contiene claves de descifrado para todas las variantes de Stupid Ransomware que se han encontrado. Las variantes que actualmente se pueden descifrar con esta herramienta incluyen aquellas que agregan las siguientes extensiones a los nombres de los archivos cifrados.

.666, .adam, .alosia, .android, .ANNABELLE, .anon, .bycicle, .corrupted, .crypted, .CYRON, .deria, .devil, .Doxes, .encrypt, .eTeRnItY, .FailedAccess, .fucked, .fucking, .fun, .H34rtBl33d, .Harzhuangzi, .haters, .iGotYou, .jeepers, .jigsaw, .killedXXX, .lock, .malki, .Malki, .MIKOYAN, .Nazi, .powned, .purge, .slvpawned, .SnakeEye, .Tesla, .whycry, .WINDIE, .XmdXtazX, .xncrypt, _crypt0, _nullbyte

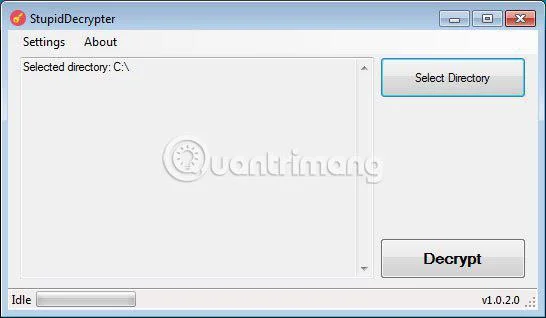

A continuación se muestran instrucciones sobre cómo utilizar la herramienta StupidDecryptor.

Cómo descifrar variantes de Stupid Ransomware

Para descifrar una variante de Stupid Ransomware, puede descargar StupidDecryptor aquí .

Una vez descargado, simplemente haga doble clic en el archivo ejecutable para comenzar a decodificar y aparecerá la pantalla de inicio.

![Cómo descifrar Stupid Ransomware usando StupidDecrypter Cómo descifrar Stupid Ransomware usando StupidDecrypter]()

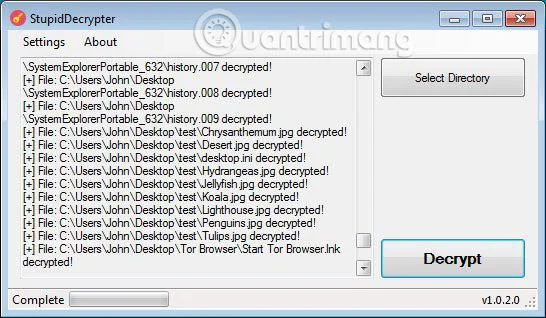

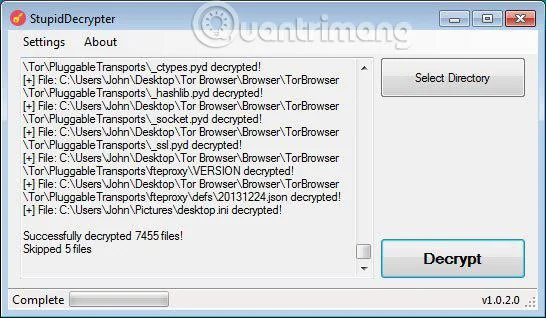

Ahora, haga clic en el botón Seleccionar directorio y seleccione la unidad que desea descifrar, como la unidad C:\. Una vez que el usuario haya seleccionado una unidad, el botón Descifrar estará disponible.

![Cómo descifrar Stupid Ransomware usando StupidDecrypter Cómo descifrar Stupid Ransomware usando StupidDecrypter]()

A continuación, haga clic en el botón Descifrar para comenzar a descifrar la carpeta seleccionada. Después de hacer clic en el botón Descifrar, el programa descifrará todos los archivos cifrados y mostrará el estado de descifrado en la ventana.

![Cómo descifrar Stupid Ransomware usando StupidDecrypter Cómo descifrar Stupid Ransomware usando StupidDecrypter]()

Cuando finalice el proceso, la herramienta de descifrado mostrará un informe resumido de la cantidad de archivos descifrados. Si se omiten algunos archivos, puede deberse a que esos archivos están configurados con permisos especiales.

![Cómo descifrar Stupid Ransomware usando StupidDecrypter Cómo descifrar Stupid Ransomware usando StupidDecrypter]()

Ver más: