El malware en enrutadores, dispositivos de red e Internet de las cosas es cada vez más común. La mayoría de ellos infectan dispositivos vulnerables y pertenecen a botnets muy potentes. Los enrutadores y los dispositivos de Internet de las cosas (IoT) siempre están encendidos, siempre en línea y esperando instrucciones. Y las botnets se aprovechan de eso para atacar estos dispositivos.

Pero no todo el malware ( malware ) es igual.

VPNFilter es un malware destructivo que ataca enrutadores, dispositivos IoT e incluso algunos dispositivos de almacenamiento conectado a la red (NAS). ¿Cómo detecta si sus dispositivos están infectados con el malware VPNFilter? ¿Y cómo puedes eliminarlo? Echemos un vistazo más de cerca a VPNFilter a través del siguiente artículo.

¿Qué es VPNFilter de malware? ¿Cómo eliminarlo?

¿Qué es VPNFilter?

VPNFilter es una variante de malware modular sofisticada que se dirige principalmente a dispositivos de red de diversos fabricantes, así como a dispositivos NAS. VPNFilter se encontró inicialmente en dispositivos de red Linksys , MikroTik, NETGEAR y TP-Link , así como en dispositivos NAS de QNAP, con aproximadamente 500.000 infecciones en 54 países.

El equipo de descubrimiento de VPNFilter, Cisco Talos, actualizó recientemente los detalles relacionados con este malware, mostrando que los dispositivos de red de fabricantes como ASUS, D-Link, Huawei, Ubiquiti, UPVEL y ZTE actualmente muestran signos de estar infectados con VPNFilter. Sin embargo, al momento de escribir este artículo, ningún dispositivo de red de Cisco se vio afectado.

Este malware se diferencia de la mayoría de los demás programas maliciosos centrados en IoT porque persiste después de reiniciar el sistema, lo que lo hace más difícil de eliminar. Los dispositivos que utilizan sus credenciales de inicio de sesión predeterminadas o con vulnerabilidades de día cero (vulnerabilidades desconocidas de software informático) que no se actualizan periódicamente con firmware son especialmente vulnerables.

¿Qué puede hacer VPNFilter?

VPNFilter es un "módulo múltiple y multiplataforma" que puede dañar y destruir dispositivos. Además, también puede convertirse en una amenaza preocupante al recopilar datos de los usuarios. VPNFilter funciona en varias etapas.

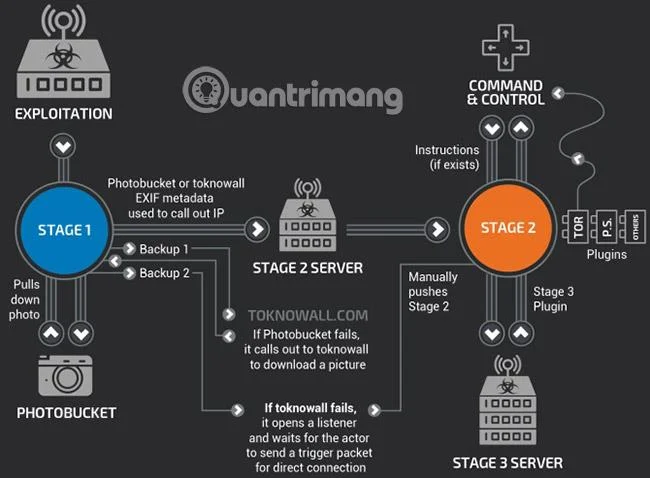

Fase 1 : VPNFilter en la fase 1 establece un sitio de aterrizaje en el dispositivo, se comunica con el servidor de comando y control (C&C) para descargar módulos adicionales y espera instrucciones. La Fase 1 también tiene múltiples contingencias incorporadas para posicionar los C&C de la fase 2, en caso de cambios de infraestructura durante la implementación. El malware VPNFilter de etapa 1 también puede sobrevivir a los reinicios, lo que lo convierte en una amenaza muy peligrosa.

Etapa 2 : VPNFilter en la etapa 2 no persiste después de reiniciar, pero tiene muchas capacidades en esta etapa. La fase 2 puede recopilar datos personales, ejecutar comandos e interferir con la administración de dispositivos. Además, en la práctica existen diferentes versiones de la fase 2. Algunas versiones están equipadas con un módulo destructivo que sobrescribe una partición del firmware del dispositivo y luego se reinicia para inutilizar el dispositivo (esencialmente, deshabilitando el malware al configurar enrutadores, dispositivos IoT o NAS ).

Fase 3 : los módulos VPNFilter de la fase 3 actúan como complementos para la fase 2, ampliando la funcionalidad de VPNFilter. Un módulo que actúa como rastreador de paquetes , recopilando el tráfico entrante en el dispositivo y robando las credenciales de inicio de sesión. Otro tipo permite que el malware de etapa 2 se comunique de forma segura mediante Tor . Cisco Talos también encontró un módulo que inyectaba contenido malicioso en el tráfico que pasaba a través del dispositivo, lo que significa que los piratas informáticos podrían explotar aún más otros dispositivos conectados a través de enrutadores, dispositivos IoT o NAS.

Además, los módulos VPNFilter "permiten el robo de credenciales de sitios web y el monitoreo de protocolos Modbus SCADA".

Extraer la dirección IP del servidor

Otra característica interesante (pero no descubierta recientemente) del malware VPNFilter es el uso de servicios para compartir fotografías en línea para encontrar la dirección IP de su servidor C&C. El análisis de Talos descubrió que el malware apunta a una serie de URL de Photobucket. El malware descarga la primera imagen en la galería de referencia de URL y extrae la dirección IP del servidor oculta en los metadatos de la imagen.

La dirección IP “se extrae de los 6 valores enteros de latitud y longitud del GPS en la información EXIF ”. Si eso falla, el malware de etapa 1 regresará a su dominio habitual (toknowall.com; más información a continuación) para descargar la imagen e intentar el mismo proceso.

![Cómo detectar el malware VPNFilter antes de que destruya el enrutador Cómo detectar el malware VPNFilter antes de que destruya el enrutador]()

El objetivo es el rastreo de paquetes

El informe de actualización de Talos muestra algunos detalles interesantes sobre el módulo de detección de paquetes VPNFilter. En lugar de interferir con todo, tiene un conjunto estricto de reglas dirigidas a tipos específicos de tráfico. En concreto, el tráfico procedente de un sistema de control industrial (SCADA), mediante la VPN TP-Link R600, se conecta a una lista predefinida de direcciones IP (que indican conocimiento avanzado de las redes y tráfico deseado), así como paquetes de datos de 150 bytes o más grande.

"VPNFilter busca cosas muy específicas", dijo a Ars Craig William, líder senior de tecnología y gerente de alcance global de Talos. No intentan captar la mayor cantidad de tráfico posible. Sólo intentan obtener algunas cosas muy pequeñas, como información de inicio de sesión y contraseñas. No tenemos mucha información al respecto, aparte de saber que es muy específico y extremadamente sofisticado. Todavía estamos tratando de descubrir a quién le están aplicando este método".

¿De dónde viene VPNFilter?

Se cree que VPNFilter es obra de un grupo de hackers patrocinado por el estado. La infección VPNFilter se descubrió inicialmente en Ucrania y muchas fuentes creen que es obra del grupo de hackers Fancy Bear, respaldado por Rusia.

Sin embargo, ningún país o grupo de hackers se ha atribuido la responsabilidad de este malware. Dadas las reglas detalladas y específicas del malware para SCADA y otros protocolos de sistemas industriales, la teoría de que el software está respaldado por un estado-nación parece más probable.

Sin embargo, el FBI cree que VPNFilter es un producto de Fancy Bear. En mayo de 2018, el FBI confiscó un dominio, ToKnowAll.com, que se cree que se utilizó para instalar y controlar el malware VPNFilter de etapa 2 y 3. La incautación de este dominio probablemente ayudó a detener la propagación inmediata de VPNFilter, pero no resolvió completamente el problema. El Servicio de Seguridad de Ucrania (SBU) evitó un ataque de VPNFilter a una planta de procesamiento de productos químicos en julio de 2018.

VPNFilter también tiene similitudes con el malware BlackEnergy, un troyano APT utilizado contra una variedad de objetivos en Ucrania. Una vez más, aunque no hay pruebas exactas, los ataques dirigidos a sistemas ucranianos provienen principalmente de grupos de hackers con estrechos vínculos con Rusia.

¿Cómo saber si tu dispositivo está infectado con VPNFilter?

Lo más probable es que su enrutador no esté infectado con el malware VPNFilter. Pero aún es mejor asegurarse de que su dispositivo sea seguro:

Verifique su enrutador con el enlace: https://www.symantec.com/blogs/threat-intelligence/vpnfilter-iot-malware. Si tu dispositivo no está en la lista, todo está bien.

Puede visitar la página de prueba VPNFilter de Symantec: http://www.symantec.com/filtercheck/. Marque la casilla de términos y condiciones, luego presione el botón Ejecutar VPNFilter Check en el medio. La prueba se completará en unos segundos.

![Cómo detectar el malware VPNFilter antes de que destruya el enrutador Cómo detectar el malware VPNFilter antes de que destruya el enrutador]()

Si está infectado con VPNFilter, ¿qué debe hacer?

Si Symantec VPNFilter Check confirma que su enrutador está infectado con VPNFilter, debe realizar las siguientes acciones.

- Reinicie su enrutador y luego ejecute VPNFilter Check nuevamente.

- Restablezca su enrutador a la configuración de fábrica.

- Descargue el firmware más reciente para el enrutador y complete una instalación de firmware "limpia", preferiblemente sin que el enrutador establezca una conexión en línea durante el proceso.

Además, debe realizar un análisis completo del sistema en cada dispositivo conectado al enrutador infectado VPNFilter.

La forma más eficaz de eliminar el malware VPNFilter es utilizar software antivirus y una aplicación de eliminación de malware. Ambas herramientas pueden detectar este virus antes de que infecte su computadora y enrutador.

El software antivirus puede tardar varias horas en completar el proceso, dependiendo de la velocidad de su computadora, pero también le brinda los mejores métodos para eliminar archivos maliciosos.

También vale la pena instalar una herramienta de eliminación de malware, que detecta malware como VPNFilter y lo elimina antes de que cause problemas.

Al igual que el software antivirus, el proceso de escaneo de malware puede tardar muchas horas dependiendo del tamaño del disco duro de su computadora, así como de su velocidad.

Al igual que otros virus, también debes eliminar el malware VPNFilter de tu enrutador. Para hacer esto, debe restablecer el enrutador a su configuración predeterminada de fábrica.

El restablecimiento completo del enrutador requiere que lo reinicie desde cero, incluida la creación de una nueva contraseña de administrador y la configuración de una red inalámbrica para todos los dispositivos. Tomará algún tiempo hacerlo correctamente.

Siempre debe cambiar las credenciales predeterminadas de su enrutador, así como de cualquier dispositivo IoT o NAS (realizar esta tarea no es fácil en dispositivos IoT), si es posible. Además, si bien existe evidencia de que VPNFilter puede eludir algunos firewalls , instalar y configurar correctamente un firewall ayudará a mantener muchos otros elementos desagradables fuera de su red.

![Cómo detectar el malware VPNFilter antes de que destruya el enrutador Cómo detectar el malware VPNFilter antes de que destruya el enrutador]()

La forma más eficaz de eliminar el malware VPNFilter es utilizar un software antivirus.

¿Cómo evitar la reinfección con el malware VPNFilter?

Hay algunas formas clave en las que puede reducir el riesgo de volver a infectarse con VPNFilter (o cualquier otro virus), incluidos consejos específicos relacionados directamente con VPNFilter.

El enrutador actualizado está protegido contra el malware VPNFilter y otras amenazas a la seguridad. Recuerda siempre actualizarlo lo antes posible.

Cambiar la contraseña del enrutador

No utilice la contraseña predeterminada establecida por el fabricante del enrutador. Cree sus propias contraseñas que sean más seguras y menos propensas a ser atacadas por actores malintencionados.

Actualizar el software antivirus

Mantenga actualizados sus programas antivirus y antimalware. Regularmente se publican nuevas definiciones de virus que mantienen a su PC informada sobre nuevos virus y amenazas de malware que debe buscar.

¡Esté atento a nuevos programas!

Es importante conocer claramente el origen de los programas y aplicaciones que ha descargado. Los sitios de menor reputación tienen muchos complementos que no necesita, como VPNFilter.

¡No hagas clic en los anuncios emergentes!

Cuando aparezca un banner mientras navega por un sitio web, no haga clic en él. Por lo general, la forma más segura es visitar otro sitio web y no un sitio web lleno de anuncios emergentes.

El malware en los enrutadores es cada vez más popular. Las vulnerabilidades de malware y IoT están en todas partes, y con el número cada vez mayor de dispositivos en línea, la situación solo empeorará. El enrutador es el punto focal de datos en su hogar. Sin embargo, no recibe tanta atención en materia de seguridad como otros dispositivos. En pocas palabras, los enrutadores no son tan seguros como cree.

Ver más: