Si las imágenes, documentos o archivos están cifrados con la extensión Boot, significa que su computadora está infectada con el ransomware STOP (DJVU) .

Ransomware STOP (DJVU) cifra documentos personales en la computadora de la víctima y luego muestra un mensaje ofreciendo descifrar los datos si paga con Bitcoin. Las instrucciones para decodificar el archivo se muestran en el archivo _readme.txt. Este artículo le guiará sobre cómo eliminar ransomware y crear un archivo .boot.

Advertencia: esta guía le ayudará a eliminar el ransomware que crea un archivo .boot, pero no le ayudará a restaurar el archivo. Puede probar ShadowExplorer o un software gratuito de recuperación de archivos para recuperar datos.

Instrucciones para eliminar ransomware que crea un archivo .boot

1. El ransomware crea un archivo .boot, ¿cómo llega a su computadora?

El ransomware crea archivos de cola de arranque que se distribuyen por correo electrónico y contienen archivos adjuntos infectados con ransomware o se ingresan explotando vulnerabilidades en el sistema operativo y el software instalado.

Los ciberdelincuentes envían spam de correos electrónicos con información de encabezado falsa, engañándolo haciéndole creer que el correo proviene de compañías de envío como DHL o FedEx. Un correo electrónico te notifica que tienes un pedido pero por algún motivo no se te puede enviar. O en ocasiones un correo electrónico confirmando el pedido que has realizado. De cualquier manera, la gente siente curiosidad y abre el archivo adjunto (o hace clic en el enlace incluido en el correo electrónico). Como resultado, su computadora está infectada con ransomware que crea un archivo .boot.

El ransomware que crea archivos .boot también puede atacar pirateando los puertos de Servicios de Escritorio remoto (RDP). Los atacantes escanean sistemas que ejecutan RDP (puerto TCP 3389) y luego realizan un ataque de fuerza bruta a la contraseña del sistema.

2. ¿Qué es el ransomware que crea un archivo .boot?

Familia de ransomware : STOP (DJVU) ransomware

Extensión : Arranque

Archivo de rescate : _readme.txt

Rescate : De 490 USD a 980 USD (en Bitcoin)

Contacto : gorentos@bitmessage.ch, gerentoshelp@firemail.cc o @datarestore en Telegram

El ransomware crea un archivo .boot que restringe el acceso a los datos cifrando el archivo. Luego intenta chantajear a la víctima exigiéndole un rescate en la criptomoneda Bitcoin para recuperar el acceso a los datos. Este tipo de ransomware se dirige a todas las versiones de Windows, incluidos Windows 7, Windows 8 y Windows 10. Cuando se instala por primera vez en la computadora, este ransomware crea un archivo ejecutable con nombres aleatorios en la carpeta %AppData% o %LocalAppData%. Este archivo ejecutable se iniciará y comenzará a escanear todas las letras de unidad de la computadora para encontrar archivos de datos cifrados.

El ransomware crea un archivo .boot que busca archivos con extensiones de archivo específicas para cifrar. Los archivos que cifra suelen ser documentos y archivos importantes como .doc, .docx, .xls, .pdf, etc. Cuando encuentra estos archivos, cambiará la extensión del archivo a Boot para que ya no se pueda abrir.

A continuación se muestra una lista de extensiones de archivo a las que se dirige este tipo de ransomware:

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf , .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, . hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x , .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, . rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf , .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, . jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm , .odp, .ods, .odt

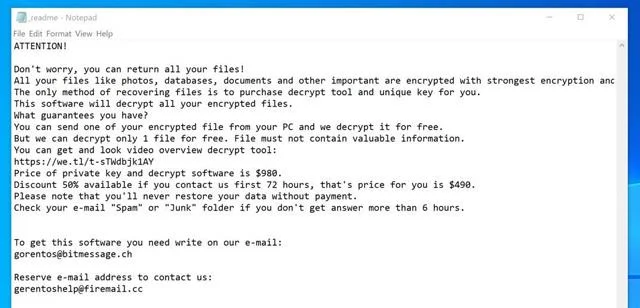

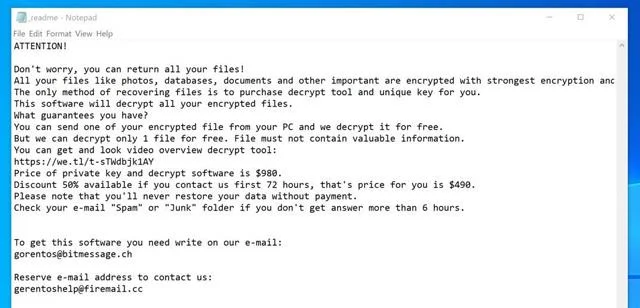

Cuando el archivo está cifrado con la extensión Boot, este ransomware creará un archivo _readme.txt, explicando cómo recuperarlo y exigiendo un rescate en cada carpeta donde se haya cifrado el archivo y en el escritorio de Windows. Estos archivos se colocan en cada carpeta con archivos cifrados y contienen información sobre cómo contactar a los ciberdelincuentes para recuperar los archivos.

Cuando termina de escanear la computadora, también elimina todas las instantáneas de volumen en la computadora infectada, por lo que no se puede usar para recuperar archivos cifrados.

3. ¿Su computadora está infectada con ransomware que crea un archivo .boot?

Cuando una computadora está infectada con este ransomware, escanea todas las letras de las unidades para encontrar el tipo de archivo de destino, las cifra y luego agrega la extensión de arranque. Cuando estos archivos estén cifrados, no podrá abrirlos con programas normales. Cuando este ransomware termina de cifrar los archivos de la víctima, también muestra un archivo que contiene instrucciones sobre cómo contactar a los ciberdelincuentes (gorentos@bitmessage.ch o gerentoshelp@firemail.cc).

Aquí está el mensaje de solicitud de rescate en el archivo _readme.txt:

4. ¿Es posible descifrar archivos cifrados con ransomware que crea archivos .boot?

Desafortunadamente, la respuesta es no. No puede recuperar archivos cifrados con ransomware que crea archivos .boot porque se necesita una clave privada para desbloquear los archivos cifrados, que sólo tienen los ciberdelincuentes.

No pague por restaurar archivos. Incluso si paga por ellos, no hay garantía de que recuperará el acceso a los archivos.

5. Cómo eliminar el ransomware que crea una extensión de archivo .boot

Advertencia: Es importante tener en cuenta que con este método puedes perder archivos. Malwarebytes y HitmanPro pueden detectar y eliminar este ransomware, pero estos programas no pueden recuperar documentos, fotografías o archivos. Por lo tanto, es necesario considerarlo antes de realizar este proceso.

Utilice Malwarebytes para eliminar el ransomware que crea archivos .boot

Malwarebytes es uno de los programas antimalware más populares y utilizados para Windows. Puede destruir muchos tipos de malware que otros programas pueden pasar por alto.

Consulte el artículo Antivirus eficaz con el software Malwarebytes Premium para aprender a utilizar este software antimalware .

Utilice HitmanPro para buscar malware y programas no deseados

HitmanPro es un escáner que implementa un enfoque único basado en la nube para escanear en busca de malware. HitmanPro escanea el comportamiento de los archivos activos y también de los archivos en ubicaciones donde a menudo reside el malware para realizar actividades sospechosas. Si se encuentra un archivo sospechoso desconocido, HitmanPro lo enviará a la nube para que dos de las mejores herramientas antivirus actuales, Bitdefender y Kaspersky, lo analicen.

Aunque HitmanPro es shareware, cuesta $24,95 por un año con una computadora, pero tiene escaneo prácticamente ilimitado. Limitado solo si necesita eliminar o poner en cuarentena el malware detectado por HitmanPro en el sistema y luego puede activar una prueba una vez cada 30 días para su limpieza.

Paso 1. Descarga HitmanPro

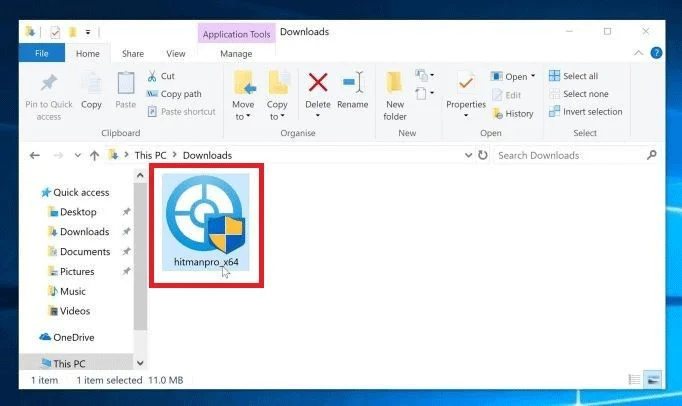

Paso 2. Instale HitmanPro

Después de la descarga, haga doble clic en “hitmanpro.exe” (para Windows de 32 bits) o “hitmanpro_x64.exe” (para Windows de 64 bits) para instalar el programa en su computadora. Normalmente, el archivo descargado se guardará en la carpeta Descargas.

![Cómo eliminar ransomware que crea un archivo .boot Cómo eliminar ransomware que crea un archivo .boot]()

Si ve aparecer el mensaje UAC , haga clic en Sí .

![Cómo eliminar ransomware que crea un archivo .boot Cómo eliminar ransomware que crea un archivo .boot]()

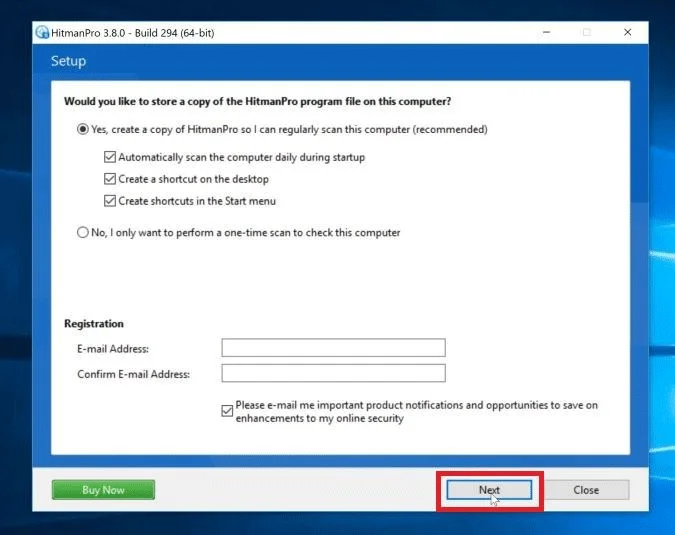

Paso 3. Sigue las instrucciones en pantalla.

Cuando inicie HitmanPro, verá la pantalla de inicio como se muestra a continuación. Haga clic en el botón Siguiente para realizar un análisis del sistema.

![Cómo eliminar ransomware que crea un archivo .boot Cómo eliminar ransomware que crea un archivo .boot]()

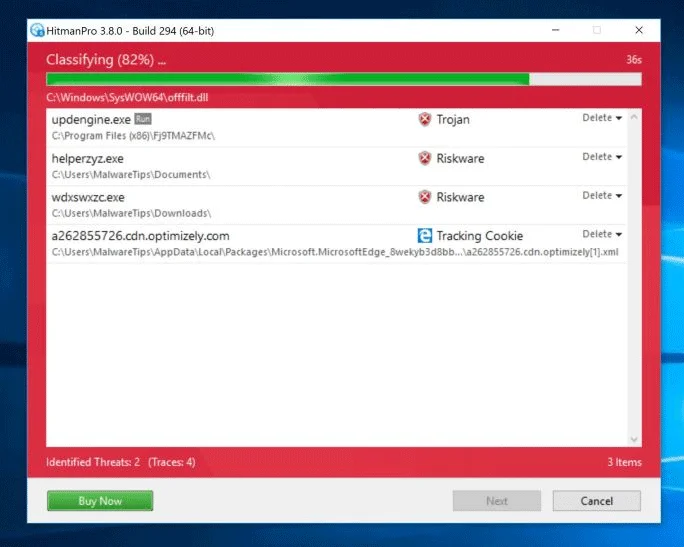

Paso 4. Espere a que se complete el proceso de escaneo.

HitmanPro comenzará a escanear su computadora en busca de programas maliciosos. Este proceso puede tardar unos minutos.

![Cómo eliminar ransomware que crea un archivo .boot Cómo eliminar ransomware que crea un archivo .boot]()

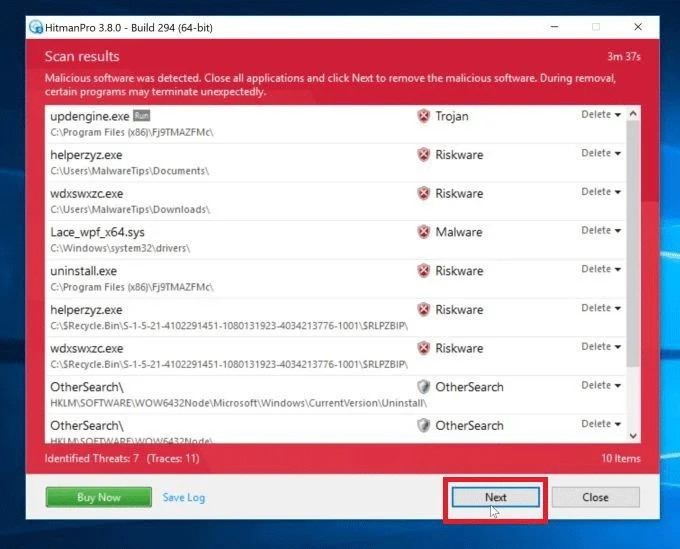

Paso 5 . Haga clic en Siguiente

Cuando HitmanPro termine de escanear, mostrará una lista de todo el malware encontrado. Haga clic en Siguiente para eliminar el programa malicioso.

![Cómo eliminar ransomware que crea un archivo .boot Cómo eliminar ransomware que crea un archivo .boot]()

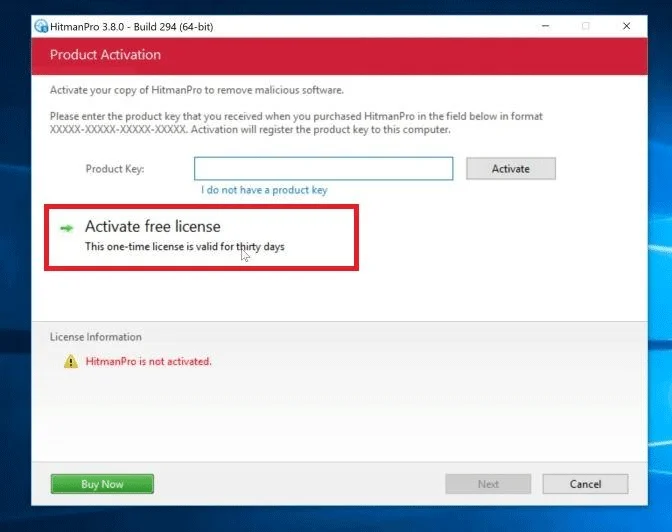

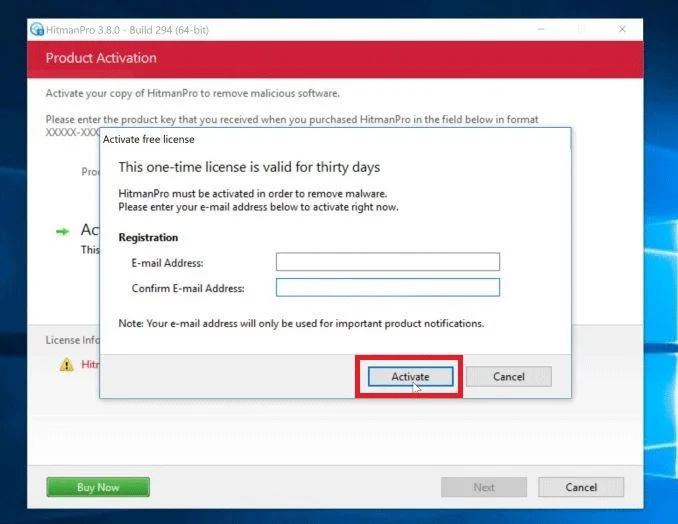

Paso 6 . Haga clic en Activar licencia gratuita

Haga clic en el botón Activar licencia gratuita para iniciar su prueba gratuita de 30 días y eliminar archivos maliciosos de su computadora.

![Cómo eliminar ransomware que crea un archivo .boot Cómo eliminar ransomware que crea un archivo .boot]()

![Cómo eliminar ransomware que crea un archivo .boot Cómo eliminar ransomware que crea un archivo .boot]()

Una vez que se completa el proceso, puedes cerrar HitmanPro y continuar con el resto del tutorial.

Recupere archivos cifrados por ransomware creando archivos .boot con software de recuperación

En algunos casos, es posible restaurar una versión anterior de un archivo cifrado utilizando Boot Restore u otro software de recuperación que a menudo contiene una instantánea del archivo.

A continuación se muestra una herramienta para descifrar archivos cifrados por STOP ransomware, creada por expertos en el foro de seguridad Bleeping Computer. Puede probarla para ver si puede recuperar sus datos. Si esto no funciona, pruebe las otras soluciones a continuación.

https://download.bleepingcomputer.com/demonslay335/STOPDecrypter.zip

Opción 1: recuperar archivos cifrados con ransomware creando una extensión de archivo .boot con ShadowExplorer

El ransomware que crea una extensión de archivo .boot intentará eliminar todas las instantáneas la primera vez que se inicia cualquier archivo ejecutable en la computadora después de haber sido infectado con ransomware. Afortunadamente, el ransomware no puede eliminar todas las instantáneas, por lo que debería intentar recuperar sus archivos utilizando este método.

Paso 1 . Descargue ShadowExplorer utilizando el enlace de descarga a continuación.

Paso 2. Instale el programa con la configuración predeterminada.

Paso 3. El programa se ejecutará automáticamente después de la instalación. De lo contrario, haga doble clic en el icono de ShadowExplorer.

Etapa 4 . Puede ver la lista desplegable en la parte superior del panel. Seleccione la unidad y la instantánea más recientes que desea restaurar antes de infectarse con ransomware que crea la extensión de archivo .boot.

![Cómo eliminar ransomware que crea un archivo .boot Cómo eliminar ransomware que crea un archivo .boot]()

Paso 5 . Haga clic derecho en la unidad , carpeta o archivo que desea restaurar y haga clic en Exportar...

Paso 6 . Finalmente, ShadowExplorer le notificará dónde desea guardar la copia del archivo recuperado.

Opción 2: recuperar archivos cifrados con extensión de arranque utilizando un software de recuperación de archivos

Cuando los archivos están cifrados, este ransomware primero hace una copia de ellos, cifra la copia y luego elimina el original. Por lo tanto, existe una pequeña posibilidad de que pueda utilizar un software de recuperación de archivos para recuperar archivos eliminados, como Recuva, EaseUS Data Recovery Wizard Free, R-Studio.

Opción 3: utilizar la herramienta de versiones anteriores de Windows

Windows Vista y Windows 7 tienen una función llamada Versiones anteriores . Sin embargo, esta herramienta sólo se puede utilizar si el punto de restauración se creó antes de que la infección del ransomware creara la extensión de archivo .boot. Para utilizar esta herramienta y recuperar archivos infectados con ransomware, siga estos pasos:

Paso 1 . Abra Mi PC o el Explorador de Windows .

Paso 2. Haga clic derecho en los archivos o carpetas infectados con ransomware. En la lista desplegable, haga clic en Restaurar versiones anteriores .

Paso 3 . Se abrirá una nueva ventana que muestra todas las copias de seguridad de los archivos y carpetas que desea restaurar. Seleccione el archivo apropiado y haga clic en Abrir , Copiar o Restaurar . Recupere archivos seleccionados sobrescribiendo archivos cifrados existentes en la computadora.

6. Cómo evitar que tu computadora se infecte con ransomware que crea una extensión de archivo .boot

Para evitar que el ransomware cree una extensión de archivo .boot en su computadora, debe instalar un programa antivirus en su computadora y siempre hacer una copia de seguridad de sus documentos personales. También puede utilizar un programa llamado HitmanPro.Alert para evitar que se ejecute malware de cifrado de archivos en el sistema.

¡Te deseo éxito!