Lo más probable es que estés leyendo este artículo porque una aplicación que estás intentando ejecutar dice que el puerto está bloqueado o porque has leído la documentación sobre cómo dejar ciertos puertos abiertos en la red puede causar problemas de seguridad.

En este artículo, Quantrimang.com explicará qué es un puerto TCP/UDP y cómo revisar su computadora para encontrar puertos abiertos o cerrados.

¿Qué es un puerto TCP/UDP?

Dos tipos de puertos comunes en las redes modernas se denominan TCP y UDP. Estos dos tipos de puertos utilizan diferentes protocolos de red.

Ambos tipos de puertas de enlace se basan en el protocolo básico de Protocolo de Internet (IP) que hace que Internet y las redes domésticas funcionen bien. Sin embargo, son adecuados para diferentes aplicaciones.

La gran diferencia es que cuando envías información vía UDP, el remitente no tiene que establecer una conexión con el destinatario antes de iniciar la conversación. Esto es casi como enviar una carta. No sabes si la otra persona recibió tu mensaje y no hay garantía de que recibas respuesta.

Por otro lado, TCP se parece más a hacer una llamada telefónica. El receptor debe recibir los datos de conexión y hay un flujo de información de un lado a otro hasta que alguien cuelga intencionadamente.

Los mensajes UDP normalmente se transmiten a través de la red a cualquier persona que escuche en el puerto UDP designado. Esto lo convierte en la opción perfecta para mensajería relacionada con la red, transmisión de voz sobre protocolo de Internet (VoIP) , videojuegos y transmisiones.

Estas aplicaciones se benefician de la baja latencia y el flujo continuo de información de UDP. TCP es mucho más popular que UDP y garantiza completamente que todos los datos se reciban sin errores.

¿Qué puertos suelen estar abiertos por defecto?

Hay muchos puertos. ¡Los números de puerto pueden oscilar entre 0 y 65535 ! Pero eso no significa que cualquier aplicación pueda elegir un puerto arbitrario, ya que existen estándares y rangos establecidos.

Los puertos 0 - 1023 están asociados con algunos de los servicios de red más básicos e importantes. Esto tiene mucho sentido, ya que los puertos con números más bajos se asignarán primero. Por ejemplo, el protocolo SMTP para correo electrónico se utiliza exclusivamente por el puerto 25.

Los puertos 1024 - 49151 se denominan puertos registrados y se asignan a importantes servicios populares, como OpenVPN en el puerto 1194 o Microsoft SQL en los puertos 1433 y 1434.

El resto de números de puerto se denominan puertos dinámicos o puertos privados. Estos puertos no están reservados y cualquiera puede usarlos en la red para brindar soporte a un servicio específico. El único problema que surge es cuando dos o más servicios de la misma red utilizan el mismo puerto.

Si bien es imposible enumerar todos los puertos importantes, los siguientes son comunes y muy útiles de conocer:

Dado que existen miles de números de puertos comunes, el método más sencillo es memorizar los rangos. Esto le dirá si un determinado puerto está reservado o no. Gracias a Google también puedes consultar qué servicios utilizan un puerto concreto sin perder mucho tiempo.

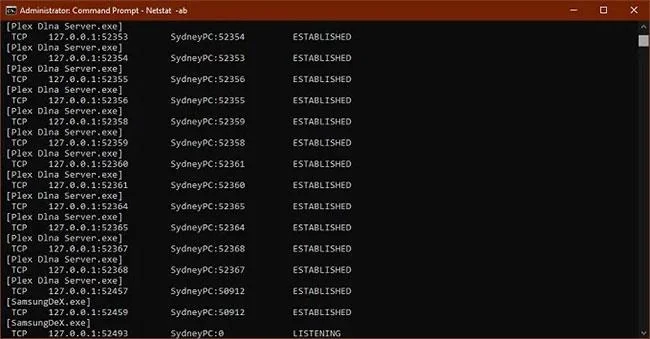

Encuentra puertos abiertos en Windows

Abrir puerto en Windows

Ahora tiene todos los conocimientos básicos sobre los puertos TCP y UDP. Es hora de pasar a buscar qué puertos están abiertos y en uso en la computadora.

Consulte el artículo: Verifique los puertos abiertos y las conexiones realizadas en el sistema para obtener instrucciones detalladas.

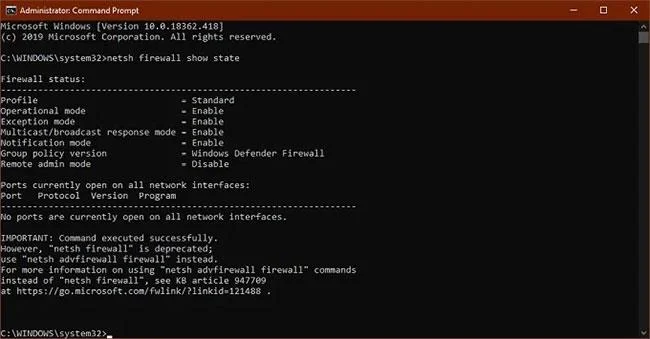

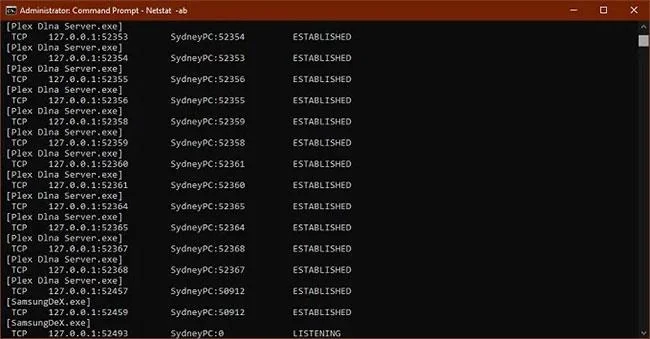

Buscar puertos bloqueados

La sección anterior se centra en descubrir qué puerto está utilizando cada aplicación, pero no nos dice qué puerto está bloqueado por el Firewall de Windows .

netsh firewall show state

![Cómo encontrar puertos TCP/UDP abiertos y bloqueados Cómo encontrar puertos TCP/UDP abiertos y bloqueados]()

El puerto está siendo bloqueado por el Firewall de Windows

Actualmente, utilizar el comando show state es la forma más rápida y sencilla de obtener información del puerto.

El hecho de que Windows Firewall no esté bloqueando un puerto no significa que el enrutador o el ISP lo estén haciendo. Por lo tanto, vale la pena comprobar si se está produciendo algún bloqueo externo.

- Abra el símbolo del sistema con derechos de administrador.

- Con el símbolo del sistema abierto, escriba:

netstat -ano | findstr -i SYN_SENT

![Cómo encontrar puertos TCP/UDP abiertos y bloqueados Cómo encontrar puertos TCP/UDP abiertos y bloqueados]()

Verificar bloqueo externo

Si no ve nada en la lista, no hay puertos bloqueados. Si algunos puertos aparecen en la lista, significa que están bloqueados. Si aparece aquí un puerto no bloqueado por Windows, es posible que desee verificar su enrutador o enviar un correo electrónico a su ISP, si no puede cambiar a otro puerto.

Aplicación útil para conocer el estado del puerto

Si bien el símbolo del sistema es una herramienta útil, existen aplicaciones de terceros más sofisticadas que pueden ayudarlo a echar un vistazo rápido a la configuración de su puerto. Las dos opciones sugeridas aquí son sólo ejemplos comunes.

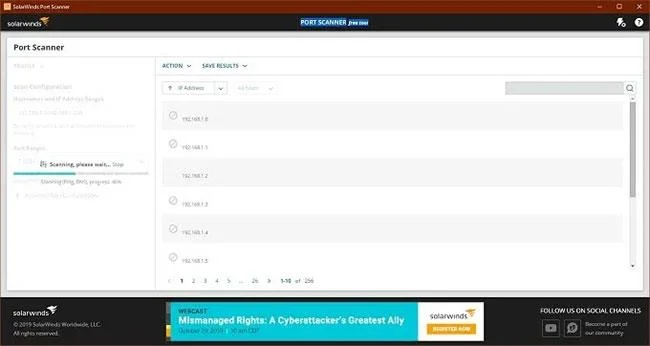

Escáner de puertos libres SolarWinds

![Cómo encontrar puertos TCP/UDP abiertos y bloqueados Cómo encontrar puertos TCP/UDP abiertos y bloqueados]()

Escáner de puertos libres SolarWinds

SolarWinds requiere que envíe su nombre y detalles para su descarga, pero puede elegir si desea incluir o no su información real en el formulario. Quizás haya probado algunas herramientas gratuitas antes de encontrar SolarWinds, pero esta es la única que funciona bien en Windows 10 y tiene una interfaz fácil de usar.

Esta es también la única opción que no genera falsas advertencias de virus. Uno de los grandes problemas del software de escaneo de puertos es que las empresas de seguridad tienden a verlo como malware. Por lo tanto, la mayoría de los usuarios ignorarán las advertencias de virus que vienen con dichas herramientas. SolarWinds realmente funciona como se anuncia y es muy fácil de usar.

Puedes verme

![Cómo encontrar puertos TCP/UDP abiertos y bloqueados Cómo encontrar puertos TCP/UDP abiertos y bloqueados]()

Puedes verme

CanYouSeeMe es un sitio web, no una aplicación. Tiene un buen primer puerto para ver si se puede acceder a datos externos a través de su puerto local. Detecta automáticamente las direcciones IP y todo lo que tienes que hacer es especificar qué puerto verificar.

Luego, la herramienta le dirá si el puerto está bloqueado o no, y luego deberá averiguar si el bloqueo se realiza a nivel de computadora, enrutador o proveedor de servicios.

Para la mayoría de los usuarios, los puertos no son algo de lo que deban preocuparse. Son administrados por el sistema operativo, las aplicaciones y el hardware de red.

Sin embargo, cuando algo sale mal, debe tener herramientas a mano que le ayuden a encontrar puertos abiertos para detectar actividades sospechosas o descubrir exactamente dónde se está atascando su valiosa información.