Defenderse de un ataque de piratas informáticos es una de las responsabilidades más importantes que tiene un administrador de sistemas. Esto es especialmente necesario para sitios web que contienen información confidencial de clientes y una gran cantidad de usuarios. Por lo tanto, es importante que un administrador de sistemas tome medidas proactivas para encontrar y corregir vulnerabilidades en sus sitios web.

Una herramienta que puede escanear sitios web en busca de vulnerabilidades de seguridad es Vega Vulnerability Scanner. Este es un software de prueba web gratuito y de código abierto desarrollado por la empresa de seguridad Subgraph. Esta herramienta tiene algunas características interesantes como un escáner de proxy, pero el artículo se centrará en el aspecto de las pruebas de seguridad automatizadas que pueden ayudar a encontrar y validar vulnerabilidades de inyección SQL, secuencias de comandos entre sitios (XSS) , divulgación accidental de información confidencial y muchas otras vulnerabilidades.

Existen escáneres de aplicaciones web similares a Vega, como Burp Suite Scanner de Portswigger y Security Scanner de Netsparker, que tienen escáneres de vulnerabilidad avanzados, pero el escáner de Vega puede realizar muchas de las mismas tareas, lo cual es completamente gratuito. El escáner de Vega ayuda a encontrar y comprender la gravedad de las vulnerabilidades de las aplicaciones web al mostrar de forma clara y concisa recursos útiles en cada escaneo.

Cómo utilizar Vega para escanear sitios web en busca de vulnerabilidades de seguridad

Paso 1: Instale Vega

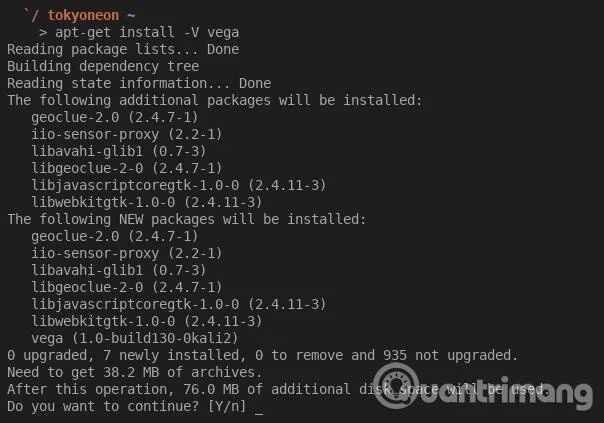

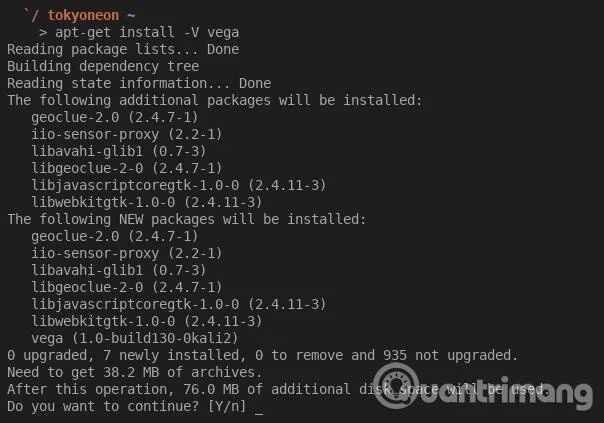

Dado que Vega Vulnerability Scanner suele estar preinstalado en la mayoría de las versiones de Kali Linux, debe utilizar el sistema Kali. Si no está seguro de si su sistema Kali tiene Vega configurado o no, puede ejecutar el comando apt-get como se muestra en la ventana de terminal a continuación. El usuario recibirá un mensaje diciendo que está instalado si lo está, y si no, use este comando para instalar.

apt-get actualización && apt-get instalación vega

Si está utilizando BlackArch, puede instalar Vega Vulnerability Scanner con el siguiente comando. BlackArch no utiliza el administrador de paquetes APT, por lo que los usuarios deberían utilizar Pacman.

pacman -S vega

Paso 2: inicia Vega

En Kali Linux, las herramientas se organizan automáticamente en categorías, así que haga clic en " Aplicaciones ", luego coloque el cursor sobre la categoría " Análisis de aplicaciones web " y haga clic en " Vega ". Dependiendo del uso de versiones de Kali como XFCE, el menú Aplicaciones puede verse ligeramente diferente. También puedes simplemente buscar " Vega " desde la pantalla " Mostrar aplicaciones " .

![Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux]()

Paso 3: configurar Vega

Después de iniciar la aplicación por primera vez, debes mirar las opciones disponibles. En la esquina superior izquierda, haga clic en el menú " Ventana " y luego busque " Preferencias ".

![Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux]()

Solicitud HTTP de proxy Vega (opcional)

Si desea escanear Vega de forma anónima y proxy de todas las conexiones, seleccione la opción " Habilitar proxy SOCKS " en General e ingrese una dirección de proxy y un puerto. Si está utilizando Tor, ingrese la dirección y el puerto predeterminados de Tor (127.0.0.1:9050). Esto ayudará a ocultar la fuente del escaneo. Si está utilizando un servicio de proxy gratuito o premium, seleccione la dirección y el puerto que desee.

Utilice el agente de usuario de Tor (opcional)

Si decide escanear Vega a través de Tor, también puede considerar cambiar el agente de usuario de Vega por el agente de usuario del navegador Tor. Esto ayudará a los usuarios a acceder a algunos (pero no a todos) sitios que bloquean las solicitudes HTTP de Tor.

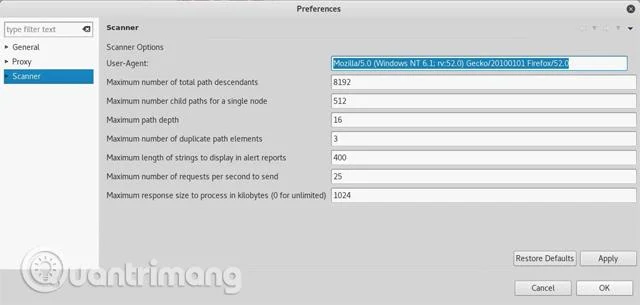

Para modificar el agente de usuario Vega, haga clic en la categoría " Escáner " e ingrese el agente de usuario del navegador Tor junto a User-Agent, luego haga clic en " Aplicar " y " Aceptar " para guardar los cambios. A continuación se muestra el agente de usuario actual del navegador Tor a febrero de 2018.

Mozilla/5.0 (Windows NT 6.1; rv:52.0) Gecko/20100101 Firefox/52.0

![Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux]()

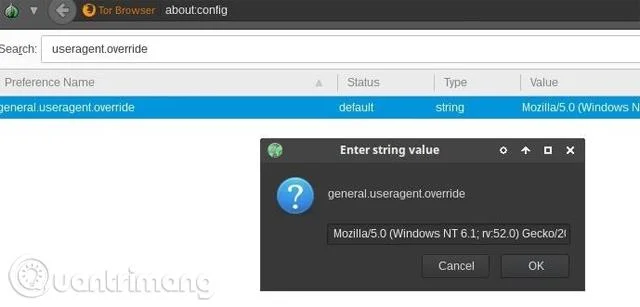

El agente de usuario del Navegador Tor cambiará con cada actualización importante del Navegador Tor. Para encontrar el último agente de usuario, abra un navegador Tor reciente e ingrese about:config en la barra de URL. Si ve una advertencia, seleccione " Acepto el riesgo " y luego ingrese useragent.override en la barra de búsqueda.

- Los consejos "Acerca de: Configuración" mejoran el navegador Firefox

Al hacer doble clic en la entrada, se muestra lo que permite al usuario copiar la cadena de agente de usuario. Alternativamente, también puede hacer clic derecho y seleccionar " Copiar ".

![Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux]()

Solicitud HTTP promedio (opcional)

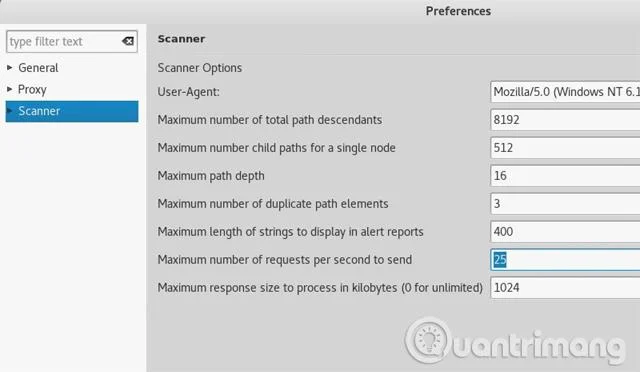

Otra cosa en el menú del Escáner que los usuarios pueden querer modificar es la opción Número máximo de solicitudes por segundo para enviar . De forma predeterminada, el software está configurado en 25 solicitudes/segundo.

Dependiendo del escenario, esta solicitud por segundo puede ser demasiada o muy poca. Suponiendo que tenga permiso para escanear un sitio web con Vega, diez solicitudes por segundo probablemente sea un buen número para empezar. Para los sitios de su propiedad, 100 solicitudes por segundo pueden ser más apropiados. La cantidad requerida depende totalmente del usuario.

No notarás un aumento en la potencia de procesamiento al utilizar más solicitudes por segundo, por lo que es seguro establecer ese número más alto. Vega no es una herramienta DDoS, el ancho de banda de Internet y el ancho de banda del sitio web reducirán automáticamente las solicitudes.

![Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux]()

La configuración del oyente en " Proxy " son opciones no relacionadas con los escáneres. La opción " Depurar " en la sección Escáner es para desarrolladores de Vega.

Paso 4: escanea el sitio web con Vega

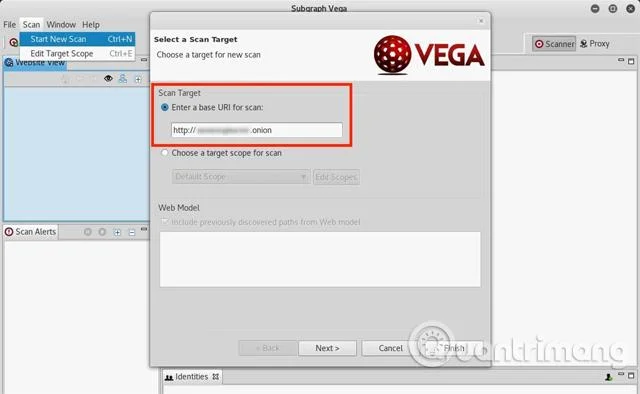

Ahora que Vega está instalado y configurado, puede comenzar a escanear el sitio. Para comenzar a escanear, abra el menú " Escanear " en la parte superior izquierda y haga clic en " Iniciar nuevo escaneo ". Aparecerá la ventana Seleccionar un destino de escaneo , ingrese la URL que desea escanear en el cuadro debajo de Destino de escaneo y luego haga clic en " Siguiente ".

![Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux]()

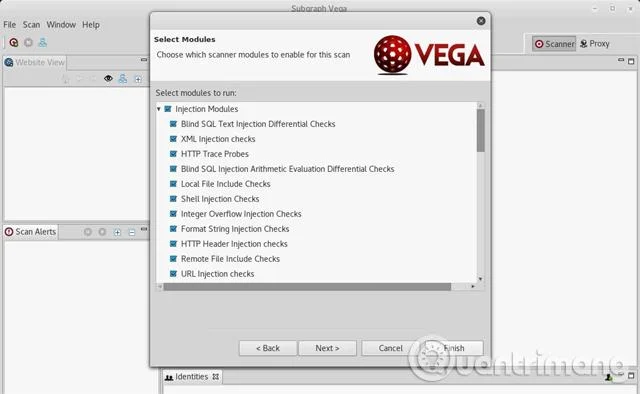

Vega tiene docenas de módulos diseñados para encontrar una variedad de vulnerabilidades comunes del servidor web, como vulnerabilidades de inyección SQL, XSS y XML. Si desea habilitar todos los módulos de escaneo, simplemente selecciónelos todos y haga clic en " Finalizar " para comenzar a escanear el sitio web. De lo contrario, anule la selección de los módulos que no le interesan en la primera ejecución.

Nota: Si no es necesario ajustar las opciones de Autenticación o Parámetros , simplemente seleccione " Finalizar " después de seleccionar los módulos.

![Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux]()

Este análisis puede tardar entre 2 y 8 horas en completarse, según el tamaño del sitio y las solicitudes por segundo previamente establecidas. Los usuarios saben que un análisis ha comenzado cuando el sitio web aparece en la pestaña Alertas de análisis . Una vez que se complete el escaneo, recibirá un informe detallado sobre las vulnerabilidades de seguridad encontradas.

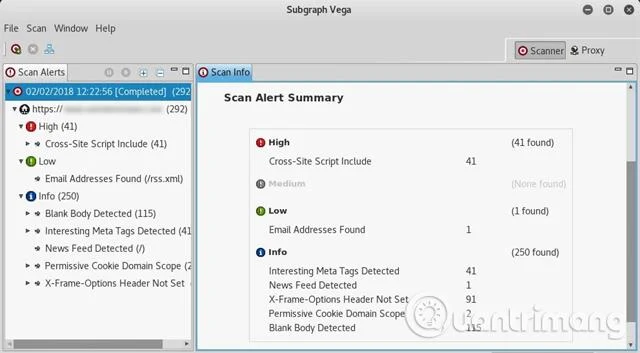

Paso 5: Interpreta el anuncio de Vega

Una vez que se complete el escaneo, Vega presentará un resumen claro y conciso de las alertas. Si Vega informa vulnerabilidades "altas", los usuarios no deben entrar en pánico. Los módulos de Vega son muy sensibles y a veces generan falsos positivos para vulnerabilidades que en realidad pueden no existir. A veces esto no es malo. Por lo tanto, debe revisar el informe y verificar cada advertencia manualmente.

Vega hace un gran trabajo explicando qué significa cada advertencia, cómo afectan al sitio y cómo solucionar las vulnerabilidades. También incluye referencias útiles que pueden ayudar a los usuarios a comprender mejor cómo abordar las vulnerabilidades. Al hacer clic en una de las alertas se mostrarán toneladas de información útil.

![Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux Cómo escanear sitios web en busca de posibles vulnerabilidades de seguridad usando Vega en Kali Linux]()

Vega es una gran herramienta para ayudar a los investigadores de seguridad a comprender mejor las evaluaciones de seguridad de Pentest. Una amplia variedad de módulos permite que incluso los usuarios nuevos profundicen en los posibles riesgos de seguridad y evalúen su gravedad en los sitios web. A cualquier persona interesada en mejorar la seguridad de un sitio web y mejorar sus habilidades de piratería web le encantará Vega y su facilidad de uso.

Ver más: