La seguridad es un aspecto importante de cualquier sitio web, especialmente de una operación de comercio electrónico.

Hubo un tiempo en el que las personas y las empresas estaban casi completamente a merced del destino y sólo podían esperar que nadie pirateara su contenido o instalara malware en sus sitios web.

Pero eso es cosa del pasado, ya que el número y la frecuencia de los ataques, lo que significa que son una amenaza constante, están aumentando rápidamente. Cuanto más exitoso sea un sitio web, mayor será el riesgo de ser pirateado.

Entonces, ¿cuáles son las formas de proteger el sitio web y cómo reducir la posibilidad de que el sitio web sea pirateado o modificado con fines nefastos?

Sin embargo, antes de aprender sobre esto, los lectores deben comprender el nivel más básico de seguridad, que es también el nivel en el que muchos sitios web son pirateados, incluso aquellos alojados en servidores seguros.

Garantizar la seguridad de un sitio web

Primera línea de defensa

Aunque algunas empresas todavía insisten en alojar sus propios sitios web, la mayoría de los sitios web comerciales se encuentran en servidores seguros de los servicios de alojamiento web .

Al elegir un proveedor de servicios de hosting , el usuario debe determinar el sistema operativo en el que se ejecuta el sistema (Windows Server, Linux o Unix) y que dicta los protocolos de seguridad requeridos.

Solo los administradores responsables de administrar el sitio web pueden cambiar la estructura de archivos.

En caso de que demasiadas personas conozcan los detalles de la cuenta de administrador y la contraseña no se cambie periódicamente, si solo se instala un registrador de teclas en una de las máquinas utilizadas por el administrador, la contraseña de inicio de sesión quedará expuesta.

Pero para ser honesto, recordar las contraseñas anotándolas en notas es muy común en las oficinas.

Proteger estas contraseñas es la primera "línea de defensa". Sin eso, los malos pueden deshacer cualquier cosa que se haga.

Así que primero hay que recordar dos lecciones sobre la seguridad de los sitios web:

- La red donde se construye el sitio web debe estar bien protegida.

- La seguridad no se puede mejorar anotando las contraseñas y colocándolas en un lugar visible.

![Cómo evaluar y mejorar la seguridad de un sitio web Cómo evaluar y mejorar la seguridad de un sitio web]()

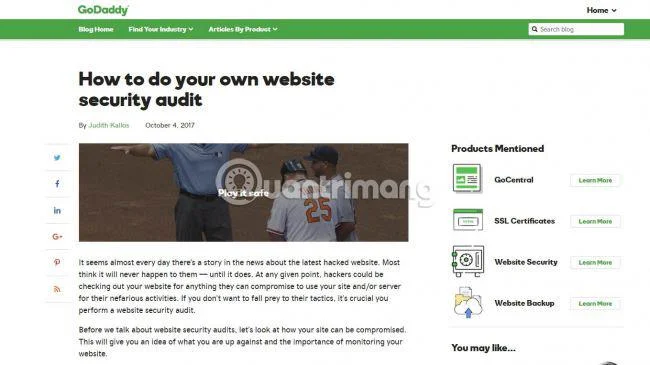

Control de seguridad

Realizar pruebas de seguridad en un sitio web es un ejercicio relativamente sencillo que puede realizar el personal de TI utilizando las herramientas de software adecuadas. Además, es posible contratar a un tercero para que realice un análisis completo del sitio web e identifique posibles debilidades que requieran atención.

Si está utilizando un servicio de alojamiento web, su proveedor también puede recomendarle herramientas de seguridad para garantizar que su sitio web esté seguro desde el principio.

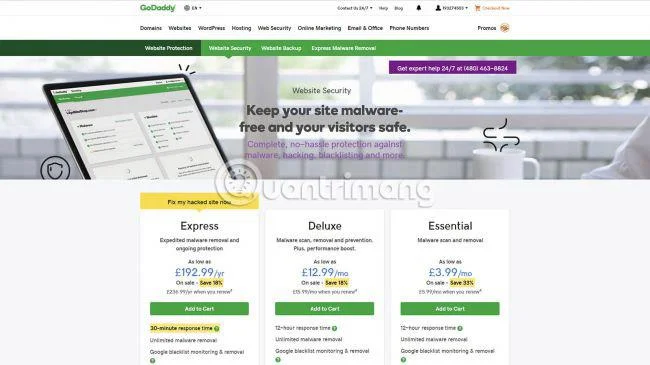

Además, muchos proveedores también ofrecen paquetes de seguridad para sitios web, que prometen responder rápidamente a las amenazas y mitigar los ataques de denegación de servicio. Esta es la inversión adecuada, a menos que sólo tengas un pequeño blog personal.

El precio de estos servicios no es demasiado alto, considerando la exorbitante cantidad de dinero que se pierde cuando un sitio web deja de funcionar durante cualquier período de tiempo, especialmente para los servicios de comercio electrónico.

Cualquiera que sea el método utilizado, es importante que se realicen análisis de seguridad de forma regular para identificar posibles nuevas amenazas a medida que aparecen y abordarlas de inmediato.

![Cómo evaluar y mejorar la seguridad de un sitio web Cómo evaluar y mejorar la seguridad de un sitio web]()

Preocupaciones generales

Las formas más comunes de ataques que encuentran los sitios web son:

- Denegación de servicio distribuido (DDoS) : muchas computadoras remotas, a menudo infectadas con troyanos, que operan en sitios web envían solicitudes continuamente y los servidores no pueden manejar la cantidad de solicitudes.

- Infección de malware : de alguna manera, los archivos que contienen código malicioso se colocan en el sitio web con la intención de subirlos a cualquiera que lo visite.

- Inyección SQL : el código malicioso se inserta en un formulario o entrada y luego la base de datos SQL lo ejecuta en el servidor. Este código puede permitir el acceso a los datos del cliente o abrir la máquina para acceso externo.

- Fuerza bruta : la vulnerabilidad en el sistema operativo permite ataques repetidos, lo que provoca reinicios y abre puertos para el siguiente ataque. Dada la complejidad de los sistemas operativos modernos, con bastante frecuencia se encuentran nuevas vulnerabilidades.

- Secuencias de comandos entre sitios : este método de piratería redirige el navegador a otro sitio web o reemplaza el contenido del sitio web pirateado sin el conocimiento del visitante.

- Ataques de día cero : son ataques nuevos y difíciles de prevenir que utilizan debilidades poco conocidas. El tiempo entre el momento en que se descubre una vulnerabilidad y el momento en que se soluciona es importante, y algunas funciones del servidor se pueden desactivar temporalmente hasta que haya una solución disponible.

Debilidades en el diseño

Si bien muchos sitios web funcionan con las siguientes características, también son fuente de muchos problemas de seguridad:

- Formularios : cualquier cosa que maneje la entrada en el servidor es una "vulnerabilidad" potencial para el código malicioso y puede explotarse para extraer datos del usuario.

- Foros : colocar scripts y redirigir a los usuarios a sitios web que propagan malware son sólo algunos de los problemas potenciales en los foros generados por los usuarios.

- Inicio de sesión social : usar una cuenta de Facebook o Google para iniciar sesión en un sitio web es rápido y fácil, pero también puede ser una de las razones por las que estas cuentas son pirateadas.

- Comercio electrónico : los delincuentes huelen el dinero y los piratas informáticos dedicarán más esfuerzos a piratear un sitio web de comercio electrónico.

- Contenido no controlado : si obtiene noticias y artículos de otros sitios web, su sitio dependerá de sus medidas de seguridad, sean cuales sean.

Obviamente, eliminar todas estas funciones de un sitio web lo hará poco atractivo para los visitantes. Es necesario decidir qu�� elementos preparar para su uso y cómo se pretende mitigar los problemas de seguridad asociados.

![Cómo evaluar y mejorar la seguridad de un sitio web Cómo evaluar y mejorar la seguridad de un sitio web]()

Disponer de medidas de protección adecuadas.

No hay forma de garantizar que su sitio web nunca será pirateado. Finalmente, puede intentar piratear su propio sitio web y asegurarse de poder recuperarse rápidamente de cualquier problema.

El nivel exacto de esfuerzos de seguridad implementados es algo con lo que todas las empresas luchan, pero para quienes venden en línea, los datos personales y financieros de los clientes deben estar 100% seguros.

A muchas empresas y organizaciones les han robado todos los datos de sus clientes, que luego se utilizan para falsificar información de identidad, con consecuencias extremadamente costosas.

Cualquiera que sea el nivel de protección y vigilancia que se elija, debe ser adecuado al propósito. Finalmente, considere si existe una mejor medida de seguridad a un costo mínimo.

¡Espero que encuentres la solución adecuada!

Ver más: