Device Guard es una combinación de características de seguridad de hardware y software relevantes para la empresa que, cuando se configuran juntas, bloquean los dispositivos para ejecutar solo aplicaciones confiables que usted define en su política de integridad de código. Si la aplicación no es de confianza, no podrá ejecutarse. Con un hardware que cumple con los requisitos básicos, eso significa que incluso si un atacante puede obtener el control del kernel de Windows, no puede ejecutar código ejecutable malicioso. Con el hardware adecuado, Device Guard puede utilizar la nueva seguridad basada en virtualización en Windows 10 para aislar el servicio Code Integrity del kernel de Microsoft Windows. En este caso, el servicio Code Integrity se ejecuta junto con el kernel en un contenedor protegido por la virtualización de Windows.

Esta guía le mostrará cómo habilitar o deshabilitar la seguridad basada en virtualización de Device Guard en PC con Windows 10 Enterprise y Windows 10 Education.

Debe iniciar sesión como administrador para habilitar o deshabilitar Device Guard.

Cómo habilitar o deshabilitar Device Guard

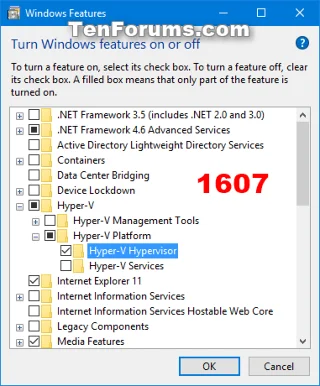

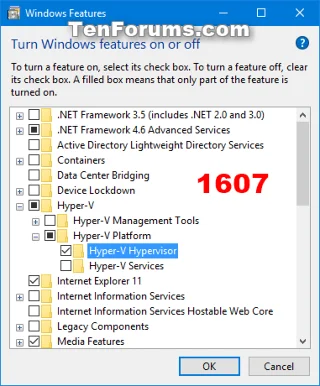

Paso 1 . Abra Características de Windows.

En Windows 10 Enterprise/Education versión 1607 o posterior, seleccione Hipervisor Hyper-V en Hyper-V y haga clic en Aceptar .

En las versiones de Windows 10 Enterprise/Education anteriores a la versión 1607, seleccione Hipervisor Hyper-V en Hyper-V, seleccione Modo de usuario aislado y haga clic en Aceptar .

![Cómo habilitar o deshabilitar Device Guard en Windows 10 Cómo habilitar o deshabilitar Device Guard en Windows 10]()

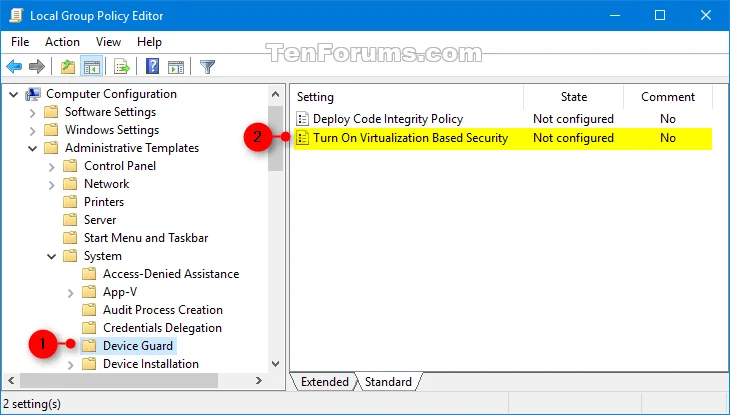

Paso 2 . Abra el Editor de políticas de grupo local .

Paso 3 . Navegue hasta la siguiente clave en el panel izquierdo del Editor de políticas de grupo local.

Computer Configuration\Administrative Templates\System\Device Guard

![Cómo habilitar o deshabilitar Device Guard en Windows 10 Cómo habilitar o deshabilitar Device Guard en Windows 10]()

Etapa 4 . En el panel derecho de Device Guard en el Editor de políticas de grupo local, haga doble clic en la política Activar seguridad basada en virtualización para editarla.

Paso 5 . Siga el Paso 6 (encendido) o el Paso 7 (apagado).

Paso 6 . Para habilitar la protección del dispositivo

- Seleccione Activado .

- En Opciones, seleccione Arranque seguro o Arranque seguro y protección DMA en el menú desplegable Seleccionar nivel de seguridad de plataforma.

Nota: La opción Arranque seguro (recomendado) proporciona un arranque seguro con múltiples protecciones admitidas por el hardware de la computadora específica. Una computadora con unidades de administración de memoria de entrada/salida (IOMMU) tendrá un arranque seguro con protección DMA. Una computadora sin IOMMU solo tendrá habilitado el arranque seguro.

El arranque seguro con DMA habilitará el arranque seguro y VBS solo en computadoras que admitan DMA, es decir, computadoras con IOMMU. Con esta configuración, cualquier computadora sin IOMMU no tendrá protección VBS (basada en hardware), aunque puede habilitar políticas de integridad de código.

- En Opciones, seleccione Habilitado con bloqueo UEFI o Habilitado sin bloqueo en el menú desplegable Protección de integridad del código basada en virtualización.

Nota: La opción Habilitado con bloqueo UEFI garantiza que la protección de integridad del código basada en virtualización no esté deshabilitada de forma remota. Para deshabilitar esta función, debe configurar la Política de grupo en Deshabilitada y eliminar la función de seguridad para cada computadora con el usuario actual para eliminar la configuración en UEFI.

La opción Habilitado sin bloqueo permite deshabilitar la protección de la integridad del código basada en virtualización de forma remota mediante la Política de grupo.

- Si lo desea, también puede habilitar Credential Guard seleccionando Habilitado con bloqueo UEFI o Habilitado sin bloqueo en el menú desplegable Configuración de Credential Guard.

Nota: La opción Habilitado con bloqueo UEFI garantiza que Credential Guard no esté deshabilitado de forma remota. Para deshabilitar esta función, debe configurar la Política de grupo en Deshabilitada y eliminar la función de seguridad en cada computadora para que el usuario actual borre la configuración en UEFI.

La opción Habilitado sin bloqueo permite que Credential Guard se deshabilite de forma remota mediante la Política de grupo. Los dispositivos que utilizan esta configuración deben ejecutar Windows 10 (versión 1511) o posterior.

Paso 7 . Para desactivar la protección del dispositivo

Seleccione No configurado o Deshabilitado , haga clic en Aceptar y vaya al Paso 8.

Nota : No configurado es la configuración predeterminada.

Paso 8 . Cierre el Editor de políticas de grupo local.

Paso 9 . Reinicie la computadora para aplicar los cambios.

¡Te deseo éxito!