El concepto de fantasmas informáticos ciertamente ya no es extraño para la gente de tecnología. Con este método Ghost Win no necesitaremos perder tiempo reinstalando Windows, sólo necesitaremos extraer el archivo fantasma para obtener el sistema operativo completo como el original.

Actualmente existen muchos programas, así como métodos para hacer fantasma en una computadora, como usar OneKey Ghost Ghost Win o Ghost Win desde USB , etc. En este artículo, le presentamos cómo hacer fantasma en su computadora usando un archivo. *.tib Estándar UEFI, a través del software Acronis True Image. Este es un software cuya característica principal es la copia de seguridad y recuperación de datos. Pero podemos usar Acronis True Image para hacer fantasmas en la computadora usando archivos *.tib. El siguiente artículo le guiará sobre cómo hacer fantasma en su computadora usando el archivo *.tib.

Instrucciones para el fantasma de la computadora usando el archivo *.tib (estándar UEFI)

Paso 1:

Primero, descargue el software Acronis True Image desde el siguiente enlace y luego instálelo en su computadora.

Paso 2:

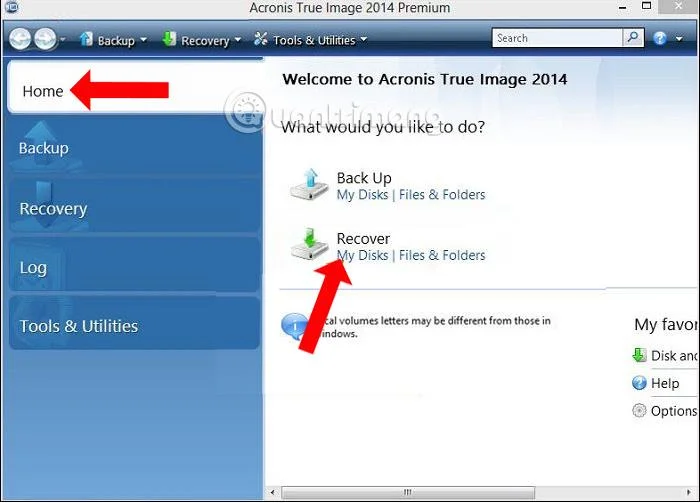

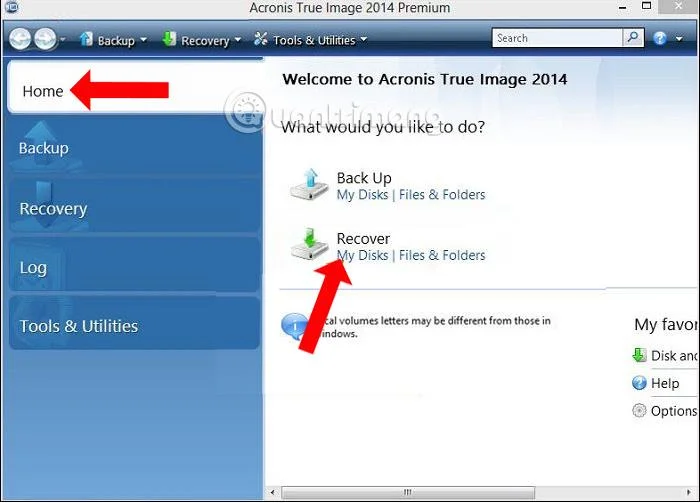

Inicie el software y luego acceda a la interfaz principal de Acronis True Image. Aquí, haga clic en la pestaña Inicio en el lado izquierdo de la interfaz. Luego mire a la derecha de la sección Recuperar y haga clic en Mis discos .

Paso 3:

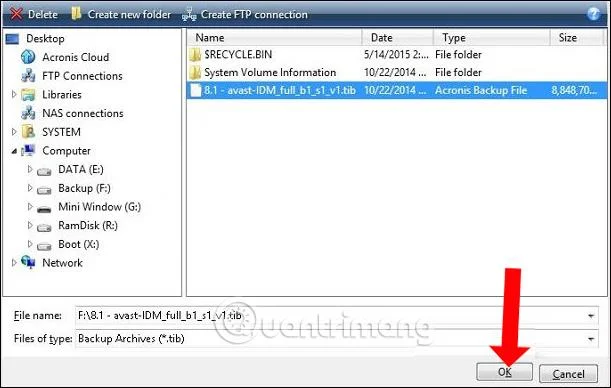

La interfaz aparece en la computadora. Haga clic en el botón Examinar y luego busque la partición que contiene el archivo fantasma en formato .tib . Luego haga clic en Aceptar para confirmar.

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

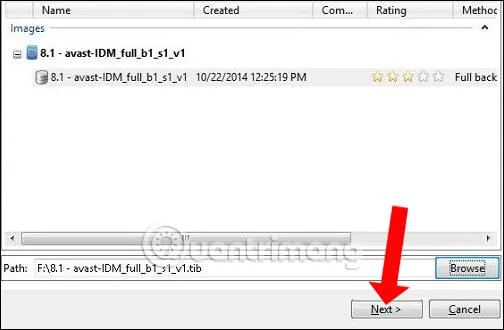

Luego presione el botón Siguiente para continuar.

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

Etapa 4:

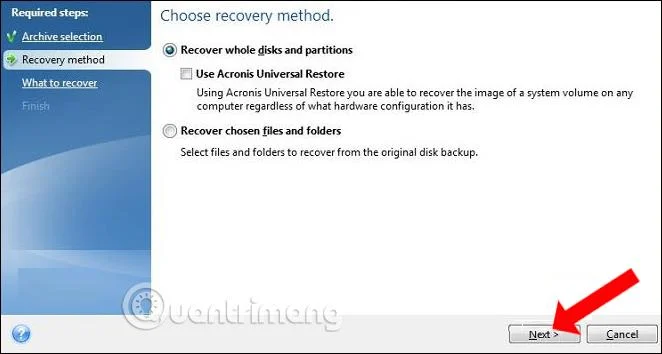

En la sección Método de recuperación, haga clic en Recuperar todo el disco y la partición , luego haga clic en Siguiente a continuación.

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

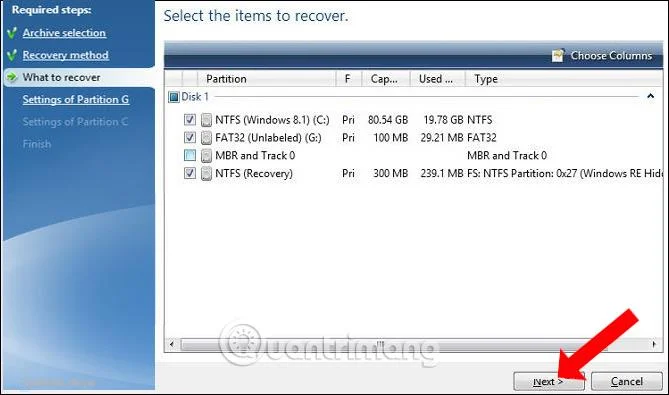

Paso 5:

Luego haga clic en las particiones y desmarque MBR y Track 0, para asegurarse de que se conserven todos los datos en el disco duro.

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

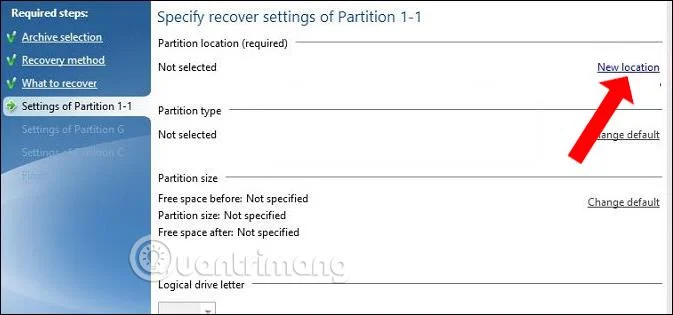

Paso 6:

En Configuración de la partición 1-1, haga clic en Nueva ubicación para seleccionar la partición para extraer el archivo fantasma.

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

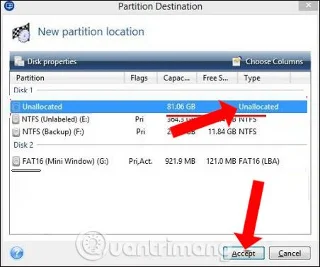

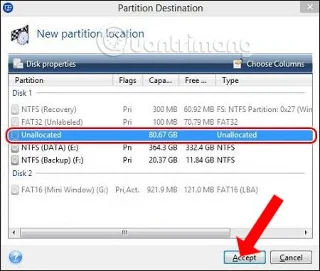

Paso 7:

Aparece una nueva interfaz, haga clic en la partición no asignada que preparó previamente, luego haga clic en Aceptar para continuar.

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

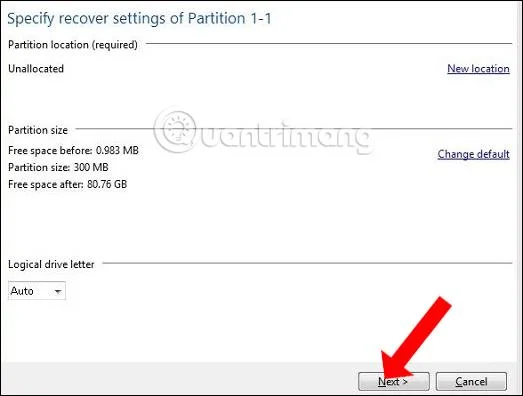

Continúe haciendo clic en Siguiente en la siguiente interfaz.

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

Paso 8:

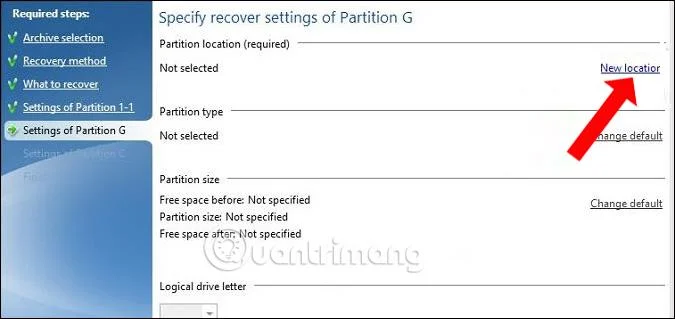

Continúe haciendo clic en Configuración de la partición G , haga clic en Nueva ubicación como se muestra a continuación.

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

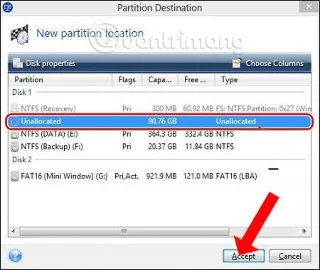

Aparece una nueva interfaz, el usuario también hace clic en la partición no asignada y luego hace clic en Aceptar para aceptar.

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

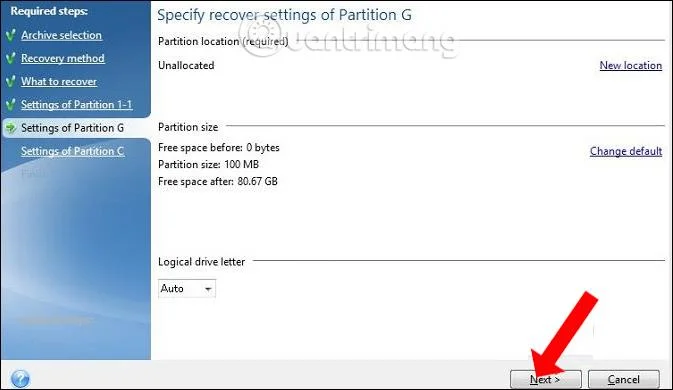

También haga clic en Siguiente para continuar.

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

Paso 9:

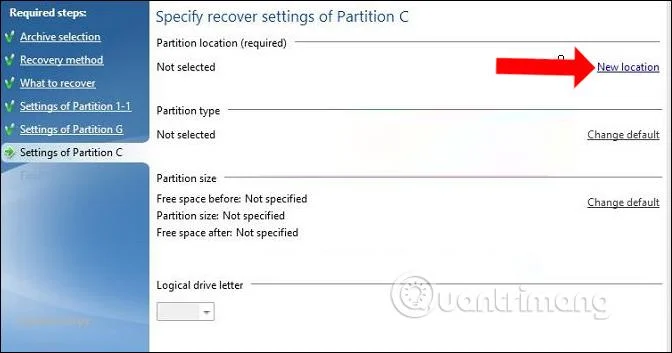

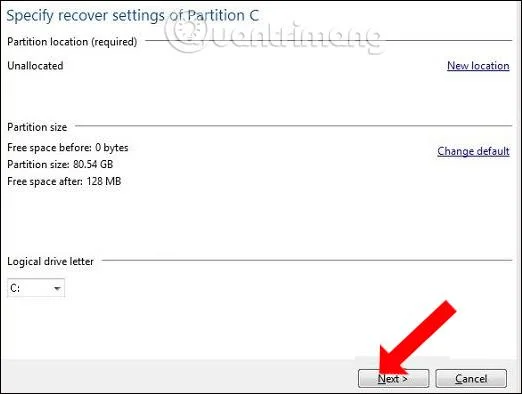

Cambie a Configuración de la partición C y también seleccione Nueva ubicación .

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

Haga clic en No asignado y haga clic en Aceptar .

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

Luego también hacemos clic en Siguiente a continuación para continuar.

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

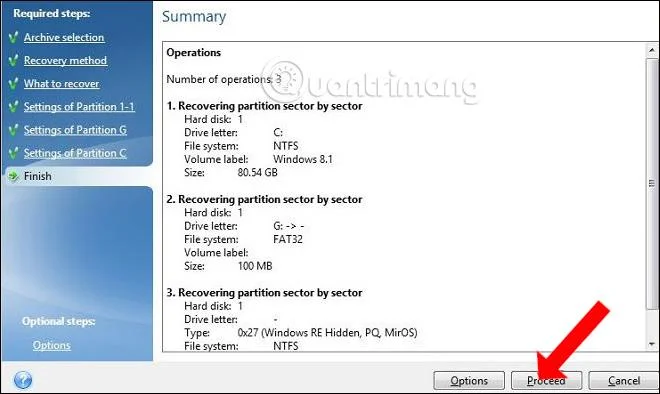

Paso 10:

Después de completar los pasos anteriores, haga clic en Continuar para comenzar a extraer el archivo fantasma a la partición seleccionada.

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

El proceso de extracción del archivo fantasma tendrá 2 opciones para reiniciar la computadora o apagarla una vez que se complete el efecto fantasma. Damos clic en 1 de las 2 opciones y luego esperamos a que se complete el proceso anterior.

![Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI Cómo hacer fantasma en su computadora usando el archivo *.tib estándar UEFI]()

Así que podemos hacer fantasmas en Windows con archivos fantasmas en formato *.tib, usando el software Acronis True Image. Si tiene problemas para hacer fantasma en Windows con un archivo *.gho tradicional, puede usar el archivo tib para hacer fantasma en su computadora de acuerdo con el método anterior.

Ver más:

¡Te deseo éxito!