Investigadores de seguridad revelaron recientemente una nueva técnica de pirateo de WiFi que facilita descubrir las contraseñas de WiFi de los enrutadores más modernos de la actualidad. Descubierto por Jens Steube (apodado “Atom”), desarrollador de la famosa herramienta de pirateo de contraseñas Hashcat, mientras analizaba el estándar de seguridad WPA3 recientemente lanzado, este método apunta al protocolo de red inalámbrica WPA/WPA2 con función de roaming basada en PMKID (identificador de clave maestra por pares). ).

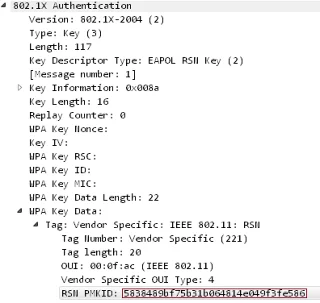

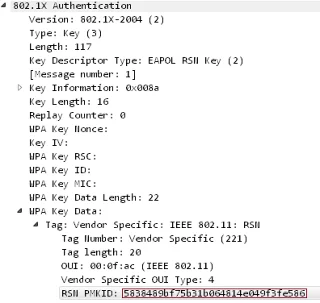

Este nuevo método de pirateo de WiFi permite a los atacantes recuperar la contraseña de inicio de sesión PSK (clave precompartida) para piratear redes WiFi y echar un vistazo a las actividades de Internet. Anteriormente, un atacante tenía que esperar a que alguien iniciara sesión en la red y obtuviera el protocolo de enlace de autenticación de 4 vías EAPOL, un protocolo de autenticación de red. Pero con el nuevo método, ya no es necesario que el usuario esté en la red de destino, solo es necesario hacerlo en el RSN IE (elemento de información de red de seguridad robusta) utilizando un único EAPOL (Protocolo de autenticación extensible a través de LAN) después enviando una solicitud desde el punto de acceso.

Robust Security Network es un protocolo que establece un intercambio seguro a través de una red inalámbrica 802.11 y utiliza un PMKID, la clave necesaria para establecer una conexión entre el cliente y el punto de acceso.

Cómo hackear Wifi usando PMKID

Paso 1: el atacante utiliza una herramienta como hcxdumptool (https://github.com/ZerBea/hcxdumptool) (v4.2.0 o posterior) para solicitar el PMKID del punto de acceso de destino y colocar el marco recibido en un archivo.

$ ./hcxdumptool -o test.pcapng -i wlp39s0f3u4u5 --enable_status

Paso 2: utilizando la herramienta hcxcaptool (https://github.com/ZerBea/hcxtools), la salida (formato pcapng) del marco se convierte a un formato hash aprobado por Hashcat.

$ ./hcxpcaptool -z prueba.16800 prueba.pcapng

Paso 3: Utilice la herramienta para descifrar contraseñas de Hashcat (https://github.com/hashcat/hashcat) (v4.2.0 o superior) para obtener la contraseña WPA PSK y listo.

$ ./hashcat -m 16800 test.16800 -a 3 -w 3 '?l?l?l?l?l?lt!'

Esa es la contraseña de la red inalámbrica de destino; el tiempo que tarda depende de la longitud y complejidad de la contraseña.

"Actualmente no sabemos en cuántos proveedores o enrutadores funcionará este método, pero creemos que funcionará en redes 802.11i/p/q/r con conmutación de red habilitada (es decir, la mayoría de los enrutadores actuales) ", dijo Steube.

Dado que el pirateo de contraseñas sólo ocurre cuando la red tiene habilitada la portabilidad y requiere que el atacante pruebe muchas contraseñas incorrectas, se recomienda a los usuarios que protejan la red mediante el uso de contraseñas difíciles de adivinar. Este tipo de hack tampoco funciona con el protocolo de seguridad de red inalámbrica de nueva generación WPA3 debido al "nuevo protocolo de generación de claves llamado Autenticación simultánea de iguales (SAE)".

Ver más: