Una forma de aumentar su comprensión de la seguridad WiFi es intentar piratear la red. Pero en absoluto deberías hackear la red de tu empresa o de tu vecino. En cambio, el hackeo “ético” y las pruebas legítimas de penetración de la red WiFi (realizadas en cooperación con el propietario de la red) pueden ayudarlo a aprender más sobre sus fortalezas y limitaciones de la seguridad inalámbrica. Comprender las posibles vulnerabilidades de WiFi puede ayudarlo a proteger mejor las redes que administra y garantizar una conexión más segura cuando accede a otras redes inalámbricas.

¿Sabes cómo hackear tu propia red WiFi?

Comience con un problema de WiFi

WiFi Stumbler es una aplicación de software que le ayudará a encontrar redes inalámbricas a corta distancia. Estas son las herramientas más sencillas para agregar a su kit de herramientas de prueba de penetración . WiFi Stumbler le permite ver los puntos de acceso cercanos e información detallada sobre ellos, como el nivel de señal, el tipo de seguridad/cifrado y la dirección MAC .

Utilizando un stumbler, puedes encontrar redes que usan protocolos de seguridad débiles, como WEP o la versión original de WPA, así como revelar puntos de acceso no autorizados configurados por usuarios potenciales. Abre tu red para atacar. Incluso con puntos de acceso configurados con SSID ocultos , algunos tropiezos pueden revelar rápidamente ese SSID .

Un ejemplo de un stumbler es Vistumbler , una aplicación de Windows de código abierto que muestra detalles básicos sobre un punto de acceso, incluidos métodos precisos de autenticación y cifrado, que pueden revelar SSID y niveles de señal. Vistumbler también muestra gráficos de nivel de señal y uso de canales. Vistumbler es muy personalizable y ofrece opciones de configuración flexibles. Vistumbler admite nombres de puntos de acceso para ayudar a diferenciarlos. Esta característica también ayuda a detectar puntos de acceso no autorizados. Vistumbler admite el registro GPS y el seguimiento en vivo en la aplicación mediante Google Earth .

Si no desea utilizar una computadora portátil y tiene un dispositivo móvil, considere usar la Utilidad AirPort en su dispositivo iOS o descargar la aplicación en Android .

Mobile Options Wifi Analyzer es una aplicación gratuita para Android que puede utilizar para encontrar puntos de acceso en su teléfono inteligente o tableta con Android. Wifi Analyzer enumera detalles básicos de los puntos de acceso en la banda de 2,4 GHz y los dispositivos compatibles en la banda de 5 GHz .

Puede exportar la lista de puntos de acceso (en formato XML) enviándola por correo electrónico u otra aplicación, o tomando una captura de pantalla. Wifi Analyzer también tiene gráficos que muestran la señal por canal, historial y calificaciones de uso. Además, Wifi Analyzer también tiene una función de medición de señal para ayudar a encontrar puntos de acceso.

Rastreador de WiFi

Rastreador de WiFi (una herramienta portátil para localizar la conexión inalámbrica más cercana). En lugar de simplemente tomar detalles de la red, un rastreador captura, muestra e incluso analiza los paquetes sin procesar enviados por las ondas. El tráfico se puede importar a otras herramientas, como una herramienta para descifrar cifrado. Algunos rastreadores también incluyen funciones para realizar análisis o craqueo. Además, algunos rastreadores solo buscan e informan sobre cierto tráfico de red, como hay rastreadores diseñados para revelar contraseñas enviadas en texto claro.

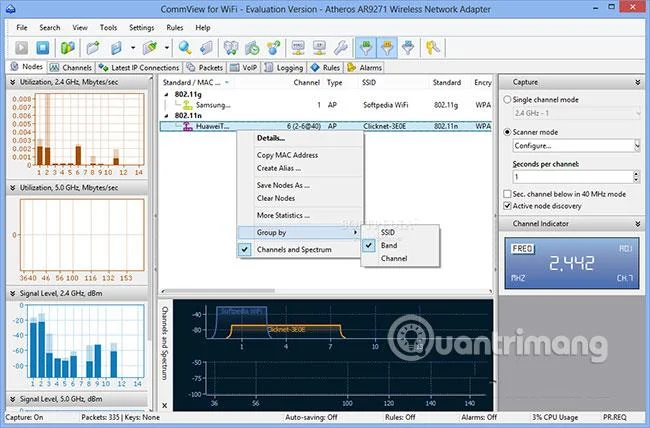

CommView para WiFi es un analizador y rastreador de WiFi comercial popular que ofrece una prueba limitada de 30 días. CommView para WiFi tiene una función de tropiezo para mostrar detalles de la red, además de estadísticas y uso del canal. CommView para WiFi puede monitorear conexiones IP y grabar cualquier sesión de VoIP . Esta herramienta también le permite capturar y ver paquetes sin procesar.

![Cómo hackear tu propia red WiFi Cómo hackear tu propia red WiFi]()

Si está conectado a una red WiFi, puede ingresar la frase de contraseña PSK para mostrar los paquetes descifrados. También puede establecer reglas para filtrar datos visibles y establecer alertas para monitorear dispositivos no autorizados. Otras características interesantes incluyen un generador de tráfico, reorganización de nodos para iniciar automáticamente el cliente y reconstrucción de TCP para realizar un mejor seguimiento de los datos capturados (en texto o fotografías).

Kismet es un sistema de detección de intrusiones, rastreador de paquetes y trobador de WiFi de código abierto que puede ejecutarse en Windows (con marco WSL), Mac OS X , Linux y BSD. Kismet muestra detalles del punto de acceso, incluidos los SSID de redes "ocultas". También puede capturar paquetes inalámbricos sin procesar, que luego puede importar a Wireshark , TCPdump y muchas otras herramientas. En Windows, Kismet solo funciona con el adaptador inalámbrico CACE AirPcap debido a limitaciones del controlador de Windows. Sin embargo, Kismet admite muchos adaptadores inalámbricos en Mac OS X y Linux .

Las herramientas revelan detalles de la red WiFi

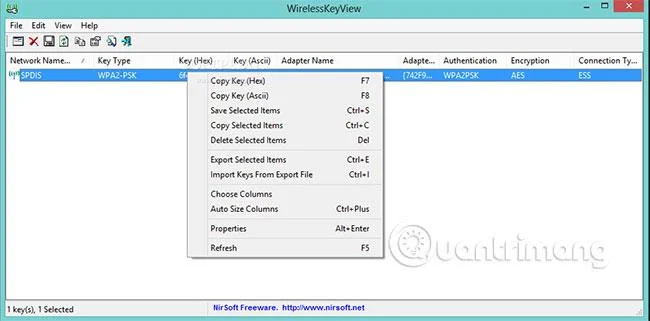

WirelessKeyView de NirSoft ( enlace de referencia: http://www.nirsoft.net/utils/wireless_key.html ) es una herramienta simple pero ordenada que enumera todas las claves o frases de contraseña WEP, WPA y WPA2 utilizadas y almacenadas en la computadora con Windows en la que ejecuta .

![Cómo hackear tu propia red WiFi Cómo hackear tu propia red WiFi]()

Aunque es bastante fácil encontrar claves guardadas en Windows 7 y versiones anteriores a través de la GUI normal de Windows, con Windows 10 las cosas se han vuelto más difíciles. WirelessKeyView proporciona rápidamente una lista exportable de todas las redes guardadas, independientemente de la versión del sistema operativo en uso.

Herramientas como WirelessKeyView pueden revelar cómo un dispositivo que contiene información confidencial, además de documentos normales, fue comprometido o robado. Estas herramientas también muestran la importancia de utilizar la autenticación 802.1x, donde los usuarios tendrán credenciales separadas para WiFi y no serán susceptibles a este tipo de problemas.

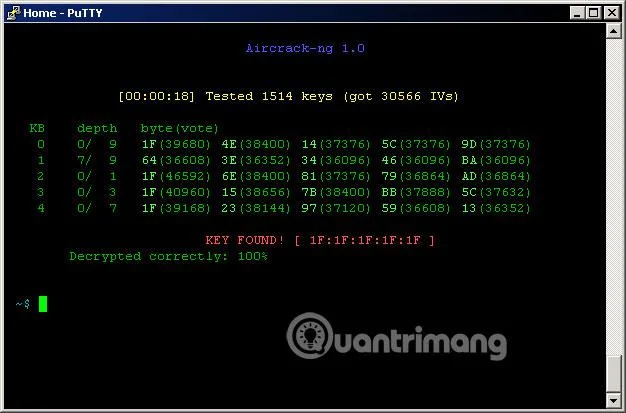

Aircrack-ng.org es un conjunto de herramientas de código abierto que realiza tareas de craqueo WEP y WPA/WPA2-Personal.

![Cómo hackear tu propia red WiFi Cómo hackear tu propia red WiFi]()

Aircrack-ng se ejecuta en Windows, Mac OS X, Linux y OpenBSD. La herramienta también está disponible para descargar como imágenes de VMware y Live CD. Puede ver las redes WiFi cercanas, incluidos los SSID ocultos.

Distribución de Linux para pruebas de piratería y penetración.

Una de las distribuciones más populares para realizar pruebas de penetración es Kali Linux . Además de instalar un sistema operativo Linux normal en su computadora, puede crear un disco de arranque en vivo, descargar imágenes de VMware o VirtualBox. Kali Linux contiene una variedad de herramientas forenses y de seguridad , como las herramientas Kismet y Aircrack-ng. Puede utilizar una de esas herramientas para realizar una prueba de penetración de WiFi.

Algunas otras herramientas WiFi incluidas en Kali Linux son Reaver para piratear redes a través de PIN WPS inseguros, FreeRadius-WPE, para realizar ataques de intermediario contra 802.1X y autenticación Wifi Honey para crear un honey pot, atrayendo a los clientes a conectarse. un AP falso con la esperanza de capturar el tráfico de clientes y realizar ataques de intermediario.

Haga todo lo posible con una herramienta de hardware

Si realmente te tomas en serio la seguridad inalámbrica y quieres intentar encontrar las vulnerabilidades existentes, debes conocer WiFi Pineapple. Esta es una solución basada en hardware diseñada específicamente para pruebas de WiFi y pruebas de penetración. Puede escanear, identificar, bloquear e informar sobre una variedad de amenazas y debilidades inalámbricas.

WiFi Pineapple se parece mucho a un enrutador normal e incluye una GUI web.

![Cómo hackear tu propia red WiFi Cómo hackear tu propia red WiFi]()

Puede hacer cosas como ver los detalles del cliente de cada punto de acceso, enviar paquetes de autenticación y crear automáticamente puntos de acceso falsos imitando los SSID cercanos para simular ataques humanos. También puedes recopilar datos de navegación de otras personas y falsificar respuestas DNS para confundir a los usuarios o enviarlos a sitios web falsos.

WiFi Pineapple ofrece actualmente dos opciones de hardware: NANO de bolsillo de banda única con un precio de $ 99,99 (2.300.000 VND) y TETRA de doble banda similar a un enrutador con un precio de $ 199,99 (4.600.000 VND).