¿Sabes algo sobre el mensaje "¿Quieres enviar un recibo de lectura?" que a veces te aparece cuando abres un correo electrónico? Se puede suponer razonablemente que si no ve el mensaje, no se devolverá nada al remitente. Pero eso no siempre es cierto.

Gracias a la magia de algo llamado píxel de seguimiento (una pequeña imagen incrustada en HTML y/o JavaScript ), simplemente abrir un correo electrónico puede indicarle al remitente no solo cuándo abrió el correo electrónico, sino también incluir su dirección IP (sinónimo de ubicación). , su cliente de correo electrónico y el sistema operativo que utiliza.

Los píxeles de seguimiento existen desde hace bastante tiempo, tanto en correos electrónicos como en sitios web. Han sido criticados por recopilar datos subrepticiamente y, a menudo, no informar a los usuarios que están enviando información al servidor. No solo para las empresas, esta tecnología está disponible de forma gratuita para que la utilicen las personas, lo que permite a cualquiera encontrar las ubicaciones de otras personas mediante el envío de correos electrónicos con líneas de asunto clickbait (en las que el destinatario hace clic) y un píxel de seguimiento.

Más información sobre el seguimiento de píxeles

¿Qué son los píxeles de seguimiento y cómo funcionan?

Los píxeles de seguimiento son píxeles de imagen de 1×1 (como GIF, JPEG, PNG, etc.), incrustados en un correo electrónico o página web como cualquier otra imagen, excepto que están ocultos. Los píxeles en sí son bastante pequeños y, al hacer que la imagen sea transparente, fusionarla con el fondo o manipularla con algún código, puedes hacer que el elemento de seguimiento sea esencialmente invisible. Sin embargo, sigue siendo esencialmente una imagen, por lo que cuando abre algo que contiene un píxel de seguimiento, su navegador o cliente de correo electrónico envía una solicitud a cualquier servidor en el que esté guardado el píxel de seguimiento.

![Cómo los píxeles de seguimiento rastrean sus correos electrónicos y cómo bloquearlos Cómo los píxeles de seguimiento rastrean sus correos electrónicos y cómo bloquearlos]()

Cuando el servidor recibe esta solicitud, registra (como mínimo) la hora, fecha y dirección IP del dispositivo que solicitó el píxel. Si está en un correo electrónico, esa información de registro se puede utilizar como una notificación detallada de la lectura del correo electrónico. Si el píxel está en un sitio web, pasa su dirección IP (y posiblemente otra información de comportamiento) a cualquier servidor en el que esté alojado y luego se utiliza para analizar el tráfico y/o ayudar a crear un perfil más detallado de usted.

Seguimiento de píxeles en correos electrónicos

El seguimiento de la correspondencia personal es quizás el uso más controvertido de los píxeles de seguimiento, ya que hace que la gente se sienta bastante "espeluznante". Una situación específica es la siguiente: Superhuman, un cliente de correo electrónico, fue criticado por incorporar un sistema de seguimiento automático de píxeles que indica a los usuarios cuándo y dónde se abren sus mensajes. Esta función no se ha eliminado, pero está deshabilitada de forma predeterminada y elimina los datos de ubicación.

![Cómo los píxeles de seguimiento rastrean sus correos electrónicos y cómo bloquearlos Cómo los píxeles de seguimiento rastrean sus correos electrónicos y cómo bloquearlos]()

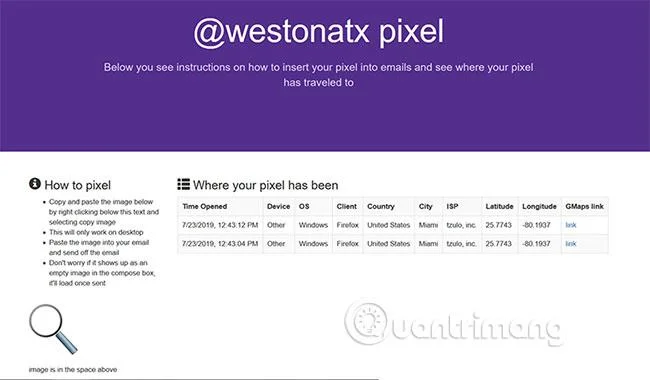

Supertracker es una herramienta de seguimiento de píxeles diseñada para mostrarle lo fácil que es rastrear personas.

Sin embargo, no es necesario ser un usuario sobrehumano para colocar píxeles de seguimiento en sus correos electrónicos. Incluso puedes probar la demostración que un ingeniero creó rápidamente, después del escándalo de Superhuman (enlace de referencia: http://supertracker.delian.io/).

El seguimiento de la correspondencia personal de esta manera ciertamente hace que muchas personas sientan que se está violando su privacidad, pero los correos electrónicos de marketing no deben usarse para rastrear o evaluar cuánto tiempo esperamos para responder después de abrir un correo electrónico. Principalmente intentan optimizar las estrategias de comunicación.

Si está intentando perfeccionar su marketing por correo electrónico (o encontrar buenos objetivos de spam), poder obtener este tipo de datos a partir de píxeles de seguimiento es realmente bueno y las empresas no dejarán de hacerlo.

Sin embargo, si no le gusta recibir spam, tenga en cuenta que cargar imágenes (o incluso otros elementos HTML) en correos electrónicos no deseados probablemente activará píxeles de seguimiento, lo que le indicará al servidor de spam que usted es un ser humano, utilizó un correo electrónico activo e hizo clic en spam. ¡Como resultado, recibirás más spam! Además, los spammers saben dónde vive.

Seguimiento de píxeles en la web

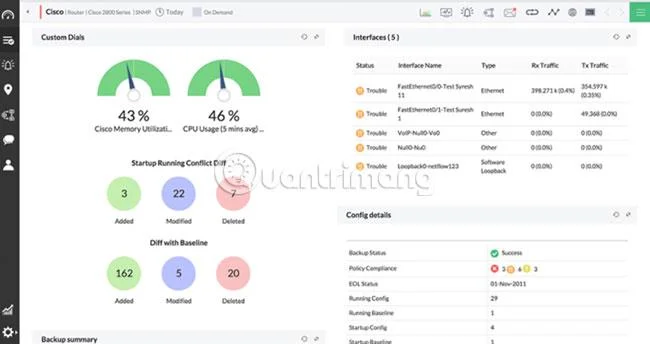

Saber que los correos electrónicos revelan mucha información puede sorprenderlo, pero el hecho de que los sitios web rastreen bastante a los usuarios puede ser menos sorprendente. Los píxeles de seguimiento son sólo uno de los muchos métodos de seguimiento que los sitios web utilizan junto con las cookies . Puede verlos utilizados en muchas herramientas populares de segmentación de publicidad y análisis.

![Cómo los píxeles de seguimiento rastrean sus correos electrónicos y cómo bloquearlos Cómo los píxeles de seguimiento rastrean sus correos electrónicos y cómo bloquearlos]()

Por ejemplo, el píxel de Facebook permite que los sitios web se conecten a la funcionalidad publicitaria de Facebook , al incorporar un píxel de seguimiento que activa la dirección IP y la actividad de navegación de un visitante, y luego los envía de regreso a Facebook. Facebook puede usar esos datos para encontrar su perfil y publicar anuncios. Lo más probable es que Facebook no sea la única empresa que hace esto. El seguimiento de píxeles es común entre las empresas de análisis y orientación de anuncios, que recopilan y gestionan datos de los usuarios.

¿Se pueden bloquear los píxeles de seguimiento?

![Cómo los píxeles de seguimiento rastrean sus correos electrónicos y cómo bloquearlos Cómo los píxeles de seguimiento rastrean sus correos electrónicos y cómo bloquearlos]()

Según el seguimiento del correo electrónico, la solución principal es asegurarse de que su cliente de correo electrónico esté configurado para preguntar antes de cargar imágenes externas. El problema es que tienes que decir no a todas las imágenes de los correos electrónicos (aunque es posible que quieras ver algunas de ellas). Si lo deseas, puedes desactivar completamente el HTML en tus correos electrónicos. Algunos proveedores y clientes le permiten hacer esto.

Además, si usas Gmail (y solo Gmail), podrías considerar Ugly Email o Pixelblock , que son extensiones de Chrome que detectan y deshabilitan el seguimiento en los correos electrónicos sin bloquear otras imágenes.

En la web la cosa es más complicada. Los web beacons (que son una de las muchas técnicas diferentes utilizadas en sitios web y correos electrónicos, a menudo invisibles, que permiten comprobar si los usuarios han accedido a determinado contenido) están diseñados. El diseño es muy difícil de encontrar. Aunque las extensiones de protección de la privacidad como Ghostery y Privacy Badger pueden "captar" algunas balizas web, no todas.

El RGPD puede exigir que los sitios web soliciten permiso antes de rastrearlo, pero el cumplimiento de esto no es uniforme, dependiendo de la región del usuario. En cualquier caso, algunos rastreadores probablemente omitirán cualquier pantalla de permiso por parte del usuario, por lo que para mantener una navegación verdaderamente privada, tendrás que usar un mínimo de VPN y Tor .