No puede asegurarse de que un archivo sea en realidad una imagen, un video, un PDF o un archivo de texto con solo mirar la extensión del archivo. En Windows, un atacante puede ejecutar un archivo PDF como si fuera un archivo EXE .

Esto es bastante peligroso, porque un archivo que descargas de Internet y piensas que es un archivo PDF, en realidad puede contener un virus extremadamente peligroso. ¿Alguna vez te has preguntado cómo pueden hacer esto los atacantes?

¿Qué es el método RLO?

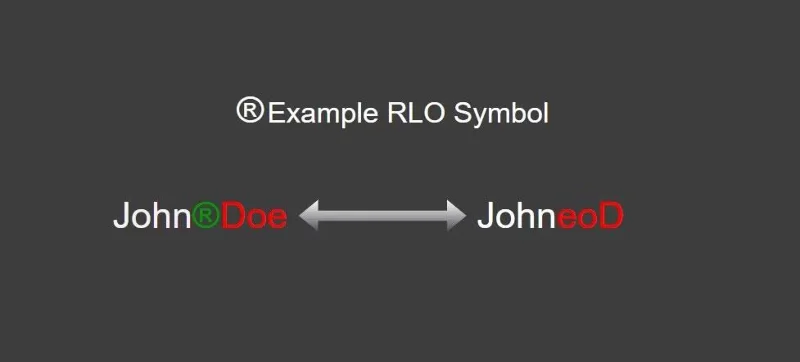

Se pueden escribir muchos idiomas de derecha a izquierda, como el árabe, el urdu y el persa. Muchos atacantes utilizan este tipo de lenguaje para lanzar diversos ataques. Un documento que es significativo y seguro cuando se lee desde la izquierda puede en realidad tener un contenido diferente cuando se lee desde la derecha y hacer referencia a un archivo completamente diferente. Puedes utilizar el método RLO que existe en el sistema operativo Windows para manejar idiomas escritos de derecha a izquierda.

Hay una notación RLO para esto en Windows. Tan pronto como utilice este carácter, la computadora comenzará a leer el texto de derecha a izquierda. Los atacantes aprovechan esto para ocultar el nombre y la extensión del archivo ejecutable.

Por ejemplo, ingresa una palabra en inglés de izquierda a derecha y esa palabra es Software. Si agrega el símbolo RLO de Windows después de la letra T, todo lo que escriba después se leerá de derecha a izquierda. Como resultado, tu nueva palabra será Softeraw.

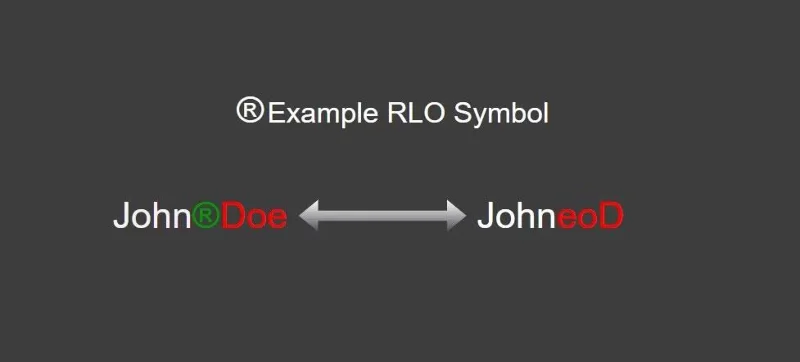

Para entender mejor, vea el diagrama a continuación.

El elemento RLO invierte palabras.

¿Se pueden colocar troyanos en archivos PDF?

En algunos ataques, los piratas informáticos pueden insertar exploits o scripts maliciosos dentro de archivos PDF. Muchas herramientas y programas diferentes pueden hacer esto. Esto incluso se puede hacer cambiando el código existente del PDF sin utilizar ningún otro programa.

Sin embargo, el método RLO es diferente. Con el método RLO, los atacantes presentan un archivo EXE existente como si fuera un archivo PDF para engañar a la víctima objetivo. Sólo cambia la apariencia del EXE, por lo que el usuario objetivo abre el archivo creyendo que es un archivo PDF inofensivo.

Cómo utilizar el método RLO

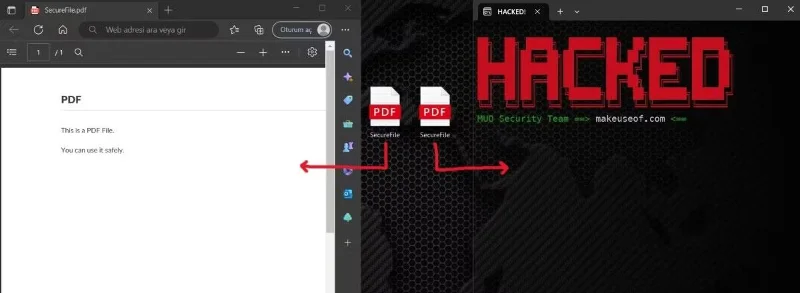

Antes de explicar cómo mostrar un EXE como PDF usando el método RLO, revisemos la imagen a continuación. ¿Cuál de estos archivos es un PDF?

![Cómo los troyanos se hacen pasar por archivos PDF mediante el método RLO Cómo los troyanos se hacen pasar por archivos PDF mediante el método RLO]()

Por favor diferencia los dos archivos.

Esto no se puede determinar de un vistazo. En su lugar, necesita ver el contenido del archivo. (En caso de que tenga curiosidad, el archivo de la izquierda es el archivo PDF real).

Este truco es bastante fácil de hacer. Primero, los atacantes escriben código malicioso y lo compilan. El código se compila para su salida en formato exe. Los atacantes cambian el nombre y el icono de este archivo EXE, convirtiendo su apariencia en un PDF. Entonces, ¿cómo se lleva a cabo el proceso de cambio de nombre?

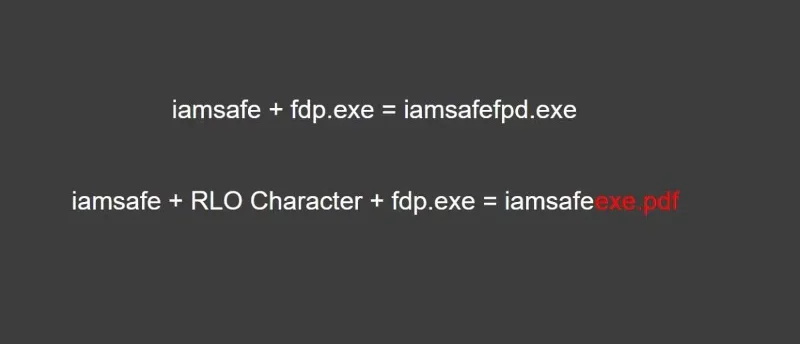

Aquí es donde entra en juego RLO. Por ejemplo, supongamos que tiene un archivo EXE llamado iamsafefdp.exe. En esta etapa, el atacante colocará un símbolo RLO entre iamsafe y fdp.exe para cambiar el nombre del archivo. Es bastante fácil hacer esto en Windows. Simplemente haga clic derecho mientras cambia el nombre.

![Cómo los troyanos se hacen pasar por archivos PDF mediante el método RLO Cómo los troyanos se hacen pasar por archivos PDF mediante el método RLO]()

Operación de inversión del carácter RLO

El principio es simple: una vez que Windows ve el símbolo RLO, lo lee de derecha a izquierda. El archivo sigue siendo EXE, nada ha cambiado. Simplemente parece un PDF en apariencia.

Después de esta etapa, el atacante reemplazará el ícono del archivo EXE con un ícono de archivo PDF y enviará este archivo al objetivo.

La siguiente imagen es la respuesta a la pregunta anterior. El EXE que ve a la derecha se creó utilizando el método RLO. En apariencia, ambos archivos son similares, pero su contenido es completamente diferente.

![Cómo los troyanos se hacen pasar por archivos PDF mediante el método RLO Cómo los troyanos se hacen pasar por archivos PDF mediante el método RLO]()

Comparar el contenido de los archivos.

¿Cómo defenderse de este tipo de ataques?

Como ocurre con muchos incidentes de seguridad, existen algunas precauciones que puede tomar para prevenir este tipo de ataque. La primera es utilizar la opción de cambio de nombre para marcar el archivo que desea abrir. Si eliges la opción de cambiar nombre, el sistema operativo Windows seleccionará automáticamente el área editable, además de la extensión del archivo. La parte no seleccionada será la extensión del archivo real. Si ve el formato EXE en la sección no seleccionada, no debe abrir este archivo.

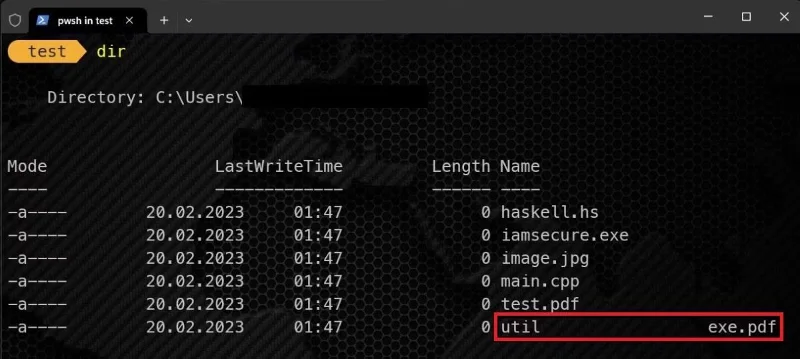

También puede verificar si hay caracteres ocultos insertados usando la línea de comando. Para hacer esto, simplemente use el comando dir de la siguiente manera.

![Cómo los troyanos se hacen pasar por archivos PDF mediante el método RLO Cómo los troyanos se hacen pasar por archivos PDF mediante el método RLO]()

Verifique el archivo con el comando dir

Como puedes ver en la captura de pantalla anterior, util es un archivo extraño, por lo que deberías sospechar.

¡Tenga cuidado antes de descargar archivos!

Como puedes ver, incluso un simple archivo PDF puede poner tu dispositivo en manos de atacantes. Por eso no deberías descargar arbitrariamente todos los archivos que ves en Internet. No importa lo seguros que creas que son, ¡ten cuidado!

Antes de descargar un archivo, puede tomar algunas precauciones, como asegurarse de que el sitio web desde el que está descargando sea confiable y escanear el archivo con un verificador de archivos en línea .