No existe una manera fácil de determinar si estás usando una PC infectada con un troyano de acceso remoto (RAT) o una PC limpia. Por lo tanto, saber cómo prevenir ataques de troyanos de acceso remoto será de gran ayuda para evitar que su PC se infecte con malware RAT.

Entonces, descubramos qué es un ataque RAT, por qué los actores de amenazas llevan a cabo estos ataques y cómo prevenirlos.

¿Qué es el troyano de acceso remoto (RAT)?

El troyano de acceso remoto (RAT) es un tipo de malware que permite a los atacantes controlar de forma remota su computadora.

Con una RAT, los atacantes pueden hacer lo que quieran en su máquina, incluyendo ver y descargar archivos, tomar capturas de pantalla, registrar pulsaciones de teclas, robar contraseñas e incluso enviar comandos a su computadora para realizar acciones específicas.

Debido a que las RAT brindan a los atacantes un control casi total sobre las máquinas infectadas, los actores de amenazas las utilizan para actividades maliciosas como espionaje, robo financiero y delitos cibernéticos.

¿Por qué los piratas informáticos realizan ataques RAT?

Un atacante puede tener control administrativo total sobre la computadora objetivo con la ayuda de un programa RAT. Como resultado, un atacante puede fácilmente:

- Instalar ransomware u otros programas maliciosos en su computadora.

- Lea, descargue, elimine, edite o implante datos en su sistema.

- Controla tu cámara web y micrófono.

- Supervise sus actividades en línea aprovechando los registradores de pulsaciones de teclas .

- Robar información confidencial como números de seguro social, nombres de usuario, contraseñas e información de tarjetas de crédito.

- Tome capturas de pantalla de computadoras remotas.

- Mantenga ataques distribuidos de denegación de servicio (DDOS) instalando RAT en varias PC y utilizándolas para inundar los servidores de destino con tráfico falso.

Hoy en día, los actores de amenazas también utilizan RAT para extraer criptomonedas. Debido a que un programa troyano de acceso remoto puede disfrazarse de programa legítimo, puede instalarse fácilmente en su computadora sin su conocimiento.

¿Cómo se instala RAT en la PC?

Entonces, ¿cómo se puede instalar una RAT en una PC? Como cualquier otro programa de malware, los troyanos de acceso remoto pueden ingresar a su PC de muchas maneras.

Los troyanos de acceso remoto pueden acompañar a descargas aparentemente legítimas solicitadas por los usuarios desde sitios web maliciosos, como videojuegos, aplicaciones de software, imágenes, archivos torrent, complementos, etc.

Los archivos adjuntos de correo electrónico, los correos electrónicos de phishing y los enlaces web maliciosos también pueden enviar programas RAT a las PC.

Los troyanos de acceso remoto más populares y de larga data incluyen Back Orifice, Poison-Ivy, SubSeven y Havex.

Cómo prevenir ataques de RAT

A continuación se muestran algunas formas comprobadas que pueden protegerlo de los ataques RAT.

1. Instale un programa antimalware

Aunque las RAT pueden ser difíciles de detectar y eliminar, una de las mejores formas de protegerse contra ellas es instalar un programa antimalware.

Los programas antimalware están diseñados para detectar y eliminar malware, incluidos los RAT.

La instalación de un programa antimalware puede ayudar a mantener su computadora a salvo de RAT y otro malware.

Además, también debe asegurarse de mantener actualizado su programa antimalware, ya que constantemente surgen nuevas amenazas.

2. Fortalecer el control de acceso

Una de las formas más efectivas de prevenir ataques RAT es fortalecer el control de acceso. Esto dificulta que usuarios no autorizados accedan a redes y sistemas.

Por ejemplo, medidas de autenticación sólidas, como la autenticación de dos factores y configuraciones de firewall más estrictas, pueden ayudar a garantizar que solo los usuarios autorizados tengan acceso a los dispositivos y a los datos. Hacerlo reducirá el daño que puede causar la infección por SV.

3. Implementar privilegios mínimos

Cuando se trata de prevención de RAT, uno de los principios esenciales a seguir es el principio de privilegio mínimo (POLP).

En pocas palabras, este principio establece que los usuarios sólo deben tener la cantidad mínima de tráfico necesaria para realizar sus tareas laborales. Esto incluye tanto derechos como privilegios.

Al hacer cumplir estrictamente el principio de privilegio mínimo, las organizaciones pueden reducir significativamente la probabilidad de que una RAT tome el control total de una PC.

Además, si se sigue correctamente el principio de privilegio mínimo, existe una limitación en lo que un atacante RAT puede hacerle a la PC.

4. Supervise el comportamiento inusual de la aplicación

Las RAT suelen conectarse a servidores remotos para recibir comandos de los atacantes. Por lo tanto, es posible que observe actividad de red inusual cuando tenga una RAT en su sistema.

Entonces, una forma de ayudar a prevenir infecciones RAT es monitorear el comportamiento de las aplicaciones en el sistema.

Por ejemplo, es posible que vea aplicaciones que se conectan a puertos o direcciones IP inusuales que la aplicación no utiliza. También es posible que veas aplicaciones que transmiten grandes cantidades de datos, cuando normalmente no transmiten tantos datos.

Estar atento a este tipo de comportamiento inusual puede ayudarle a detectar RAT antes de que puedan causar algún daño.

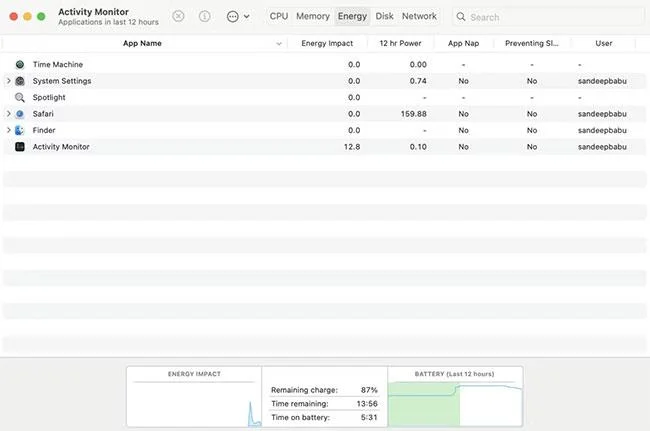

Simplemente abra el Administrador de tareas en una PC con Windows o el Monitor de actividad en una Mac para verificar si alguna aplicación se está ejecutando sin su conocimiento.

![Cómo prevenir ataques RAT y tomar el control de tu PC Cómo prevenir ataques RAT y tomar el control de tu PC]()

5. Utilice un sistema de detección de intrusos

Debe monitorear continuamente el tráfico de su red con la ayuda de un sistema de detección de intrusiones (IDS) confiable.

Los dos tipos principales de sistemas de detección de intrusiones incluyen:

- Se instala un sistema de detección de intrusiones basado en host (HIDS) en un dispositivo específico.

- Los sistemas de detección de intrusos (NIDS) basados en red monitorean el tráfico de la red en tiempo real

El uso de ambos tipos de sistemas de detección de intrusiones crea un sistema de gestión de eventos e información de seguridad (SIEM) que puede bloquear cualquier intrusión de software que eluda firewalls y programas anti-software.

6. Actualice su sistema operativo, navegador y otro software de uso común.

Los actores de amenazas a menudo aprovechan las vulnerabilidades en sistemas operativos y software obsoletos para obtener acceso a los dispositivos de las víctimas.

Al mantener actualizado su sistema operativo, navegador web y otros programas de uso común, puede ayudar a cerrar cualquier posible agujero de seguridad que los atacantes puedan usar para infectar su PC con una RAT.

También debe instalar las actualizaciones de seguridad para su software antivirus y firewall tan pronto como estén disponibles.

7. Aplicar el modelo Zero-Trust

El modelo de seguridad Zero-Trust impone una identidad y autenticación estrictas para el acceso a la red.

Los principios del modelo Zero-Trust incluyen monitoreo y autenticación continuos, privilegios mínimos para usuarios y dispositivos, control estricto del acceso a los dispositivos y bloqueo del movimiento lateral.

Por lo tanto, adoptar un modelo Zero-Trust puede ayudarlo a prevenir ataques RAT. Esto se debe a que los ataques RAT suelen utilizar el movimiento lateral para infectar otros dispositivos en la red y obtener acceso a datos confidenciales.

8. Participar en capacitaciones en ciberseguridad

Los enlaces sospechosos y los sitios web maliciosos son las principales causas de distribución de malware.

Si no quiere ser una víctima, nunca abra archivos adjuntos de correo electrónico. Y siempre debes descargar programas de software, imágenes y videojuegos de los sitios web originales.

Además, debe asistir periódicamente a capacitaciones en ciberseguridad para conocer las últimas técnicas para detectar amenazas de malware.

Capacitar a los empleados sobre las mejores prácticas de ciberseguridad para evitar ataques de phishing e ingeniería social puede ayudar a las organizaciones a prevenir infecciones RAT.

Con el malware, más vale prevenir que curar. Proporcionar formación en materia de seguridad a personas y organizaciones para prevenir ataques RAT.