El proceso de identificación de amenazas de ciberseguridad nuevas y emergentes nunca termina, y en junio de 2023, BitDefender Labs descubrió un malware dirigido a sistemas que utilizan conexiones de red a escritorio remoto de 2022.

Si utiliza el Protocolo de escritorio remoto (RDP) , es importante determinar si usted es un objetivo y si sus datos han sido robados. Afortunadamente, existen varios métodos que puede utilizar para prevenir infecciones y eliminar RDStealer de su PC.

¿Qué es RDStealer? ¿Cómo fuiste atacado?

RDStealer es un malware que intenta robar credenciales y datos infectando un servidor RDP y monitoreando sus conexiones remotas. RDStealer se implementa con Logutil, una puerta trasera utilizada para infectar escritorios remotos y permitir el acceso persistente a través de la instalación de RDStealer del lado del cliente.

Si el malware detecta que una máquina remota está conectada al servidor y Client Drive Mapping (CDM) está habilitado, el malware escaneará el contenido de la máquina y buscará archivos como bases de datos confidenciales, contraseña de KeePass, contraseña guardada en el navegador y SSH privado. llave. También recopila pulsaciones de teclas y datos del portapapeles.

RDStealer puede apuntar a su sistema independientemente de si es del lado del servidor o del cliente. Cuando RDStealer infecta una red, crea archivos maliciosos en carpetas como "%WinDir%\System32" y "%PROGRAM-FILES%" que normalmente se excluyen durante los análisis de malware de todo el sistema.

Según Bitdefender, el malware se propaga a través de varios vectores. Además del vector de ataque CDM, las infecciones por RDStealer pueden originarse a partir de anuncios web infectados, archivos adjuntos de correo electrónico maliciosos y campañas de ingeniería social . El grupo responsable de RDStealer parece especialmente sofisticado, por lo que en el futuro pueden aparecer nuevos vectores de ataque o formas mejoradas de RDStealer.

Si utiliza un escritorio remoto a través de RDP, lo más seguro es asumir que RDStealer ha infectado su sistema. Aunque el virus es demasiado inteligente para identificarlo fácilmente manualmente, puede prevenir RDStealer mejorando los protocolos de seguridad en su servidor y sistemas cliente, y realizando análisis de virus de todo el sistema sin exclusiones innecesarias.

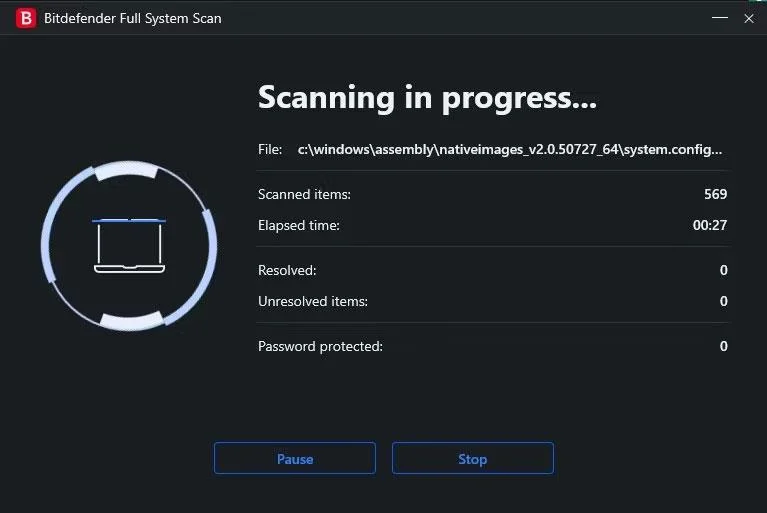

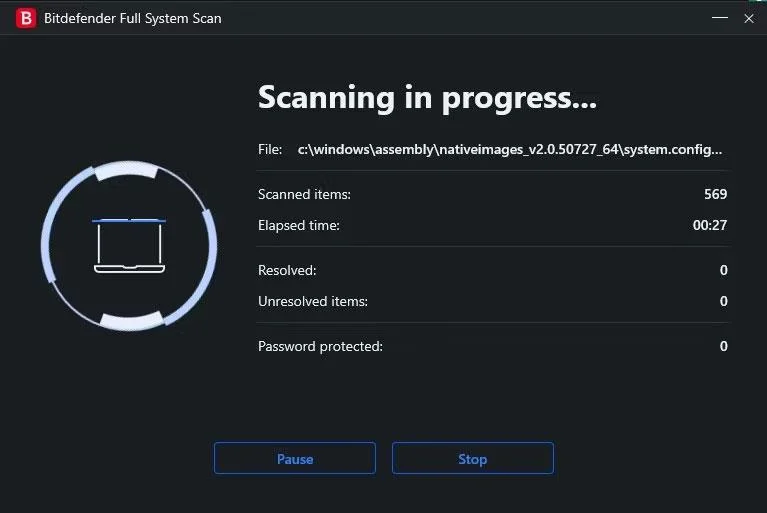

Realizar un análisis completo del sistema en Bitdefender

Usted es especialmente vulnerable a RDStealer si está utilizando un sistema Dell, ya que parece apuntar específicamente a computadoras fabricadas por Dell. El malware está diseñado intencionalmente para disfrazarse en carpetas como "Archivos de programa\Dell\CommandUpdate" y utilizar dominios de comando y control como "dell-a[.]ntp-update[. ]com".

Proteja el escritorio remoto contra RDSealer

Lo más importante que puedes hacer para protegerte contra RDSealer es tener cuidado al navegar por la web. Si bien no hay muchos detalles sobre cómo se propaga RDStealer más allá de las conexiones RDP, se debe tener precaución para evitar casi cualquier vector de infección.

Utilice la autenticación multifactor

Puede mejorar la seguridad de las conexiones RDP implementando mejores prácticas como la autenticación multifactor (MFA). Al requerir un método de autenticación secundario para cada inicio de sesión, puede evitar muchos tipos de ataques RDP. Otras prácticas recomendadas, como implementar autenticación a nivel de red (NLA) y usar VPN , también pueden hacer que su sistema sea menos atractivo y vulnerable a verse comprometido.

Cifrar y realizar copias de seguridad de datos

RDStealer roba datos de manera efectiva y, además del texto sin formato que se encuentra en el portapapeles y se obtiene del registro de teclas, también busca archivos como las bases de datos de contraseñas de KeePass. Si bien los datos robados no tienen nada de positivo, puede estar seguro de que será difícil tratarlos si es diligente a la hora de cifrar sus archivos.

Cifrar archivos es una tarea relativamente sencilla con las instrucciones adecuadas. También es extremadamente eficaz para proteger archivos, ya que los piratas informáticos deberán pasar por un proceso difícil para descifrar archivos cifrados. Aunque es posible descifrar archivos, es más probable que los piratas informáticos busquen objetivos más fáciles y, como resultado, usted no se verá comprometido en absoluto. Además del cifrado, también debes realizar copias de seguridad de tus datos periódicamente para evitar perder el acceso más adelante.

Configurar el software antivirus correctamente

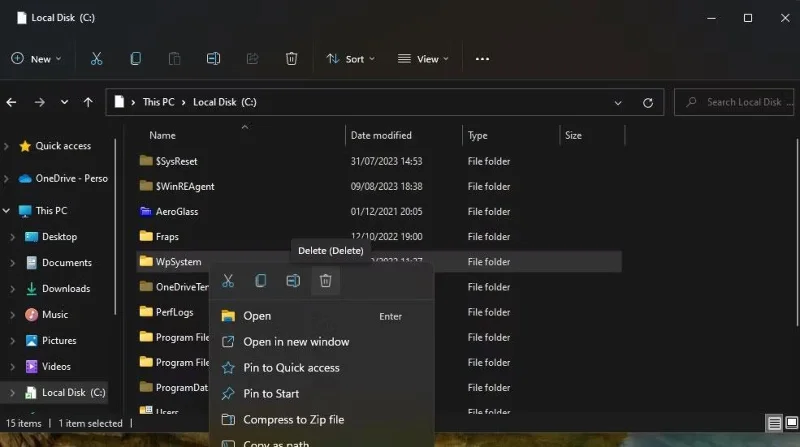

Configurar correctamente el software antivirus también es importante si desea proteger su sistema. RDStealer aprovecha el hecho de que muchos usuarios excluirán carpetas enteras en lugar de archivos sugeridos específicamente creando archivos maliciosos en estas carpetas. Si desea que su software antivirus encuentre y elimine RDStealer, debe cambiar las exclusiones para incluir solo archivos específicamente recomendados.

![Cómo proteger el escritorio remoto del malware RDStealer Cómo proteger el escritorio remoto del malware RDStealer]()

Gestionar excepciones de antivirus en Bitdefender

Como referencia, RDStealer crea archivos maliciosos en carpetas (y sus respectivas subcarpetas) que incluyen:

- %WinDir%\System32\

- %WinDir%\System32\wbem

- %WinDir%\seguridad\base de datos

- %PROGRAM_FILES%\f-secure\psb\diagnostics

- %PROGRAM_FILES_x86%\dell\commandupdate\

- %PROGRAM_FILES%\dell\md software de almacenamiento\md utilidad de configuración\

Debe ajustar las exclusiones de análisis de virus de acuerdo con las pautas recomendadas por Microsoft. Excluya solo los tipos de archivos y carpetas específicos enumerados y no excluya las carpetas principales. Verifique que su software antivirus esté actualizado y complete un análisis completo del sistema.

Actualice las últimas noticias de seguridad

Si bien el equipo de desarrollo de Bitdefender ha permitido a los usuarios proteger sus sistemas de RDStealer, no es el único malware del que debe preocuparse, y siempre existe la posibilidad de que evolucione de nuevas maneras y sorprenda. Uno de los pasos más importantes que puede tomar para proteger sus sistemas es mantenerse informado sobre las últimas noticias sobre amenazas emergentes a la ciberseguridad.