Recientemente, el secuestro de cuentas bancarias, Facebook, Gmail,… hizo sonar la campana de alerta sobre el robo de información personal. Y la causa de este secuestro es un malware que se hace pasar por una extensión del navegador Chrome y roba información de cuentas de computadoras personales.

Se puede ver que el método de los piratas informáticos para robar información esta vez es mucho más sofisticado, evitando a Google y aprovechando extensiones falsas para robar fácilmente información personal. Entonces, ¿cómo podemos ser cautelosos y evitar instalar extensiones que contengan malware y malware que robe información?

1. Verifique el software antes de instalarlo:

La forma más rápida de atacar e infectar malware es mediante software pirateado en línea. Tenga cuidado con el software o los archivos pirateados que aparecen ampliamente en Internet. Es necesario encontrar software de fuentes oficiales, el sitio web de inicio del software. Además, antes de instalar el software, los usuarios deben buscar virus para decidir si usarlo o no.

Podemos utilizar el sitio web de Virustotal para escanear archivos, para determinar la seguridad del archivo de instalación a través de escáneres de software populares como McAfee, Symantec, Kaspersky, AVG, BitDefender,...

2. Tenga cuidado con los complementos extraños en Chrome Web Store:

Como se mencionó anteriormente, el ataque actual y el secuestro de cuentas personales en línea comenzaron a partir de una extensión falsa instalada en Chrome. Los usuarios recibirán un enlace para instalar el complemento en Chrome Web Store para que puedan seguir trabajando y, por supuesto, nadie sospechará que la extensión es falsa.

![Cómo proteger tu cuenta bancaria, Facebook,... de la apropiación indebida Cómo proteger tu cuenta bancaria, Facebook,... de la apropiación indebida]()

Sin embargo, en realidad hoy en día, la cantidad de extensiones falsas que existen es muy grande. Lo que es más peligroso, todos estos tipos de extensiones usan nombres que son bastante similares a la versión real, lo que deja a los usuarios "atrapados" si no verifican cuidadosamente. Por lo tanto, antes de decidir instalar una determinada extensión, verifique el nombre, el nombre del autor y la cantidad de estrellas de calificación para evitar productos falsos.

3. No instale extensiones de fuentes fuera de Chrome Web Store:

Así como existen docenas de peligros al instalar software de fuentes desconocidas, las extensiones de fuentes fuera de Chrome Web Store son igualmente riesgosas. Ya sea que sea un experto en tecnología o no, es mejor no instalar extensiones de otras fuentes "flotantes", que no sean Chrome Web Store.

4. No muestres mucha información personal en el correo electrónico:

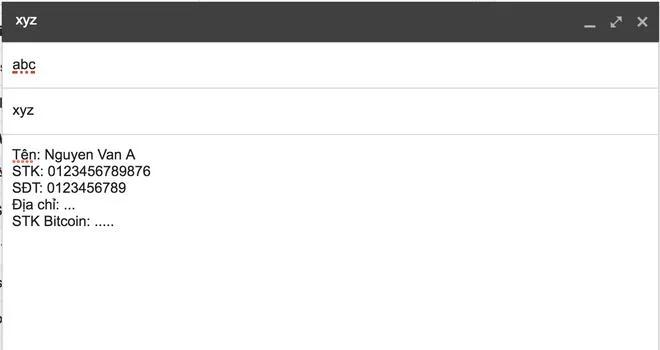

Todos los servicios de correo electrónico actuales tienen una sección de firma para que los usuarios puedan ingresar cualquier información personal, como nombre, empresa, número de teléfono, incluso número de cuenta,...

Sin embargo, el riesgo potencial de un ataque a la cuenta puede surgir de la información mostrada en su correo electrónico que usted cree que es extremadamente normal, para que otros puedan comunicarse con usted fácilmente cuando sea necesario. Los piratas informáticos tienen suficientes técnicas, profesionalismo y sofisticación para penetrar estas cuentas personales y todo desaparece en apenas unos breves segundos.

Por lo tanto, evite dejar demasiada información personal en la sección de notas debajo del contenido del mensaje, como se muestra a continuación como ejemplo.

![Cómo proteger tu cuenta bancaria, Facebook,... de la apropiación indebida Cómo proteger tu cuenta bancaria, Facebook,... de la apropiación indebida]()

Además de que las cuentas personales son las más expuestas al secuestro de cuentas, los correos electrónicos y las cuentas administrativas que pertenecen al sistema interno de la empresa no son una excepción en este ataque. En este caso, las empresas deben utilizar 2 tipos de seguridad del sistema, incluido el código de protección OTP y el inicio de sesión VPN para poder corregir la dirección IP permitida para acceder, la contraseña de acceso VPN en forma de contraseña de conexión coincide con el código OTP.

![Cómo proteger tu cuenta bancaria, Facebook,... de la apropiación indebida Cómo proteger tu cuenta bancaria, Facebook,... de la apropiación indebida]()

Con las capacidades de ataque cada vez más sofisticadas de los piratas informáticos, no queda otra forma que aumentar nuestra vigilancia contra cualquier software o extensión. Debes revisar cuidadosamente el software antes de instalarlo y no revelar demasiada información personal si no quieres ser víctima de secuestro de cuenta.

¡Espero que este artículo te sea útil!