El teléfono móvil es un gadget maravilloso y ha marcado un gran cambio en cada una de nuestras vidas. Combinados con Internet, los teléfonos inteligentes brindan a los usuarios acceso a una gran cantidad de datos cuando los necesitan.

Lamentablemente, ese acceso también hace que los datos personales de los usuarios sean vulnerables a filtraciones externas. Aunque parezca trivial, con sólo un poco de información, los ciberdelincuentes pueden engañarte para que reveles datos más valiosos, como datos bancarios o contraseñas. Uno de esos métodos se llama phishing y ahora se está volviendo cada vez más popular.

Aunque hay potentes funciones de seguridad disponibles tanto en teléfonos iOS como en Android, a los teléfonos inteligentes les resulta difícil proteger a los usuarios contra los intentos de phishing de los ciberdelincuentes. No permita que su teléfono inteligente le cause pérdidas financieras o algo peor. A continuación le mostramos cómo puede protegerse de los ataques de phishing a teléfonos móviles.

Prevenir ataques de phishing a través de teléfonos móviles

Phishing a través de mensajes de texto

![Cómo protegerse de los ataques de phishing a través del móvil Cómo protegerse de los ataques de phishing a través del móvil]()

Los mensajes de texto son uno de los métodos de comunicación más populares y eso hace que los mensajes SMS sean un objetivo atractivo para muchos estafadores. El phishing por SMS, también conocido como smishing , sigue muchas reglas típicas de phishing. Cada mensaje contiene una URL de Internet, que generalmente lo lleva a una copia falsa del sitio web real de su banco o algún otro sitio que requiere que inicie sesión. Cuando inicias sesión en tu cuenta, en realidad les estás dando a los atacantes la información que necesitan. A veces, se le pedirá que descargue algo, lo que permitirá que un atacante infecte el sistema con malware . A partir de ahí, el estafador tiene la información o el control que necesita y usted se ha convertido oficialmente en víctima.

Evitar dejarse engañar por estas estafas también es muy fácil. Esté siempre alerta. Los estafadores aprovecharán su avaricia o su miedo y tratarán de utilizarlos para obligarlo a actuar sin pensar. Tómate un momento para mirar los mensajes que has recibido y luego intenta detectar cualquiera de las siguientes características:

- Errores de ortografía, puntuación o gramática.

- Falta de saludos específicos (es decir, uso de términos de tratamiento muy generales en lugar de indicar claramente su nombre).

- La oferta era tan atractiva que resultaba sospechosa.

- No le da tiempo para considerarlo, pero le insta a actuar de inmediato.

- Esta empresa o persona nunca antes se había puesto en contacto con usted de esta manera.

- El número que llama parece sospechoso.

- Falta de información personal: Las empresas legítimas nunca solicitan información vía mensaje de texto.

Por supuesto, los métodos de la lista anterior no son exhaustivos y, si tienes alguna duda, no actúes como te pide el mensaje y nunca toques ningún enlace del mensaje. En cambio, si se trata de un mensaje sobre una cuenta que posee, comuníquese directamente con la empresa y no utilice un enlace o número de teléfono en el texto. Si el mensaje dice que es de su banco, use el número que figura en el reverso de su tarjeta o visite el sitio web de su banco independientemente de su navegador web. Para servicios y autoridades tributarias, comuníquese con ellos a través del número de teléfono autorizado, la dirección de correo electrónico o el sitio web.

En cuanto a ofertas sospechosamente atractivas, ignórelas. En general, en la vida no hay nada gratis. Si estás seguro de que un mensaje es una estafa, asegúrate de bloquear ese contacto para que no tenga la oportunidad de volver a molestarte. Además, puede reportar ese número de teléfono a las autoridades competentes.

llamadas de phishing

![Cómo protegerse de los ataques de phishing a través del móvil Cómo protegerse de los ataques de phishing a través del móvil]()

Uno de los métodos de phishing más comunes son las llamadas telefónicas directas. El phishing telefónico, también conocido como vishing, involucra un elemento humano y, a menudo, atacará de manera similar al smishing. Eso significa que alguien se hará pasar por un empleado del banco, una autoridad fiscal o cualquier otra persona que intente obtener información valiosa.

Como ocurre con todos los intentos de phishing, existen varias formas de saber si una llamada es legítima o no.

- Se le pedirá que comparta su PIN u otra información personal; su banco nunca lo hará.

- Las ofertas son sorprendentemente buenas.

- La persona que llama está intentando que usted actúe sin pensar.

- El número que llama parece sospechoso.

Esta lista no es exhaustiva y, si tiene alguna duda, es mejor rechazarla cortésmente y colgar.

Luego deberás verificar nuevamente (llamar a un número oficial) antes de revelar cualquier información personal. Es una excelente manera de evitar posibles estafas. No siga las instrucciones que le proporcione la persona que llama a menos que esté absolutamente seguro de que se trata de una llamada legítima.

Al igual que con cualquier intento de phishing por mensaje de texto que descubra, asegúrese de bloquear el número para que no se comunique con usted e informe el número a las autoridades.

Otros métodos de phishing necesitan atención

Phishing en redes sociales

Vivimos en una era conectada y las redes sociales son una gran parte de ella. Sin embargo, las redes sociales no son seguras. Las cuentas que antes eran confiables pueden ser pirateadas sin que sea culpa suya, lo que le obliga a pagar un rescate o proporcionar información a los estafadores.

Tenga siempre cuidado con los mensajes de amigos que involucran dinero o mensajes que parecen extraños, especialmente si utilizan un servicio de acortamiento de enlaces como bit.ly para ocultar el destino. Además, tenga cuidado con los cuestionarios de las redes sociales y otros juegos divertidos. Se pueden utilizar para recopilar información suya e incluso de sus amigos. El reciente escándalo de Cambridge Analytica es una clara advertencia sobre la información que se puede extraer de las redes sociales.

Sitios web fraudulentos

Si ha estado atento a mensajes sospechosos, es menos probable que interactúe directamente con un sitio de phishing. Sin embargo, tenga siempre cuidado con los sitios web que se hacen pasar por reales, especialmente sitios web como bancos y tiendas en línea.

Asegúrese siempre de comprobar la URL en la que hizo clic. Por ejemplo, http://www.bank.example.com no es lo mismo que http://www.bank.com : el primer enlace irá a una página específica que parece el sitio web de un banco.

Esos signos son fáciles de detectar, pero también hay URL que contienen diferencias más pequeñas, incluidos guiones bajos y guiones. Otro ejemplo: www.my-bank.com y www.my_bank.com son dos sitios web muy diferentes, pero fáciles de confundir a primera vista. En caso de duda, no dude en volver a comprobarlo y utilizar una URL conocida.

Medidas preventivas

![Cómo protegerse de los ataques de phishing a través del móvil Cómo protegerse de los ataques de phishing a través del móvil]()

Las medidas de seguridad convencionales son difíciles de defender contra el phishing, simplemente porque a menudo se trata simplemente de una llamada telefónica que recibes o de un sitio web poco fiable que visitas. Sin embargo, hay formas de intentar asegurarse de no quedar atrapado.

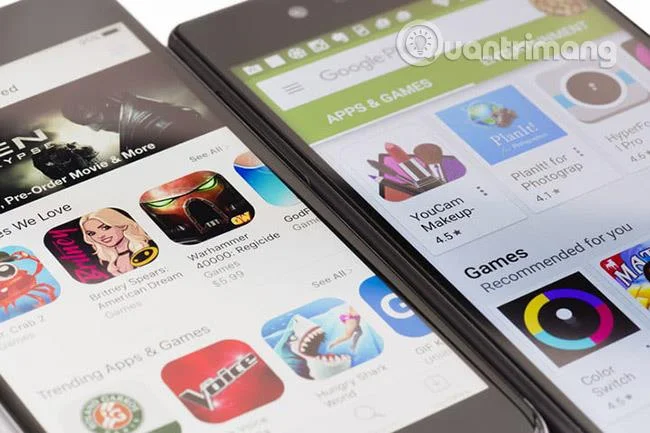

Instale únicamente aplicaciones de fuentes confiables

Para evitar que aplicaciones no autorizadas se apoderen de sus datos, es mejor descargar únicamente aplicaciones móviles de proveedores acreditados. Para quienes poseen teléfonos Android, elijan Google Play Store, y para quienes poseen iPhones y iPads, Apple App Store es la mejor opción.

Aunque algunas aplicaciones de terceros son legales, todavía tienen ciertos riesgos y una aplicación maliciosa puede atacarte en cualquier momento. Las funciones de seguridad de Google y Apple están probadas y comprobadas. Por supuesto que dan muy buenos resultados. Si utilizas Android, deberás instalar una aplicación antivirus para garantizar la seguridad .

Activar el identificador de llamadas u otros servicios

Muchos operadores ofrecen ahora un servicio gratuito que destaca posibles llamadas fraudulentas, y muchos teléfonos ahora tienen capacidades de identificación de llamadas integradas. Estos servicios le permiten reportar llamadas fraudulentas a una base de datos central. Si su teléfono no tiene uno integrado, considere descargar la aplicación Debería responder para Android o Truecaller para iOS.

Esté alerta y piense siempre con cuidado.

Ningún consejo o aplicación sustituye al sentido común, así que tómate siempre un momento para reflexionar sobre lo que te están dando. Si algo parece sospechosamente bueno, probablemente sea una estafa. Si alguien intenta presionarlo para que tome una decisión rápida o le pide información confidencial, es más probable que sea un estafador. Tenga cuidado y piense siempre con cuidado. Espero que no seas víctima de ninguna estafa.

Ver más: