Una búsqueda rápida en Google con las palabras clave “software espía” o “spyware” arroja más de 150 millones de resultados. Existe una gran preocupación por los dispositivos y el software espía. Independientemente del motivo o justificación, el espionaje sigue siendo ilegal. Esto se considera una invasión de la privacidad en la mayoría de los países del mundo.

No tienes que sufrir si alguien te está mirando. Existen varias herramientas que lo ayudarán a encontrar aplicaciones y programas espías ocultos en su computadora, teléfono inteligente u otros dispositivos. Aquí le mostramos cómo protegerse de ser rastreado.

¿Cómo protegerse contra el software espía?

1. Aplicación eléctrica de espionaje para smartphones

Los teléfonos inteligentes son uno de los dispositivos personales más importantes de la era digital. Para muchas personas, los teléfonos inteligentes son el mayor depósito de información personal. Accede a correos electrónicos y mensajes de texto, toma fotografías, almacena información bancaria y más en su teléfono inteligente. Por lo tanto, los teléfonos inteligentes son objetivos principales para aplicaciones de espionaje y robo de datos.

Una vez instalada en un teléfono inteligente, una aplicación espía móvil utilizará una conexión de datos para enviar registros remotos a sus seguidores en secreto. Las cosas que pueden registrarse incluyen:

- llamadas

- Mensajes y correos electrónicos

- Imágenes y vídeos

- Datos de Facebook, Twitter y otras aplicaciones de redes sociales

- Datos de seguimiento de ubicación

Las aplicaciones espía pueden invadir todas las áreas de un teléfono inteligente. La cantidad de datos recopilados depende de la aplicación de espionaje. Por ejemplo, algunas aplicaciones de espionaje para teléfonos inteligentes pueden enviar datos a un servidor remoto para su análisis, mientras que otras pueden activar el micrófono del teléfono inteligente para escuchar directamente los mensajes, llamadas telefónicas o seguimiento de ubicación en tiempo real a través de GPS.

Una aplicación de espionaje para teléfonos inteligentes no tendrá una interfaz de usuario clara. En la mayoría de los casos, una aplicación de software espía puede ocultar su icono, ya sea en iOS o Android . Además, la clave del éxito es que el espía puede acceder a registros y aplicaciones de forma remota sin tener que volver a entrar en contacto con el teléfono inteligente.

Cómo evitar aplicaciones de software espía en Android e iOS

Tome las siguientes medidas para evitar aplicaciones de software espía en Android e iOS:

1. Mantén siempre tu teléfono a tu alcance.

2. Utilice una contraseña segura para bloquear su dispositivo. No utilice opciones de bloqueo sencillas como PIN básico o combinación de patrón de desbloqueo. Agregue una cerradura biométrica si es posible.

3. Considere su entorno mientras desbloquea y utiliza el dispositivo.

4. Supervise el dispositivo si ve algún comportamiento extraño. El comportamiento extraño incluye el encendido aleatorio de la pantalla, actividad inesperada, mayor uso de la red, conexiones de red inusuales, etc.

5. Monitoree el ancho de banda usando una aplicación de monitoreo de datos. Comprueba si hay aplicaciones extrañas que utilizan datos. La aplicación es que podría ser un software espía que envía datos.

Cómo encontrar aplicaciones espías ocultas en Android

Los dispositivos Android son especialmente vulnerables al software espía por varias razones.

En primer lugar, la amplia gama de dispositivos en los que se puede ejecutar Android significa que las vulnerabilidades son fáciles de encontrar. Android también se ejecuta en hardware más antiguo, que es vulnerable a vulnerabilidades. El alcance y la presencia duradera del hardware hacen de Android un objetivo principal para el software espía.

En segundo lugar, es más fácil rootear un dispositivo Android que hacer jailbreak a un dispositivo iOS (lea más sobre jailbreak a continuación). Rootear un dispositivo Android proporciona acceso a todo el dispositivo. Un espía puede rootear un dispositivo Android y luego ocultar software espía en él.

Los usuarios de Android tienen dos opciones para monitorear y eliminar software espía.

Primero, escanea el dispositivo con Malwarebytes Security. Malwarebytes es una famosa herramienta de eliminación de virus y malware. Descargue y escanee su dispositivo Android con esta herramienta, luego elimine cualquier aplicación maliciosa que encuentre.

Si el problema del software espía persiste, la única opción es realizar un restablecimiento completo de fábrica. Un restablecimiento completo de fábrica eliminará todas las aplicaciones del dispositivo.

Cómo encontrar aplicaciones espías ocultas en iOS

![Cómo protegerse del espionaje ilegal o poco ético Cómo protegerse del espionaje ilegal o poco ético]()

El software espía de iOS es diferente al de Android. El sistema operativo iOS es más seguro y ofrece mejores funciones de seguridad integradas. El corazón de esa seguridad es la App Store. Si una aplicación no está disponible en la tienda de aplicaciones, debes hacer jailbreak a tu iPhone o iPad para instalarla en el dispositivo.

La forma más sencilla de comprobar si su dispositivo iOS tiene jailbreak es buscar la aplicación Cydia. La aplicación Cydia se instala y permite una amplia personalización, así como opciones no nativas de iOS. Si encuentra la aplicación Cydia, puede restablecer su teléfono a los valores de fábrica para eliminar el jailbreak y cualquier software espía instalado que esté explotando la vulnerabilidad.

Recientemente, una nueva generación de aplicaciones de software espía para iOS ya no requiere jailbreak. Estas aplicaciones requieren acceso físico al teléfono para su configuración, pero pueden rastrearse y monitorearse en tiempo real. Un espía puede ampliar la funcionalidad de estas aplicaciones espía sin jailbreak con acceso a las credenciales de iCloud de la víctima.

Desafortunadamente, encontrar una de las últimas aplicaciones de software espía para iOS es extremadamente difícil. Los usuarios deben controlar el uso de datos, los mensajes, las llamadas entrantes y salientes, así como las estadísticas de la batería. Una aplicación de software espía afectará negativamente a la batería porque registra datos continuamente. Este software también afectará el uso de datos del dispositivo a medida que envía y recibe información.

2. Aplicación espía en el escritorio

Las aplicaciones de acceso remoto, los registradores de pulsaciones de teclas y el malware son las armas preferidas para espiar el escritorio. La aplicación VNC permite que cualquiera vea toda la actividad en su computadora a medida que sucede. De manera similar, un troyano de acceso remoto (RAT) es un tipo de malware mucho más peligroso que puede brindar a los piratas informáticos acceso a su sistema.

Finalmente, un registrador de teclas registra cada pulsación de tecla que usted realiza en su sistema y puede poner sus contraseñas bancarias, de redes sociales y de muchas otras aplicaciones a disposición de los piratas informáticos sin siquiera avisarle.

Un espía puede instalar una aplicación espía de forma remota más fácilmente que desde un teléfono inteligente. Es más fácil trabajar con algunos sistemas operativos. Al igual que Android en los teléfonos inteligentes, es más fácil instalar software espía en computadoras con Windows, debido a las vulnerabilidades conocidas y la naturaleza ubicua del sistema operativo. Sin embargo, los usuarios de macOS y Linux no están necesariamente seguros.

![Cómo protegerse del espionaje ilegal o poco ético Cómo protegerse del espionaje ilegal o poco ético]()

Cómo evitar aplicaciones espías en el escritorio

La variedad de aplicaciones de espionaje para computadoras de escritorio y portátiles significa que hay varias estrategias a considerar. Considere las siguientes medidas para evitar que espíen su computadora:

1. Configure contraseñas seguras y únicas para cada cuenta, incluidos los inicios de sesión en el escritorio.

2. Configure el tiempo de bloqueo de la pantalla para que sea muy corto y bloquee siempre el escritorio cuando salga de la habitación.

3. Nunca permita que nadie use su escritorio con derechos de administrador. Con derechos de administrador, un espía puede instalar cualquier aplicación que desee para invadir la privacidad. Sólo los administradores reales deberían tener permiso para instalar aplicaciones.

4. Instale un potente paquete antivirus y de malware. Esta combinación evitará el acceso remoto a la computadora y la instalación de malware.

5. Consulte la lista de programas periódicamente para detectar cambios inesperados. La mayoría de los programas espía, malware o registradores de pulsaciones de teclas no aparecerán en la lista de programas, pero aun así deben controlarse periódicamente.

Esta no es una lista completa. Si alguien realmente quiere espiar su escritorio, encontrará una manera de instalar software espía sin su conocimiento. En la mayoría de los casos, el software espía proviene de alguien con acceso directo al escritorio y se instala manualmente.

Cómo encontrar y eliminar aplicaciones espía en el escritorio

Si su escritorio tiene software espía instalado, es posible que observe algunos cambios. Los problemas son similares con el malware porque, en realidad, son los mismos. Tu computadora tiene:

- ¿Eres lento o corres como una tortuga?

- ¿Empezó a tener problemas de forma aleatoria (cuando antes era normal)?

- ¿Muestra muchas ventanas emergentes u otro software publicitario?

- ¿Te obliga a redirigir a sitios web aleatorios?

- ¿Experimentando configuraciones de navegador no deseadas?

- ¿Mostrar mensajes de error aleatorios?

Si se encuentra con las situaciones anteriores, es posible que tenga un problema relacionado con el software espía. Encontrar y eliminar software espía no es fácil, pero puedes hacerlo.

Los usuarios de Windows y macOS deben descargar e instalar Malwarebytes Premium y luego escanear sus sistemas. Inicie el sistema en modo seguro y luego ejecute el análisis. El software espía y el malware pueden ocultarse durante el proceso de inicio normal. Mientras tanto, el Modo seguro es un proceso de arranque minimalista, con menos procesos y servicios para que el software espía no pueda esconderse detrás de él.

El proceso de inicio en modo seguro será diferente para Windows y macOS. Los usuarios de Windows pueden aprender cómo iniciar en modo seguro en Windows 10 .

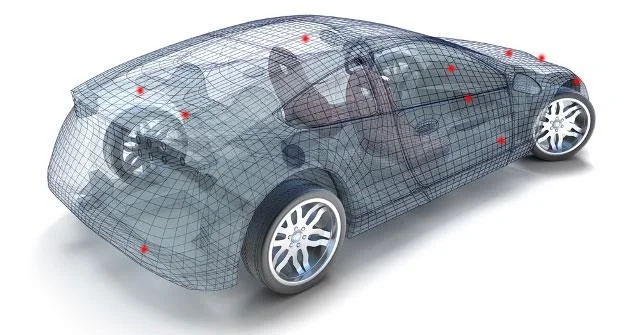

3. Dispositivo de rastreo GPS

Si su rastreador no puede acceder a su teléfono inteligente o computadora de escritorio, puede intentar rastrear sus movimientos. Los dispositivos de rastreo GPS son relativamente económicos. También se "esconden" fácilmente en un objeto grande, como un automóvil.

Hay algunas señales reveladoras de que alguien está rastreando su automóvil. Si sospecha que alguien está obteniendo su información de ubicación con un dispositivo de rastreo GPS, aquí hay algunos lugares clave para verificar:

- Dentro del amortiguador

- Bajo el escudo protector

- Debajo de la parrilla del radiador

- Distancia entre capó y ventana

- Debajo del tablero delantero

- En el interior el altavoz se encuentra en la puerta del coche.

- Parte superior del capó

- Dentro del altavoz trasero

- Dentro de la tercera luz de freno trasera

- Dentro del parachoques de plástico trasero

- en la caja de almacenamiento

![Cómo protegerse del espionaje ilegal o poco ético Cómo protegerse del espionaje ilegal o poco ético]()

Un dispositivo de rastreo GPS puede ser muy pequeño. Si quieres verlo en tu coche, debes buscar con mucho cuidado.

También puede verificar el puerto de diagnóstico a bordo (OBD) de su vehículo en busca de hardware sospechoso. También puedes interferir las señales de GPS. Sin embargo, los bloqueadores de señales son herramientas ilegales por muchas razones.

Si no puede encontrar nada, intente utilizar un detector de radiofrecuencia para aislar cualquier transmisión sospechosa.

4. Cámaras espía y micrófonos

Al igual que los dispositivos de rastreo GPS, las cámaras espía y los micrófonos se reducen continuamente de tamaño. Una combinación de cámara espía y micrófono de alta gama que puede ocultarse detrás de la mayoría de los artículos del hogar. La cámara también puede tener funciones adicionales, como visión nocturna, seguimiento de movimiento, reconocimiento facial, transmisión en vivo y más.

Un espía puede ocultar cámaras y micrófonos ocultos en muchos lugares gracias a su pequeño tamaño. Si sospecha que hay cámaras y micrófonos en su oficina, casa o en otro lugar, verifique las siguientes ubicaciones:

- Luces

- Detector de humo

- Estantes

- Altoparlante

- Debajo de la mesa

- Florero

- Pantalla de lámpara

- Reloj

- pintura mural

- En cualquier otro lugar se podría esconder una cámara en miniatura.

También debes buscar pequeños agujeros en la pared donde se pueda utilizar una cámara estenopeica. Otra opción es apagar todas las luces por la noche y escanear su entorno en busca de luces LED encendidas.

Si no puede encontrar la cámara o el micrófono pero sospecha que alguien lo está mirando, intente localizar la cámara con su teléfono inteligente. Una variedad de aplicaciones para teléfonos inteligentes pueden escanear para detectar transmisiones de radiofrecuencia o campos electromagnéticos. Las aplicaciones están disponibles para dispositivos iOS y Android. Las cámaras inalámbricas transmiten en frecuencias de 900MHz a 5,8GHz.

También puedes probar la red WiFi de tu hogar. Quién sabe, es posible que encuentres una cámara espía sospechosa que utiliza Internet para transmitir imágenes y audio al espía.

¿Qué hacer si alguien te sigue?

Descubrir que alguien te está espiando ilegalmente es una sensación terrible. Pero es necesario considerar qué hacer a continuación. En la mayoría de los casos, llamar a la policía es la mejor opción una vez que tenga pruebas. Sin pruebas, a la policía le resulta difícil aceptar denuncias.

El software espía no es el único problema al que se enfrentan los usuarios de teléfonos inteligentes. Los usuarios de Android también deben proteger sus dispositivos contra el stalkerware , un tipo igualmente peligroso de aplicación que invade la privacidad.