Aunque el ataque del malware WannaCry ha disminuido recientemente, las consecuencias que dejó para las organizaciones y agencias cuyos sistemas informáticos fueron atacados son extremadamente graves. WannaCry tiene la capacidad de "superar" todos los firewalls de seguridad. Todos los datos de la computadora se borrarán por completo. Y para poder recuperar esos datos tan importantes, nos vemos obligados a pagar dinero virtual.

Ante esa situación, existen muchas medidas para prevenir ataques y propagación así como fortalecer el sistema de seguridad para prevenir las vulnerabilidades que WannaCry aprovecha para infiltrarse en los equipos. Entonces, en caso de que WannaCry haya atacado su computadora y haya perdido la mayoría de sus datos, ¿qué debe hacer? Si los lectores están experimentando esta situación, pueden utilizar la herramienta WannaKiwi.

La herramienta WannaKiwi proviene de un investigador de seguridad de Quarkslab, capaz de ayudar a los usuarios a restaurar datos después de haber sido atacados y borrados por WannaCry.

Nota para los usuarios : WannaKiwi puede ejecutarse en Windows XP, Windows 7, Windows Vista, Windows Server 2003, 2008. Pero la herramienta sólo puede "rescatar" datos cuando la computadora no se ha reiniciado desde la infección.

Paso 1:

En primer lugar, hacemos clic en el siguiente enlace para descargar la herramienta WannaKiwi al ordenador.

Paso 2:

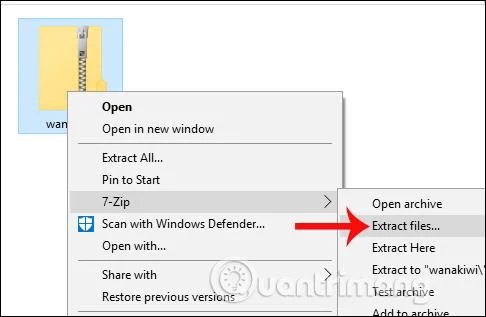

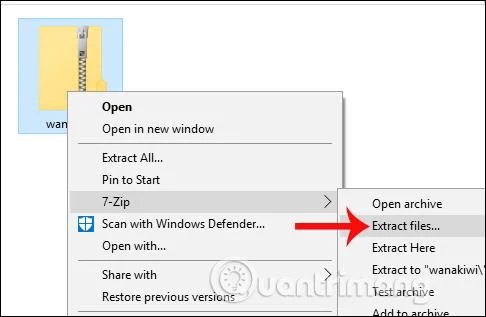

Luego de la descarga, procedemos a extraer el archivo.

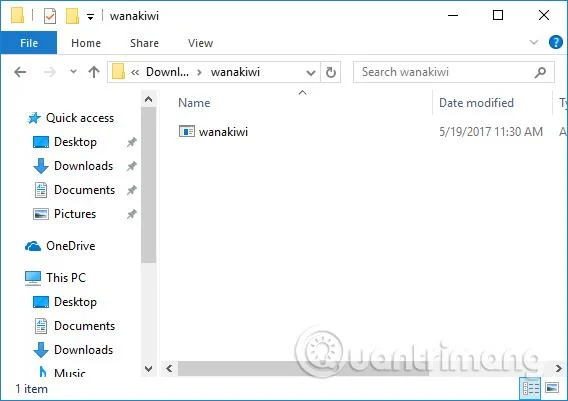

Luego, acceda a la carpeta extraída y ejecute el archivo .exe para iniciar el programa Wannakiwi.

![Cómo recuperar datos cifrados por el malware WannaCry Cómo recuperar datos cifrados por el malware WannaCry]()

Paso 3:

Inmediatamente después de eso, la herramienta escaneará todo el sistema para encontrar la cadena de cifrado 00000000.pky y luego procederá a restaurar los datos del usuario.

Cuando el malware WannaCry ataca e infecta la computadora, creará el proceso wcry.exe y el proceso generará la clave privada RSA. Pero WannaCry no eliminó la secuencia de números primos de la RAM. Entonces, si la computadora infectada no se ha reiniciado, estas importantes secuencias de números aún están intactas y pueden usarse para descifrar datos que han sido cifrados por WannaCry.

![Cómo recuperar datos cifrados por el malware WannaCry Cómo recuperar datos cifrados por el malware WannaCry]()

Vídeo de recuperación de datos infectados con WannaCry usando Wanakiwi

Por lo tanto, aprovechando las lagunas del malware WannaCry, la herramienta WannaCry ha ayudado a los usuarios a recuperar todos los datos que este malware ha cifrado y eliminado del sistema informático. Sin embargo, si la computadora no se ha reiniciado desde que fue infectada, Wannakiwi funcionará. Si la computadora se apagó y se volvió a encender, la herramienta Wannakiwi ya no se puede utilizar.

¡Te deseo éxito!