Este artículo explica cómo usar la ventana del terminal PuTTY en Windows, cómo configurar PuTTY, cómo crear y guardar configuraciones y qué opciones de configuración cambiar. En este artículo también se tratan temas avanzados, como la configuración de la autenticación de clave pública.

Descargar e instalar

Puede descargar el software para la plataforma Windows aquí . Consulte las instrucciones de instalación detalladas en el artículo: Cómo instalar PuTTY en Windows .

Ejecute PuTTY y conéctese al servidor.

Si elige crear un acceso directo en el escritorio durante la instalación, puede abrir el software simplemente haciendo (doble) clic en este acceso directo. De lo contrario, abra el software desde el menú Inicio de Windows.

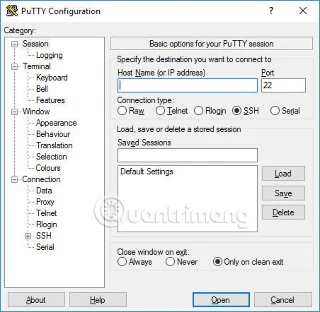

Cuando se inicia el software, se abre una ventana titulada Configuración de PuTTY . Esta ventana tiene una ventana de configuración a la izquierda, un campo Nombre de host (o dirección IP ) y otras opciones en el centro, y una ventana para guardar sesiones en la parte inferior derecha.

Para facilitar su uso, todo lo que necesita hacer es ingresar el nombre de dominio o la dirección IP del host al que desea conectarse en el campo Nombre del host y hacer clic en Abrir (o presionar Enter). El nombre de dominio será algo así como estudiantes.ejemplo.edu. La dirección IP se verá así 78.99.129.32.

Si no tienes un servidor

Si no tienes un servidor al que conectarte, puedes probar Tectia SSH en Windows u OpenSSH en Linux.

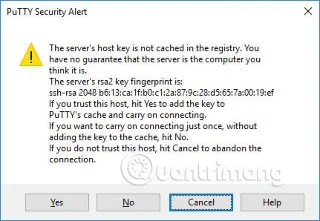

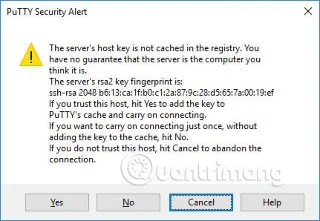

Cuadro de diálogo de advertencia de seguridad

Cuando se conecta al servidor por primera vez, es posible que vea el cuadro de diálogo de advertencia de seguridad de PuTTY acerca de que la clave de host del servidor no está almacenada en el registro. Esto es normal cuando te conectas al servidor por primera vez. Si recibe este mensaje al conectarse a un servidor, también podría significar que alguien está intentando atacar su conexión y robar contraseñas mediante un ataque de intermediario.

Pero como dije, la primera vez que te conectas, esto es normal y solo necesitas hacer clic en Sí. De lo contrario, puede verificar la huella digital de la clave que se muestra y asegurarse de que sea la misma que la huella digital utilizada por el servidor. En realidad, casi nadie hace esto porque de todos modos es más seguro utilizar una solución de administración de claves SSH adecuada.

Ventana de terminal e información de inicio de sesión

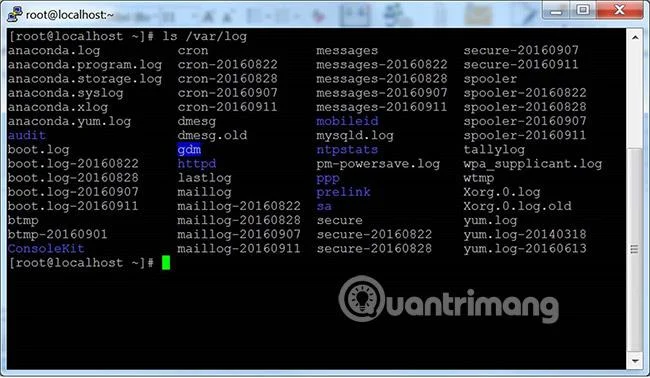

Después de la advertencia de seguridad, aparecerá una ventana de terminal. Por defecto, esta es una ventana negra y de muy mal gusto. Primero le pedirá un nombre de usuario y contraseña. Después de eso, recibirá una línea de comando en el servidor.

Puede escribir en la ventana de la terminal. Ahora está conectado al servidor y todo lo que escriba en la ventana del terminal se enviará al servidor. La respuesta del servidor también se muestra en esta ventana. Puede ejecutar cualquier aplicación de texto en el servidor usando una ventana de terminal. La sesión finaliza cuando sale del shell de línea de comando en el servidor (generalmente escribiendo exit en la línea de comando o presionando Ctrl+D). Alternativamente, puede forzar la finalización de la sesión cerrando la ventana del terminal.

![Cómo usar PuTTY en Windows Cómo usar PuTTY en Windows]()

Se guardan las opciones de configuración y los perfiles.

La ventana de configuración inicial contiene muchas opciones. La mayoría de ellos son innecesarios para uso general.

![Cómo usar PuTTY en Windows Cómo usar PuTTY en Windows]()

Puerto

El campo de puerto especifica el puerto TCP/IP al que conectarse. Para SSH, este es el puerto en el que se ejecuta el servidor SSH. Normalmente, el valor es 22. Si por alguna razón necesita conectarse a algún otro puerto, simplemente cambie este valor. Sin embargo, normalmente solo los desarrolladores cambian este valor por otro, pero algunas empresas también ejecutan servidores SSH en puertos no estándar o ejecutan varios servidores SSH en el mismo servidor en diferentes puertos.

Tipo de conección

Casi nunca es necesario cambiar la selección del tipo de conexión. Déjalo como SSH. SSH es un protocolo de comunicación cifrado seguro diseñado para garantizar que sus contraseñas y datos estén protegidos al máximo.

Los desarrolladores pueden utilizar conexiones sin formato para probar conexiones de socket TCP/IP (por ejemplo, al desarrollar aplicaciones de red que escuchan en puertos TCP/IP).

Telnet es un protocolo antiguo que casi nunca se utiliza, a menos que estés gestionando equipos que tengan más de 10 años. Telnet no es seguro. Las contraseñas se envían sin cifrar en la red. Y, por supuesto, los atacantes pueden espiar información fácilmente y robar nombres de usuario y contraseñas. Rlogin es un protocolo antiguo con deficiencias similares.

Un puerto serie es otro mecanismo de comunicación para conectar computadoras a dispositivos periféricos. La mayoría de las computadoras personales actuales ya no tienen puertos serie, pero a veces todavía se usan para controlar dispositivos físicos, instrumentación, maquinaria o equipos de comunicaciones. Otro uso del puerto serie es la depuración de sistemas operativos o software integrado.

Cargar, guardar o eliminar una sesión almacenada

Esta sección le permite guardar su configuración como un perfil con nombre. Simplemente escriba el nombre de su nuevo perfil en el cuadro Sesiones guardadas y haga clic en Guardar para crear un nuevo perfil. El nombre de su servidor y otras configuraciones se guardan en el perfil.

Los perfiles guardados aparecen en un cuadro más grande a continuación. Inicialmente sólo contendrá la configuración predeterminada. El perfil que guardes se incluirá allí. Seleccione un perfil y haga clic en Cargar para usar el perfil guardado previamente. Seleccione un perfil y haga clic en Eliminar para eliminar el perfil que ya no es necesario.

Cierra la ventana con el comando de salida.

Finalmente, cerrar la ventana de la terminal con el comando de salida indica si la ventana de la terminal se cierra automáticamente cuando finaliza la conexión. Hay muy poca necesidad de cambiarlo del valor predeterminado de Solo en salida limpia.

Opciones de configuración en la ventana izquierda

Puede encontrar otras opciones en el panel izquierdo titulado Categoría. Seleccione una categoría desde aquí y la ventana derecha cambiará para mostrar las opciones de configuración correspondientes a esa categoría. Las opciones desplegadas empiezan a pertenecer a la categoría Sesión.

Aquí sólo se describen las opciones relevantes. Hay muchas opciones y la mayoría de ellas nunca se utilizarán.

Opciones de terminales

Las opciones de esta categoría afectan la emulación de terminal y la asignación de teclado. Estos se explicarán por sí solos y no se tratan aquí. Muy pocas personas necesitan tocar estas opciones. Algunas personas pueden cambiar la forma en que se maneja el carácter de campana, o las personas que usan sistemas operativos menos conocidos pueden cambiar lo que se envía con la tecla de retroceso o eliminar el carácter.

Opciones en la ventana de terminal

Opciones que afectan la apariencia y el comportamiento de la ventana del terminal. También es posible especificar cómo se traducen los caracteres en la salida y elegir fuentes y colores para la ventana.

Opciones de conexión

Entre las opciones de conexión, las opciones de Datos pueden resultar útiles. El nombre de usuario de inicio de sesión automático identificará al usuario que ha iniciado sesión actualmente, por lo que no será necesario ingresar el nombre cada vez que inicie sesión. La opción Proxy rara vez es útil para usuarios domésticos, pero puede ser necesaria en empresas que no permiten conexiones salientes a Internet sin el uso de servidores proxy SOCKS u otros mecanismos similares. No te preocupes si no sabes qué es un proxy SOCKS , simplemente sal de esta sección.

Las entradas Telnet , Rlogin y Serial solo contienen opciones para esos protocolos y muy pocas personas las usan.

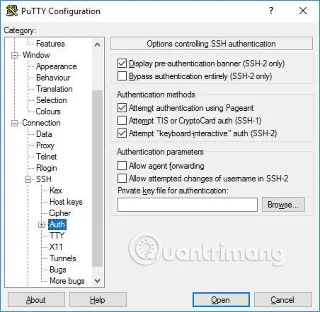

Sin embargo, las opciones SSH son importantes y útiles para algunas personas. El usuario o estudiante medio no necesita preocuparse por ellos. Pero si desea utilizar la autenticación de clave pública, son esenciales. Tenga en cuenta que debe abrir las preferencias de SSH haciendo clic en el pequeño icono [+] . De lo contrario, no verás todas las opciones.

Opciones de intercambio de claves, claves de host y cifrado

Casi nunca querrás tocar las opciones Kex (intercambio de claves), Claves de host o Cifrado. Todos tienen valores predeterminados razonables y la mayoría de las personas no saben lo suficiente sobre codificación para elegir cuál es mejor. Así que ignora estas opciones a menos que realmente sepas lo que estás haciendo.

![Cómo usar PuTTY en Windows Cómo usar PuTTY en Windows]()

Opciones de autenticación: autenticación de clave pública

El subárbol de autenticación contiene varias opciones que pueden resultar útiles. Cuando se hace clic en Auth , se muestra una ventana titulada Opciones que controla la autenticación SSH. Para habilitar la autenticación de clave pública, simplemente genere una clave SSH y luego haga clic en el botón Examinar en el cuadro de parámetros de autenticación en el centro derecho de esta ventana de configuración. Es posible que los usuarios avanzados también deseen seleccionar la casilla Permitir reenvío de agentes para utilizar el inicio de sesión único basado en claves.

La mayoría de los usuarios no necesitan crear una clave SSH y no necesitan saber qué es la autenticación de clave pública. Sin embargo, los administradores de sistemas deben aprender y familiarizarse con la administración de claves SSH y asegurarse de que su organización implemente procesos de aprovisionamiento y terminación, además de verificar las claves SSH apropiadas.

Autenticación de Directorio Activo (GSSAPI/Kerberos)

Una de las características interesantes de PuTTY es su compatibilidad con el inicio de sesión único en el directorio activo. Técnicamente utiliza el protocolo Kerberos a través de una interfaz de programación llamada GSSAPI. En el protocolo SSH, este mecanismo se denomina autenticación GSSAPI. Los usuarios empresariales que utilizan la autenticación Kerberos (por ejemplo, a través de Centrify o Quest Authentication Services, también conocido como Vintela) pueden querer aprovechar esta capacidad de inicio de sesión único. Otros usuarios no necesitan preocuparse por esto. Puede encontrar la configuración para la autenticación GSSAPI en la sección SSH/Auth. Tenga en cuenta que debe expandir la sección Auth haciendo clic en el ícono [+] para ver las opciones de GSSAPI.

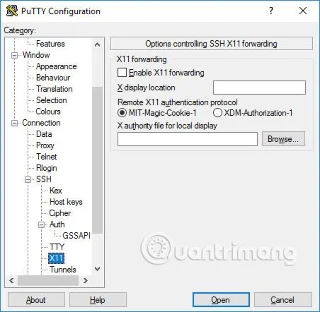

Opciones de reenvío X11

X11 es un protocolo y sistema para ejecutar aplicaciones gráficas en Unix y Linux . Admite la ejecución de aplicaciones gráficas de forma remota a través de una red externa.

PuTTY no implementa un servidor X11 (lado de la pantalla), pero puede funcionar con otros productos que implementan la funcionalidad del servidor X en Windows. Una alternativa gratuita popular es XMing.

Para usar un servidor X11, debe seleccionar Habilitar reenvío X11 e ingresar localhost:0.0 en el cuadro Ubicación de visualización X. No necesita preocuparse por otras configuraciones.

![Cómo usar PuTTY en Windows Cómo usar PuTTY en Windows]()

Opciones de túnel

La última categoría de opciones de configuración que discutiremos es Túneles. Se utilizan para configurar el túnel SSH, también conocido como reenvío de puertos SSH. Este panel se puede utilizar para definir el reenvío de la conexión. Las transiciones se guardan en perfiles.

Para agregar un reenviador local (es decir, un puerto TCP/IP en la máquina local se reenvía a un puerto en la máquina remota o a una máquina accesible desde la máquina remota), escriba el puerto de origen en el campo Puerto de origen, la máquina destino y puerto (por ejemplo, www.dest.com:80) en el campo Destino y seleccione Local. Haga clic en Agregar.

Para agregar un reenvío de puerto remoto (es decir, un puerto TCP/IP en la máquina remota que se reenvía a un puerto en la máquina local o a una máquina accesible desde la máquina local), especifique el puerto de Se puede acceder al destino desde la máquina local (su computadora).

Normalmente no es necesario marcar los puertos locales que aceptan conexiones de otros hosts ni los puertos remotos. Sin embargo, si la conexión al puerto se reenvía desde una red, en lugar de desde localhost (localhost), entonces debe verificar estos puertos. Existe un pequeño riesgo de seguridad, pero normalmente no es un problema en el caso de utilizar un túnel SSH . Sin embargo, debe comprender que cualquiera que pueda conectarse a la computadora respectiva también puede conectarse al puerto de reenvío. En algunos casos, se puede utilizar el reenvío de puertos para evitar los firewalls.

Ver más: