El ransomware siempre ha sido una amenaza peligrosa para los sistemas informáticos, capaz de propagarse rápidamente y atacar muchos sistemas informáticos a nivel mundial. Por lo tanto, es necesario instalar un software anti-ransomware en su computadora para evitar infecciones y ataques peligrosos.

LuckyTemplates ha presentado a los usuarios software anti-ransomware y algunas formas de prevenirlo. El siguiente artículo presentará a los usuarios el software Acronis Ransomware Protection, anti-ransomware y funciones adicionales de copia de seguridad de datos en Windows 10. Cuando los usuarios instalen el software, inmediatamente tendrán 5 GB de espacio de almacenamiento de datos en línea para restaurar cuando sea necesario. En el artículo siguiente se explica cómo utilizar la herramienta Acronis Ransomware Protection.

Cómo bloquear ransomware con Acronis Ransomware Protection

Paso 1:

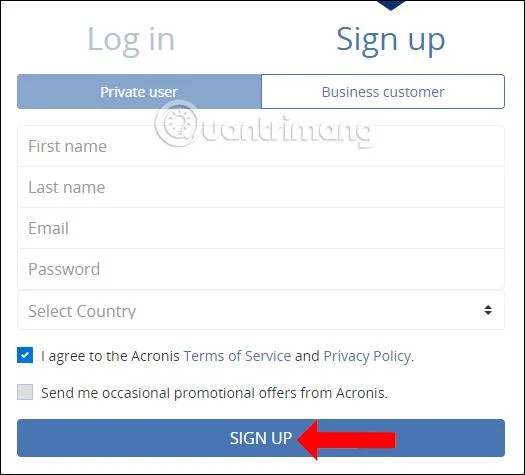

Primero, acceda al siguiente enlace para ir a la página de inicio del software. Primero, los usuarios deben crear una cuenta personal para registrarse y utilizar el software. Haga clic en Registrarse .

- https://account.acronis.com/auth/login

Paso 2:

Rellenamos la información necesaria para registrar una cuenta. Haga clic en Registrarse para registrarse.

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Luego vaya a la dirección del sitio web para registrar una cuenta usando Acronis Ransomware Protection para activar su cuenta autenticada .

Paso 3:

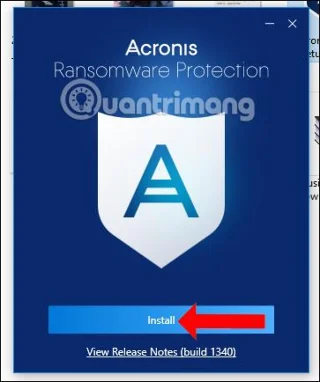

Continúe accediendo al enlace siguiente para descargar Acronis Ransomware Protection para su computadora.

- https://www.acronis.com/en-us/personal/free-data-protection/

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Después de descargar el archivo de instalación del software, haga clic en activar para instalar el software. Haga clic en el botón Instalar para instalar.

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Etapa 4:

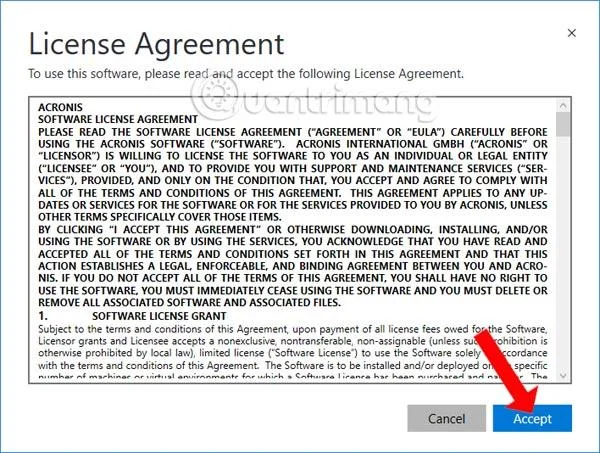

Haga clic en el botón Aceptar para continuar aceptando los términos de instalación del software Acronis Ransomware Protection.

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Espere a que se complete el proceso de instalación del software en la computadora.

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Paso 5:

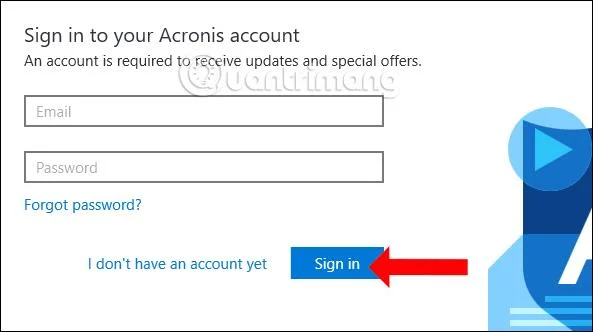

Aparece la interfaz para ingresar la información de la cuenta de Acronis Ransomware Protection. Ingrese la dirección de información de su cuenta y luego haga clic en Iniciar sesión para iniciar sesión.

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Paso 6:

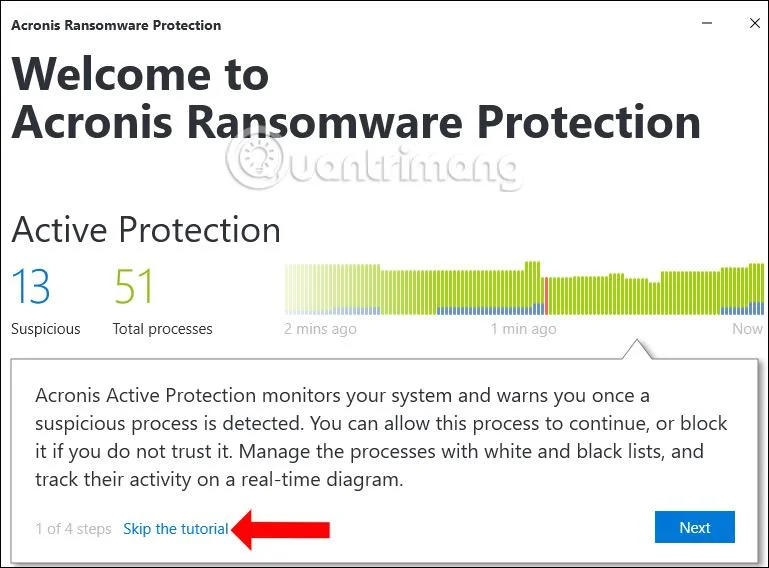

Si el registro se realiza correctamente, aparecerá la interfaz principal del software con información introductoria para el primer uso. Haga clic en Siguiente para continuar viendo la información o haga clic en Omitir el tutorial para omitir esta interfaz.

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Paso 7:

El software monitoreará todos los procesos de la computadora y detectará procesos sospechosos para que los usuarios los conozcan en la notificación Sospechosa. Cuando haya un proceso sospechoso, haga clic en Administrar procesos .

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Paso 8:

Los procesos sospechosos aparecen en Proceso sospechoso con un signo de exclamación naranja. Si este es un proceso confiable , simplemente haga clic en el proceso y haga clic en Confiar .

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Si se trata de un proceso peligroso , no de ningún programa del ordenador, haz clic en Bloquear .

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Paso 9:

Si hay un ransomware que cifra datos en su computadora, el software lo detendrá y le mostrará una notificación. Al regresar a la interfaz principal del software, los usuarios también verán a Acronis Ransomware Protection verificando el estado de todo el sistema, a través de gráficos en tiempo real. Si aparece la franja verde, la computadora se encuentra en un nivel seguro y no ha sido infectada con código malicioso.

Si se pone rojo, el ransomware ha atacado su computadora.

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Paso 10:

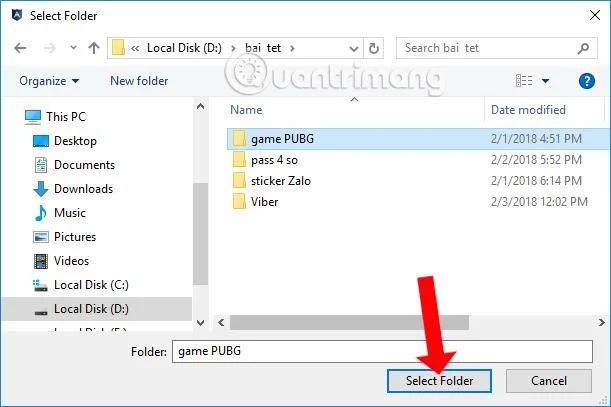

Como se mencionó anteriormente, el software también agrega una función de almacenamiento de datos en la nube en línea, con 5 GB de capacidad. Haga clic, arrastre y suelte el archivo en la sección Coloque sus carpetas aquí para hacer una copia de seguridad en Acronis Cloud . O presione agregar tema manualmente para descargar el archivo de la carpeta.

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Haga clic para seleccionar la carpeta y luego haga clic en Seleccionar carpeta para cargar esta carpeta en la interfaz de Acronis Ransomware Protection.

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

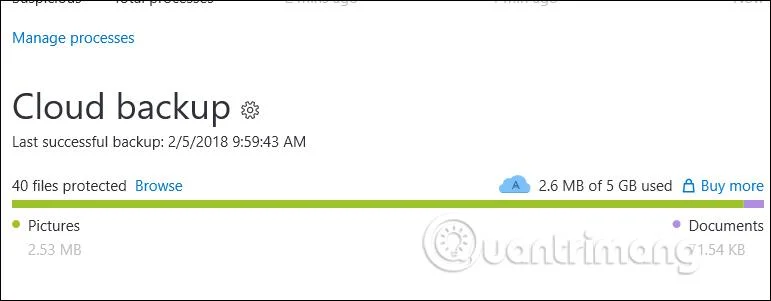

El proceso de copia de seguridad de los datos se llevará a cabo de inmediato. Una vez completada la descarga de los datos, el software los dividirá en otros formatos como imágenes, texto,... junto con la capacidad de cada tipo de datos.

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Paso 11:

Para administrar los datos cargados en Acronis Ransomware Protection, haga clic en el ícono de ajustes en Copia de seguridad en la nube. Aquí puede hacer clic en Editar para editar o hacer clic en Eliminar para eliminar los datos cargados.

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Paso 12:

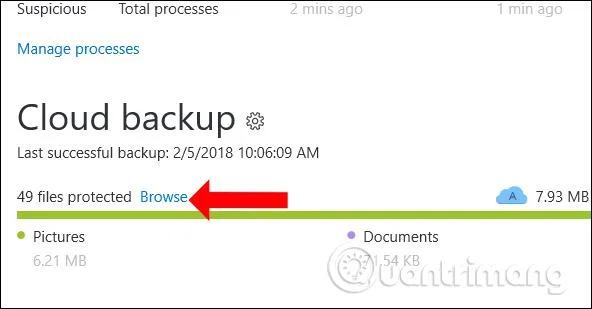

Para descargar datos sobre Acronis Ransomware Protection, haga clic en el botón Examinar .

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

Inmediatamente después, el usuario será redirigido a la interfaz del software Acronis Ransomware Protection en el navegador web. Todos los datos que subes están disponibles aquí.

Seleccione la carpeta de datos que desea descargar por completo, o puede hacer clic en la carpeta para seleccionar los datos que desea descargar.

Haga clic en el botón Descargar para descargar los datos a su computadora.

![Cómo utilizar Acronis Ransomware Protection contra ransomware Cómo utilizar Acronis Ransomware Protection contra ransomware]()

En general, utilizar Acronis Ransomware Protection no es complicado y consta de muchos pasos. Sólo necesita registrarse para obtener una cuenta y descargar el software. La herramienta revisará el sistema para detectar ransomware que invada la computadora. Las descargas de datos en Acronis Ransomware Protection se guardarán a través de la cuenta que registró previamente.

Ver más:

¡Te deseo éxito!