Muchos expertos en seguridad recomiendan utilizar VeraCrypt para proteger archivos confidenciales. No es difícil ver por qué: VeraCrypt proporciona a los usuarios cifrado de archivos de "grado militar". Es gratuito, de código abierto y está disponible en todos los principales sistemas operativos de escritorio. Cualquiera puede utilizar las funciones básicas de VeraCrypt para archivos que deben conservarse de forma segura. Pero si buscas llevar la seguridad de tus archivos al siguiente nivel, VeraCrypt también puede protegerte con muchas funciones avanzadas.

Cómo cifrar una partición o disco duro externo

Utilice VeraCrypt para cifrar una partición/unidad que no sea del sistema

Los usuarios suelen crear archivos contenedores cifrados con VeraCrypt. Pero el programa también es capaz de cifrar unidades y particiones enteras. Los usuarios de Windows pueden cifrar las unidades y particiones de su sistema.

Los usuarios de VeraCrypt en todas las plataformas también pueden cifrar USB y otros tipos de unidades externas . De hecho, este es uno de los mejores programas para cifrado USB. Para iniciar este proceso, abra el Asistente de creación de volúmenes VeraCrypt . Seleccione Cifrar una partición/unidad que no sea del sistema y haga clic en Siguiente.

El asistente de creación de volúmenes VeraCrypt le solicita que seleccione una ubicación de unidad/partición

Al elegir una ubicación para una unidad cifrada, VeraCrypt le solicita que seleccione una unidad o partición. Haga clic en Seleccionar dispositivo.

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

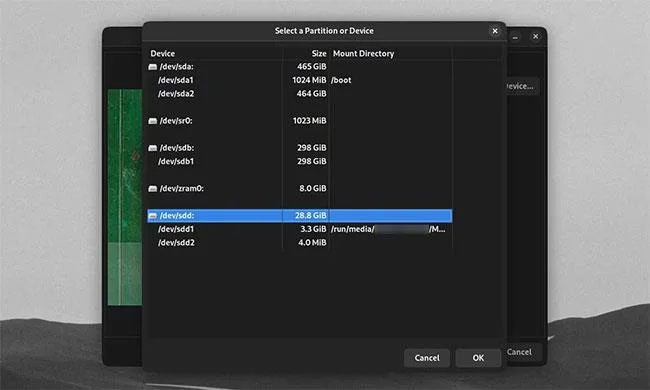

La ventana de VeraCrypt le solicita que seleccione una partición o dispositivo

Tiene la opción de seleccionar una unidad completa que no sea del sistema o una partición dentro de la unidad para cifrarla. Puede optar por crear varias particiones en cualquier disco duro externo. Luego puede cifrar solo una partición del disco. Haga clic en Aceptar una vez que haya seleccionado la unidad o partición para cifrar.

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

Ventana emergente de advertencia al cifrar dispositivo/partición

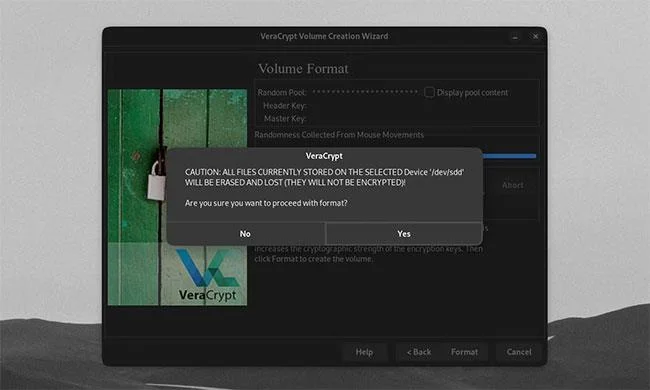

Tenga en cuenta que se borrarán los datos de cualquier unidad o partición que seleccione y se destruirán sus archivos.

Como cualquier otro archivo o unidad, VeraCrypt es susceptible a la eliminación o corrupción de datos no deseados. Es por eso que siempre debes hacer una copia de seguridad de tus archivos.

Solo haga clic en Sí en la advertencia emergente si está seguro de cifrar la unidad seleccionada.

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

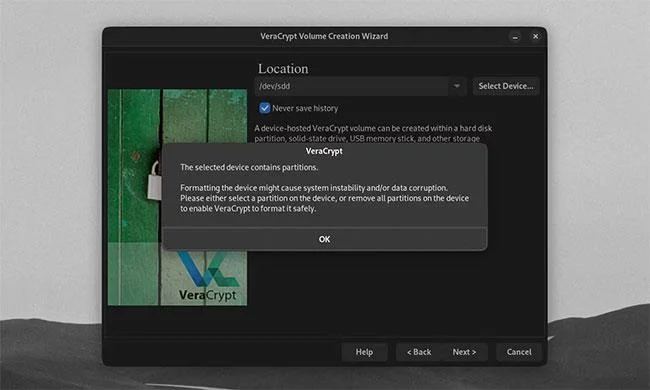

VeraCrypt ahora informa que un dispositivo seleccionado tiene múltiples particiones

Si planea cifrar una unidad que no pertenece al sistema con múltiples particiones, asegúrese de formatear la unidad primero para eliminar esas particiones. Haga clic en Siguiente en el asistente.

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

Ventana emergente de advertencia al formatear la unidad/partición

Como de costumbre, VeraCrypt le pedirá que elija las opciones de cifrado, contraseña y formato de archivo de la unidad. Haga clic en Formatear y luego seleccione Sí cuando esté listo para crear su disco duro externo cifrado.

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

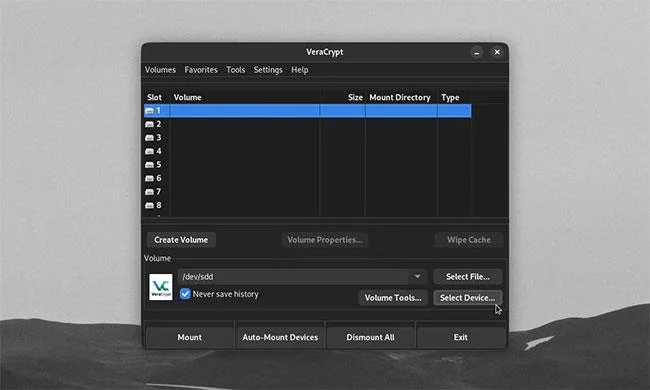

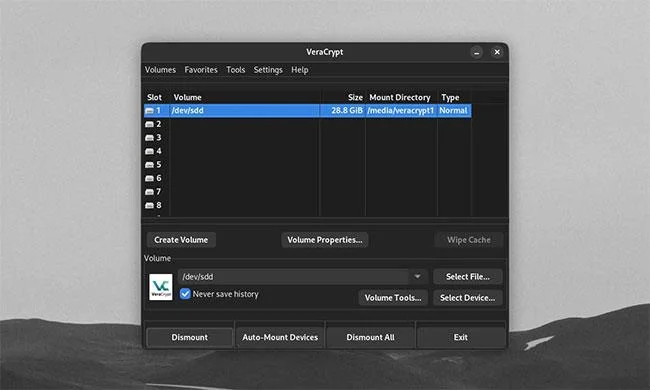

Ventana principal de VeraCrypt con el botón Seleccionar dispositivo resaltado

Una vez que haya formateado su dispositivo cifrado, ya no será accesible fuera de VeraCrypt. Para montar su dispositivo cifrado, selecciónelo usando Seleccionar dispositivo , haga clic en Montar e ingrese su contraseña.

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

Ventana principal de VeraCrypt con un disco duro externo montado

Puede utilizar el dispositivo cifrado como cualquier otro volumen VeraCrypt y desmontarlo como de costumbre. Para descifrar su dispositivo, formatee la unidad/partición utilizando el software de administración de unidades integrado en su escritorio.

Cómo utilizar otras protecciones para volúmenes VeraCrypt

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

Cree un volumen de prueba de VeraCrypt

La configuración de volumen predeterminada de VeraCrypt combinada con una contraseña segura proporciona alta seguridad para la mayoría de los usuarios. Pero es posible que no sean suficientes si usted, su equipo o su empresa son vulnerables a ciertos actores de amenazas. Para garantizar que sus datos valiosos estén seguros, VeraCrypt tiene aún más funciones para hacer que los volúmenes cifrados sean imposibles de descifrar.

Utilice algoritmos de cifrado y hash

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

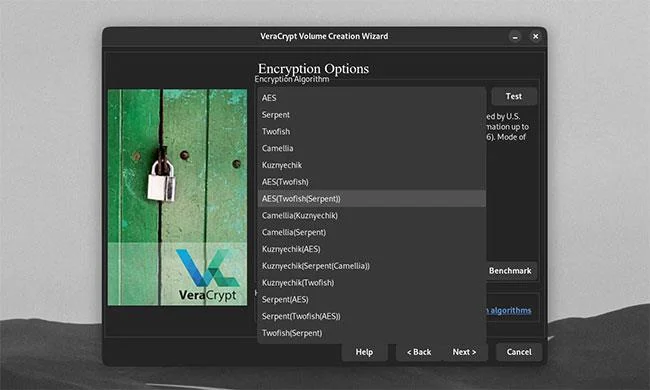

Asistente de creación de volúmenes

En el Asistente de creación de volumen , puede elegir entre múltiples opciones para cifrar y aplicar hash a su volumen. El algoritmo AES predeterminado es un tipo de cifrado común pero seguro. Pero eres libre de utilizar otros cifrados como Twofish y Serpent. Incluso puedes apilar varios algoritmos uno encima del otro.

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

Opciones de codificación

Puede optar por agregar un algoritmo o método hash a su contraseña. El algoritmo hash determina cómo su contraseña se convierte en un hash que VeraCrypt puede usar para descifrar su volumen. El uso de un método de hash potente como SHA-512 o Whirlpool, junto con un número de PIM alto, ralentizará cualquier ataque de fuerza bruta a su volumen.

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

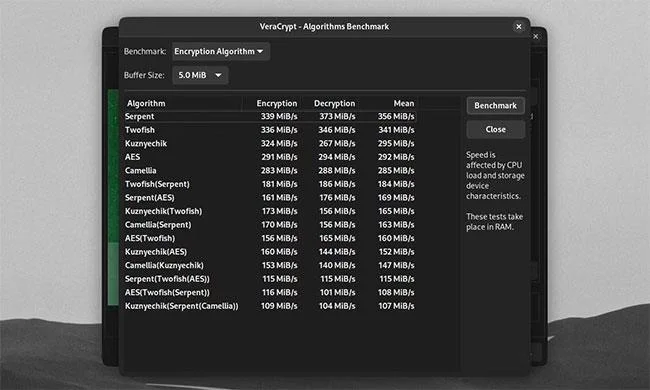

Ventana de referencia en VeraCrypt

Puede probar la velocidad de hash y cifrado en su máquina haciendo clic en Benchmark. Un cifrado y tiempos de hash más rápidos significan tiempos de carga de la unidad más cortos, pero tiempos de hash más lentos significan una mejor protección contra ataques de fuerza bruta.

Usar número PIM

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

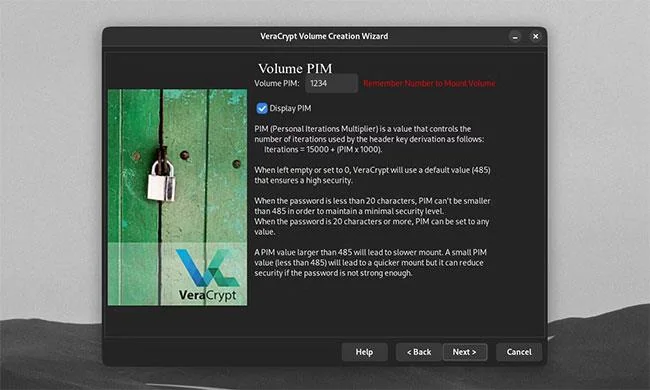

Usar número PIM

Para establecer un número de multiplicador de iteraciones personales (PIM) en el volumen, marque la casilla de verificación Usar PIM en la ventana Contraseña de volumen . Al hacer clic en Siguiente , accederá a una ventana donde podrá configurar el PIM para su volumen.

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

Marque la casilla Usar PIM

El PIM del volumen determina la cantidad de veces que VeraCrypt necesitará codificar su contraseña a partir de texto sin formato. La contraseña predeterminada del volumen VeraCrypt (SHA-512) se codificará 500.000 veces. Puede configurar el volumen PIM aún más alto para mayor seguridad.

Asegúrese de recordar los números PIM del volumen si no están configurados de forma predeterminada. Ingresar el número PIM incorrecto dará como resultado un hash incorrecto. VeraCrypt no puede descifrar volúmenes con el hash incorrecto, incluso si su contraseña es correcta.

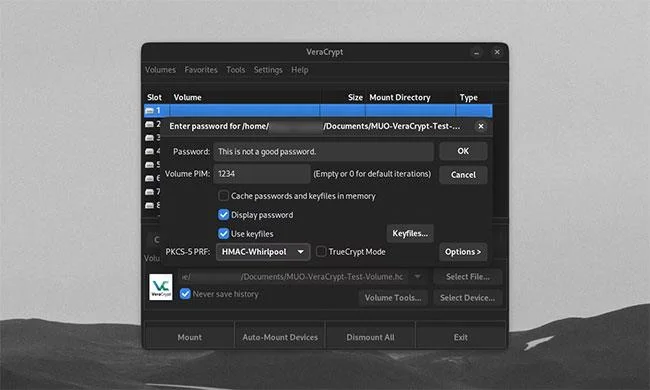

Usar archivos clave

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

Usar archivos clave

Puede obtener una seguridad aún mayor utilizando archivos que actúan como claves para su volumen cifrado. Para agregar un archivo de claves al volumen, marque la casilla Usar archivos de claves en la ventana Contraseña del volumen y luego haga clic en Archivos de claves.

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

Seleccione la pantalla Archivos de claves de token de seguridad

En la pantalla Seleccionar archivos de claves de token de seguridad , puede configurar cualquier ruta de archivo o carpeta para usar como archivo de claves de volumen. Puede utilizar Agregar archivos de token para configurar su clave de seguridad de hardware como su archivo de claves. Si guarda su archivo de clave en un USB externo a la unidad del volumen, su USB también puede actuar como una clave de seguridad física. Si necesita que VeraCrypt genere un nuevo archivo de claves, haga clic en Generar archivo de claves aleatorio .

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

Haga clic en el botón Archivos clave

Al montar un volumen con un PIM de volumen personalizado y un archivo de claves, debe marcar las casillas de verificación Usar PIM y Usar archivos de claves y luego hacer clic en el botón Archivos de claves. Esto le permitirá ingresar el PIM correcto y el archivo de clave, junto con la contraseña, para abrir el volumen cifrado.

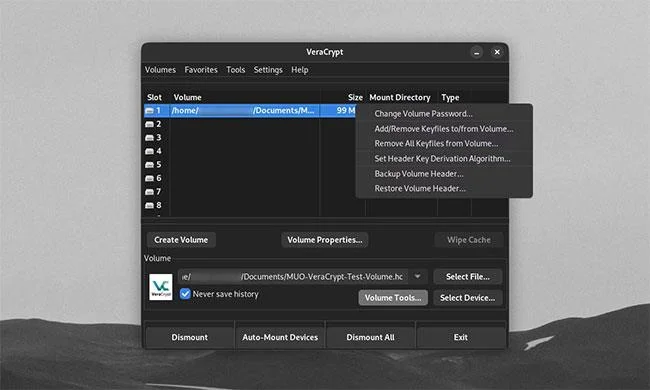

Realizar cambios en los volúmenes VeraCrypt existentes

![Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes Cómo utilizar las funciones avanzadas de VeraCrypt para proteger archivos importantes]()

Realizar cambios en los volúmenes VeraCrypt existentes

Después de crear un volumen cifrado, aún puede realizar cambios en la forma de descifrarlo. Para hacer esto, haga clic en Herramientas de volumen en la ventana principal de VeraCrypt. Tendrá la opción de cambiar o eliminar la contraseña, el PIM y el archivo de claves del volumen. Puede hacer esto si necesita cambiar su contraseña con frecuencia.