El software Top Data Protector nos ayudará a bloquear carpetas y archivos para aumentar la seguridad. Hay muchas formas de proteger las carpetas de su computadora , como usar métodos existentes o usar un software de contraseña de carpeta adicional como Top Data Protector, por ejemplo. Podemos crear fácilmente contraseñas para carpetas o protegernos contra ransomware. El siguiente artículo le guiará sobre cómo utilizar Top Data Protector.

Instrucciones para usar Top Data Protector

Paso 1:

Los usuarios acceden al enlace a continuación para descargar el software Top Data Protector a la computadora y luego continúan con la instalación.

Paso 2:

En la primera interfaz del software, crearemos una cuenta usando Top Data Protector . Complete la información y luego haga clic en Crear cuenta a continuación.

Paso 3:

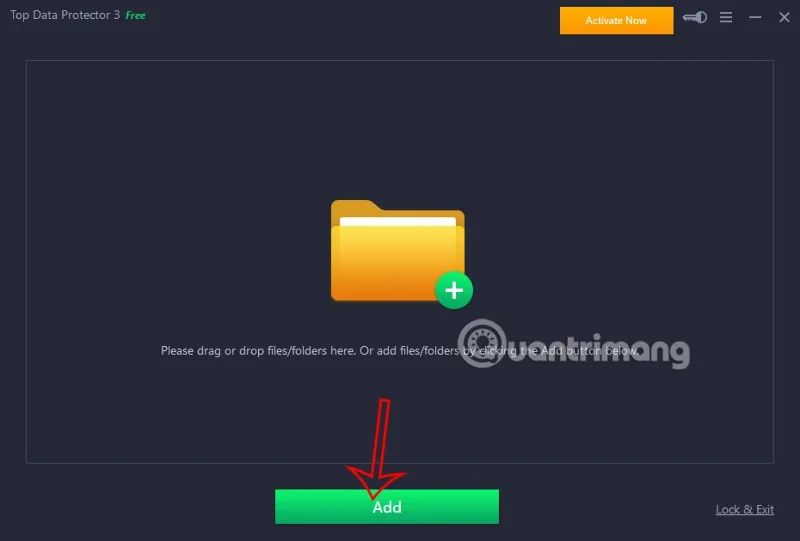

Inmediatamente después de eso, el usuario verá la interfaz principal para agregar carpetas o archivos que desee proteger. Haga clic en Agregar o arrastre y suelte la carpeta para proteger en la interfaz.

![Cómo utilizar Top Data Protector para proteger archivos y carpetas Cómo utilizar Top Data Protector para proteger archivos y carpetas]()

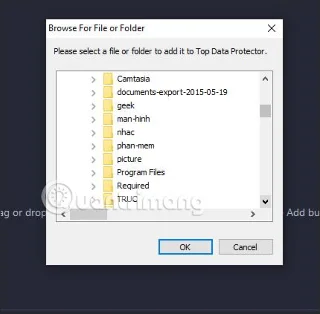

Muestra carpetas en su computadora para que pueda seleccionar los datos y las carpetas que necesitan bloqueo de seguridad. Nota para los usuarios, en la versión gratuita solo podremos proteger 10 archivos con un máximo de 50 MB de capacidad.

![Cómo utilizar Top Data Protector para proteger archivos y carpetas Cómo utilizar Top Data Protector para proteger archivos y carpetas]()

Etapa 4:

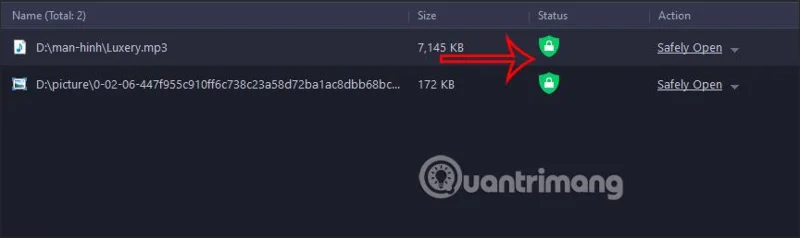

Después de insertar la carpeta y los datos en la interfaz del software, el usuario verá que el modo actual está bloqueado en Estado .

![Cómo utilizar Top Data Protector para proteger archivos y carpetas Cómo utilizar Top Data Protector para proteger archivos y carpetas]()

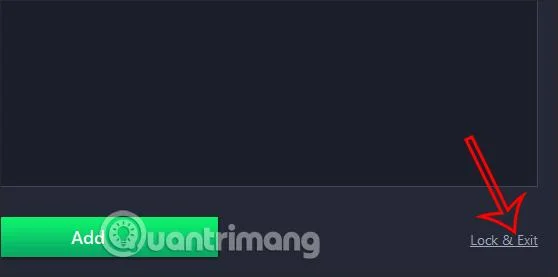

Una vez que haya agregado datos a la interfaz de Top Data Protector, haga clic en Bloquear y salir debajo de la interfaz para bloquear los datos y salir del software.

![Cómo utilizar Top Data Protector para proteger archivos y carpetas Cómo utilizar Top Data Protector para proteger archivos y carpetas]()

Paso 5:

Ahora abre los datos bloqueados con Top Data Protector y no se abrirá con el mensaje de error como se muestra.

![Cómo utilizar Top Data Protector para proteger archivos y carpetas Cómo utilizar Top Data Protector para proteger archivos y carpetas]()

Si desea ver los datos , debe revisarlos en el software. Vuelve a iniciar sesión en el software Top Data Protector con la contraseña que estableciste para tu cuenta.

![Cómo utilizar Top Data Protector para proteger archivos y carpetas Cómo utilizar Top Data Protector para proteger archivos y carpetas]()

Paso 6:

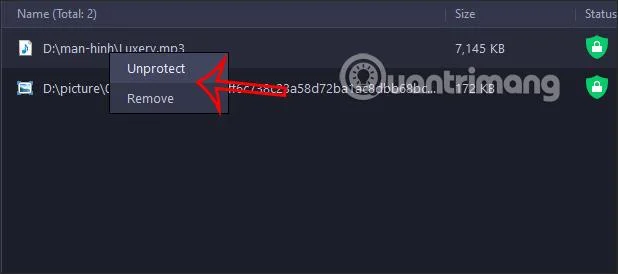

Para eliminar datos de Top Data Protector y devolverlos a la vista normal, haga clic en Eliminar para eliminar la lista o haga clic en Desproteger para eliminar la protección pero aún permanecer en la lista de software.

![Cómo utilizar Top Data Protector para proteger archivos y carpetas Cómo utilizar Top Data Protector para proteger archivos y carpetas]()

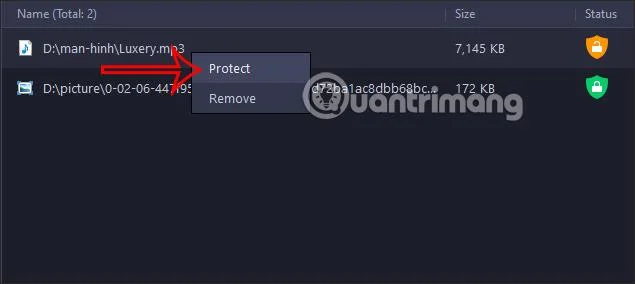

Cuando desee bloquear estos datos , simplemente haga clic derecho en el nombre de los datos y seleccione Proteger.

![Cómo utilizar Top Data Protector para proteger archivos y carpetas Cómo utilizar Top Data Protector para proteger archivos y carpetas]()