¿Alguna vez te has preguntado por qué ves programas en Netflix o Hulu de manera diferente a tus amigos en otro país? ¿O tal vez intentaste jugar un juego en línea con un amigo en otro país y descubriste que no podías unirte al mismo servidor? Turbo VPN es un proveedor de VPN gratuito que puede ayudarte a superar estas limitaciones, pero ¿cómo funciona?

Este artículo le mostrará cómo utilizar Turbo VPN de forma rápida y eficaz para evitar restricciones geográficas y bloqueos de contenido.

Turbo VPN le brinda todos los beneficios de desbloquear contenido restringido o bloqueado en teléfonos Windows, macOS, iOS y Android. Esto es lo que debes hacer para usar Turbo VPN:

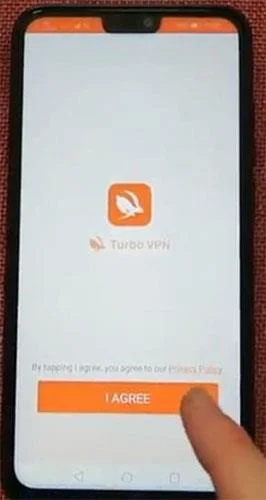

1. Inicie Turbo VPN y acepte la política de privacidad.

Cuando inicie Turbo VPN por primera vez, se le pedirá que acepte la política de privacidad antes de acceder a la pantalla de inicio. Al hacer clic en Aceptar , acepta estos términos y será redirigido a la pantalla principal de la aplicación.

Consejo : lea siempre la política de privacidad, ya que contiene información importante sobre el registro de sus datos y el uso de VPN.

2. Haga clic para seleccionar el servidor.

La pantalla de inicio es muy básica y, para comenzar, todo lo que necesitas hacer es tocar el botón con forma de zanahoria para conectarte al servidor.

3. Seleccione un servidor disponible de la lista proporcionada.

![Cómo utilizar TurboVPN Cómo utilizar TurboVPN]()

A continuación, se le mostrará una lista de servidores en diferentes países para elegir. Seleccione un servidor del país al que desea tener acceso. La aplicación te mostrará los servidores más rápidos de forma predeterminada. Esto también forma parte del paquete VIP para suscriptores pagos. Si tocas la segunda pestaña, "Gratis" , verás una lista de servidores gratuitos y sus velocidades de conexión asociadas.

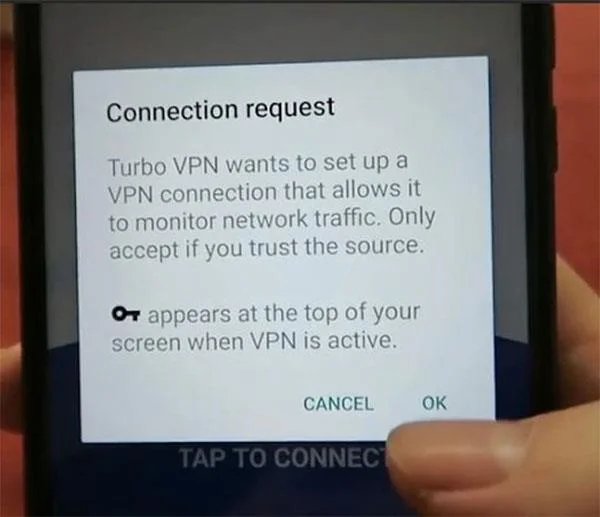

4. Acepta la solicitud de conexión.

![Cómo utilizar TurboVPN Cómo utilizar TurboVPN]()

Una vez que haya seleccionado un servidor, aparecerá un mensaje de solicitud de conexión. Si está listo para establecer la conexión, toque Aceptar para comenzar a establecer la conexión.

5. Espere a que se establezca la conexión con el servidor.

![Cómo utilizar TurboVPN Cómo utilizar TurboVPN]()

Ahora, todo lo que necesitas hacer es esperar a que se complete la conexión y una vez hecha, tu conexión estará encriptada. Ahora, cuando inicies sesión en tu plataforma de streaming o si navegues por Internet, verás contenido nuevo que anteriormente estaba bloqueado.