El secuestro más reciente de cuentas bancarias, Gmail, Facebook, etc. se produjo porque los usuarios instalaron accidentalmente extensiones falsas que contienen malware que ataca el sistema y roba información personal. Por lo tanto, es necesario verificar minuciosamente las extensiones antes de instalarlas, especialmente verificar si la extensión contiene malware o no.

Ante esa situación, el equipo de J2TEAM ha lanzado una herramienta para soportar el escaneo de extensiones instaladas en el sistema, llamada Extension Checker. Esta herramienta se proporciona en dos formas: aplicación de escritorio que admite pruebas en Windows y extensión instalada desde Chrome Store que se ejecuta multiplataforma en Windows, Linux o Mac. El siguiente artículo guiará a los lectores sobre cómo utilizar J2TEAM Extension Checker en 2 herramientas de instalación diferentes.

1. Comprobador de extensiones de Chrome:

Esta es una aplicación de escritorio instalada en Windows por J2TEAM que se encarga de verificar la confiabilidad de todas las extensiones que tienes instaladas en tu computadora.

Paso 1:

Primero, descargue Chrome Extension Checker desde el siguiente enlace.

- https://github.com/J2TeaM/chrome-extension-checker/releases/tag/v1.0.2

Descargaremos Chrome Extension Checker en formato .rar al ordenador.

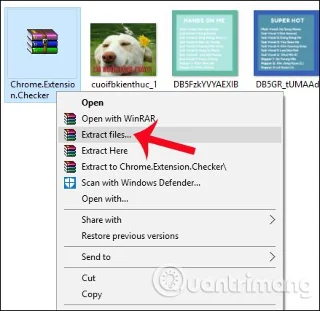

Paso 2:

A continuación, el usuario procederá a extraer el archivo de la herramienta descargado.

![Cómo verificar extensiones con J2TEAM Extension Checker Cómo verificar extensiones con J2TEAM Extension Checker]()

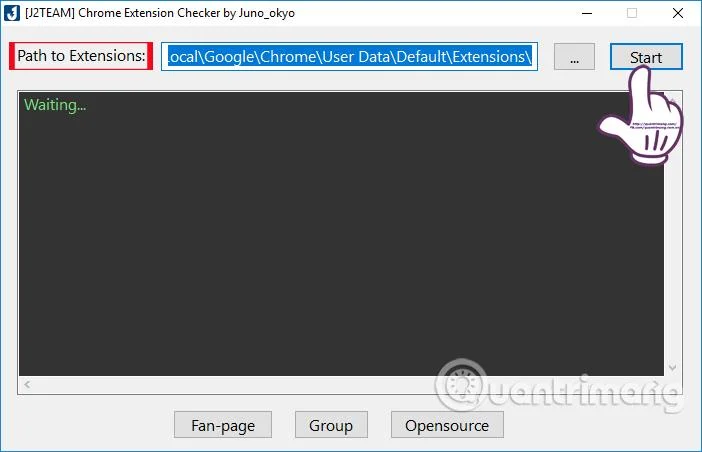

Paso 3:

Después de completar la extracción, haga clic en la herramienta Chrome Extension Checker para iniciar el programa. La interfaz de Chrome Extension Checker se verá como la imagen a continuación. Encima de la sección Ruta a las extensiones estará la ruta de la carpeta de extensiones predeterminada en la computadora.

Para continuar con el escaneo de extensiones, presione el botón Iniciar .

![Cómo verificar extensiones con J2TEAM Extension Checker Cómo verificar extensiones con J2TEAM Extension Checker]()

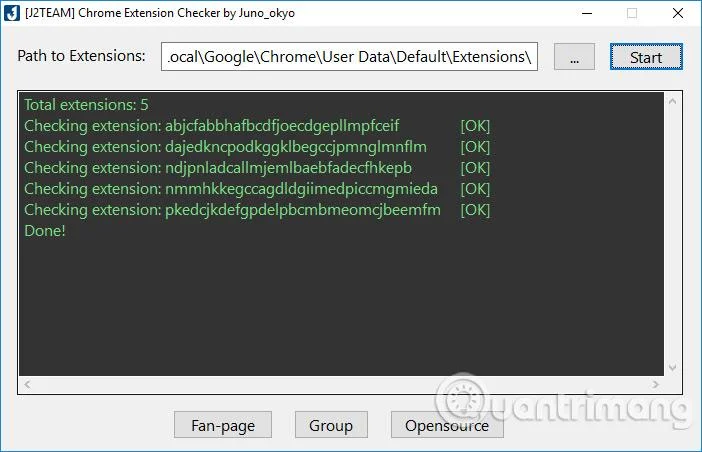

Los resultados aparecerán inmediatamente. Si recibe un mensaje de OK como se muestra, las extensiones están instaladas de forma segura en el sistema. Si dice Extensión de malware o Extensión IDM falsa, debe verificar esa extensión nuevamente y eliminarla del sistema, luego cambiar rápidamente todas las contraseñas de sus cuentas personales en línea.

![Cómo verificar extensiones con J2TEAM Extension Checker Cómo verificar extensiones con J2TEAM Extension Checker]()

2. Utilidad J2TEAM Extension Checker:

Esta utilidad será compatible de forma más diversa que la herramienta anterior, ya que se puede instalar directamente desde Chrome Store y ejecutarse en Windows, Mac o Linux. Además, la velocidad de escaneo de esta utilidad es rápida, lo que permite especialmente eliminarla si se encuentran extensiones peligrosas con solo 1 clic.

Paso 1:

Para descargar la utilidad J2TEAM Extension Checker, haga clic en el enlace a continuación.

Paso 2:

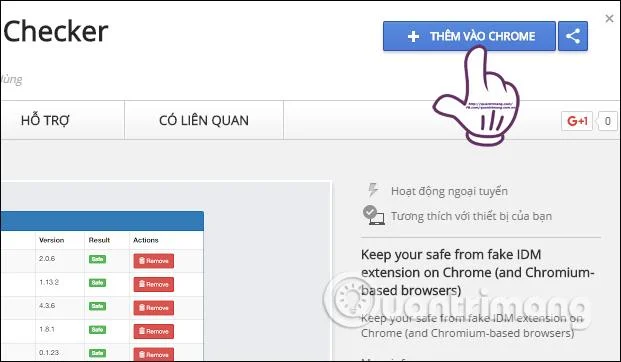

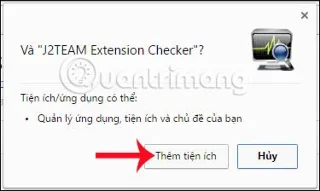

Luego haga clic en el botón Agregar a Chrome para instalar la extensión.

![Cómo verificar extensiones con J2TEAM Extension Checker Cómo verificar extensiones con J2TEAM Extension Checker]()

Finalmente haga clic en Agregar utilidad para completar la instalación.

![Cómo verificar extensiones con J2TEAM Extension Checker Cómo verificar extensiones con J2TEAM Extension Checker]()

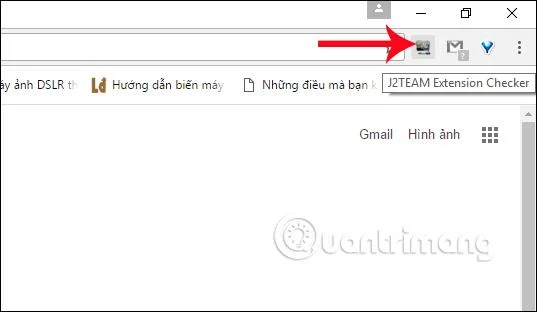

Paso 3:

Para comprobar todas las utilidades instaladas en el navegador, los usuarios hacen clic en el icono J2TEAM Extension Checker en la parte inferior de la barra de direcciones del sitio web.

![Cómo verificar extensiones con J2TEAM Extension Checker Cómo verificar extensiones con J2TEAM Extension Checker]()

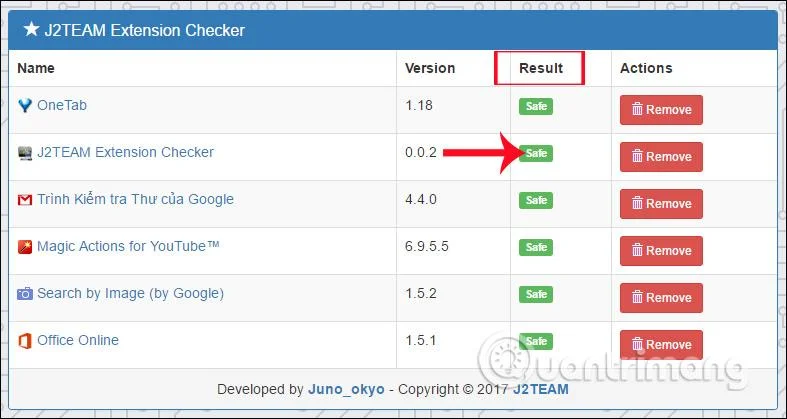

Etapa 4:

Aparece una lista de extensiones actualmente instaladas en el sistema, junto con el estado seguro o peligroso que verifica la utilidad J2TEAM Extension Checker, en la columna Resultado . Cada utilidad incluirá la última versión en uso.

![Cómo verificar extensiones con J2TEAM Extension Checker Cómo verificar extensiones con J2TEAM Extension Checker]()

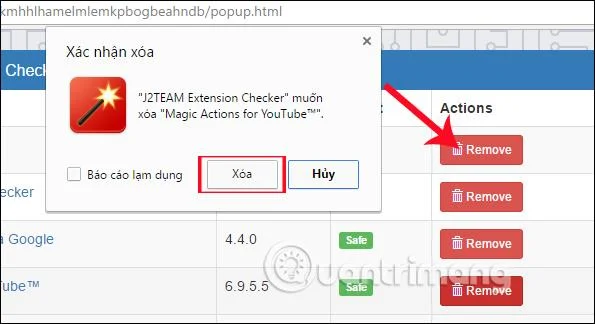

Si recibe resultados peligrosos para el sistema, los usuarios pueden proceder a eliminar la extensión, haciendo clic en el botón Eliminar . Haga clic en Eliminar para eliminar esa utilidad del sistema.

![Cómo verificar extensiones con J2TEAM Extension Checker Cómo verificar extensiones con J2TEAM Extension Checker]()

Entonces, con la herramienta de verificación de la utilidad Extension Checker de J2TEAM, sabremos qué extensiones son seguras para el sistema. Desde allí, puede eliminar rápidamente utilidades peligrosas y evitar efectos nocivos en el sistema.

¡Espero que el artículo anterior te sea útil!