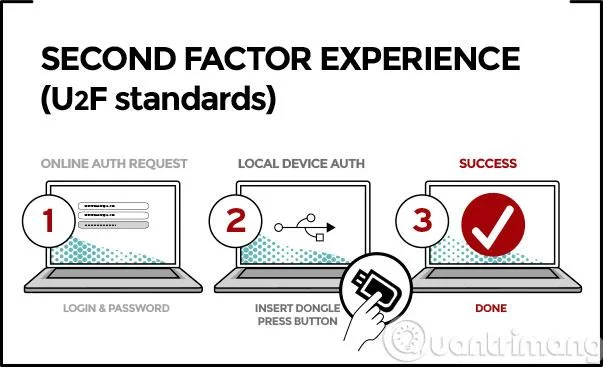

U2F (Universal Second Factor) es un estándar de seguridad de autenticación de 2 capas que utiliza hardware externo adicional (USB, pulsera...) por lo que el nivel de seguridad será superior al envío de códigos por correo electrónico o número de teléfono. Hoy, LuckyTemplates le ayudará a aprender los conceptos básicos de esta nueva forma de seguridad y a compararla con el estándar UAF (similar a los sensores de huellas dactilares en dispositivos Apple y Samsung).

Presentando U2F

La seguridad de dos capas es una forma básica de ayudarle a proteger cuentas importantes en línea. Podría ser una cuenta de correo electrónico, una cuenta de almacenamiento en la nube, una cuenta bancaria en línea o una cuenta para iniciar sesión en el sitio web interno de la empresa. Normalmente, las aplicaciones o servicios que admiten seguridad de 2 capas requerirán que inicie sesión con los siguientes pasos:

- Abra el sitio web/servicio en el que necesita iniciar sesión, escriba su nombre de usuario y contraseña como de costumbre

- Después de eso, se le enviará un código de autenticación de muchas maneras diferentes: puede ser por SMS, por correo electrónico, leyendo el código por teléfono o usando algunas aplicaciones especializadas.

- Una vez que tenga el código de autenticación a mano, continúe ingresando ese código en el sitio web/servicio para iniciar sesión correctamente.

Básicamente, la segunda capa de seguridad evita el acceso no autorizado a su cuenta incluso si se han revelado todos sus datos de inicio de sesión. Por ejemplo, la persona que tiene su nombre de usuario y contraseña para acceder al sitio web del banco no puede obtener el código de autenticación porque solo se envía a su teléfono o solo a su correo electrónico. Como resultado, seguirá estancado fuera de ese sitio web y no podrá hacer nada más; como máximo podrá ver algunos detalles del saldo pero no podrá realizar una transacción de transferencia de dinero.

Por supuesto, si también robó el teléfono o supo cómo iniciar sesión en la cuenta de correo electrónico, esa sería una historia diferente. Hoy en día, muchas personas usan la misma contraseña de correo electrónico para muchos sitios web y servicios en línea, por lo que los delincuentes aún pueden acceder al buzón y obtener el código de seguridad de dos capas. En este punto, los beneficios del mecanismo de seguridad de 2 capas desaparecen por completo.

Del mismo modo, los teléfonos también son muy fáciles de robar y abrir SMS para ver el código de seguridad de 2 capas. Incluso sin robar, los delincuentes aún pueden ver el código de autenticación enviado a su teléfono cuando aparece la notificación en la pantalla de bloqueo. Es así de simple, pero es extremadamente peligroso, ¿verdad?

U2F nació para solucionar estas limitaciones. U2F utiliza HARDWARE para crear códigos de autenticación, por lo que ya no tendrá que preocuparse si alguien piratea su buzón de correo o se lleva su teléfono. El inicio de sesión debe realizarse con la presencia de ese hardware. No se puede piratear ni piratear de forma remota, lo que reduce muchos riesgos. Actualmente el hardware U2F más popular es el lápiz de memoria USB, tiene un tamaño muy compacto por lo que es fácil de llevar a donde quiera que vaya. En el futuro habrá más empresas que fabriquen dispositivos U2F en forma de anillos, collares, pulseras, llaves y decenas de cosas más.

U2F es desarrollado por una alianza llamada FIDO ( Fast IDentity Online ), que incluye a Google, Microsoft, PayPal, American Express, MasterCard, VISA, Intel, ARM, Samsung, Qualcomm, Bank of America y muchas otras grandes empresas. En junio de este año, FIDO tenía 200 miembros de muchos países diferentes. Actualmente, FIDO es muy activo en la promoción de U2F, desde el hardware hasta el software, y en el futuro aparecerá en todas partes.

Principio de funcionamiento

Cuando necesite iniciar sesión en un servicio en línea, por ejemplo Gmail, deberá ingresar su nombre de usuario y contraseña como de costumbre. En el siguiente paso, se le pedirá que fije la unidad USB compatible con U2F a su computadora. El navegador Chrome detecta inmediatamente la presencia del dispositivo y utiliza tecnologías de cifrado para recuperar datos del mismo ( tendrás que presionar un botón en la unidad USB ). Chrome continúa confirmando si los datos son correctos o no, y si todo está bien, iniciarás sesión en Gmail.

La razón por la que todavía tienes que ingresar tu nombre de usuario y contraseña en el primer paso es para evitar que alguien entre en tu cuenta simplemente robando la clave. Lo cual también es cierto, porque son "2 clases", de lo contrario sería lo mismo que 1 clase.

Durante el proceso de autenticación de la información de Chrome, en realidad suceden muchas cosas para garantizar su seguridad. Primero, el navegador comprobará si se está comunicando con el sitio web real a través del protocolo https. Esto ayuda a evitar la situación en la que se utiliza seguridad de dos capas con un sitio web falso. A continuación, el navegador enviará un código extraído de su unidad USB directamente al sitio web, por lo que, en teoría, un atacante no podrá obtener este código mientras los datos estén en tránsito.

Según la configuración de U2F, además de ingresar la contraseña completa como de costumbre, los sitios web también pueden darle la opción de ingresar un código PIN corto y luego presionar un botón en el dispositivo USB para continuar iniciando sesión. De esta forma podrás simplificar el recuerdo de contraseñas y ahorrar más tiempo al utilizar el servicio (porque tendrás que escribir menos caracteres).

¿Qué sitios web admiten U2F?

Al momento de escribir este artículo, no muchos sitios web, servicios y software tienen soporte oficial para U2F. Chrome es actualmente el único navegador que integra U2F y está disponible en Windows, Mac, Linux y Chrome OS. Firefox y Edge se están integrando pero se desconoce cuándo se completarán. Algunos sitios web que han utilizado U2F incluyen sitios web de Google, Dropbox y Github. Con suerte, en el futuro veremos más sitios web importantes que admitan U2F.

![Compare los estándares de seguridad U2F y UAF Compare los estándares de seguridad U2F y UAF]()

Y como se mencionó anteriormente, para usar U2F, debe usar una unidad USB especial, no puede tomar inmediatamente la unidad USB que tiene en la mano. Estas unidades se pueden encontrar en Google, Amazon y puede utilizar la palabra clave FIDO U2F Security Key para buscar; los precios oscilan entre unos pocos dólares y decenas de dólares. Actualmente, este tipo de USB no se vende en el mercado vietnamita.

Suponiendo que ya haya comprado una unidad USB U2F, puede ir a la página de configuración de seguridad de 2 capas de Google y seguir las instrucciones web para comenzar a usarla.

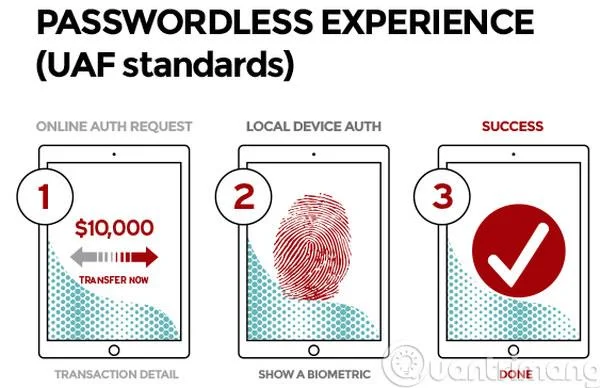

¿Qué pasa con la UAF?

UAF ( Universal Authentication Framework ) también es otro estándar de inicio de sesión desarrollado por el propio FIDO, pero no requiere ninguna contraseña. Por eso a UAF también se le llama experiencia sin contraseña . UAF requiere un método de autenticación que reside en el dispositivo del usuario y no se transmite localmente. Algunos ejemplos de métodos de autenticación local son los sensores de huellas dactilares, los sensores de iris, el reconocimiento facial e incluso el uso de un micrófono para el reconocimiento de voz. Después de registrarse en el servicio en línea, cada vez que el usuario necesita iniciar sesión, simplemente pasa el dedo por el sensor o acerca la cara a la cámara.

Puedes imaginar UAF la forma en que Apple usa el sensor Touch ID para ayudarnos a iniciar sesión en la App Store, o la forma en que Samsung usa el sensor de huellas dactilares del Note 4, Note 5, S6, S6 Edge para ayudarte. Inicia sesión en sitios web o haz PayPal compras sin escribir una contraseña. Cada vez que necesites autenticarte, simplemente coloca el dedo en el sensor y todo lo demás se hará automáticamente.

![Compare los estándares de seguridad U2F y UAF Compare los estándares de seguridad U2F y UAF]()

UAF se diferencia de la solución de Apple y Samsung en que está estandarizada, por lo que cualquier sitio web o aplicación podrá implementar este tipo de seguridad de forma rápida y sencilla, sin tener que hacerlo desde cero, e incluso sin depender de ninguna plataforma o sistema operativo. Eso ayudará a que la UAF sea más atractiva y utilizada por más servicios, además de llegar a más usuarios a gran escala.

UAF también le permite usar una combinación de PIN o contraseña con seguridad local, pero entonces la experiencia ya no será realmente sin contraseña sino que se convertirá en seguridad de dos capas.

Los datos utilizados para autenticarse según el estándar UAF, como su huella digital o muestra de voz, siempre residirán únicamente en su dispositivo y, por supuesto, están cuidadosamente encriptados. Estos datos confidenciales no deben exponerse al mundo exterior porque existe el riesgo de que los piratas informáticos los roben.

¡Buena suerte!